Em termos tecnológicos, man-in-the-middle (MITM) é um ataque que é interceptado por um terceiro (hacker) durante o processo de comunicação entre o servidor e o usuário. Em vez de os dados serem compartilhados diretamente entre o servidor e o usuário, os links serão quebrados por outro fator. O hacker irá então alterar o conteúdo ou adicionar algum malware para enviar a você.

1. Ataques man-in-the-middle

Em termos tecnológicos, Man-in-the-middle (MITM) é um ataque que é bloqueado por um terceiro (hacker) durante a comunicação entre o servidor e o usuário. Em vez de os dados serem compartilhados diretamente entre o servidor e o usuário, os links serão quebrados por outro fator. O hacker irá então alterar o conteúdo ou adicionar algum malware para enviar a você.

![Seus dados podem ser roubados ao usar Wifi público? Seus dados podem ser roubados ao usar Wifi público?]()

Os usuários que usam Wifi público têm maior probabilidade de se tornarem “vítimas” de ataques Man-in-the-Middle. A razão é porque as informações e os dados não foram criptografados. Quando o roteador estiver “comprometido”, seus dados também serão atacados, hackers acessarão seu e-mail, nome de usuário, senha e mensagens privadas, etc.

Os principais sites de comércio eletrônico, como PayPal, eBay ou Amazon, usam suas próprias técnicas de criptografia, mas, para maior segurança, você não deve fazer transações bancárias, transferências ou compras. Faça compras on-line usando uma rede Wi-Fi pública.

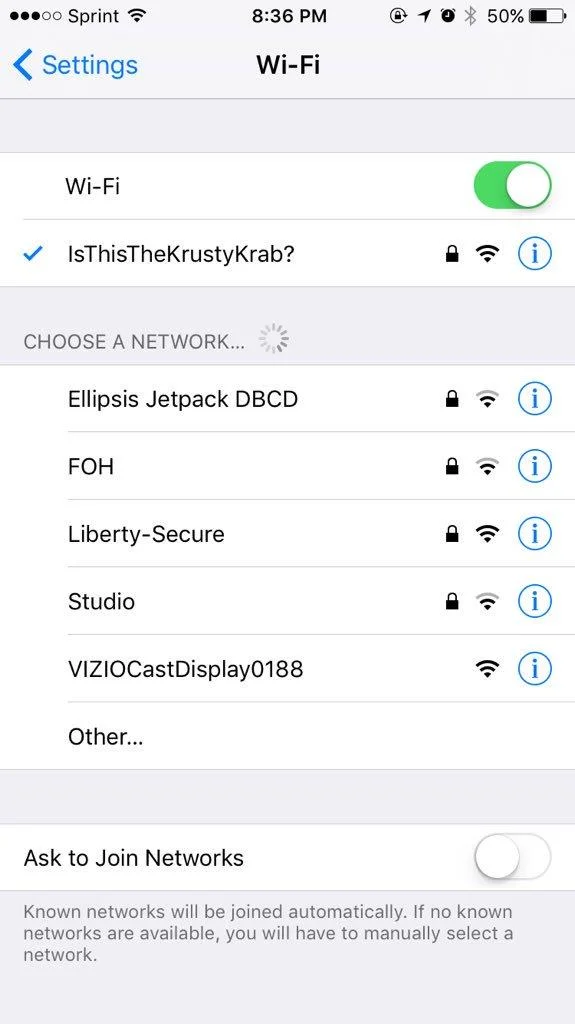

2. Conexão Wifi falsa

Esta variação de um ataque MITM também é conhecida como "Evil Twin" . Esta técnica intercepta seus dados durante a transmissão, contornando qualquer sistema de segurança de um hotspot Wi-Fi público.

Há alguns anos, Doctor Who mostrou aos usuários os “perigos” da tecnologia, principalmente os problemas causados pela conexão a um roteador malicioso.

Configurar um ponto de acesso (AP) falso não é muito difícil e também é a maneira que os hackers usam para “atrair” os usuários a se conectarem e interceptarem informações do usuário. Os hackers podem usar qualquer dispositivo que possa se conectar à Internet, como smartphones, etc., para configurar um ponto de acesso de rede (AP) falso. E quando os usuários se conectarem a este ponto de acesso, os dados enviados serão atacados por hackers.

É recomendado que você use uma rede privada virtual (VPN) para configurar um nível de criptografia de toda a transmissão, dados e conexão entre o usuário ativo e o site. Isso impedirá parcialmente o ataque de hackers.

Informações adicionais:

Doctor Who é uma série de televisão de ficção científica produzida pela BBC britânica, que começou a ser exibida em 1963. O conteúdo principal do filme é sobre as aventuras de um Senhor do Tempo natural, que se autodenomina The Doctor.

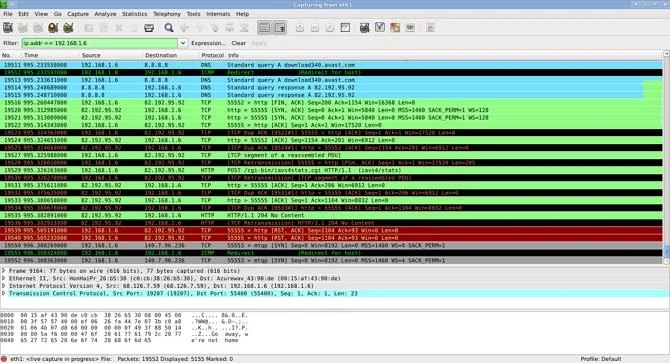

3. Sniffer de pacotes

![Seus dados podem ser roubados ao usar Wifi público? Seus dados podem ser roubados ao usar Wifi público?]()

Packet Sniffer ou Protocol Analyzer são ferramentas usadas para diagnosticar e detectar erros de sistema de rede e problemas relacionados. Os hackers usam o Packet Sniffer com a finalidade de espionar dados não criptografados e visualizar informações trocadas entre as duas partes.

Este método é relativamente simples de usar e, em alguns casos, não é considerado ilegal.

4. Sidejacking (sequestro de sessão)

Sidejacking é baseado na coleta de informações sobre pacotes (packet sniffing). No entanto, em vez de usar dados pré-existentes, os hackers podem usá-los no local. Pior ainda é ignorar algum nível de criptografia.

Os detalhes de login normalmente são enviados através de uma rede criptografada e verificados usando os detalhes da conta fornecidos no site.

Essas informações são então respondidas usando arquivos cookies enviados para o seu dispositivo. No entanto, o sistema de rede não é criptografado e, portanto, os hackers podem assumir o controle e acessar qualquer conta pessoal na qual você esteja conectado.

Embora os “cibercriminosos ” não possam ler suas senhas por meio de sidejacking, eles podem baixar malware para atacar dados, incluindo o Skype.

Além disso, os hackers podem roubar suas informações pessoais. Basta visitar o Facebook e todas as suas informações pessoais estarão “ na palma da mão de um hacker ” .

Os hotspots públicos são a “ferramenta” mais útil para hackers. A razão é porque a porcentagem de usuários é muito grande. Portanto, para ser mais seguro, você deve instalar o utilitário HTTPS Everywhere para o seu navegador ou aplicativos VPN gratuitos.

Além disso, se você estiver usando o Facebook, você também deve ir para Configurações => Segurança => Onde você está conectado e sair da sua conta remotamente.

![Seus dados podem ser roubados ao usar Wifi público? Seus dados podem ser roubados ao usar Wifi público?]()

Consulte mais alguns artigos abaixo:

- Como saber se o seu computador está sendo “atacado” por hackers?

- Como definir uma senha super forte para iPhone que faça até hackers “desistirem”

- 50 truques de registro para ajudá-lo a se tornar um verdadeiro “hacker” do Windows 7/Vista (Parte 1)

Boa sorte!