As portas do computador são um recurso essencial de todos os dispositivos de computação. As portas fornecem as interfaces de entrada e saída que os dispositivos precisam para se comunicar com periféricos e redes de computadores.

As portas mais importantes do computador são utilizadas para conexão de rede, sem elas o computador ficaria completamente isolado e incapaz de se comunicar com o mundo exterior.

Portas físicas

Uma porta pode ser física ou virtual. As portas de rede física permitem conexões de cabo a computadores, roteadores, modems e muitos outros dispositivos periféricos. As próprias portas estão fisicamente conectadas de uma forma ou de outra à placa-mãe .

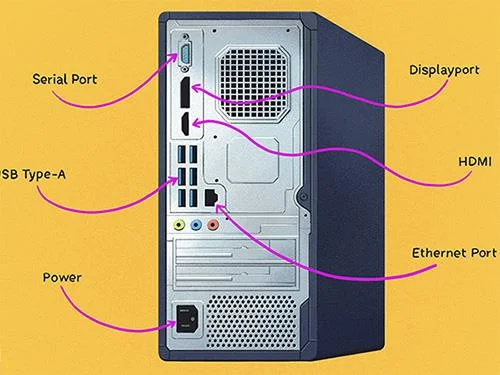

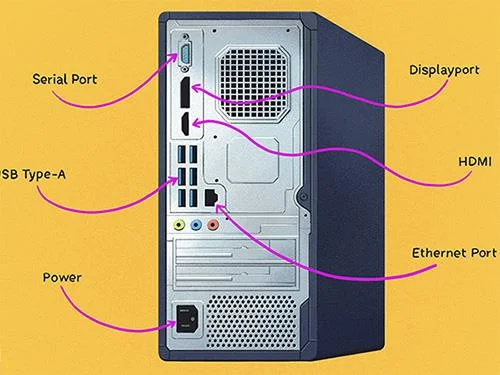

Alguns dos diferentes tipos de portas físicas disponíveis no hardware de rede de computadores incluem:

- Porta Ethernet: Pontos de conexão quadrados para cabos Ethernet .

- Porta USB: Pontos de conexão retangulares para cabos USB.

- Porta serial: pontos de conexão circulares para cabos seriais

Além das conexões de rede, outras portas existentes nos computadores incluem portas para vídeo (como HDMI ou VGA), mouse e teclado (PS/2), FireWire e eSATA, etc.

Consulte o artigo: 16 portas de conexão comumente encontradas em computadores e suas funções para obter mais detalhes.

Algumas portas físicas no computador

Gateway na rede sem fio

Embora as redes de computadores com fio dependam de portas e cabos físicos, as redes sem fio não precisam deles. Por exemplo, as redes WiFi utilizam números de canais que representam a banda de frequência do sinal de rádio.

No entanto, redes com e sem fio podem ser combinadas por meio de portas físicas de computador. Por exemplo, um adaptador de rede conectado à porta USB de um computador transforma um computador com fio em um computador sem fio, preenchendo assim a lacuna entre as duas tecnologias usando uma porta.

Porta de protocolo da Internet (IP)

As portas virtuais são um componente essencial de uma rede de protocolo da Internet (IP). Essas portas permitem que aplicativos de software compartilhem recursos de hardware sem interferir uns nos outros.

Computadores e roteadores gerenciam automaticamente o tráfego de rede que passa por suas portas virtuais. Os firewalls de rede também fornecem algum controle sobre o fluxo de tráfego em cada porta virtual para fins de segurança.

Em uma rede IP, essas portas virtuais são estruturadas através de números de porta, de 0 a 65535. Por exemplo, a porta 80 é a porta que permite acessar sites através do seu navegador, e a porta 21 está associada ao FTP .

Problemas com portas em redes de computadores

As portas físicas podem parar de funcionar por qualquer motivo. As causas de erros de porta incluem:

- Aumento repentino de tensão (para dispositivos fisicamente conectados à fonte de alimentação)

- Danos causados pela água

- Erro de dentro

- Danos causados pelos pinos do cabo (por exemplo, inserir o cabo com muita força ou tentar inserir o tipo errado de cabo em uma porta)

Exceto por danos nos pinos, a inspeção física do hardware da porta não deverá encontrar nenhum problema. Uma falha de porta única em um dispositivo multiportas (como um roteador de rede) não afeta a operação de outras portas.

A velocidade e as especificações de uma porta física também não podem ser determinadas apenas pela inspeção física. Por exemplo, alguns dispositivos Ethernet operam em até 100 Mbps, enquanto outros suportam Gigabit Ethernet, mas o conector físico é o mesmo em ambos os casos. Da mesma forma, alguns conectores USB suportam a versão 3.0, enquanto outros suportam apenas USB 2.x ou às vezes até USB 1.x.

O desafio mais comum enfrentado com gateways virtuais é a segurança da rede. Os invasores da Internet investigam regularmente as portas de sites, roteadores e quaisquer outras portas de rede. Os firewalls de rede ajudam a proteger contra esses ataques, restringindo o acesso às portas com base no seu número.

Para serem mais eficazes, os firewalls tendem a ser superprotetores e às vezes bloqueiam o tráfego que se deseja permitir. Os métodos para configurar as regras que os firewalls usam para lidar com o tráfego - como regras de encaminhamento de porta - podem ser muito difíceis de gerenciar para não profissionais.