1. Causa

Após cada login de usuário bem-sucedido, a sessão será redefinida e terá um novo ID de sessão. Se o invasor souber esse novo ID de sessão, ele poderá acessar o aplicativo como um usuário normal. Há muitas maneiras de um invasor obter o ID da sessão e assumir o controle da sessão do usuário, como: Ataque man-in-the-middle : espionar e roubar o ID da sessão do usuário. Ou aproveite os erros de XSS na programação para obter o ID da sessão do usuário.

2. Métodos de exploração

Detecção de Sessão

Como podemos ver na imagem, primeiro o invasor usará uma ferramenta sniffer para capturar o ID de sessão válido da vítima e, em seguida, usará esse ID de sessão para trabalhar com o servidor Web sob a autoridade da vítima.

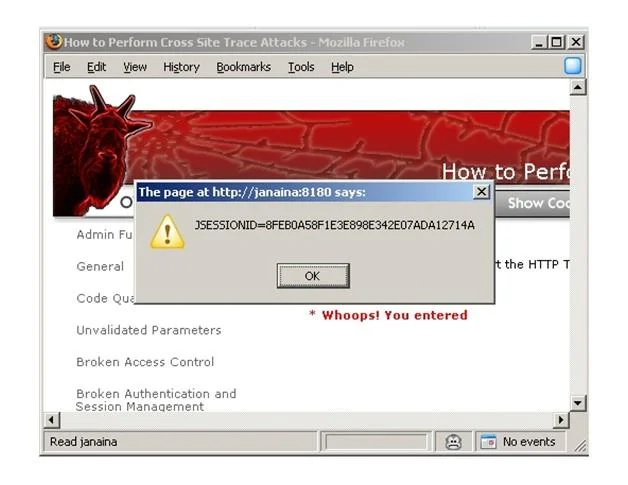

Ataque de script entre sites

Um invasor pode obter o ID de sessão da vítima usando código malicioso executado no lado do cliente, como JavaScript . Se um site tiver uma vulnerabilidade XSS, um invasor poderá criar um link contendo código JavaScript malicioso e enviá-lo à vítima. Se a vítima clicar neste link, seus cookies serão enviados ao invasor.

![Web13: Técnica de hacking de sequestro de sessão Web13: Técnica de hacking de sequestro de sessão]()

3. Como prevenir

Alguns dos métodos a seguir podem ser usados para evitar o sequestro de sessão:

- Use HTTPS na transmissão de dados para evitar espionagem.

- Use uma sequência ou número aleatório grande para limitar o sucesso de um ataque de força bruta.

- Gere novamente o ID da sessão após cada login de usuário bem-sucedido, para evitar ataques de fixação de sessão.

Espero que você ganhe mais conhecimento após cada lição com LuckyTemplates!