So zeichnen Sie auf einem Foto auf dem iPhone

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

Cyberkriminelle entwickeln ständig mehrere innovative Tricks und Taktiken, um Adware zu verbreiten . Es ist sehr wichtig, eine Vorstellung davon zu haben, welche trendigen Adware-Verbreitungstechniken von Cyber-Gaunern befolgt werden, um Ihr Gerät vor dem Risiko von Adware-Angriffen zu schützen.

Informieren Sie sich also ausführlich über die verschiedenen Methoden, mit denen Adware auf Ihren PC gelangt.

Adware-Verbreitungstechniken, gefolgt von Cyber-Gaunern

1. E-Mail-Phishing:

Die Verbreitung von Adware wie bösartigen Programmen per E-Mail ist ein ziemlich effektiver und einfacher Trick. Cyberkriminelle senden Adware-Programme, die mit dem Sammeln der Daten beginnen, sobald solche bösartigen E-Mail-Anhänge geöffnet werden.

Diese E-Mails lassen Sie glauben, dass sie von einigen vertrauenswürdigen Quellen stammen. Wie der US Postal Service, die Bank des Benutzers, FedEx oder von beliebigen vertrauenswürdigen Kontakten in der eigenen Liste des Benutzers .

Es ist auch zu sehen, dass einige verdächtige E-Mails Ihren PC auch über das Vorschaufenster des E-Mail-Clients infizieren, selbst wenn Sie keine Links oder Anhänge öffnen oder herunterladen.

Die meisten dieser schädlichen E-Mails enthalten auch solche Links, die den Benutzer auf die gefälschte Version der Website ihrer Bank führen. Danach zwingen Sie sie, ihr Passwort zu ändern. Sobald der Benutzer dies tut, sammelt Adware die gesamten Anmeldedaten des Benutzers und sendet sie dann an den Cyberkriminellen.

2. Surfen im Internet:

Heutzutage ist das Surfen im Internet eine wesentliche Notwendigkeit für jeden Internet-Surfer, aber es setzt Ihren PC auch zahlreichen Risiken aus. Cyberkriminelle entwerfen Websites, die Systemschwachstellen ausnutzen. Nach dem Besuch einer solchen Website beginnt Ihr System, gefälschte Popup-Anzeigen und Warnungen vor Virenangriffen auf Ihrem PC anzuzeigen.

Sobald Sie auf die Option OK klicken, um die Systemregistrierung zu bereinigen, erhält die Adware-Malware eine einfache Chance, sich auf Ihrem Hostsystem zu installieren. Einige Adware-Varianten sind auch für DNS-Weiterleitungen oder Browser-Exploit verantwortlich.

3. Veraltete Software:

Adware-Malware durchsucht das Internet, um nach Schwachstellen in veralteter Software zu suchen. Erwerben Sie also eine einfache Chance, in Ihren PC einzudringen.

Jeder Websurfer muss sich darum kümmern, wenn er mit veralteter Software im Internet surft. Ob sie einen veralteten Browser, Betriebssysteme oder Plug-Ins usw. verwenden.

4. Lokale Netzwerke (LANs):

Wir alle wissen, dass LAN eine Sammlung von lokal verbundenen PCs ist, die Informationen über das private Netzwerk austauschen. Wenn einer Ihrer PCs mit Adware-Arten infiziert wird, wird der gesamte verbundene PC im selben LAN-Netzwerk ebenfalls von dieser Infektion befallen.

5. Dateiübertragung und Netzwerkfreigabe:

Die Dateiübertragung über FTP kann Adware und damit verbundene Bedrohungen zum Angriff über Netzwerke einladen.

Die gemeinsame Nutzung von Netzwerken ist eine häufige Sache, die von jedem Internetbenutzer benötigt wird, und wenn man bedenkt, dass Cyber-Gauner die neuesten Ideen entwickeln, um Infektionen über Netzwerke einzufügen.

6. Soziale Netzwerke:

Cyberkriminelle bevorzugen meistens die Menge. Mit dem enormen Wachstum sozialer Netzwerke versuchen Cyberkriminelle zunächst, die Systemsicherheit auszunutzen.

Um diese Aufgabe zu erfüllen, erstellen Hacker gefälschte Promi-Profile , die beim Anklicken die Malware auf ihrem Gerät installieren. Danach durchsucht der Hacker den infizierten PC nach Anmeldedaten von Benutzern auf Finanzwebsites.

Es wurde auch festgestellt, dass Adware-Angreifer das LinkedIn-Profil scannen , um die Details des Benutzers abzufangen und seine Kontaktnummer zu erhalten. Rufen Sie dann an und geben Sie vor, von der IT-Abteilung zu sein, und fragen Sie nach den Zugangsdaten zur Bank.

7. Popups:

Manche Adware gelangt über getarnte Bildschirm-Popup-Anzeigen auf Ihren PC, die echte Warnungen oder Warnungen anzeigen.

Ein sehr kniffliges und bekanntes Adware- „Hoax-Popup“ behauptet, Ihren PC zu scannen und die Adware-Spezies auf Ihrem PC zu erkennen. Sobald Sie in seiner Falle gefangen sind, klicken Sie, um das Adware-Programm mit dem bereitgestellten Tool zu entfernen. Auf diese Weise laden Sie die Adware tatsächlich ein, in Ihren PC einzudringen.

8. Wechselbare Computerspeichermedien:

Adware-Malware verbreitet sich durch die gemeinsame Nutzung von Computerspeichermedien mit DVDs, CDs, USB-Sticks und USB-Laufwerken . Dies sind einige gängige Wege, über die sich Adware verbreitet und Ihren PC angreift.

Wenn ein Benutzer mit einem dieser Wechseldatenträger Dateien/Dokumente von einem infizierten System auf einen gesunden PC überträgt. Dann dringt die Infektion automatisch auch in Ihren gesunden PC ein.

Machen Sie es sich immer zur Gewohnheit, die Speichermediengeräte zu scannen, bevor Sie die Daten kopieren oder öffnen. Dies wird letztendlich die Möglichkeiten der Datenkorruption und Sicherheitsrisiken reduzieren.

9. Injektion von infizierten Codes:

Ein weiterer sehr hinterhältiger Weg, durch den Adware in Ihren PC gelangt, ist das Ausführen eines infizierten Codes als JavaScript in einem Webbrowser. Adware nutzt auch Sicherheitslücken aus, um lokal installierte Programme mit einer Injektion von bösartigem Code zu infizieren.

Einige der E-Mail-Clients führen in E-Mail-Nachrichten eingebettete JavaScript- und HTML-Codes aus.

Während die meisten Webmail-Dienste und E-Mail-Clients über solche integrierten Sicherheitsfunktionen verfügen, die dieses Problem leicht von selbst lösen.

10. Drive-By-Downloads von verdächtigen Websites:

Die häufigsten Verbreitungswege von Adware sind gebündelte Software, Browser-/Toolbar-Erweiterungen und Downloads, die von Pop-ups angeboten werden.

Adware bietet Ihnen gängige Arten von Dingen, nach denen die meisten Benutzer häufig suchen, wie z. B. einen Videoplayer oder ein Plug-in. Adware versteckt sich in legitimer Software oder Plug-Ins. Abgesehen davon wird Adware durch heruntergeladene Dateien von Torrent- und Softwareseiten verbreitet.

Jetzt macht a day's Adware auch Schritte in Richtung Google Play Store und füllt die Android-Geräte mit vielen seiner Datenmüll.

Eine sehr verbreitete Methode, die heutzutage zur Verbreitung von Adware-Malware verwendet wird, ist Täuschung. Malware-Hersteller täuschen Benutzer so, dass Benutzer selbst die Installation unerwünschter Programme zusammen mit dem Herunterladen von Programmen zulassen. Um diese Adware-Hersteller zu erreichen, führen Sie normalerweise die folgenden Änderungen durch:

Um das Eindringen von Adware auf Ihr Gerät zu vermeiden, lesen Sie einfach die Anweisungen des Installationsassistenten und die EULAs ((Endbenutzer-Lizenzvereinbarung) mit der Genauigkeit eines Falkenauges.

Einpacken:

Nachdem Sie den obigen Beitrag über „Wie sich Adware ausbreitet“ gelesen haben, müssen Sie alle eine klare Vorstellung davon haben, wie Adware beim normalen Surfen im Internet in Ihren PC gelangt. Wenn Sie es nicht sofort entfernen, kann dieses bösartige Adware-Programm alle Ihre Anmeldeinformationen an Cyber-Gauner übertragen.

Adware stellt nicht nur Datenschutz- und Sicherheitsbedrohungen dar, sondern verlangsamt auch die Systemleistung. Nun, der Grund für den Rückgang der Systemleistung ist der übermäßige Verbrauch von Ressourcen, die zum Verarbeiten und Übertragen von Daten erforderlich sind. Manchmal kann der Computer legitime Programme aufgrund der Belastung, die dies für Ihren Computer verursacht, nicht verarbeiten.

Abgesehen von Computerabstürzen und langsamer Systemleistung können diese Arten von Programmen Sicherheitslücken hinterlassen, die Ihren Computer anfällig für Angriffe durch Hacker machen. Diese Arten von Bedrohungen sind sehr gefährlich für Ihren PC. Entfernen Sie also Adware-Bedrohungen so schnell wie möglich mit Hilfe eines zuverlässigen Malware-Entfernungstools.

Ihre Aufmerksamkeit ist der erste Schritt, um Adware-Angriffe zu verhindern. Also, immer aufmerksam sein….!

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

TweetDeck ist eine App, mit der Sie Ihren Twitter-Feed und Ihre Interaktionen verwalten können. Hier zeigen wir Ihnen die Grundlagen für den Einstieg in TweetDeck.

Möchten Sie das Problem mit der fehlgeschlagenen Discord-Installation unter Windows 10 beheben? Wenden Sie dann die angegebenen Lösungen an, um das Problem „Discord kann nicht installiert werden“ zu beheben …

Entdecken Sie die besten Tricks, um zu beheben, dass XCOM2-Mods nicht funktionieren. Lesen Sie mehr über andere verwandte Probleme von XCOM2-Wotc-Mods.

Um den Chrome-Fehler „chrome-error://chromewebdata/“ zu beheben, nutzen Sie erprobte Korrekturen wie das Löschen des Browsercaches, das Deaktivieren von Erweiterungen und mehr.

Einer der Vorteile von Spotify ist die Möglichkeit, benutzerdefinierte Wiedergabelisten zu erstellen und das Bild der Wiedergabeliste anzupassen. Hier ist, wie Sie das tun können.

Wenn RCS bei Samsung Messages nicht funktioniert, stellen Sie sicher, dass Sie lokale Daten von Carrier-Diensten löschen, deinstallieren Sie die Updates oder versuchen Sie es mit Google Messages.

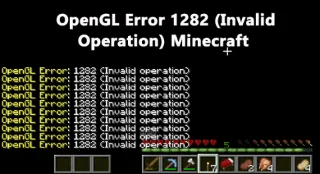

Beheben Sie den OpenGL-Fehler 1282 (Ungültiger Vorgang) in Minecraft mit detaillierten Korrekturen, die im Artikel beschrieben sind.

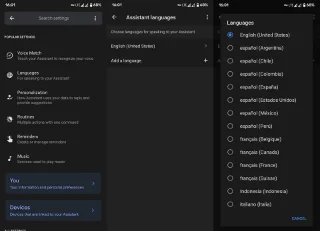

Wenn Sie sehen, dass der Google Assistant auf diesem Gerät nicht verfügbar ist, empfehlen wir Ihnen, die Anforderungen zu überprüfen oder die Einstellungen zu optimieren.

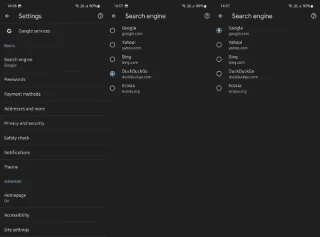

Wenn Sie DuckDuckGo loswerden möchten, ändern Sie die Standardsuchmaschine, deinstallieren Sie die App oder entfernen Sie die Browsererweiterung.

![BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen] BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen]](https://cdn.luckytemplates.com/resources1/images2/image-2159-0408150949081.webp)

![Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN] Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN]](https://cdn.luckytemplates.com/resources1/images2/image-4393-0408151101648.webp)