So zeichnen Sie auf einem Foto auf dem iPhone

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

Jeder kann Opfer einer Cyberkriminalität werden, unabhängig davon, welche Art von Gerät er verwendet oder welches Setup er verwendet. Es ist jedoch möglich, die Wahrscheinlichkeit, Opfer zu werden, erheblich zu verringern, indem man sich über sicheres Verhalten und Schutzmaßnahmen informiert.

Sehen Sie sich diese Liste mit Schritten an, die PC-Besitzer ergreifen können, um sich vor Hackern und anderen Cybersicherheitsbedrohungen zu schützen.

Wie schützt man einen PC vor Cyber-Angriffen?

Inhaltsverzeichnis

Umschalten

1. Verwenden Sie eine Firewall

Sowohl Windows- als auch macOS-Betriebssysteme sind bereits mit installierten Firewalls ausgestattet und benötigen daher keine zusätzliche Software. Stellen Sie jedoch sicher, dass die Firewall aktiviert und auf dem neuesten Stand ist.

Personen, die Arbeits-PCs verwenden, müssen möglicherweise ihren Arbeitgeber konsultieren, um zu erfahren, welche Software sie verwenden, da diese möglicherweise Teil eines Geschäftspakets ist. Wer andere Betriebssysteme wie Linux nutzt, muss darauf achten, seine Firewall-Software zu installieren.

2. Installieren Sie ein Antivirenprogramm

Auch hier müssen sich Windows-Besitzer keine Gedanken darüber machen, ein geeignetes Antivirenprogramm für ihren Computer zu finden, da Windows Defender diese Aufgabe gut erledigt. Wer auf ein anderes Antivirenprogramm umsteigen möchte, sollte darauf achten, dass er seriöse Software verwendet – denn es gibt jede Menge Betrüger.

Etwas, das Betriebssysteme und selbst Business-Pakete im Allgemeinen nicht mitliefern, ist Anti-Spyware-Software. Dieses Tool funktioniert ähnlich wie Antivirensoftware, schützt Benutzer jedoch vor Spyware-Programmen, die sich auf Websites, in E-Mails und Downloads befinden können.

3. Halten Sie das Betriebssystem und die Software auf dem neuesten Stand

Betriebssysteme und andere Software müssen regelmäßig aktualisiert werden, um Probleme und potenzielle Sicherheitslücken zu beheben. Diese Updates sind unglaublich wichtig, können dem Benutzer jedoch nicht helfen, wenn er sie nicht installiert.

Richten Sie die Software nach Möglichkeit so ein, dass Updates automatisch heruntergeladen werden – Betriebssysteme haben dies normalerweise bereits aktiviert. Wenn eine App keine automatischen Downloads unterstützt, prüfen Sie regelmäßig, ob die neueste Version verfügbar ist, und aktualisieren Sie sie bei Bedarf manuell.

4. Verwenden Sie sichere Netzwerkverbindungen

Natürlich nutzen Hacker die Online-Verbindung eines PCs, um in die Ordner und Laufwerke des Computers einzudringen. Der Schlüssel liegt darin, ihnen die Mühe, einen Weg hinein zu finden, zu schwer zu machen, als dass sie sich die Mühe machen könnten. Eine der besten Möglichkeiten, dies zu erreichen, ist ein sicheres Netzwerk, das vielen Menschen fehlt. Das ist auch der Grund, warum das IoT so ein Problem darstellt und DDOS-Angriffe immer noch Kopfzerbrechen bereiten.

Tools wie Firewalls können nur begrenzt helfen, weshalb auch ein VPN notwendig ist – um eine weitere Schutzebene hinzuzufügen. VPNs (virtuelle private Netzwerke) verwenden starke Verschlüsselungsmethoden und leiten die Verbindung um, um sicherzustellen, dass Außenstehende keinen Zugriff haben. Die Top-VPNs wie NordVPN bieten auch eine Vielzahl anderer Funktionen. Schauen Sie sich also einige Bewertungen an, bevor Sie sich für eines entscheiden. Wenn Sie auf der Suche nach einem großartigen VPN sind, können Sie mehr erfahren , indem Sie diesen NordVPN-Testbericht lesen .

5. Verschlüsseln Sie Laufwerke und sichern Sie wichtige Dateien

Viele Menschen nutzen ihren PC beruflich oder speichern darauf wichtige persönliche Informationen. Niemand möchte, dass Fremde in diesen Informationen herumwühlen, weshalb eine Laufwerksverschlüsselung eine gute Idee ist. Auf verschlüsselte Laufwerke kann nur die Person zugreifen, die den Schlüssel besitzt – selbst wenn der Computer gestohlen oder kompromittiert wird, hat der Kriminelle also nichts davon.

Stellen Sie dennoch sicher, dass Sie wichtige Dateien immer sichern, für den Fall, dass sie durch Diebstahl oder ein beschädigtes Laufwerk verloren gehen. Sichern Sie sie entweder auf einem externen Laufwerk, das an einem sicheren Ort aufbewahrt werden kann, oder auf einem sicheren Cloud-Server.

6. Passwörter verwalten

Passwörter sind eines der umstrittensten Themen in der Cybersicherheit. Sie sind die erste Verteidigungslinie für Geräte und Konten, aber schlechte Sicherheitsgewohnheiten sind auch unglaublich unsicher. Passwörter sind nach wie vor eine solide Authentifizierungsmethode, allerdings sollte man sie richtig verwalten.

Verwenden Sie für jedes Konto immer ein anderes Passwort und stellen Sie sicher, dass es nicht leicht zu erraten ist. Nein, „ ILoveStarWars14 “ ist keine gute Option für ein Passwort. Besorgen Sie sich bei Bedarf einen Passwort-Manager – aber bleiben Sie bei seriösen!

7. Seien Sie sich bewusst, was als riskantes Verhalten gilt

Online-Phishing-Betrügereien sind häufiger denn je und schwerer zu erkennen. Halten Sie sich über die neuesten Ratschläge zu zwielichtigem Verhalten auf dem Laufenden und denken Sie daran, sich nicht auf verdächtige Nachrichten oder E-Mails einzulassen. Laden Sie nicht von nicht vertrauenswürdigen Websites herunter und klicken Sie nicht auf einen Link, der von einem Fremden gesendet wurde.

Zusammenfassung

Die Cyberkriminalität ist auf einem Allzeithoch und jeder muss sich der Risiken bewusst sein, denen er ausgesetzt ist. Darüber hinaus sollten die Menschen wissen, was sie tun können, um sicher zu bleiben. Denken Sie niemals, dass auf einem PC oder in den mit diesem Computer verknüpften Konten nichts gespeichert ist, was ein Angreifer nicht haben möchte.

Für sie sind alle Informationen wertvoll, die sie nutzen können, um Zugang zu anderen Konten zu erhalten, jemanden zu erpressen oder Identitätsdiebstahl zu begehen. Unterschätzen Sie auch nicht den Eifer von Internet-Trollen und Webcam-Spionen.

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

TweetDeck ist eine App, mit der Sie Ihren Twitter-Feed und Ihre Interaktionen verwalten können. Hier zeigen wir Ihnen die Grundlagen für den Einstieg in TweetDeck.

Möchten Sie das Problem mit der fehlgeschlagenen Discord-Installation unter Windows 10 beheben? Wenden Sie dann die angegebenen Lösungen an, um das Problem „Discord kann nicht installiert werden“ zu beheben …

Entdecken Sie die besten Tricks, um zu beheben, dass XCOM2-Mods nicht funktionieren. Lesen Sie mehr über andere verwandte Probleme von XCOM2-Wotc-Mods.

Um den Chrome-Fehler „chrome-error://chromewebdata/“ zu beheben, nutzen Sie erprobte Korrekturen wie das Löschen des Browsercaches, das Deaktivieren von Erweiterungen und mehr.

Einer der Vorteile von Spotify ist die Möglichkeit, benutzerdefinierte Wiedergabelisten zu erstellen und das Bild der Wiedergabeliste anzupassen. Hier ist, wie Sie das tun können.

Wenn RCS bei Samsung Messages nicht funktioniert, stellen Sie sicher, dass Sie lokale Daten von Carrier-Diensten löschen, deinstallieren Sie die Updates oder versuchen Sie es mit Google Messages.

Beheben Sie den OpenGL-Fehler 1282 (Ungültiger Vorgang) in Minecraft mit detaillierten Korrekturen, die im Artikel beschrieben sind.

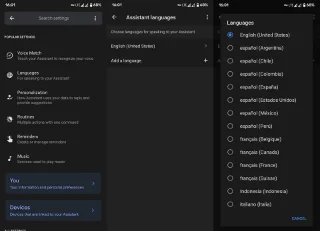

Wenn Sie sehen, dass der Google Assistant auf diesem Gerät nicht verfügbar ist, empfehlen wir Ihnen, die Anforderungen zu überprüfen oder die Einstellungen zu optimieren.

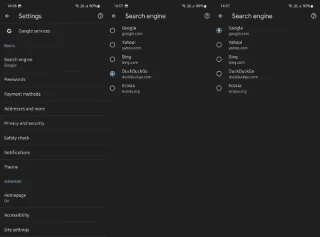

Wenn Sie DuckDuckGo loswerden möchten, ändern Sie die Standardsuchmaschine, deinstallieren Sie die App oder entfernen Sie die Browsererweiterung.

![BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen] BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen]](https://cdn.luckytemplates.com/resources1/images2/image-2159-0408150949081.webp)

![Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN] Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN]](https://cdn.luckytemplates.com/resources1/images2/image-4393-0408151101648.webp)