1. Ursache

Nach jeder erfolgreichen Benutzeranmeldung wird die Sitzung neu definiert und erhält eine neue Sitzungs-ID. Wenn der Angreifer diese neue Sitzungs-ID kennt, kann er wie ein normaler Benutzer auf die Anwendung zugreifen. Es gibt viele Möglichkeiten für einen Angreifer, an die Sitzungs-ID zu gelangen und die Sitzung des Benutzers zu übernehmen, z. B.: Man-in-the-Middle- Angriff : Die Sitzungs-ID des Benutzers abhören und stehlen. Oder nutzen Sie XSS- Fehler bei der Programmierung, um die Sitzungs-ID des Benutzers zu erhalten.

2. Ausbeutungsmethoden

Session-Sniffing

Wie wir auf dem Bild sehen, verwendet der Angreifer zunächst ein Sniffer-Tool, um die gültige Sitzungs-ID des Opfers zu erfassen, und verwendet diese Sitzungs-ID dann, um mit dem Webserver unter der Autorität des Opfers zu arbeiten.

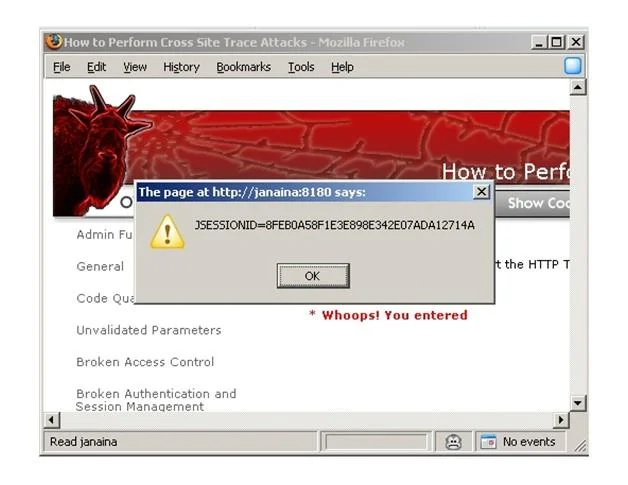

Cross-Site-Script-Angriff

Ein Angreifer kann die Sitzungs-ID des Opfers mithilfe von Schadcode ermitteln, der auf der Clientseite ausgeführt wird, beispielsweise JavaScript . Wenn eine Website eine XSS-Schwachstelle aufweist, kann ein Angreifer einen Link mit bösartigem JavaScript-Code erstellen und ihn an das Opfer senden. Wenn das Opfer auf diesen Link klickt, werden seine Cookies an den Angreifer gesendet.

![Web13: Session-Hijacking-Hacking-Technik Web13: Session-Hijacking-Hacking-Technik]()

3. So verhindern Sie

Einige der folgenden Methoden können verwendet werden, um Session Hijacking zu verhindern:

- Verwenden Sie HTTPS bei der Datenübertragung, um Abhören zu verhindern.

- Verwenden Sie eine große Zufallszeichenfolge oder -zahl, um den Erfolg eines Brute-Force-Angriffs zu begrenzen.

- Generieren Sie die Sitzungs-ID nach jeder erfolgreichen Benutzeranmeldung neu, um Sitzungsfixierungsangriffe zu vermeiden.

Ich hoffe, Sie gewinnen mit LuckyTemplates nach jeder Lektion mehr Wissen!