So zeichnen Sie auf einem Foto auf dem iPhone

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

In den letzten Jahrzehnten hat sich die Technologie immer mehr zu einem integralen Bestandteil des Arbeits- und Privatlebens der Menschen entwickelt. Die Menschen verlassen sich heute auf Technologie, um mit anderen in Kontakt zu treten und effektiv zu arbeiten. Dies zeigt sich in sozialen Netzwerken, E-Mail-Korrespondenz, Durchführung von Finanztransaktionen und Zusammenarbeit bei Arbeitsdokumenten.

Diese Kommunikationswege können sich jedoch nicht nur auf das Geschäft, sondern auch auf das tägliche Leben eines Einzelnen verheerend auswirken, wenn sie bedroht oder kompromittiert werden. Aus diesem Grund benötigt jeder in der vernetzten Welt von heute fortschrittliche Cyber-Abwehrprogramme. Ein Cyberangriff kann alles Mögliche bewirken, vom Verlust wertvoller Daten wie Familienfotos über Erpressungsversuche bis hin zu Identitätsdiebstahl. Es ist auch wichtig, unter anderem Finanzdienstleistungsunternehmen, Gesundheitseinrichtungen und sogar Kraftwerke zu sichern, da sich alle auf diese kritischen Infrastrukturen verlassen. Tatsächlich ist Cybersicherheit für eine funktionierende Gesellschaft von entscheidender Bedeutung.

Im Folgenden finden Sie einige der Vorteile von Cybersicherheit für Sie oder Ihr Unternehmen .

1: Schafft eine Barriere für Cyberkriminelle

Antimalware- und Antivirensoftware sowie Firewalls sind wesentliche Bestandteile der Cybersicherheit. Sie sind die gängigsten Mittel zur Abwehr von Cyberangriffen. Sie fungieren als erste Verteidigungslinie und bieten eine Barriere für externe Netzwerke und Bedrohungen, die Cyberkriminelle mit sich bringen. Die grundlegendste Idee der Cybersicherheit besteht darin, es Cyberangreifern zu erschweren, in Ihr Netzwerk einzudringen. Wenn eine angemessene Cybersicherheit vorhanden ist, können Sie Bedrohungen identifizieren und angemessen reagieren, bevor sie sich überhaupt durch Ihr Netzwerk bewegen können.

Mit einem starren Paket von Cyber-Sicherheitsmaßnahmen können Sie oder Ihr Unternehmen als weniger attraktives Ziel erscheinen, da die Verzögerung des Eindringens in Ihr Netzwerk die Bemühungen von Cyberkriminellen weniger rentabel macht.

Beachten Sie, dass Firewalls, Antiviren- und Antimalware-Lösungen Sie nicht vor allem schützen können, obwohl sie in Kombination viele Bedrohungen effektiv abwehren können. Es ist zwingend erforderlich, dass andere Schutzmaßnahmen vorhanden sind. Wenn Sie sich nicht sicher sind, wie Sie eine umfassende Cybersicherheitsstrategie für Ihr Netzwerk implementieren können, können Sie sich jederzeit an Cybersicherheitsexperten oder Anbieter von Cybersicherheitsdiensten wenden. Andere Schutzmethoden umfassen den Schutz von E-Mails und die Implementierung von Passwortsicherheitsmaßnahmen.

2: Bereitet Sie auf den Boom der Cyber-Angriffe vor

Heutzutage brauchen die Menschen mehr denn je Cybersicherheit. Das liegt an den schnellen Änderungen in der Technologie, die mehr Cyber-Schwachstellen schaffen. Betrachten Sie Cybersicherheit als vorbeugende Maßnahme, um Datensicherheitsverletzungen oder Sabotage zu vermeiden. Versuchen Sie es hier, wenn Sie mehr darüber erfahren möchten, warum Prävention in der IT-Sicherheit unerlässlich ist.

Der Einsatz von Cloud Computing, schnelleren Breitbanddienstgeschwindigkeiten und besserer Technologie kann Cyberangriffe automatisieren. Dies sind nur einige der jüngsten technologischen Entwicklungen, die zu einer Zunahme der Cyberkriminalität führen können. Um einer solchen Zunahme von Cyber-Schwachstellen entgegenzuwirken, ist eine neu definierte Cyber-Sicherheitsstrategie erforderlich.

3: Regelmäßige Prüfung auf Schwachstellen in Ihrem Netzwerk

Penetrationstests und Schwachstellenanalysen sind wesentliche Bestandteile der Cybersicherheit. Sie sind effektive Möglichkeiten, Ihr Netzwerk auf Schwachstellen zu testen.

Ein Penetrationstest oder Penetrationstest ist, wenn ein Cybersicherheitsexperte (der gute Hacker oder „White Hat“-Hacker) Angriffe auf Ihr Netzwerk durchführt, um Ihre Verteidigung zu testen und Schwachstellen zu finden, die Hacker ausnutzen können. Das Ziel eines Penetrationstests ist es, dass der Cyber-Sicherheitsexperte zuerst Schwachstellen findet, bevor es die Bösewichte tun. Andererseits hilft eine Schwachstellenanalyse, vorhandene Schwachstellen in Ihrer IT-Infrastruktur, Ihren Systemen und Anwendungen zu identifizieren. Es hilft, diese Schwachstellen zu analysieren und zu priorisieren, um sie zu verbessern.

4: Schutz vor Datenlecks

Datenlecks sind eine der gefährlichsten und am weitesten verbreiteten Bedrohungen für jedes Netzwerk. Unabhängig davon, ob es sich um ein Unternehmen oder eine Einzelperson handelt, die ein Datenleck erlebt hat, eines ist sicher; es wird zu extremen Schäden führen. Von Mitarbeiterdaten bis hin zu Kundeneinblicken verfügen alle Unternehmen über eine Vielzahl von Daten. Wenn Unternehmen keine Schritte zur Implementierung oder Verbesserung der Cybersicherheit unternehmen , können sensible Informationen leicht gefährdet werden.

Die Begrenzung der Menge an wichtigen Informationen über das Unternehmen, die öffentlich verfügbar sind, ist Teil der Cybersicherheit. Es ist die Methode Nummer eins, um sicherzustellen, dass Unternehmen und ihre wertvollen Daten vor Lecks geschützt sind.

5: Ransomware-Schutz

Ransomware ist eine weitere häufige Cybersicherheitsbedrohung, der Einzelpersonen und Unternehmen ausgesetzt sind, obwohl sie in der Geschäftswelt häufiger vorkommt. Dieser Malware-Typ verschlüsselt Daten. Das Problem ist, dass die Daten nur entsperrt werden können, wenn Sie dafür bezahlen. In der Vergangenheit waren nur auf Computern gespeicherte Daten durch Ransomware gefährdet. Jetzt, da immer mehr Menschen und Organisationen Daten über Cloud-Dienste speichern, haben diese Arten von Cyber-Angriffen auch ihre Reichweite erweitert und sind noch prominenter geworden.

Es gibt ein Missverständnis, dass Cloud-Datenspeicher sicherer sind als die Festplatte eines Computers. Aus diesem Grund steigt auch die Zahl der Privatpersonen und Unternehmen, die sich dafür entscheiden, ihre Daten in der Cloud zu speichern. Sie glauben, dass dies eine viel sicherere Art der Datenspeicherung ist, obwohl sie in Wahrheit immer noch sehr anfällig für Ransomware ist.

Was bewirken Cybersicherheitsmaßnahmen, um Ransomware-Bedrohungen entgegenzuwirken? Cybersicherheit umfasst die Sicherung wertvoller Daten an mehreren Orten, um Ihre Systeme vor Ransomware-Angriffen zu schützen, sowohl für Daten, die auf einer Computerfestplatte als auch in der Cloud gespeichert sind.

6: Verhindert Schäden an jedem Unternehmen

In den letzten Jahren hat die Zahl der Hacks und Sicherheitsverletzungen bekannter Marken zugenommen. Um ihre Daten wiederherzustellen, haben diese Unternehmen Millionen von Dollar ausgegeben. C-Level-Führungskräfte und Mitarbeiter können aufgrund all dieser Kosten ihre Jobs oder Positionen aufgrund der Kostensenkungsmaßnahmen des Unternehmens verlieren.

Schäden durch Cyber-Angriffe können Ihr Unternehmen im Handumdrehen treffen, wenn Sie nicht über ein starres Paket von Cyber-Sicherheitsmaßnahmen verfügen.

7: Schützt Ihren Ruf

In vielen Fällen wird es sehr schwierig sein, einen erfolgreichen Verstoß vor Ihren Partnern, potenziellen Kunden und bestehenden Kunden zu verbergen. Das liegt am öffentlichen Charakter einer Website.

Auch der Reputationsschaden, den ein Cyber-Angriff verursacht, kann schwer wieder gutzumachen sein. Mit einem robusten Satz an Cybersicherheitslösungen können Sie Ihre Glaubwürdigkeit und Ihren Ruf schützen.

Abschließende Gedanken

Viele Unternehmen und Einzelpersonen schrecken vor den Kosten für die Umsetzung geeigneter Sicherheitsmaßnahmen zurück. Allerdings kostet eine Reparatur nach einem Cyber-Angriff deutlich mehr Geld als die Vorbereitung darauf. Ja, es ist eine bedeutende Verpflichtung, aber eine, bei der Sie keine Kompromisse eingehen möchten, wenn der Schutz Ihrer Daten Priorität hat.

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

TweetDeck ist eine App, mit der Sie Ihren Twitter-Feed und Ihre Interaktionen verwalten können. Hier zeigen wir Ihnen die Grundlagen für den Einstieg in TweetDeck.

Möchten Sie das Problem mit der fehlgeschlagenen Discord-Installation unter Windows 10 beheben? Wenden Sie dann die angegebenen Lösungen an, um das Problem „Discord kann nicht installiert werden“ zu beheben …

Entdecken Sie die besten Tricks, um zu beheben, dass XCOM2-Mods nicht funktionieren. Lesen Sie mehr über andere verwandte Probleme von XCOM2-Wotc-Mods.

Um den Chrome-Fehler „chrome-error://chromewebdata/“ zu beheben, nutzen Sie erprobte Korrekturen wie das Löschen des Browsercaches, das Deaktivieren von Erweiterungen und mehr.

Einer der Vorteile von Spotify ist die Möglichkeit, benutzerdefinierte Wiedergabelisten zu erstellen und das Bild der Wiedergabeliste anzupassen. Hier ist, wie Sie das tun können.

Wenn RCS bei Samsung Messages nicht funktioniert, stellen Sie sicher, dass Sie lokale Daten von Carrier-Diensten löschen, deinstallieren Sie die Updates oder versuchen Sie es mit Google Messages.

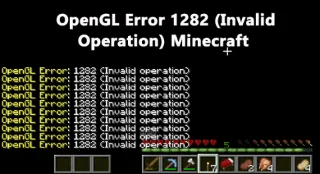

Beheben Sie den OpenGL-Fehler 1282 (Ungültiger Vorgang) in Minecraft mit detaillierten Korrekturen, die im Artikel beschrieben sind.

Wenn Sie sehen, dass der Google Assistant auf diesem Gerät nicht verfügbar ist, empfehlen wir Ihnen, die Anforderungen zu überprüfen oder die Einstellungen zu optimieren.

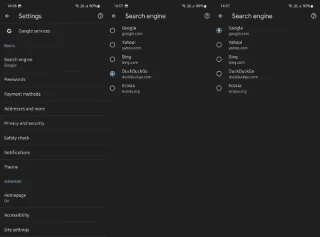

Wenn Sie DuckDuckGo loswerden möchten, ändern Sie die Standardsuchmaschine, deinstallieren Sie die App oder entfernen Sie die Browsererweiterung.

![BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen] BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen]](https://cdn.luckytemplates.com/resources1/images2/image-2159-0408150949081.webp)

![Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN] Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN]](https://cdn.luckytemplates.com/resources1/images2/image-4393-0408151101648.webp)