Un gusano informático es un tipo de programa malicioso cuya función principal es infectar otras computadoras mientras permanece activo en los sistemas infectados.

Un gusano informático es un malware autorreplicante que se propaga a ordenadores no infectados. Los gusanos suelen utilizar partes del sistema operativo automatizadas e invisibles para el usuario. Normalmente, los gusanos sólo se detectan cuando su replicación incontrolada consume recursos del sistema, ralentizando o deteniendo otras tareas.

¿Cómo se propagan los gusanos informáticos?

Los gusanos informáticos se propagan sin la interacción del usuario. Todo lo que se necesita es que el gusano informático se active en el sistema infectado. Antes de que se utilizaran ampliamente las redes, los gusanos informáticos se propagaban a través de medios de almacenamiento infectados, como los disquetes, que, cuando se montaban en el sistema, infectaban otros dispositivos de almacenamiento conectados al sistema. El USB sigue siendo un vector popular para los gusanos informáticos.

Los gusanos informáticos se replican para propagarse a ordenadores no infectados

Cómo funcionan los gusanos informáticos

Los gusanos informáticos a menudo dependen de actividades y vulnerabilidades en los protocolos de red para propagarse. Por ejemplo, el gusano ransomware WannaCry aprovechó una vulnerabilidad en la primera versión del protocolo de intercambio de recursos Server Message Block (SMBv1) implementado en el sistema operativo Windows. Una vez activo en una computadora recién infectada, el malware WannaCry comienza una búsqueda en línea de nuevas víctimas potenciales: sistemas que responden a las solicitudes SMBv1 realizadas por el gusano. De esta manera, los gusanos pueden seguir propagándose dentro de una organización. Cuando un dispositivo BYOD (traiga su propio dispositivo) está infectado, el gusano puede propagarse a otras redes, permitiendo a los piratas informáticos un mayor acceso.

Los gusanos de correo electrónico funcionan generando y enviando correo saliente a todas las direcciones de la lista de contactos de un usuario. Los mensajes incluyen un archivo ejecutable malicioso que infecta el nuevo sistema cuando el destinatario lo abre. Los gusanos de correo electrónico exitosos a menudo incorporan métodos de ingeniería social para solicitar a los usuarios que abran archivos adjuntos.

Stuxnet, uno de los gusanos informáticos más notorios hasta la fecha, incluye un componente de gusano que propaga malware al compartir dispositivos USB infectados, así como malware dirigido a sistemas de control de supervisión y adquisición de datos (SCADA), que se usa ampliamente en entornos industriales. incluyendo servicios de electricidad, servicios de agua, plantas de tratamiento de aguas residuales y muchos otros. Los gusanos informáticos puros se propagan desde sistemas infectados a sistemas no infectados, por lo que es difícil minimizar la posibilidad de daños causados por dichos gusanos informáticos.

Un sistema infectado puede dejar de estar disponible o dejar de ser confiable debido a la propagación de gusanos, mientras que también se sabe que los gusanos informáticos interrumpen las redes mediante la saturación de los enlaces de red con tráfico malicioso.

Tipos de gusanos informáticos

Existen varios tipos de gusanos informáticos maliciosos:

Un virus informático o un híbrido de gusano es una pieza de malware que se propaga como un gusano, pero que también modifica el código del programa como un virus o lleva algún tipo de carga útil maliciosa, como un virus, ransomware o algún otro tipo de malware.

Los gusanos bots pueden utilizarse para infectar ordenadores y convertirlos en zombies o bots, con la intención de utilizarlos en ataques coordinados a través de botnets .

El gusano de mensajería instantánea se propaga a través de servicios de mensajería instantánea y explota el acceso a las listas de contactos en las computadoras de las víctimas.

Los gusanos de correo electrónico suelen distribuirse como archivos ejecutables maliciosos adjuntos a lo que parecen ser mensajes de correo electrónico normales.

Intercambio de archivos mediante gusanos : incluso cuando el streaming se convierte en el método dominante, muchas personas todavía prefieren obtener música, películas y programas de televisión a través de redes de intercambio de archivos de igual a igual. Debido a que estas redes de intercambio de archivos operan en un área donde no se respeta la legalidad, en gran medida no están reguladas y, por lo tanto, es fácil para los piratas informáticos insertar gusanos en archivos con una alta demanda de descarga. Cuando descarga archivos infectados, el gusano se copiará a su computadora y continuará su trabajo. Tenga cuidado la próxima vez que quiera evitar pagar por esa nueva película o álbum de moda.

Finalmente, existe un tipo de gusano informático diseñado para propagarse a través de redes con el propósito de proporcionar parches para vulnerabilidades de seguridad conocidas. Aunque este tipo de gusano ha sido descrito y discutido en círculos académicos, aún no se han encontrado ejemplos del mundo real, probablemente debido a su potencial para causar daños no deseados a sistemas que responden inesperadamente. Con este tipo de software, la posibilidad de eliminar vulnerabilidades es mayor. . En cualquier caso, el uso de cualquier software que cambie el sistema sin el permiso del propietario del sistema expondrá al editor a diversos cargos penales y civiles.

¿Qué pueden hacer los gusanos informáticos?

Cuando los gusanos aparecen por primera vez, no tienen otro objetivo que reproducirse lo más ampliamente posible. Los piratas informáticos originalmente crearon estos gusanos para su propia diversión, para mostrar sus habilidades o para demostrar vulnerabilidades y debilidades en los sistemas operativos actuales.

Estos "gusanos puros" a menudo causan daño o perturbaciones (efectos secundarios de los procesos previstos) aunque ellos mismos no están diseñados para hacer estas cosas. Los gusanos que consumen muchos recursos pueden ralentizar o incluso bloquear una computadora host al consumir demasiada potencia de procesamiento, mientras que otros gusanos obstruyen las redes al llevar las demandas de ancho de banda a niveles extremos cuando se propagan.

Desafortunadamente, con el tiempo, los piratas informáticos pronto se dieron cuenta de que los gusanos podían utilizarse como mecanismos adicionales de distribución de malware. En estos casos, el código adicional generado por el gusano se denomina "carga útil". Una estrategia común es equipar a los gusanos con una carga útil que abre una "puerta trasera" en las máquinas infectadas, permitiendo a los ciberdelincuentes regresar más tarde para tomar el control del sistema. Otras cargas útiles pueden recopilar datos personales confidenciales, instalar ransomware o convertir las computadoras objetivo en "zombis" para usarlos en ataques de botnet.

Historia de los gusanos informáticos.

Algunas de las variedades de malware más destructivas son los gusanos informáticos. Echemos un vistazo a algunos ejemplos de los gusanos informáticos más notorios:

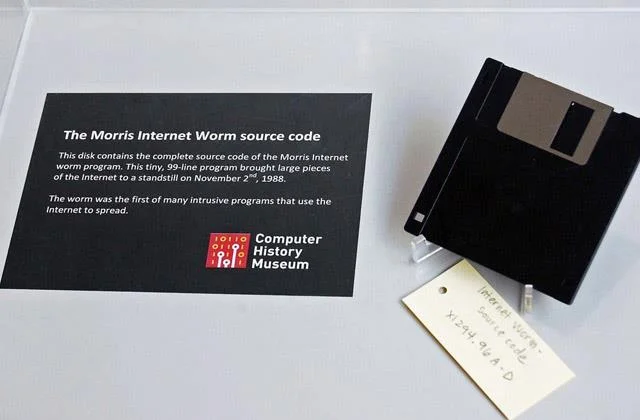

gusano morris

![¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras? ¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras?]()

Worm Morris ha causado gravísimas consecuencias, aunque el punto de partida no fue con malas intenciones.

El estudiante de posgrado Robert Tappan Morris inició la era de los gusanos informáticos al lanzar su creación el 2 de noviembre de 1988. Morris no tenía la intención de que su gusano causara ningún daño real, sin embargo, debido a la forma en que estaba escrito el código, este gusano pudo infectar muchos servidores muchas veces.

La grave negligencia de Morris provocó una serie de apagones informáticos, dejando una parte importante de Internet en ese momento inutilizable hasta que se eliminara el gusano de las máquinas infectadas. Se estima que las consecuencias de los daños causados por este gusano oscilan entre cientos de miles y millones de dólares. Morris también se convirtió en la primera persona condenada en virtud de la Ley de Abuso y Fraude Informático de los Estados Unidos de 1986.

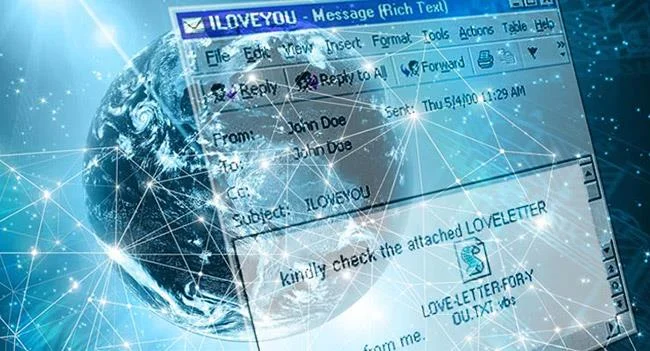

TE AMO

![¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras? ¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras?]()

El gusano ILOVEYOU apareció en Filipinas a principios de 2000, luego se extendió rápidamente por todo el mundo y causó graves consecuencias.

El gusano ILOVEYOU, que lleva el nombre del mensaje de correo electrónico que difundió, apareció en Filipinas a principios de 2000, antes de extenderse rápidamente por todo el mundo. A diferencia del gusano Morris, ILOVEYOU es un gusano malicioso diseñado para sobrescribir aleatoriamente archivos en el ordenador de la víctima.

Después de sabotear el servidor, ILOVEYOU envió copias de sí mismo por correo electrónico a través de Microsoft Outlook a todos los contactos en la libreta de direcciones de Windows de la víctima. En última instancia, ILOVEYOU causó miles de millones de dólares en daños en todo el mundo, lo que lo convierte en uno de los gusanos informáticos más notorios jamás vistos.

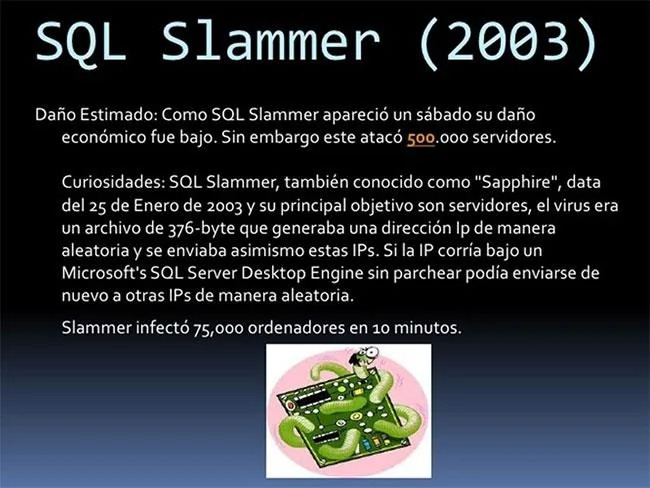

SQL Slammer

![¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras? ¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras?]()

SQL Slammer

SQL Slammer de 2003 fue un brutal gusano de Internet que se propagó a la velocidad del rayo e infectó a unas 75.000 víctimas en sólo 10 minutos. Rompiendo con las tácticas de correo electrónico de ILOVEYOU, SQL Slammer se propagó atacando una vulnerabilidad en Microsoft SQL Server para Windows 2000.

SQL Slammer generó direcciones IP aleatoriamente y luego envió copias de sí mismo a las computadoras en esas direcciones. Si la computadora receptora ejecuta una versión sin parches de SQL Server que todavía tiene vulnerabilidades de seguridad, SQL Slammer intervendrá y comenzará a funcionar. Convierte las computadoras infectadas en botnets, que luego se utilizan para lanzar múltiples ataques DDoS.

Aunque el parche de seguridad relevante ha estado disponible desde 2002, incluso antes de la aterradora ola de ataques que apareció por primera vez, SQL Slammer resurgió en 2016 y 2017.

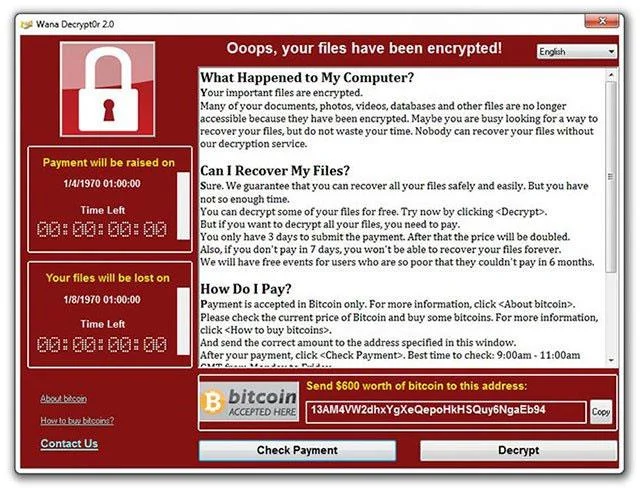

Quiero llorar

![¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras? ¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras?]()

Quiero llorar

WannaCry es un ejemplo más reciente de lo devastadores que pueden ser los gusanos, incluso con herramientas modernas de ciberseguridad. El gusano WannaCry de 2017 también es un ejemplo de ransomware, ya que cifra los archivos de la víctima y exige el pago de un rescate para recuperar el acceso. En sólo un día, WannaCry se infiltró en 230.000 PC en 150 países, incluidos objetivos de alto perfil como el Servicio Nacional de Salud de Gran Bretaña y muchas otras ramas gubernamentales, universidades y empresas privadas.

WannaCry utilizó el exploit EternalBlue para atacar una vulnerabilidad de seguridad en versiones de Windows anteriores a Windows 8. Cuando encontró una computadora vulnerable, instaló una copia de sí mismo, comienza a cifrar los archivos de la víctima y luego muestra un mensaje de rescate cuando se completa el proceso.

Cómo identificar gusanos informáticos

Hay varios signos reveladores que indican la presencia de un gusano informático en su dispositivo. Aunque los gusanos funcionan en su mayoría de forma silenciosa, sus actividades pueden tener efectos notables para las víctimas, incluso si el gusano no hace nada malicioso intencionalmente. Su computadora puede estar infectada con un gusano si presenta los siguientes síntomas:

La computadora funciona lentamente o falla

Algunos gusanos, como el clásico gusano Morris discutido anteriormente, pueden consumir tantos recursos de una computadora que prácticamente no quedan recursos para las funciones normales. Si su computadora de repente se vuelve lenta o deja de responder, o incluso comienza a fallar, podría deberse a un gusano informático.

La memoria se agota rápidamente

Cuando un gusano se replica, debe almacenar todas sus copias en algún lugar. Si el espacio de almacenamiento disponible en su computadora parece mucho más pequeño de lo habitual, averigüe qué está ocupando todo ese espacio: el culpable podría ser un gusano.

La computadora está actuando de manera extraña

Dado que muchos gusanos se propagan aprovechando el contacto directo, busque correos electrónicos enviados o mensajes que usted no haya enviado usted mismo. Las advertencias inusuales, los cambios inexplicables o los archivos nuevos o faltantes también pueden indicar un gusano activo.

Los contactos te preguntan qué está pasando

Es posible que no veas las señales anteriores y eso está bien. Todos podemos pasar por alto cosas accidentalmente. Sin embargo, si recibió un gusano de mensajería instantánea o correo electrónico, algunos contactos pueden preguntarle sobre mensajes extraños que recibieron de usted. Nunca es demasiado tarde para solucionar una infestación de gusanos, incluso si ya ha comenzado a propagarse.

Cómo prevenir los gusanos informáticos

![¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras? ¿Qué es el gusano? ¿Por qué son peligrosos para las computadoras?]()

Protéjase de las infecciones por gusanos informáticos

Los usuarios deben practicar buenas medidas de seguridad de red para protegerse de infecciones por gusanos informáticos. Las medidas que ayudarán a prevenir el riesgo de infecciones por gusanos informáticos incluyen:

- Mantener actualizados su sistema operativo y todas las demás actualizaciones y parches de software ayudará a minimizar el riesgo de vulnerabilidades recién descubiertas.

- El uso de un firewall ayudará a reducir la posibilidad de que malware ingrese al sistema.

- El uso de software antivirus ayudará a evitar que se ejecute malware.

- Tenga cuidado de no hacer clic en archivos adjuntos, enlaces en correos electrónicos u otras aplicaciones de mensajería que puedan exponer el sistema a malware.

- Cifre archivos para proteger datos confidenciales almacenados en computadoras, servidores y dispositivos móviles

Aunque algunos gusanos están diseñados para no hacer más que propagarse a nuevos sistemas, la mayoría de los gusanos están relacionados con virus, rootkits u otro malware.