La conectividad inalámbrica es una necesidad hoy en día y, por eso, la seguridad inalámbrica es esencial para garantizar la seguridad en su red interna.

Cómo configurar la seguridad inalámbrica WEP, WPA o WPA2

¿Por qué debería configurar la seguridad en su enrutador inalámbrico?

Las diversas funciones de seguridad inalámbrica del enrutador protegen su red contra posibles ataques. Con estas funciones de seguridad inalámbrica, puedes:

- Asegúrese de que nadie pueda conectarse fácilmente a su red inalámbrica y utilizar Internet sin ningún permiso.

- Personalice el acceso para la persona que puede configurar sus ajustes inalámbricos.

- Proteja todos los datos transmitidos a través de redes inalámbricas.

Un método para configurar la seguridad en su red es configurar WEP, WPA o WPA2 como modo de seguridad inalámbrica. Para aprender cómo hacer esto, siga las instrucciones a continuación.

Configure la seguridad inalámbrica personal WEP, WPA o WPA2 en el enrutador inalámbrico

Paso 1:

Acceda a la página de configuración basada en web del enrutador abriendo un navegador web como Internet Explorer o Safari. En la barra de direcciones, ingrese la dirección IP local del enrutador y presione Entrar. Cuando aparezca el mensaje de inicio de sesión, ingrese el nombre de usuario y la contraseña del enrutador.

NOTA: La dirección IP local predeterminada del enrutador Linksys es 192.168.1.1 , mientras que la contraseña predeterminada es "admin" y el campo de nombre de usuario se deja en blanco.

CONSEJO RÁPIDO : Si cambió el nombre de usuario y la contraseña de su enrutador, use esas credenciales en su lugar. Si los pierde u olvida, deberá restablecer el enrutador.

Paso 2:

Ahora, serás redirigido a la pantalla principal de la página de configuración. En la página de configuración, haga clic en la pestaña Inalámbrico y luego haga clic en la subpestaña Seguridad inalámbrica.

Paso 3:

En la sección Vista de configuración, haga clic en el botón Manual.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

Otros modelos de enrutadores, especialmente las versiones más antiguas, no tienen la opción Manual. En este caso, debe desplazarse hasta la parte inferior de la página para encontrar la sección Seguridad inalámbrica .

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

Etapa 4:

Ahora puedes elegir entre 4 opciones.

El enrutador Linksys admite los 4 modos de seguridad inalámbricos más utilizados entre los que puede elegir: WEP, WPA personal, WPA2 personal y modo mixto WPA2/WPA . A continuación se muestra una tabla comparativa detallada de diferentes tipos de seguridad para su referencia:

| Modo de seguridad |

Clasificación |

Número de caracteres |

Protocolo equivalente cableado WEP |

Básico |

40/64 bits (10 caracteres)

128 bits (26 caracteres) |

WPA Personal

Acceso Wi-Fi Protegido Personal |

Fuerte |

8-63 caracteres |

WPA2 Personal

Wi-Fi Acceso Protegido 2 Personal |

mas fuerte |

8-63 caracteres |

| Modo mixto WPA2/WPA |

WPA2: Más fuerte

WPA: Fuerte |

8-63 caracteres |

Se recomiendan los modos de seguridad WPA, WPA2 y WPA2/WPA en lugar de WEP. Siga las instrucciones a continuación para aprender cómo configurar cada modo de seguridad.

Modo mixto WPA2/WPA

Paso 1:

En el campo Modo de seguridad, seleccione Modo de seguridad e ingrese su contraseña en el campo Frase de contraseña.

NOTA: La frase de contraseña debe contener al menos 8 caracteres y distingue entre mayúsculas y minúsculas.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

El modo WPA2/WPA Mixed también se denomina PSK2-Mixed en algunos enrutadores Linksys. Consulte la imagen a continuación para ver un ejemplo.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

Paso 2:

Haga clic en el botón Guardar configuración .

WPA2 personales

Paso 1:

En el campo Modo de seguridad , seleccione WPA2 Personal e ingrese su frase de contraseña en el campo Frase de contraseña.

NOTA: La frase de contraseña debe contener al menos 8 caracteres y distinguir entre mayúsculas y minúsculas.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

WPA2 Personal también se llama PSK2 en algunos enrutadores Linksys. Consulte la imagen a continuación para ver un ejemplo.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

Paso 2:

Haga clic en el botón Guardar configuración.

Personal WPA

Paso 1:

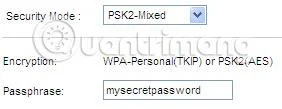

En Modo de seguridad , seleccione WPA Personal e ingrese su frase de contraseña en el campo Frase de contraseña.

NOTA : La frase de contraseña debe contener al menos 8 caracteres y distinguir entre mayúsculas y minúsculas.

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

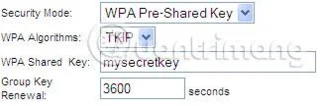

WPA Personal también se denomina clave precompartida WPA o PSK Personal en algunos enrutadores Linksys. Consulte las imágenes a continuación para ver ejemplos.

clave del WPA precompartido

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

NOTA: La clave WPA precompartida en la imagen de arriba es la contraseña de red que utilizará para conectarse de forma inalámbrica.

PSKPersonal

![Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys Cómo configurar WEP, WPA, WPA2 para el enrutador Linksys]()

NOTA: El PSK Personal en la imagen de arriba es la contraseña de red que utilizará para conectarse de forma inalámbrica.

Paso 2:

Haga clic en el botón Guardar configuración .

NOTA: Si tiene problemas para seleccionar el tipo de seguridad que desea, debe restablecer su enrutador. Si el problema persiste, debes actualizar el firmware del enrutador a la última versión.

Algunas cosas a tener en cuenta

Para enrutadores de doble banda, la configuración de la seguridad inalámbrica puede depender del tipo de enrutador de doble banda que esté utilizando. Los enrutadores de doble banda pueden ser simultáneos o seleccionables . Si el enrutador es seleccionable, esto significa que solo puede usar 1 banda inalámbrica a la vez y establecer una única contraseña de red inalámbrica.

Sin embargo, si su enrutador de doble banda es simultáneo, puede usar las bandas inalámbricas de 2,4 y 5 GHz al mismo tiempo. Esto también significa que puede configurar 2 nombres de redes inalámbricas diferentes y 2 contraseñas inalámbricas para cada frecuencia (esto es realmente recomendable para evitar causar interferencias).

Una vez que haya configurado la seguridad inalámbrica adecuada para ambas bandas, estará listo para conectar computadoras y otros dispositivos inalámbricos como iPads, teléfonos inteligentes, consolas de juegos , impresoras y puntos de acceso al enrutador.

¡Buena suerte!

Ver más: