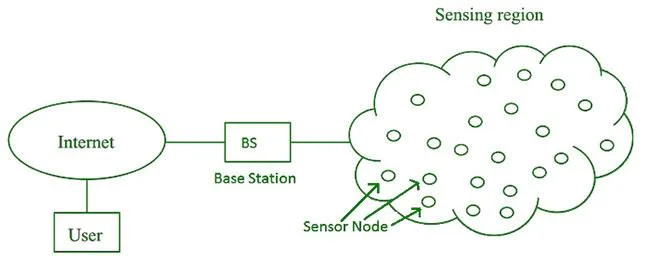

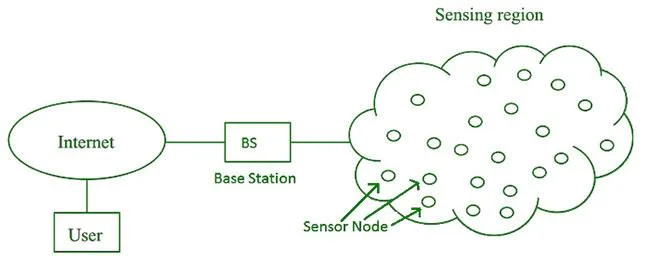

Wireless Sensor Network (WSN) es una red inalámbrica sin infraestructura implementada con una gran cantidad de sensores inalámbricos de manera ad hoc que se utiliza para monitorear sistemas, condiciones físicas o el medio ambiente.

Los nodos de sensores se utilizan en WSN con procesadores integrados para gestionar y monitorear el entorno en un área específica. Están conectados a la Estación Base que actúa como unidad de procesamiento en el sistema WSN.

La estación base del sistema WSN está conectada a través de Internet para compartir datos. WSN se puede utilizar para procesamiento, análisis, almacenamiento y minería de datos.

Modelo ilustrativo de Red de Sensores Inalámbricos (WSN)

Aplicaciones WSN

- Internet de las cosas (IOT)

- Monitoreo con fines de seguridad y detección de amenazas.

- Monitorear la temperatura ambiental, la humedad y la presión del aire.

- Medir el nivel de ruido del entorno circundante.

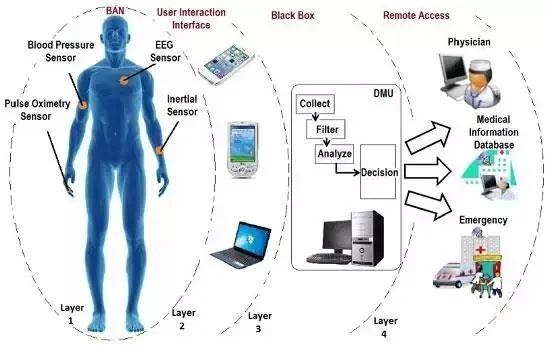

- Utilizado en aplicaciones médicas para la monitorización de pacientes.

- Agricultura

- Detectar deslizamientos de tierra

![Obtenga más información sobre la red de sensores inalámbricos (WSN) Obtenga más información sobre la red de sensores inalámbricos (WSN)]()

La red de sensores inalámbricos (WSN) se utiliza en el sector sanitario para controlar a los pacientes

Desafíos de las WSN

- Calidad de servicio

- Problema de seguridad

- Eficiencia energética

- Rendimiento de la red

- Eficiencia

- Capacidad para lidiar con errores de nodo.

- Optimización entre capas

- Escalabilidad para implementaciones a gran escala

Componentes de WSN

1. Sensores

Los sensores en las WSN se utilizan para capturar variables ambientales y para recopilar datos. La señal del sensor se convierte en una señal eléctrica.

2. Nodo de radio

El nodo de radio se utiliza para recibir datos generados por el sensor y enviarlos al punto de acceso WLAN. Consta de microcontrolador, transceptor, memoria externa y fuente de alimentación.

3. Punto de acceso WLAN

Los puntos de acceso WLAN reciben datos enviados por nodos de radio inalámbricos, normalmente a través de Internet.

4. Software de evaluación

Los datos recibidos por el punto de acceso WLAN son procesados por un software llamado Software de Evaluación para presentar un informe al usuario, cuya finalidad es seguir procesando los datos (análisis, almacenamiento y minería).

Ver más: