Al igual que PPTP, L2TP es un protocolo VPN muy popular: la mayoría de los proveedores de VPN ofrecen acceso a él. Pero ¿qué es L2TP y cómo funciona? Si quieres aprender sobre eso, no te saltes este artículo. Aquí encontrará todo lo que necesita saber sobre el protocolo L2TP.

¿Qué es L2TP?

L2TP significa Protocolo de túnel de capa 2 y, como su nombre, es un protocolo de túnel diseñado para admitir conexiones VPN. Curiosamente, los ISP suelen utilizar L2TP para habilitar operaciones VPN .

L2TP se lanzó por primera vez en 1999. Fue diseñado como un sucesor de PPTP , desarrollado tanto por Microsoft como por Cisco. Este protocolo utiliza varias características de los protocolos PPTP de Microsoft y L2F (Reenvío de capa 2) de Cisco y luego las mejora.

L2TP significa Protocolo de túnel de capa 2

Cómo funciona L2TP

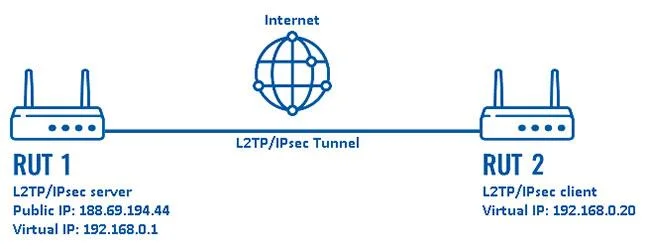

El túnel L2TP comienza conectando LAC (Concentrador de acceso L2TP) y LNS (Servidor de red L2TP), los dos puntos finales del protocolo, en Internet. Una vez logrado esto, se activa y encapsula una capa de enlace PPP, que luego se pasa a través de la web.

Luego, el usuario final (usted) inicia la conexión PPP con el ISP. Cuando el LAC acepta la conexión, se establece el enlace PPP. Luego, se asigna una ranura vacía en el túnel de red y luego la solicitud se envía al LNS.

Finalmente, cuando la conexión está completamente autenticada y aceptada, se crea una interfaz PPP virtual. En ese punto, las tramas de enlace (unidades de transmisión de datos digitales en una red informática) pueden pasar libremente a través del túnel. Las tramas son aceptadas por LNS, que luego elimina el cifrado L2TP y las procesa como tramas normales.

Algunos detalles técnicos sobre el protocolo L2TP

- L2TP suele combinarse con IPSec para proteger la carga útil de datos.

- Cuando se combina con IPSec, L2TP puede usar claves de cifrado de hasta 256 bits y el algoritmo 3DES.

![¿Qué es L2TP (Protocolo de túnel de capa 2)? ¿Qué es L2TP (Protocolo de túnel de capa 2)?]()

L2TP a menudo se combina con IPSec

- L2TP funciona multiplataforma y es compatible con dispositivos y sistemas operativos Windows y macOS.

- El doble cifrado de L2TP ofrece mayor seguridad, pero también significa que utiliza más recursos.

- L2TP normalmente usa el puerto TCP 1701, pero cuando se empareja con IPSec, también usa los puertos UDP 500 (para IKE - Intercambio de claves de Internet), 4500 (para NAT) y 1701 (para tráfico L2TP).

¿Qué es el paso L2TP?

Debido a que las conexiones L2TP normalmente tienen que acceder a la web a través de un enrutador, el tráfico L2TP deberá poder pasar a través de ese enrutador para que la conexión funcione. L2TP Passthrough es básicamente una función del enrutador que le permite habilitar o deshabilitar el tráfico L2TP en él.

También debe saber que, a veces, L2TP no funciona bien con NAT (traducción de direcciones de red), una función que garantiza que varios dispositivos conectados a Internet que utilizan una única red puedan utilizar la misma conexión y dirección IP , en lugar de varios dispositivos. Ahí es cuando L2TP Passthrough resulta útil, ya que habilitarlo en el enrutador permitirá que L2TP funcione bien con NAT.

¿Qué tan buena es la seguridad L2TP?

![¿Qué es L2TP (Protocolo de túnel de capa 2)? ¿Qué es L2TP (Protocolo de túnel de capa 2)?]()

L2TP/IPSec es un protocolo VPN suficientemente seguro

Aunque el túnel L2TP a menudo se considera una mejora con respecto al PPTP, es muy importante comprender que el cifrado L2TP en realidad no existe: el protocolo no utiliza ningún cifrado. Por lo tanto, utilizar sólo el protocolo L2TP cuando estás en línea no es una decisión inteligente.

Es por eso que L2TP siempre está emparejado con IPSec, que es un protocolo bastante seguro. Puede utilizar cifrados de cifrado sólidos como AES y también utiliza doble encapsulación para proteger aún más sus datos. Básicamente, el primer tráfico se encapsula como una conexión PPTP normal y luego se realiza una segunda encapsulación gracias a IPSec.

Sin embargo, vale la pena mencionar que hay rumores de que la NSA ha descifrado o debilitado intencionalmente L2TP/IPSec. Actualmente, no existe ninguna evidencia clara que respalde esas afirmaciones, por lo que, en última instancia, todo depende de si lo crees o no. Debes saber que Microsoft fue el primer socio del programa de vigilancia PRISM de la NSA.

En mi opinión, L2TP/IPSec es un protocolo VPN lo suficientemente seguro, pero debes asegurarte de utilizar también un proveedor de VPN confiable y sin registros. Además, si maneja información muy confidencial, es mejor utilizar un protocolo más seguro o probar la función de cascada VPN.

¿Qué tan rápido es L2TP?

Por naturaleza, L2TP se consideraría muy rápido debido a la falta de cifrado. Por supuesto, las desventajas de no asegurar las conexiones son muy graves y no deben ignorarse sólo a expensas de los beneficios de velocidad.

En cuanto a L2TP/IPSec, el protocolo VPN puede proporcionar buenas velocidades, aunque debes tener una conexión de banda ancha rápida (alrededor de 100 Mbps o más) y una CPU relativamente potente. De lo contrario, es posible que veas algunas caídas de velocidad, pero nada demasiado drástico que arruine tu experiencia en línea.

¿Qué tan fácil es la configuración de L2TP?

En la mayoría de los dispositivos Windows y macOS, la configuración es sencilla. Simplemente vaya a Configuración de red , siga algunos pasos para instalar y configurar la conexión L2TP. Lo mismo ocurre con el protocolo VPN L2TP/IPSec; por lo general, es posible que solo tengas que cambiar una o dos opciones para seleccionar el cifrado IPSec .

L2TP y L2TP/IPSec son bastante sencillos de configurar manualmente en dispositivos sin soporte nativo. Es posible que tengas que seguir algunos pasos adicionales, pero todo el proceso de configuración no te llevará mucho tiempo ni requerirá demasiado conocimiento y esfuerzo.

¿Qué es la VPN L2TP?

Como sugiere su nombre, L2TP VPN es un servicio VPN que brinda a los usuarios acceso al protocolo L2TP. Tenga en cuenta que no es muy probable que encuentre un proveedor de VPN que ofrezca acceso a L2TP. Por lo general, solo verá proveedores que ofrecen L2TP/IPSec para garantizar que los datos y el tráfico del usuario estén seguros.

Sin embargo, lo ideal sería elegir un proveedor de VPN que ofrezca acceso a múltiples protocolos VPN. Poder utilizar sólo L2TP suele ser una mala señal, y tener sólo acceso a L2TP/IPSec no es tan malo, pero no hay razón para limitarse a unas pocas opciones.

Ventajas y desventajas de L2TP

Ventaja

- L2TP se puede combinar con IPSec para proporcionar un buen nivel de seguridad en línea.

- L2TP está disponible en muchas plataformas Windows y macOS porque está integrado en ellas. L2TP también funciona en muchos otros dispositivos y sistemas operativos.

- L2TP es bastante fácil de configurar, y lo mismo ocurre con L2TP/IPSec.

Defecto

- L2TP no tiene cifrado propio. Debe combinarse con IPSec para proporcionar una seguridad en línea adecuada.

- L2TP y L2TP/IPSec supuestamente fueron debilitados o crackeados por la NSA, pero no había pruebas.

- Debido a la encapsulación dual, L2TP/IPSec tiende a consumir un poco de recursos y no es extremadamente rápido.

- L2TP puede ser bloqueado por firewalls NAT si no está configurado para evitarlos.