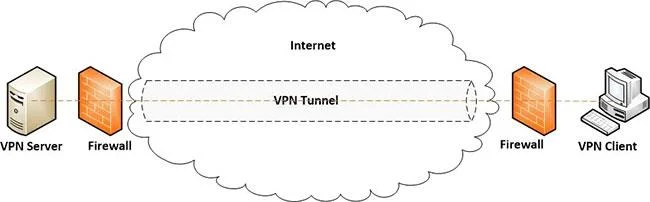

La tecnología de redes privadas virtuales se basa en el concepto de túnel. Como una tubería de agua por la que fluye líquido en su interior, un túnel VPN aísla y encapsula el tráfico de Internet, generalmente con algún tipo de cifrado para crear un túnel privado para los datos, mientras viajan en una red no segura.

Cuando el tráfico de Internet viaja dentro de un túnel VPN, proporciona una conexión privada y segura entre su computadora y otra computadora o servidor en otro sitio. Cuando se combina con un cifrado sólido, el túnel hace que sus datos sean prácticamente imposibles de espiar o piratear.

¿Cómo funciona el túnel VPN?

El túnel VPN es un proceso de encapsulación y cifrado de datos.

Piense en el túnel VPN como un proceso de encapsulación y cifrado de datos.

- Encapsulación de datos : la encapsulación es el proceso de envolver un paquete de datos de Internet dentro de otro, como cuando se coloca una carta dentro de un sobre para enviarla por correo.

- Cifrado de datos : Sin embargo, no basta con tener un solo túnel. El cifrado codifica y bloquea el contenido del mensaje, es decir, sus datos, para que nadie más que el destinatario pueda abrirlo ni leerlo.

Aunque los túneles VPN se pueden crear sin cifrado, generalmente no se consideran seguros a menos que estén protegidos con algún tipo de cifrado. Es por eso que a menudo escuchamos que las VPN se describen como conexiones cifradas.

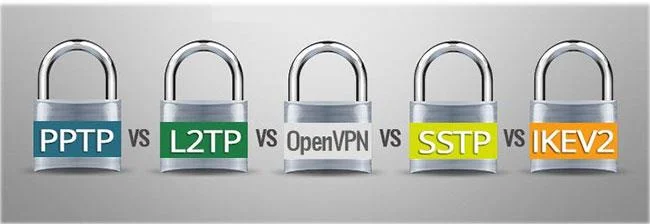

Descripción general de los protocolos de cifrado VPN

![¿Qué es el túnel VPN? ¿Qué es el túnel VPN?]()

Protocolos de cifrado VPN

Se han creado varios protocolos de cifrado específicamente para su uso con túneles VPN. Los tipos más populares de protocolos de cifrado VPN incluyen IPSec, PPTP, L2TP, OpenVPN, IKEv2, SSTP y OpenVPN.

- IPsec es un conjunto de protocolos de seguridad que se utilizan para autenticar y cifrar datos a través de una red VPN. Incluye estándares para establecer una conexión entre dos computadoras e intercambiar claves criptográficas. Las claves cifran los datos, por lo que sólo las computadoras que participan en el intercambio pueden abrir la clave y ver los datos.

- PPTP fue desarrollado por Microsoft y ha sido un estándar desde finales de los 90. Depende del canal de control TCP y de la encapsulación de enrutamiento genérico para funcionar. Sin embargo, PPTP ya no se considera seguro.

- L2TP es propiedad de Cisco y se considera una mejor versión de PPTP. L2TP es el único protocolo de túnel que no proporciona ningún cifrado propio. Por eso suele combinarse con IPSec. La combinación de estos dos protocolos se conoce comúnmente como L2TP/IPsec, un protocolo que admite cifrado de hasta 256 bits y el algoritmo 3DES.

- IKEv2 es un protocolo de enlace seguro desarrollado por Microsoft y Cisco que se utiliza para establecer un enlace autenticado y cifrado entre dos computadoras. IKEv2 suele combinarse con el paquete de seguridad IPsec y se denomina IKEv2/IPsec. Esta combinación proporciona cifrado de hasta 256 bits y claves criptográficas seguras.

- SSTP es un protocolo estándar propiedad de Microsoft que funciona con Windows, Linux y MacOS. Sin embargo, lo verá utilizado principalmente en plataformas Windows. Se considera un protocolo VPN estable y altamente seguro, utilizando el estándar Secure Socket Layer 3.0.

- OpenVPN es un protocolo de código abierto compatible con todos los principales sistemas operativos utilizados actualmente (Mac, Windows y Linux), así como con Android e iOS. También es compatible con plataformas menos conocidas, incluidas OpenBSD, FreeBSD, NetBSD y Solaris. OpenVPN presenta cifrado de hasta 256 bits utilizando OpenSSL, un potente conjunto de herramientas de nivel comercial con todas las funciones para la seguridad de la capa de transporte.

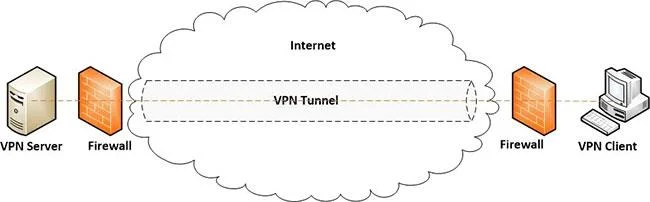

¿Qué protocolo de túnel VPN es mejor?

![¿Qué es el túnel VPN? ¿Qué es el túnel VPN?]()

OpenVPN se considera el estándar de oro para las VPN en la actualidad

La mejor VPN es la que realmente usas. OpenVPN, con sus sólidas capacidades de encriptación y elusión de firewalls, se considera el estándar de oro para las VPN en la actualidad. Esta es una de las mejores opciones para una VPN personal y funcionará en casi cualquier plataforma. L2TP/IPSec, IKEv2/IPSec y SSTP también son buenas opciones, pero es posible que solo estén disponibles en determinadas plataformas.

Proveedor de VPN único y multiprotocolo

Los proveedores de VPN se clasifican en la categoría de VPN de protocolo único o múltiple.

- La VPN de protocolo único solo proporciona un tipo de protocolo, normalmente el protocolo OpenVPN.

- Los proveedores multiprotocolo pueden admitir todos los protocolos anteriores, proporcionando servicios VPN tanto para usuarios individuales como empresariales.

Ambos tipos de proveedores de VPN ofrecen beneficios que pueden ayudar a ocultar sus actividades en Internet, y algunas opciones ofrecen capas adicionales de seguridad junto con muchos otros beneficios.