Hay una pregunta de seguridad en línea que surge con frecuencia con respecto al uso del Navegador Tor y la Red Tor con una VPN (red privada virtual) . Ambas herramientas protegen la privacidad pero de diferentes maneras. Es comprensible que los usuarios estén preocupados por la combinación de atributos de seguridad y privacidad de cada herramienta.

Entonces, ¿puedes usar Tor y una VPN al mismo tiempo?

¿Tor y VPN son lo mismo?

Lo primero a considerar es la diferencia entre Tor y una VPN. Específicamente, Tor y VPN no son lo mismo.

- Tor es una red de comunicación anónima que enruta el tráfico de Internet a través de una red global de nodos, protegiendo sus datos en el Navegador Tor y la Red Tor.

- VPN cifra la conexión de red, creando un túnel para todos los datos a través del servidor del proveedor de servicios VPN. El tráfico de Internet parecerá provenir de la dirección IP del servidor VPN, en lugar de su ubicación física.

Tor y VPN no son lo mismo

¿Deberías usar una VPN con el navegador Tor?

Ahora ya has aprendido qué son Tor y VPN. Puedes empezar a ver lo similares que son entre sí. Tor cifra el tráfico dentro del navegador Tor. Las VPN cifran su conexión de red y capturan todo lo demás.

La pregunta es ¿debería utilizar una VPN con el navegador Tor?

La documentación oficial de Tor indica que no es necesario utilizar una VPN con Tor para aumentar la privacidad. La configuración de la red Tor también es muy segura. Aunque existe la amenaza de nodos de entrada y salida maliciosos, no le causan ningún problema.

Eso es lo que hay en la documentación oficial. Sin embargo, usar una VPN con Tor tiene algunos efectos en tu conexión.

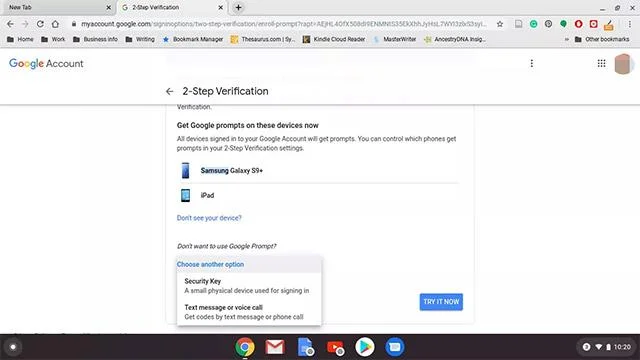

Tor sobre VPN

![¿Deberían usarse Tor y VPN juntos? ¿Deberían usarse Tor y VPN juntos?]()

Tor sobre VPN

Si se conecta al proveedor de VPN antes de conectarse a la red Tor, el nodo de entrada recibirá la dirección IP del servicio VPN como origen de los datos, en lugar de su dirección IP real. El ISP no verá que te estás conectando a Tor, lo que puede proteger tu privacidad o incluso permitirte acceder al servicio en algunos países.

Este método se llama Tor Over VPN. Hay algunas advertencias sobre los proveedores de VPN. Si confía en que el proveedor de VPN no guarda ningún registro y se encuentra dentro de una jurisdicción segura, puede utilizar este método. De lo contrario, simplemente estás transfiriendo confianza del ISP al proveedor de VPN. Si tu proveedor de VPN registra datos, debes usar Tor sin una VPN.

Tor Over VPN también brinda seguridad contra nodos de entrada maliciosos, lo cual es otra ventaja.

Si está considerando usar Tor Over VPN, considere suscribirse a ExpressVPN. ExpressVPN siempre ha sido uno de los mejores proveedores de VPN .

VPN sobre Tor

![¿Deberían usarse Tor y VPN juntos? ¿Deberían usarse Tor y VPN juntos?]()

VPN sobre Tor

El método Over Tor VPN es un poco diferente. Con este método, primero abre el navegador Tor y se conecta a la red Tor. Luego te conectas a tu proveedor de VPN a través de la red Tor (no habilites solo la VPN de escritorio).

El principal beneficio del método Over Tor VPN es el acceso a ciertos sitios web que no permiten conexiones desde nodos de salida Tor conocidos. VPN Over Tor también te ayuda a protegerte contra nodos de salida maliciosos, lo cual es otra ventaja.

El método VPN Over Tor se considera más difícil de usar porque hay que configurar la VPN para usarlo a través de Tor. Puede proporcionar un mejor anonimato, protegiendo el tráfico a medida que pasa a través del nodo de salida y regresa a los servidores del proveedor de VPN, pero también hace que Tor sea más difícil de usar.

Algunos usuarios sugieren que el método VPN Over Tor no aumenta la seguridad o la privacidad lo suficiente como para justificar su uso, especialmente teniendo en cuenta el tiempo necesario para configurar la VPN para su uso con Tor. Además, si algo sale mal, sus datos podrían quedar expuestos.

puente tor

El Proyecto Tor recomienda utilizar puente de retransmisión (puente para abreviar) para aumentar la privacidad del nodo de entrada. El puente Tor es un nodo de entrada que no figura en la lista. Si sospecha que su ISP u otra persona está monitoreando las conexiones a la Red Tor a través de nodos de entrada comunes, puede usar un relé puente para conectarse al relé sin supervisión e ingresar de forma segura a la Red Tor.

Hay una lista de puentes Tor predeterminados que cualquiera puede usar. Sin embargo, debido a que estos puentes están disponibles públicamente, es probable que la mayoría de ellos sean monitoreados.

Concluir

Puedes usar una VPN con Tor de forma segura, usando el método Tor Over VPN. Sin embargo, para la mayoría de las personas, esta capa adicional de protección de la privacidad es excesiva.

Al igual que con cualquier problema de seguridad y privacidad de una VPN, es importante que utilice una VPN que sea confiable y que tenga una política de no registros.