Tiene el software antivirus más reciente y actualizado. Ejecutó un análisis completo del sistema y no encontró ningún problema. Todo parece funcionar sin problemas, excepto que el navegador web sigue redireccionándote a sitios de juegos de apuestas, sin importar lo que escribas en Google . ¿Qué está sucediendo?

Parece que es posible que necesite un segundo escáner de malware para ver si el motor antivirus o antimalware principal permite que algo se introduzca en el sistema sin ser detectado.

El escáner secundario es como un programa secundario de detección y eliminación de malware, que actúa como una segunda línea de defensa para la computadora, si el escáner principal no detecta que se ha producido una infección de malware.

La mayoría de la gente piensa que una única herramienta de análisis con las últimas definiciones de virus/malware podrá proteger su sistema de daños. Pero, lamentablemente, este no es siempre el caso. Los desarrolladores de virus y malware codifican intencionalmente su malware para evadir la detección de muchos de los principales escáneres de virus/malware del mercado.

¿Cómo detecta el segundo escáner problemas potenciales?

Cada escáner aplica un método diferente para encontrar malware

Hay varios factores que influyen en la detección de malware. Diferentes escáneres de malware pueden utilizar diferentes métodos de escaneo. Un programa puede especializarse en detectar rootkits , mientras que otra opción puede buscar firmas de virus específicas .

Actualmente, existen muchos tipos de escáneres secundarios, pero hay que tener mucho cuidado al elegirlos, porque algunos desarrolladores de malware producirán productos antivirus falsos o Scareware inyectará malware en el sistema en lugar de eliminarlo. Muchas de estas opciones tienen nombres que suenan pegadizos, sitios web convincentes y parecen legítimas. Debe buscar en Google cualquier escáner que planee utilizar para asegurarse de que sea legítimo y no una estafa.

¿Qué escáner de malware secundario debo elegir?

Aquí hay una lista de algunos segundos escáneres confiables, legales y efectivos en el mercado:

![¿Por qué se necesita una segunda herramienta de escaneo de malware en el sistema? ¿Por qué se necesita una segunda herramienta de escaneo de malware en el sistema?]()

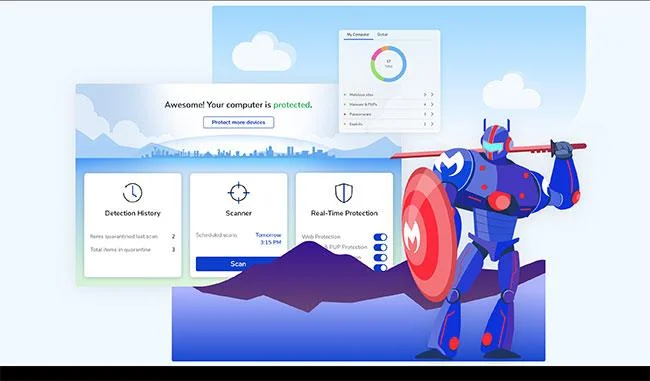

Malwarebytes es una de las opciones más utilizadas

- Malwarebytes (Windows): uno de los escáneres secundarios más recomendados del mercado. Se actualiza con mucha frecuencia y es capaz de detectar muchas formas de malware que las herramientas tradicionales de análisis de virus pasan por alto. El programa tiene una versión gratuita y una versión de pago, que brinda protección en tiempo real.

- HitMan Pro (Windows): HitMan Pro adopta un enfoque único basado en la nube para el escaneo de malware. Puede escanear una computadora en busca de muchas formas de malware en un período de tiempo muy corto. HitMan Pro también tiene una versión gratuita disponible.

- Utilidad anti-rootkit Kaspersky TDS Killer (Windows): el escáner TDS Killer es una gran herramienta. Si cree que su sistema tiene un rootkit que todas las demás herramientas han pasado por alto, TDS Killer suele ser su última esperanza y su mejor opción para eliminar el rootkit. Esta es una herramienta gratuita que se centra en muchos tipos de rootkits TDL muy sofisticados que son extremadamente difíciles de detectar y eliminar.