Las pruebas de penetración son un ciberataque simulado autorizado a una computadora, destinado a evaluar la seguridad de un sistema. Se realizan pruebas para identificar todas las debilidades (también conocidas como vulnerabilidades), incluida la posibilidad de que partes no autorizadas accedan a las funciones y datos del sistema, así como las fortalezas que permiten a partes no autorizadas acceder a las funciones y datos del sistema.

¿Qué son las pruebas de penetración?

¿Qué son las pruebas de penetración?

Las pruebas de penetración, también conocidas como pentesting, pentest o hacking ético, son un ataque simulado a un sistema informático para probar vulnerabilidades que puedan explotarse. En la seguridad de aplicaciones web, las pruebas de penetración se utilizan a menudo para fortalecer los firewalls de aplicaciones web (Web Application Firewall - WAF).

Las pruebas de penetración pueden implicar intentar violar cualquier número de sistemas de aplicaciones (por ejemplo, interfaces de protocolo de aplicaciones: API, servidores frontend/backend) para descubrir vulnerabilidades, como entradas no validadas que son vulnerables a la inyección de código malicioso.

Los conocimientos proporcionados por las pruebas de penetración se pueden utilizar para perfeccionar las políticas de seguridad de WAF y parchear las vulnerabilidades descubiertas.

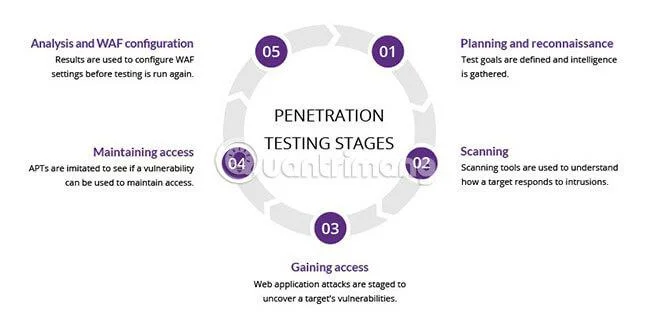

Etapas de las pruebas de penetración

El proceso de prueba de penetración se puede dividir en 5 etapas.

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

1. Recopilación y seguimiento pasivo de información.

En la primera fase de las pruebas de penetración y de recompensas por errores, los evaluadores deben recopilar información sobre el sistema de destino. Dado que existen bastantes métodos de prueba y ataque, los evaluadores de penetración deben priorizar en función de la información recopilada para determinar el método más adecuado.

Este paso implica extraer detalles valiosos sobre la infraestructura del sistema de destino, como nombres de dominio, bloques de red, enrutadores y direcciones IP dentro de su alcance. Además, se debe recopilar cualquier información relevante que pueda mejorar el éxito del ataque, como datos de empleados y números de teléfono.

Los datos obtenidos de fuentes abiertas durante este período pueden arrojar detalles sorprendentemente importantes. Para lograr esto, los hackers de sombrero blanco deben aprovechar una variedad de fuentes, con especial énfasis en el sitio web y las plataformas de redes sociales de la organización objetivo. Al recopilar meticulosamente esta información, los evaluadores sentarán las bases para un esfuerzo exitoso de recompensa por errores.

Sin embargo, la mayoría de las organizaciones imponen reglas diferentes a los evaluadores de penetración durante el proceso de recompensa por errores. Desde un punto de vista legal, es necesario no desviarse de estas reglas.

2. Recopile y escanee información de forma proactiva

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

Un probador de penetración detectará qué dispositivos activos y pasivos están activos dentro del rango de IP, lo que generalmente se realiza mediante recopilación pasiva durante la recompensa por errores. Con la ayuda de la información obtenida durante este proceso de recopilación pasiva, el pentester debe determinar su camino: debe priorizar y determinar exactamente qué pruebas son necesarias.

Durante este período, los piratas informáticos no pueden evitar obtener información sobre el sistema operativo, los puertos y servicios abiertos, así como información sobre su versión en los sistemas activos.

Además, si la organización solicita legalmente que se permita a los probadores de penetración monitorear el tráfico de la red, entonces se puede recopilar información crítica sobre la infraestructura del sistema, al menos en la mayor cantidad posible. Sin embargo, la mayoría de las organizaciones no quieren conceder este permiso. En tal situación, el probador de penetración no debe ir más allá de las reglas.

3. Paso de análisis y prueba.

En esta etapa, el probador de penetración, después de descubrir cómo reaccionará la aplicación de destino ante varios intentos de intrusión, intenta establecer conexiones que funcionen con los sistemas que detecta que están activos e intenta cumplir con las solicitudes directas. En otras palabras, esta es la etapa en la que el hacker de sombrero blanco interactúa con el sistema objetivo mediante el uso eficaz de servicios como FTP, Netcat y Telnet.

A pesar del fracaso en esta etapa, el objetivo principal aquí es verificar los datos obtenidos durante los pasos de recopilación de información y tomar notas.

4. Intentos de manipulación y explotación.

Fase de ataque de las pruebas de penetración.

Los probadores de penetración recopilan todos los datos recopilados en procesos anteriores con un objetivo: intentar obtener acceso al sistema de destino de la misma manera que lo haría un hacker malicioso real. Por eso este paso es tan importante. Porque al participar en programas de recompensas por errores, los evaluadores de penetración deberían pensar como verdaderos piratas informáticos.

En esta etapa, el probador de penetración intenta penetrar el sistema, utilizando el sistema operativo que se ejecuta en el sistema de destino, los puertos abiertos y los servicios que sirven en estos puertos, así como posibles exploits que pueden ser aplicables dependiendo de su versión. Dado que los portales y aplicaciones web constan de una gran cantidad de código y muchas bibliotecas, los piratas informáticos malintencionados tienen un mayor alcance para atacar. En este sentido, un buen probador de penetración debe considerar todas las posibilidades y desplegar todos los vectores de ataque posibles permitidos dentro de las reglas.

Esto requiere conocimientos y experiencia serios para poder utilizar con éxito y de manera flexible los exploits existentes, sin dañar el sistema y sin dejar ningún rastro durante la toma de control del sistema. Por tanto, esta fase de pruebas de penetración es el paso más importante.

5. Esfuerzos para mejorar los privilegios

La fortaleza de un sistema está determinada por su eslabón más débil. Si un hacker de sombrero blanco obtiene acceso a un sistema, normalmente inicia sesión en el sistema como un usuario de baja autoridad. En esta etapa, los probadores de penetración deben tener derechos de administrador, explotando vulnerabilidades en el sistema operativo o el entorno.

Luego intentarán apoderarse de otros dispositivos en el entorno de red utilizando los privilegios adicionales que han obtenido y, eventualmente, privilegios de usuario de nivel superior, como administrador de dominio o administrador de base de datos.

6. Informes y presentación

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

Los evaluadores de penetración informan los resultados de la búsqueda de errores y reciben recompensas

Una vez que se completan las pruebas de penetración y los pasos de recompensa de errores, el evaluador de penetración o el cazador de errores deben presentar las vulnerabilidades de seguridad que descubrieron en el sistema de destino, los siguientes pasos y cómo pueden explotar estas vulnerabilidades para la organización con un informe detallado. Esto debe incluir información como capturas de pantalla, código de muestra, etapas de ataque y cómo podría ocurrir esta vulnerabilidad.

El informe final también debe incluir recomendaciones de soluciones sobre cómo cerrar cada vulnerabilidad de seguridad. La sensibilidad y la independencia de las pruebas de penetración siguen siendo un misterio. Los hackers de sombrero blanco nunca deben compartir información confidencial obtenida en esta etapa y nunca deben hacer un mal uso de esta información proporcionando información falsa, ya que esto suele ser ilegal.

Métodos de prueba de penetración

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

Prueba externa (prueba de penetración externa)

Las pruebas de penetración externa se dirigen a los "activos" de una empresa que son visibles en Internet, como la propia aplicación web, el sitio web de la empresa, el correo electrónico y los servidores de nombres de dominio (DNS) . El objetivo es obtener acceso y extraer datos valiosos.

Prueba interna (prueba de penetración desde dentro)

En las pruebas de penetración interna, un evaluador con acceso a una aplicación detrás de un firewall simula un ataque por parte de un interno. Este ataque no solo advierte sobre la posibilidad de que un empleado interno pueda ser un hacker, sino que también recuerda a los administradores que deben evitar que un empleado de la organización sufra el robo de su información de inicio de sesión después de un ataque de phishing .

Prueba ciega (prueba "ciega")

En una prueba a ciegas, al evaluador solo se le proporciona el nombre de la empresa a la que se dirige. Esto proporciona al personal de seguridad una visión en tiempo real de cómo se desarrollaría en la práctica un ataque a una aplicación.

Prueba doble ciego

En una prueba doble ciego, el responsable de seguridad no tiene conocimiento previo del ataque que se está simulando. Al igual que en el mundo real, no siempre es posible conocer de antemano los ataques para mejorar las defensas.

Pruebas dirigidas

En este escenario, tanto el evaluador como el oficial de seguridad trabajarán juntos y evaluarán continuamente las acciones de cada uno. Este es un valioso ejercicio de capacitación que proporciona al equipo de seguridad comentarios en tiempo real desde la perspectiva del hacker.

Pruebas de penetración y firewalls de aplicaciones web

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

Las pruebas de penetración y WAF son medidas de seguridad independientes, pero brindan beneficios complementarios.

Para muchos tipos de pruebas de penetración (excepto las pruebas ciegas y doble ciego), los evaluadores pueden utilizar datos WAF, como registros, para localizar y explotar las debilidades de la aplicación.

A su vez, los administradores de WAF pueden beneficiarse de los datos de las pruebas de penetración. Una vez que se completan las pruebas, la configuración WAF se puede actualizar para proteger contra las debilidades descubiertas durante las pruebas.

Finalmente, las pruebas de penetración cumplen con una serie de requisitos de cumplimiento de pruebas de seguridad, incluidos PCI DSS y SOC 2. Algunos estándares, como PCI-DSS 6.6, solo pueden cumplirse mediante el uso de un WAF certificado.

Kit de herramientas para hackers de sombrero blanco

![¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración) ¿Qué es Pentest? Obtenga más información sobre las pruebas de penetración (pruebas de penetración)]()

Los hackers de sombrero blanco utilizan pruebas de penetración para encontrar errores y vulnerabilidades

El hacking ético no es un trabajo que sólo requiera habilidades. La mayoría de los hackers de sombrero blanco (hackers éticos) utilizan sistemas operativos y software especializados para facilitar su trabajo, evitando errores manuales.

Entonces, ¿para qué utilizan estos piratas informáticos las pruebas de penetración? Abajo hay algunos ejemplos.

Parrot Security es un sistema operativo basado en Linux diseñado para pruebas de penetración y evaluación de vulnerabilidades. Es compatible con la nube, fácil de usar y admite varios software de código abierto.

Sistema operativo de piratería en vivo

Live Hacking, que también es un sistema operativo Linux, es una opción adecuada para quienes realizan pentesting, porque es liviano y no requiere alto hardware. Live Hacking viene empaquetado con herramientas y software para pruebas de penetración y piratería ética.

Nmap es una herramienta de inteligencia de código abierto (OSINT) que monitorea redes, recopila y analiza datos sobre servidores y hosts de dispositivos, lo que la hace valiosa para los piratas informáticos de sombrero blanco, gris y negro.

Nmap también es multiplataforma y funciona con Linux, Windows y macOS, por lo que es ideal para hackers éticos principiantes.

WebShag

WebShag también es una herramienta OSINT. Esta es una herramienta de prueba del sistema que escanea los protocolos HTTPS y HTTP y recopila datos e información relacionados. Lo utilizan piratas informáticos éticos para realizar pruebas de penetración externas a través de sitios web públicos.

¿A dónde acudir para las pruebas de penetración?

Probar su propia red no es la mejor opción, ya que es posible que no haya acumulado suficientes conocimientos profundos sobre ella, lo que le dificulta pensar creativamente y encontrar vulnerabilidades ocultas. Debe contratar a un hacker de sombrero blanco independiente o los servicios de una empresa que brinde servicios de pruebas de penetración.

Sin embargo, contratar personas externas para piratear su red puede ser muy arriesgado, especialmente si les proporciona información confidencial o acceso interno. Es por eso que debe utilizar proveedores externos confiables. Aquí hay algunas sugerencias para su referencia:

HackerOne.com

HackerOne es una empresa con sede en San Francisco que ofrece servicios de pruebas de penetración, evaluación de vulnerabilidades y pruebas de cumplimiento de protocolos.

ScienceSoft.com

Ubicada en Texas, ScienceSoft ofrece servicios de evaluación de vulnerabilidades, pruebas de penetración, cumplimiento y pruebas de infraestructura.

Raxis.com

Con sede en Atlanta, Georgia, Raxis ofrece valiosos servicios, desde pruebas de penetración y revisiones de códigos de seguridad hasta capacitación en respuesta a incidentes, evaluaciones de vulnerabilidades y capacitación en prevención de ataques de ingeniería social .