La creciente popularidad de la tecnología VPN ha dado lugar a una variedad de estafas de distinto alcance, método y audacia.

Los usuarios de VPN experimentados y aquellos que valoran la privacidad deben saber un poco sobre cómo elegir un proveedor de VPN de buena reputación. Sin embargo, si recién está comenzando su búsqueda, prepárese con un conocimiento básico. El mercado de VPN es un peligroso lío de reseñas falsas, enlaces engañosos, elusión y vigilancia nefasta. Al mismo tiempo, una red privada virtual (VPN ) es una herramienta imprescindible para proteger la privacidad y la seguridad en línea.

Entre cientos de VPN, ¿cómo elegir la mejor? Leer reseñas es esencial, pero aun así vale la pena consultar algunas VPN seleccionadas para asegurarse de que al menos una de ellas cumpla con sus requisitos. E incluso si las especificaciones parecen buenas y el rendimiento es bueno, una VPN aún puede filtrar su dirección IP , registrar todas sus actividades en línea o infectar su dispositivo con malware, vender datos de usuarios a empresas de publicidad, la NSA o algunas entidades maliciosas en la oscuridad. sitios web.

¿Mantenerse alejado de las malas VPN para proteger su privacidad?

¿Qué hace que una VPN sea mala?

Las mayores fortalezas de las VPN son su capacidad para proteger la privacidad, la seguridad, los servicios de transmisión desbloqueados y la capacidad de “eludir” los firewalls.

Pero hasta el 99,9% de las VPN actuales apuestan por estas funciones. Para elegir proveedores confiables entre estafadores, investigue antes de registrarse. A continuación se muestran algunas señales que ayudan a los usuarios a identificar un proveedor de VPN incorrecto.

Las malas VPN mantienen registros de las actividades en línea de los usuarios

Si bien es sencillo probar minuciosamente si una VPN puede desbloquear Netflix, los compromisos de privacidad y seguridad de los proveedores son difíciles de verificar. Los usuarios deben revisar cuidadosamente los términos de servicio y la política de privacidad del proveedor, prestando especial atención a las políticas de registro de actividad del usuario.

Esto no significa que sólo los malos actores necesiten un proveedor sin registros. Recuerde la regla general: elija un proveedor que no mantenga registros de la actividad de los usuarios. Si una empresa de VPN promete proteger la privacidad y la seguridad, pero incumple su promesa y registra los datos de conexión y la actividad del usuario o filtra el contenido del usuario, presente una denuncia contra ella ante la autoridad competente.

Las malas VPN exponen los datos del usuario

Esto se debe directamente a las políticas de registro de la VPN. Lo más probable es que los proveedores que registran las actividades de los usuarios estén colaborando con malas organizaciones. Si un proveedor de servicios VPN tiene su sede en un país de Five Eyes o Fourteen Eyes, debe cumplir con las leyes de retención de datos. Es por eso que las organizaciones de privacidad y los expertos en seguridad no suelen recomendar las VPN ubicadas en EE. UU. y el Reino Unido.

Las VPN confiables son transparentes y no registran ningún dato que pueda identificar a sus clientes. Las VPN confiables eliminan los registros de conexión cada pocas horas o solo registran detalles de identificación no personal (es decir, no se puede confiar en ellos para rastrear a un usuario específico).

Asimismo, para proteger la información de identificación personal de los usuarios, las VPN confiables aceptan una variedad de opciones de pago anónimas o semianónimas, que incluyen efectivo, tarjetas de regalo y Bitcoin.

Las VPN defectuosas infectan los dispositivos de los usuarios con malware

Algunos proveedores ofrecen servicios VPN gratuitos para beneficiarse de la visualización de anuncios. Los ingresos de estos proveedores provienen de las aplicaciones y anuncios que muestran, con capacidades de seguimiento que permiten a los usuarios registrar sus actividades de navegación.

Algunos proveedores incluso van un paso más allá e infectan dispositivos con malware, enviando información importante sobre el dispositivo, la identidad y los hábitos web del usuario a sus servidores.

La mayoría de las VPN gratuitas prosperan vendiendo datos de los usuarios a intermediarios de datos, empresas de publicidad, NSA, etc. Si una VPN está infectada con malware, el tráfico se registrará, filtrará, moderará y reportará. Se muestra el contenido vinculado en lugar del contenido que el usuario realmente necesita. En última instancia, los dispositivos serán más vulnerables a los ataques de los piratas informáticos .

VPN no funciona bien

Los métodos de fraude de VPN son muy diversos. Una de ellas es tomar el control de un sitio web para un servicio que ya no se ofrece y recopilar información de registro de nuevos usuarios para luego ignorar las solicitudes de reembolso.

Para evitar este tipo de estafa de VPN, debe investigar las cuentas de redes sociales del proveedor y comunicarse con el servicio de atención al cliente antes de pagar.

Una mala VPN no respeta una política de reembolso

Algunos proveedores falsifican niveles de suscripción para crear planes a corto plazo a precios elevados, lo que hace que los planes a largo plazo parezcan una ganga. Garantizan un reembolso, pero cuando se solicita un reembolso, siguen haciendo solicitudes y preguntas estúpidas y finalmente declaran que el período de reembolso ha finalizado.

Los usuarios de malas VPN deben evitar

Los autores de BestVPN han probado innumerables VPN y han compilado una lista de empresas de VPN que los usuarios deben evitar.

1. Hola

Hola

En 2015, Hola fue sorprendida haciendo algo que ningún otro servicio VPN podía hacer: convertir las PC de los usuarios en "nodos de salida", permitiendo a otros usuarios de Hola enrutar el tráfico a través de los servidores del nodo mencionado anteriormente. Hola vendió este ancho de banda a servicios de terceros. Esta grave infracción sitúa a Hola en la lista de servicios que los usuarios no deberían volver a utilizar nunca más.

2. Escudo de punto de acceso

En 2017, un grupo de seguridad presentó cargos contra Hotspot Shield , diciendo que la empresa bloqueaba y redirigía el tráfico a sitios web asociados, incluidas empresas de publicidad. El grupo acusó a HotSpot Shield de registrar detalles de conexión (lo que va directamente en contra de la política de privacidad de la empresa). Un artículo de investigación anterior de 2016 también habló sobre HotSpot Shield inyectando código JavaScript y redirigiendo el tráfico de comercio electrónico a dominios de socios.

3. Esconder mi culo

En 2011, la Oficina Federal de Investigaciones rastreó las actividades de los piratas informáticos hasta direcciones IP pertenecientes al servicio VPN HideMyAss . El FBI obtuvo registros de actividad de HideMyAss y los utilizó para atrapar y procesar a los piratas informáticos. A pesar de la ilegalidad de las acciones del hacker, este incidente dejó una cosa clara: HideMyAss mantiene registros que rastrean la actividad de los usuarios.

4. Facebook Onavo VPN

A principios de 2018, se descubrió que la función "Proteger" integrada de Facebook para aplicaciones móviles era en realidad Onavo VPN de 2013. Independientemente de cuán efectiva fuera para proteger a los usuarios, hay una cosa a tener en cuenta: Onavo recopilará su datos de tráfico móvil para mejorar los productos y servicios de Facebook, comprender mejor el valor de los productos y los servicios, así como crear mejores experiencias.

5. VPN gratuita para Ópera

En 2016, el navegador Opera introdujo una nueva función VPN ilimitada y gratuita disponible para todos los usuarios. Sin embargo, Opera Free VPN no es una VPN en el sentido más estricto. Es como un proxy web y Opera recopila datos de uso que pueden o no compartirse con terceros.

6. VPN pura

![Deben evitarse las VPN con la peor protección de la privacidad Deben evitarse las VPN con la peor protección de la privacidad]()

PuroVPN

En 2017, el Negociado Federal de Investigaciones arrestó a un presunto acosador, luego de obtener información sobre sus actividades a través del servicio PureVPN. A pesar de la promesa de no guardar registros en la política de privacidad de PureVPN, resulta que la compañía aún conserva suficiente información para poder implicar a los acusados cuando coopera con las autoridades legales.

7. VPNSeguro

VPNSecure no solo tiene su sede en Australia (un país de los "Cinco Ojos"), sino que un artículo de investigación de 2016 también citó fugas de IP y DNS con el servicio, además de que el "punto de salida" es similar al concepto de "nodo de salida" de VPN Hola mencionado anteriormente. Los documentos levantan sospechas pero no confirman que el ancho de banda de los usuarios pueda estar siendo utilizado sin su conocimiento. Sin embargo, si quieres estar seguro, probablemente deberías mantenerte alejado de esta VPN.

8. compañero zen

En 2018, una prueba realizada por vpnMentor descubrió que ZenMate (junto con HotSpot Shield y PureVPN) tenía una fuga de IP, lo que podría permitirle ser identificado al utilizar Internet con una conexión VPN establecida a través de ZenMate. Esto, junto con la lenta respuesta de ZenMate a los hallazgos, nos hace desconfiar del respeto de la empresa por la privacidad del usuario.

9. Surfista expatriado

![Deben evitarse las VPN con la peor protección de la privacidad Deben evitarse las VPN con la peor protección de la privacidad]()

ExpatSurfer.co.uk es un excelente ejemplo de una VPN fraudulenta. ExpatSurfer toma el dinero de los usuarios y luego se olvida por completo de ellos. No proporciona la dirección del servidor que los usuarios necesitan para establecer una conexión PPTP y, por supuesto, no se molesta en responder los correos electrónicos de los clientes.

A un precio de $10,26/mes (238.000 VND) por una simple conexión PPTP inactiva, esta VPN merece estar en la lista negra.

10. VPN terrestre

EarthVPN.com es un proveedor con sede en Chipre y solía ser muy popular. Earth VPN anuncia todo lo que los usuarios necesitan cuando usan una VPN: OpenVPN, P2P, datos ilimitados, planes asequibles, pero en realidad no funciona.

El servicio ha sido cancelado, pero, curiosamente, los usuarios aún pueden registrarse. Aunque durante las pruebas el autor no siguió pagando, seis meses después todavía recibió notificaciones sobre facturas impagas de Earth VPN. Pero Earth VPN no respondió a los correos electrónicos que preguntaban sobre este problema.

Si no desea recibir spam continuamente durante meses desde el sistema automatizado de EarthVPN, aléjese de esta empresa fantasma y deje que se desvanezca en el olvido.

11. Mejor VPN

Betternet VPN es una estafa de VPN clásica. Propaga malware con el pretexto de proporcionar servicios VPN gratuitos. Con millones de descargas, eso significa que bastantes personas están entregando su actividad de navegación web a intermediarios de datos turbios.

RevoUninstaller encontró una gran cantidad de archivos dejados por la aplicación de Betternet para Windows, mientras que Virus Total AV clasificó a Betternet VPN en el puesto 13 (el número 1 está completamente libre de virus). Las especificaciones técnicas de esta VPN son extremadamente turbias. Aunque afirma no mantener registros de actividad, en realidad esta VPN aún almacena registros de conexión de los usuarios.

Muchos terceros tienen la capacidad de acceder a los datos de los usuarios, y Betternet no protegerá a sus clientes si las fuerzas del orden los "visitan".

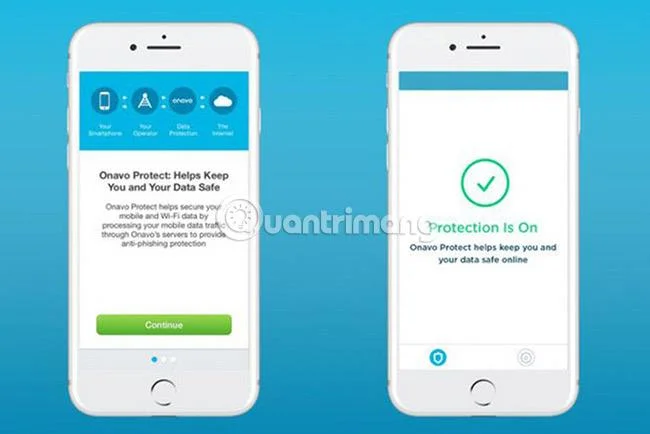

12. Onavo Proteger

![Deben evitarse las VPN con la peor protección de la privacidad Deben evitarse las VPN con la peor protección de la privacidad]()

Onavo Protect (onavo.com), también conocido como Protect Free VPN+Data Manager, es una VPN gratuita del propio Facebook. Es una aplicación móvil disponible para iOS y Android que requiere muchos permisos para ejecutarse. En lugar de actuar como una VPN normal, Onavo Protect accede y registra la actividad de las aplicaciones del usuario. Esto es absolutamente cierto. Facebook quiere saber qué aplicaciones usas y con qué frecuencia, luego las enruta a través de servidores en el Reino Unido.

Se ejecuta en segundo plano y analiza todo el tráfico de usuarios. Si está utilizando la VPN de Facebook, lamentamos informarle que su privacidad ha sido gravemente violada.

13. VPN de criptotormenta

Cryptostorm.is en realidad tiene algunas características bastante poderosas, como anonimizar el proceso de compra de tokens, y los usuarios no necesitan un correo electrónico ni un nombre de usuario para acceder a su VPN. Tiene una buena red, máximas especificaciones de seguridad, estructura de precios flexible y buen rendimiento y usabilidad.

Pero Douglas Spink, el propietario de Cryptostorm, acusado de contrabandear cocaína por valor de 34 millones de dólares, fue liberado después de cumplir 3 años (cuando la sentencia era de 17 años), lo que llevó a la comunidad de seguridad a creer que había expuesto información de los usuarios de los servidores VPN de Cryptostorm. .

Mientras tanto, Cryptostorm se negó a comentar sobre cómo la empresa cumple con las regulaciones de almacenamiento de datos en Canadá. Para ser honesto, una empresa descentralizada dirigida por figuras misteriosas no parece muy segura.

14. Sin rostro.yo

Faceless.me existe desde hace más de 5 años, con descargas constantes en Google Play, lo que hace que parezca funcionar con normalidad. De hecho, Faceless.me ya no está activo y no tiene soporte. Las páginas de redes sociales de esta VPN no se han actualizado en años.

Por alguna razón, Google no elimina aplicaciones con muchas críticas negativas de la tienda de aplicaciones. Por lo tanto, protéjase manteniéndose alejado de esta VPN.

15. Libertad VPN

![Deben evitarse las VPN con la peor protección de la privacidad Deben evitarse las VPN con la peor protección de la privacidad]()

LibertyVPN.net puede verse bastante bien gracias a su capacidad para desbloquear servicios de streaming, pero sus orígenes turbios y sus ridículos términos de servicio hacen que muchos se pregunten cómo ha sobrevivido esta VPN durante tanto tiempo. La política de reembolso está excesivamente limitada porque los usuarios no pueden usar más de 50 MB, mientras que los paquetes de esta VPN cuestan en promedio $15 (348,000 VND)/mes o $108 (2,500,000 VND)/año.

Esta VPN es muy complicada y difícil de usar, y las ubicaciones de los servidores también son muy limitadas. Nada de P2P, nada de eludir firewalls, nada de usar Skype desde Cuba, nada de conexiones simultáneas, nada de Bitcoin. Además, si se violan los ToS (términos de servicio), la empresa cobrará una tarifa de 250 dólares por hora (5.800.000 VND) para eliminar la cuenta.

Algunas otras VPN en la lista negra

Desafortunadamente, la lista de malas VPN es larga:

- VPNReactor.com es un proveedor establecido en los EE. UU., registra las actividades en línea de los usuarios y la tarifa de uso es de $77,88 al año (1.800.000 VND).

- ZPN.im es otra VPN móvil que dice ser la mejor VPN gratuita, pero en realidad sus funciones son disruptivas, parecen turbias e incluso no funcionan. No está claro quién o qué organización está detrás de esto, y sus términos de servicio establecen claramente que pueden permitir el monitoreo de actividades si se les obliga. No elijas esta VPN, incluso si te permite registrarte para obtener una cuenta gratuita, en el mejor de los casos.

- Rocket VPN es una VPN móvil gratuita impulsada por HotSpot Shield arriba. No es de extrañar que Rocket VPN venga con políticas de registro, adware y ToS turbias.

- UnoTelly es un servicio DNS y VPN canadiense ridículamente caro con un rendimiento deficiente, solo 5 ubicaciones de servidores VPN, sin P2P y con cifrado débil. Registra la conexión y los datos de uso del usuario. Como proveedor canadiense, cumple con las leyes de cada país donde se encuentran sus servidores. Incluso si no es una estafa, es terrible como VPN.

- DefenseVPN.com es un nuevo proveedor en Canadá. El nombre disminuyó en 2017 y en 2018 reapareció brevemente, afirmando que las cosas habían vuelto a la normalidad. Mucha gente se pregunta qué es "normal" en términos de que los usuarios paguen por un plan y no reciban información de inicio de sesión. El soporte emitió un reembolso en lugar de proporcionar los datos de inicio de sesión al cliente. ¡Que extraño!

- Dot VPN tiene su sede en Hong Kong y ofrece cifrado de 4096 bits, pero un rendimiento deficiente, debido al organismo de control Five Eyes de Alemania, que registra la conexión de los usuarios y los registros de uso. El hecho de que esta empresa mantenga esos registros durante dos años da a los usuarios motivos para creer que es mejor ignorarlo.

- SuperVPN para iOS y Android es una VPN móvil gratuita y bastante funcional, excepto que tiene todas las características de un honeypot del MI5. Además de tener acceso profundo a información confidencial del usuario, almacena registros de sesiones de navegación en el Reino Unido y EE. UU., que divulgará a las autoridades si se ve obligado a hacerlo.

- Proxy Server Pro tiene todas las características de un honeypot. Ubicado en EE. UU., registra datos de uso, nombres, direcciones de usuarios y los comparte con terceros.

- BTGuard.com registra información personal y metadatos de conexión, tiene políticas de privacidad vagas y atiende principalmente a torrents.

- OneVPN.com no cumple con su garantía de devolución de dinero e ignora esta solicitud de los usuarios. Mientras tanto, afirma firmemente ser la VPN más rápida, no registra el uso y tiene la mejor protección de privacidad. En realidad, mantienen registros de conexión de los usuarios pero ocultan esta información.

- Cargo VPN es una VPN "pretenciosa" que hace muchas afirmaciones falsas. No hay una prueba gratuita disponible mientras el soporte sea tan malo como el de KeepSolid, otro proveedor de VPN. También es exclusivo de Mac e iOS, demasiado caro e ineficaz.

![Deben evitarse las VPN con la peor protección de la privacidad Deben evitarse las VPN con la peor protección de la privacidad]()

Esta lista aún no está completa. Casi todos los días aparecen nuevas VPN, mientras que las antiguas VPN han sido eliminadas o han dejado de funcionar, y los estafadores aprovechan la oportunidad para secuestrar sitios web. Algunas VPN populares tienen valoraciones bastante altas, a pesar de ofrecer funciones incorrectas o no tomar en serio a sus clientes.

Puede estar tranquilo si su VPN no se encuentra en esta lista. Pero no seas subjetivo. Por favor investigue cuidadosamente. Comuníquese con el soporte de su proveedor, consulte a la comunidad tecnológica o deje un comentario en la sección de comentarios a continuación si sospecha que puede ser víctima de una VPN fraudulenta. Por último, recuerda no confiar demasiado en las VPN.

Tómese el tiempo para encontrar un proveedor confiable. Proveedores como ProtonVPN, Mullvad o NordVPN aceptan Bitcoin e incluso pagos en efectivo, lo que significa que puedes proteger tu identidad al registrarte y estas empresas no guardan ningún registro del usuario.

Manténgase alejado de empresas turbias y pruebe siempre los servicios VPN antes de registrarse por más de un mes.

¡Espero que encuentres un proveedor de VPN adecuado!

Ver más: