Los protocolos de seguridad del correo electrónico son estructuras que protegen los correos electrónicos de los usuarios de interferencias externas. El correo electrónico necesita protocolos de seguridad adicionales por una razón: el Protocolo simple de transferencia de correo (SMTP) no tiene seguridad incorporada. Una noticia impactante, ¿no?

Muchos protocolos de seguridad funcionan con SMTP. Estos son esos protocolos y cómo protegen su correo electrónico.

Obtenga más información sobre los protocolos de seguridad del correo electrónico

1. Cómo SSL/TLS mantiene seguro el correo electrónico

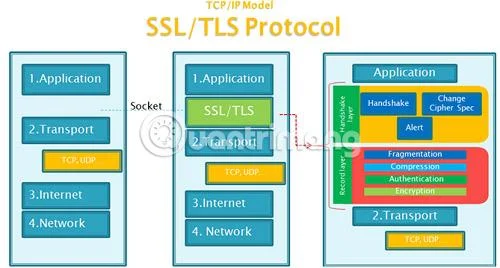

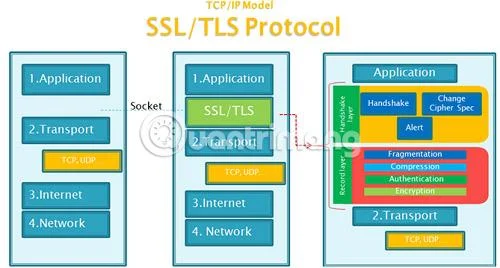

Secure Sockets Layer (SSL) y su sucesor, Transport Layer Security (TLS), son los protocolos de seguridad de correo electrónico más populares para proteger el correo electrónico mientras viaja por Internet.

SSL y TLS son protocolos de capa de aplicación. En las redes de comunicación de Internet, la capa de aplicación estandariza la comunicación para los servicios del usuario final. En este caso, la capa de aplicación proporciona un marco de seguridad (un conjunto de reglas) que funciona con SMTP (también el protocolo de la capa de aplicación) para proteger las comunicaciones por correo electrónico de los usuarios.

Esta parte del artículo solo analizará TLS porque su predecesor, SSL, ha quedado obsoleto desde 2015.

TLS proporciona privacidad y seguridad adicionales para la "comunicación" con programas informáticos. En este caso, TLS proporciona seguridad para SMTP.

Cuando la aplicación de correo electrónico del usuario envía y recibe mensajes, utiliza el Protocolo de control de transmisión (TCP, parte de la capa de transporte y el cliente de correo electrónico lo utiliza para conectarse al servidor de correo electrónico) para iniciar el "apretón de manos" con el servidor de correo electrónico.

Un apretón de manos es una serie de pasos en los que el cliente y el servidor de correo electrónico confirman la configuración de seguridad y cifrado y luego comienzan la transmisión del correo electrónico. En un nivel básico, los apretones de manos funcionan así:

1. El cliente envía el mensaje de “hola”, los tipos de cifrado y las versiones TLS compatibles al servidor de correo electrónico (servidor de correo electrónico).

2. El servidor responde con el Certificado Digital TLS y la clave de cifrado pública del servidor.

3. El cliente verifica la información del certificado.

4. El cliente genera una clave secreta compartida (también conocida como clave maestra previa) utilizando la clave pública del servidor y la envía al servidor.

5. El servidor descifra la clave secreta compartida.

6. En este punto, el cliente y el servidor pueden utilizar la clave secreta compartida para cifrar la transmisión de datos, en este caso el correo electrónico del usuario.

TLS es importante porque la mayoría de los servidores y clientes de correo electrónico lo utilizan para proporcionar un nivel básico de cifrado para los correos electrónicos de los usuarios.

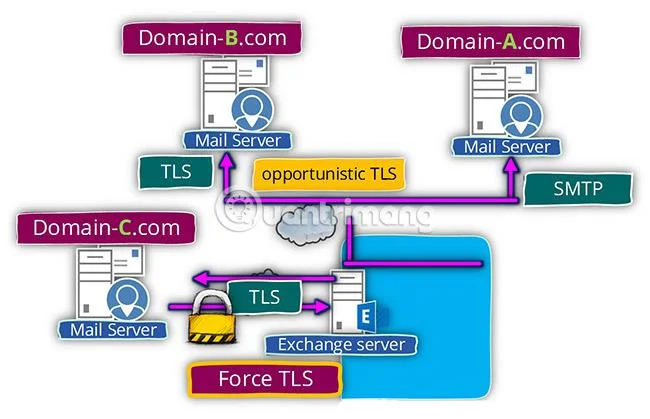

TLS oportunista y TLS forzado

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

TLS oportunista es un comando de protocolo que informa al servidor de correo electrónico que el cliente de correo electrónico desea convertir una conexión existente en una conexión TLS segura.

A veces, el cliente de correo electrónico de un usuario utilizará una conexión de texto sin formato en lugar de seguir el proceso de protocolo de enlace anterior para crear una conexión segura. El TLS oportunista intentará iniciar un protocolo de enlace TLS para crear el "túnel". Sin embargo, si el protocolo de enlace falla, Opportunistic TLS recurrirá a la conexión de texto sin formato y enviará el correo electrónico sin cifrado.

TLS forzado es una configuración de protocolo que obliga a todas las “transacciones” de correo electrónico a utilizar el estándar TLS seguro. Si el correo electrónico no puede llegar desde el cliente de correo electrónico al servidor de correo electrónico, el mensaje no se entregará al destinatario del correo electrónico.

2. Certificado Digital

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

El certificado digital es una herramienta de cifrado que se puede utilizar para proteger criptográficamente los correos electrónicos. El Certificado Digital es un tipo de cifrado de clave pública.

La autenticación permite a las personas enviarle correos electrónicos cifrados con claves de cifrado públicas predeterminadas, así como cifrar los mensajes que envía a otras personas. El Certificado Digital actúa entonces como un pasaporte, vinculado a una identidad en línea y su uso principal es autenticar esa identidad.

Al contar con un Certificado Digital, la clave pública queda disponible para cualquier persona que quiera enviarte mensajes cifrados. Ellos cifran su documento con su clave pública y usted lo descifra con su clave privada.

Los certificados digitales pueden ser utilizados por individuos, empresas, organizaciones gubernamentales, servidores de correo electrónico y casi cualquier otra entidad digital para autenticar identidades en línea.

3. Evite la suplantación de dominios con Sender Policy Framework

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

Sender Policy Framework (SPF) es un protocolo de autenticación que, en teoría, protege contra la suplantación de dominio.

SPF introduce controles de seguridad adicionales que permiten al servidor determinar si los mensajes se originan en el dominio o si alguien está usando el dominio para ocultar su verdadera identidad. Un dominio es una parte de Internet con un nombre único. Por ejemplo, Quantrimang.com es un dominio.

Los piratas informáticos y los spammers a menudo ocultan sus dominios cuando intentan penetrar en el sistema o estafar a los usuarios, porque desde el dominio es posible rastrear la ubicación y el propietario o al menos ver si el dominio está en la lista negra no. Al disfrazar un correo electrónico malicioso como un dominio activo "sano", es muy probable que los usuarios no sospechen al hacer clic o abrir un archivo adjunto malicioso.

El marco de políticas del remitente tiene tres elementos centrales: el marco, los métodos de autenticación y los encabezados de correo electrónico especializados que transmiten información.

4. Cómo DKIM mantiene seguros los correos electrónicos

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

DomainKeys Identified Mail (DKIM) es un protocolo antimanipulación que garantiza que los mensajes enviados sean seguros durante la transmisión. DKIM utiliza firmas digitales para verificar que los correos electrónicos hayan sido enviados por dominios específicos. Además, también comprueba si el dominio permite enviar correos electrónicos. DKIM es una extensión de SPF.

En la práctica, DKIM facilita el desarrollo de "listas negras" y "listas blancas".

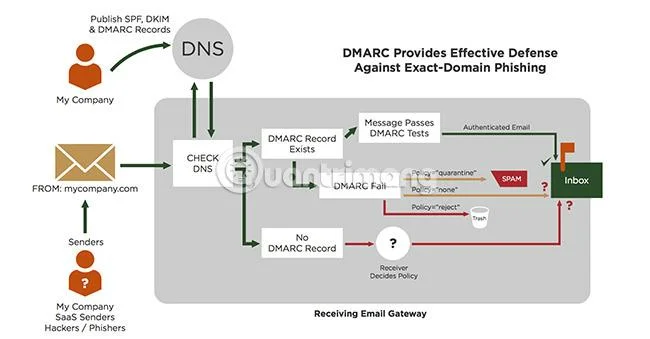

5. ¿Qué es DMARC?

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

El próximo protocolo de seguridad del correo electrónico es la autenticación, informes y conformidad de mensajes basados en dominio (DMARC). DMARC es un sistema de autenticación que valida los estándares SPF y DKIM para proteger contra acciones fraudulentas provenientes de un dominio. DMARC es una característica importante en la lucha contra la suplantación de dominios. Sin embargo, la tasa de adopción relativamente baja significa que la falsificación sigue siendo rampante.

DMARC funciona evitando la falsificación de encabezados de la dirección del usuario. Lo hace mediante:

- Haga coincidir el nombre de dominio "encabezado de" con el nombre de dominio "sobre de". El dominio "sobre de" se identifica durante la prueba SPF.

- Haga coincidir el nombre de dominio "sobre de" con "d= nombre de dominio" que se encuentra en la firma DKIM.

DMARC indica a un proveedor de correo electrónico cómo manejar cualquier correo electrónico entrante. Si el correo electrónico no cumple con las pruebas SPF y los estándares de autenticación DKIM, será rechazado. DMARC es una tecnología que permite a dominios de todos los tamaños proteger sus nombres de dominio contra la suplantación de identidad.

6. Cifrado de extremo a extremo con S/MIME

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

Las extensiones de correo de Internet seguras/multipropósito (S/MIME) son un protocolo de cifrado de extremo a extremo de larga data. S/MIME codifica el contenido del correo electrónico antes de enviarlo, excluyendo al remitente, al destinatario u otras partes del encabezado del correo electrónico. Sólo el destinatario puede descifrar el mensaje del remitente.

S/MIME lo implementan los clientes de correo electrónico pero requiere un Certificado Digital. La mayoría de los clientes de correo electrónico modernos admiten S/MIME, pero los usuarios aún tendrán que buscar soporte específico para su aplicación y proveedor de correo electrónico.

7. ¿Qué es PGP/OpenPGP?

![Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad Los 7 protocolos de seguridad de correo electrónico más populares en la actualidad]()

Pretty Good Privacy (PGP) es otro protocolo de cifrado de extremo a extremo de larga data. Sin embargo, es más probable que los usuarios hayan encontrado y utilizado su contraparte de código abierto, OpenPGP.

OpenPGP es la versión de código abierto del protocolo de cifrado PGP. Recibe actualizaciones periódicas y los usuarios lo encontrarán en muchas aplicaciones y servicios modernos. Al igual que S/MIME, los terceros aún pueden acceder a los metadatos del correo electrónico, como la información del remitente y del destinatario del correo electrónico.

Los usuarios pueden agregar OpenPGP a su configuración de seguridad de correo electrónico utilizando una de las siguientes aplicaciones:

- Windows: los usuarios de Windows deberían considerar Gpg4Win.org.

- macOS: los usuarios de macOS deben visitar Gpgtools.org.

- Linux: los usuarios de Linux deben elegir GnuPG.org.

- Android: los usuarios de Android deben visitar OpenKeychain.org.

- iOS: los usuarios de iOS deben elegir PGP Everywhere. (pgpeverywhere.com)

La implementación de OpenPGP en cada programa es ligeramente diferente. Cada programa tiene un desarrollador diferente que configura el protocolo OpenPGP para utilizar cifrado de correo electrónico. Sin embargo, todos estos son programas de cifrado confiables en los que los usuarios pueden confiar sus datos.

OpenPGP es una de las formas más sencillas de agregar cifrado en una variedad de plataformas.

Los protocolos de seguridad del correo electrónico son extremadamente importantes porque agregan una capa de seguridad a los correos electrónicos de los usuarios. Básicamente, el correo electrónico es vulnerable a los ataques. SMTP no tiene seguridad incorporada y enviar correo electrónico en texto plano (es decir, sin ninguna protección y cualquiera que lo intercepte puede leer el contenido) es muy riesgoso, especialmente si contiene información confidencial.

¡Espero que encuentres la elección correcta!

Ver más: