Como se mencionó en artículos anteriores, el malware (software malicioso) se ha convertido en un gran problema. Personas nefastas se aprovechan del ransomware , los keyloggers , los troyanos bancarios y los criptojackers para extorsionar a las víctimas con ganancias ilegales. Con software antivirus gratuito o de pago, su sistema tiene mayor seguridad.

Los piratas informáticos tienen un truco para interferir con los sistemas de seguridad. El software antivirus suele basarse en la "firma" para detectar si un programa es malicioso o no. Cuando se detecta un nuevo virus, su firma se registra y se envía al software antivirus de otras personas para ayudar a detectar nuevos virus de manera más efectiva. En cierto modo, la firma es la "huella digital" del virus en el archivo. Una vez detectado, también se notificará a otro software antivirus para que elimine este software fraudulento tan pronto como aparezca.

¿Pero qué pasaría si un hacker pudiera cambiar la firma del virus? De esa manera, el virus evitará la detección incluso si el software antivirus tiene un registro de las "huellas digitales" del malware anterior. Esto significa que el virus se ha disfrazado de una manera nueva. Esto es exactamente lo que puede hacer el malware polimórfico y superpolimórfico y, en el futuro, algunos programas maliciosos "resistentes" de este tipo se propagarán por Internet.

¿Qué es el malware polimórfico e hiperpolimórfico?

Malware polimórfico

El malware polimórfico tiene un núcleo que siempre realiza la misma tarea, sin importar cuántas veces cambie. Siempre realiza las mismas acciones y siempre ataca de la misma manera, pero continúa ajustando el resto del código para mantener sus "versiones" distintas. El malware polimórfico puede ser un poco más fácil de identificar que su primo superpolimórfico, ya que el software antivirus puede utilizar el "núcleo" para detectar e identificar malware.

![Obtenga más información sobre el malware polimórfico e hiperpolimórfico Obtenga más información sobre el malware polimórfico e hiperpolimórfico]()

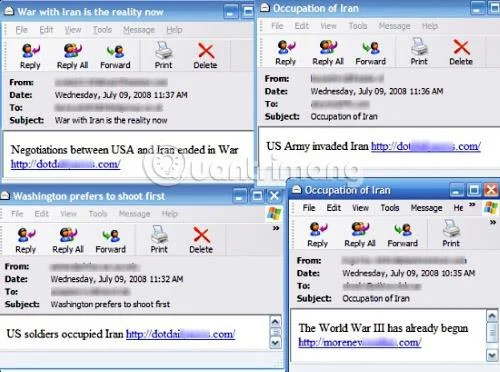

Un ejemplo de malware polimórfico actual es Storm Worm. Apareció por primera vez en 2007 y se llamó Storm Worm porque su método de ataque inicial era enviar un correo electrónico con el asunto 230 muertos mientras una tormenta azota Europa (230 personas murieron después de las tormentas en Europa). Una vez que una víctima está infectada con malware, su computadora creará un nuevo tipo de malware cada 30 minutos y lo enviará. El título cambiará con el tiempo (como se ve arriba), pero el código principal de este gusano sigue siendo el mismo.

Malware súper polimórfico

El malware metamórfico es mucho más peligroso. Mientras que el malware polimórfico puede detectarse por su núcleo, el malware metamórfico intenta reorganizar todo su código después de cada versión. Viene con la misma lógica y funcionalidad que tenía antes, pero agrega elementos como pseudocódigo y funciones reorganizadas para que se vea diferente de las “versiones” anteriores. Esto hace que el software antivirus sea mucho más difícil de detectar.

¿Cómo afecta la IA a esto?

A medida que los humanos ingresan a un mundo donde la IA se vuelve cada vez más perfecta, se está librando una batalla extremadamente feroz entre los creadores de malware y los programadores de seguridad. Ambos bandos están utilizando la IA para mejorar su poder de combate y obtener una ventaja competitiva.

![Obtenga más información sobre el malware polimórfico e hiperpolimórfico Obtenga más información sobre el malware polimórfico e hiperpolimórfico]()

Con el apoyo de la IA, la refactorización de código para malware polimórfico e hiperpolimórfico es rápida y eficaz. Esto significa que el malware será más difícil de detectar, tendrá más probabilidades de propagarse y será más probable que evite el software que crea virus.

Por supuesto, dado que las empresas de seguridad también tienen acceso a IA de alta gama, la batalla va en ambos sentidos. Los desarrolladores de software antivirus pueden programar para detectar malware rápidamente sin depender de su firma. Al utilizar la IA para tomar decisiones razonadas sobre cómo se comporta el malware, el software antivirus no necesita depender de “huellas digitales” guardadas en archivos. Sólo necesita detectar al agente en acción y aislar a los sospechosos.

¿Qué pueden hacer los usuarios?

![Obtenga más información sobre el malware polimórfico e hiperpolimórfico Obtenga más información sobre el malware polimórfico e hiperpolimórfico]()

Puede que dé un poco de miedo oír hablar de malware que es capaz de evadir la seguridad, pero el hecho de que el software antivirus es la mejor medida que los usuarios pueden utilizar permanece sin cambios. No descargue archivos que parezcan sospechosos, no abra correos electrónicos sospechosos ni haga clic en enlaces extraños que le envíen sus amigos de las redes sociales. ¡El malware súper polimórfico no puede atacar si no le das una oportunidad!

Dado que el software antivirus es tan popular en Internet hoy en día, los desarrolladores de malware siempre están buscando formas de actualizar sus programas para eludir los sistemas de seguridad. Ahora ya conoce el malware polimórfico e hiperpolimórfico, así como las amenazas que puede representar. ¿Crees que las cosas empeorarán o las empresas de seguridad ganarán la guerra de la IA? ¡Háganos saber en la sección de comentarios a continuación!

Ver más: