La tecnología de escaneo de huellas dactilares no es algo nuevo, han pasado décadas desde que nació el primer lector de huellas dactilares y esta tecnología ha cambiado mucho. Pero la seguridad mediante huellas dactilares sólo se volvió realmente explosiva y se hizo ampliamente conocida cuando se aplicó en dispositivos móviles como teléfonos inteligentes y computadoras portátiles . Hoy en día, la tecnología de escaneo de huellas dactilares ya no es un "juguete" reservado a los costosos teléfonos inteligentes emblemáticos, sino que incluso ha aparecido en productos de bajo costo y se ha convertido gradualmente en una tecnología de seguridad, un hardware adicional indispensable.

A pesar del contacto diario con este tipo de dispositivos, muchos de nosotros probablemente todavía no entendemos los principios operativos de la tecnología de escaneo de huellas dactilares, así como las diferencias entre los diferentes tipos de técnicas de escaneo de huellas dactilares. Este artículo le ayudará a comprender mejor esta tecnología de seguridad avanzada.

Seguridad de huellas dactilares

¿Qué es la tecnología de escaneo de huellas dactilares?

El escaneo de huellas dactilares es una tecnología de seguridad que utiliza las huellas dactilares de una persona para determinar su identidad. Como todos sabemos, cada persona tendrá una estructura dactilar única, es decir, nuestras huellas dactilares son completamente diferentes. Esto se conoce comúnmente como toma de huellas dactilares biométrica. La biometría es el estudio de cómo las personas se diferencian en función de factores biológicos, como por ejemplo en qué se diferencian las huellas dactilares de cada persona. Ni siquiera los gemelos idénticos comparten el mismo conjunto de huellas dactilares. La huella digital de una persona es como una tarjeta de identificación, y esta también es la base fundamental para la creación de tecnología de seguridad de huellas digitales. Esta tecnología no sólo se utiliza en sistemas de seguridad, sino que también se utiliza en el campo de la ciencia forense y la investigación criminal. Incluso se puede encontrar en dispositivos domésticos, como algunos de los portátiles y teléfonos inteligentes que utilizamos a menudo, o en los sistemas de escaneo de huellas dactilares en el lugar de trabajo...

¿Cómo funciona la tecnología de huellas dactilares?

Según el principio de funcionamiento, podemos dividir los sensores de huellas dactilares en 3 tipos principales, y aquí se analizarán sus principios de funcionamiento.

Escáner óptico de huellas dactilares

El escaneo óptico de huellas dactilares es el método más antiguo hasta la fecha para capturar y comparar huellas dactilares. Como sugiere el nombre, esta técnica se basa en imágenes ópticas de huellas dactilares para su identificación. Básicamente, el dispositivo utilizará algoritmos para procesar fotografías, analizar las áreas más claras y más oscuras de la imagen, detectando así diferencias en la estructura de las huellas dactilares y comparándolas con otros datos ya obtenidos.

Al igual que la cámara de un teléfono inteligente, estos sensores pueden tener una resolución determinada, y cuanto mayor sea la resolución, más detallada será la foto, lo que permitirá que el sensor distinga entre sus archivos de forma más rápida y precisa, lo que ayudará a aumentar su nivel de seguridad. . Sin embargo, estos sensores capturarán imágenes con un contraste mucho mayor que las cámaras convencionales, y los escáneres de huellas dactilares a menudo tendrán una cantidad extremadamente alta de diodos por pulgada para poder capturar estos detalles a niveles bajos y cercanos. Por supuesto, la luz del entorno exterior se oscurecerá cuando se coloque el dedo sobre el escáner, por lo que los escáneres ópticos también tienen matrices de LED integradas, que se utilizan como flash para proporcionar una fuente de luz para los sensores. Sin embargo, se puede ver que un diseño de este tipo es demasiado voluminoso para un teléfono o una computadora portátil, dispositivos que enfatizan la portabilidad absoluta. ¡Así que la gente ha creado un escáner de huellas dactilares mucho más compacto!

![Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares]()

Escáner de huellas dactilares capacitivo

Los escáneres capacitivos de huellas dactilares son una de las tecnologías de lectura de huellas dactilares más populares en la actualidad. Encontrará este tipo de escáneres en productos emblemáticos de varios fabricantes, incluidos el Galaxy S9, HTC U12, LG G6 y otros. Nuevamente, a través del nombre, también podemos imaginar los componentes principales de este sensor, como la electrónica y los capacitores familiares.

![Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares]()

En lugar de crear una copia de imagen de una muestra de huella digital, este dispositivo utiliza pequeñas placas de circuito de condensadores para almacenar la muestra, recordando completamente cada detalle de la huella digital. Dado que los condensadores pueden almacenar carga eléctrica, conectarlos a placas conductoras en la superficie del escáner nos permite utilizar los condensadores para rastrear los detalles de una huella digital. La carga almacenada en el condensador cambiará ligeramente cuando el borde del dedo se coloque sobre las placas conductoras, mientras que el espacio de aire entre las ranuras de la huella digital mantendrá la carga en el condensador casi sin cambios. Se utilizará un circuito integrado de amplificador operacional para monitorear estos cambios, que luego se pueden registrar usando un convertidor de analógico a digital.

![Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares]()

La ventaja de este método de escaneo de huellas dactilares radica en su velocidad de procesamiento y su capacidad para identificar muchos atributos de las huellas dactilares, garantizando así una alta seguridad. El proceso de análisis de las crestas y surcos de la estructura de la huella dactilar se volverá más detallado. Además, debido a su compleja estructura, los escáneres capacitivos de huellas dactilares serán más caros que el tipo óptico mencionado anteriormente. Cuantos más condensadores, mayor será la puntuación de reconocimiento de huellas dactilares, el precio también será más caro pero la velocidad de procesamiento será un poco más lenta porque el sensor tendrá que escanear más parámetros. Esto requiere que los fabricantes simplifiquen los dispositivos y al mismo tiempo garanticen la seguridad.

Escáner ultrasónico de huellas dactilares

El escáner ultrasónico de huellas dactilares es la nueva y más moderna tecnología en reconocimiento de huellas dactilares en teléfonos inteligentes en particular y dispositivos electrónicos de alta gama en general. El escáner ultrasónico de huellas dactilares se anunció por primera vez en el teléfono inteligente Le Max Pro, utilizando la tecnología Sense ID de Qualcomm.

![Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares Descubra cómo funciona la tecnología de seguridad mediante huellas dactilares]()

Para capturar verdaderamente los detalles de una huella digital, el dispositivo utiliza un transmisor y un receptor ultrasónicos. Se transmitirá un pulso de ultrasonido a la yema del dedo cuando se coloque en el escáner. Al analizar las ondas reflejadas, el sistema puede identificar características únicas detalladas de cada huella digital individual.

Gracias al sensor inteligente, la versión 3D de la estructura de la huella digital se reproducirá de manera realista con profundidad y poca profundidad muy detalladas. Esto es como una actualización del sensor capacitivo para aumentar la seguridad del dispositivo.

Ventajas y desventajas de la seguridad mediante huellas dactilares

Aunque todos los escáneres de huellas dactilares están construidos en la misma plataforma de hardware, pueden aportar diferencias y, al mismo tiempo, crear funciones excepcionales para los usuarios. Sin embargo, el escaneo de huellas dactilares no siempre aporta beneficios.

Ventaja

Algunas ventajas relacionadas de la tecnología de seguridad mediante huellas dactilares son bastante obvias. Por ejemplo, los ladrones pueden robar su contraseña, PIN o clave, pero no podrán falsificar su huella digital. Con la seguridad de huellas digitales, no tendrá que preocuparse de que su huella digital sea detectada como una contraseña, ni tendrá que preocuparse de olvidar su huella digital como podría olvidar su contraseña. Todos estos factores no sólo ayudan a que la seguridad mediante huellas dactilares proporcione un alto nivel de seguridad, sino que también le permiten tener un control más estricto sobre sus dispositivos y activos. Por ejemplo, el software que viene con la mayoría de los dispositivos de escaneo de huellas dactilares le permite darle a alguien acceso a un área de un edificio, así como controlar cuándo entra y sale de esa área. Esta característica también se aplica en muchos lugares de trabajo hoy en día, lo que permite que el cronometraje o el control del tiempo sean mucho más efectivos.

Defecto

Existen algunas desventajas al utilizar la tecnología de escaneo de huellas dactilares. En primer lugar está el coste, equipar huellas dactilares en dispositivos tecnológicos o para escalas más grandes como empresas y organizaciones, por supuesto, implicará ciertos costos adicionales. Sin embargo, los avances tecnológicos están ayudando a reducir significativamente el coste de este tipo de seguridad; por ejemplo, hoy en día se puede ver la seguridad capacitiva de huellas dactilares en muchos modelos de teléfonos inteligentes de bajo coste.

Otra desventaja de la seguridad mediante huellas dactilares es el nivel de fiabilidad y estabilidad. Algunos dispositivos de baja calidad a menudo no serán reconocidos si los dedos del usuario están sudorosos o sucios. Entonces, si desea utilizar dispositivos con escaneo de huellas dactilares integrado, debe elegir uno relativamente pequeño; de lo contrario, es mejor usar tipos de seguridad normales, lo cual no es un gran problema.

Arriba se encuentra la información básica sobre la tecnología de escaneo de huellas dactilares y la seguridad de las huellas dactilares. ¡Esperamos que haya adquirido los conocimientos necesarios sobre este conveniente tipo de seguridad!

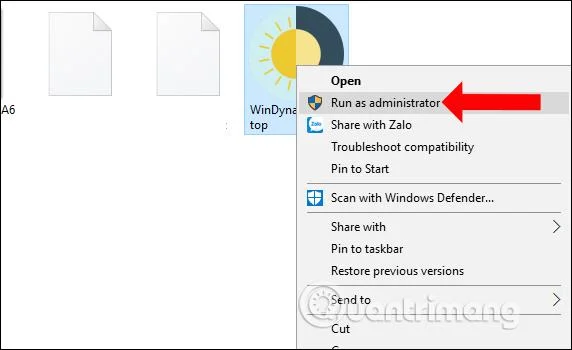

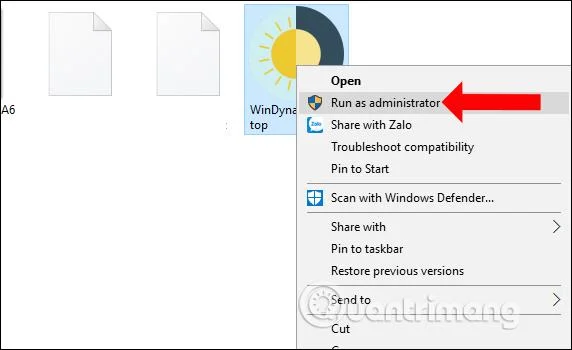

Ver más: