Junto con los virus, el ransomware también es una amenaza peligrosa para los sistemas informáticos y se propaga rápidamente por todo el mundo. Para prevenir parcialmente ese ataque, el software anti-ransomware o antivirus es una herramienta necesaria en cada computadora.

Trend Micro RansomBuster es una herramienta para detectar archivos o software sospechosos en las computadoras para notificar a los usuarios. Además, la herramienta también tiene la función de bloquear la propagación de ransomware si la computadora está infectada con carpetas importantes. El siguiente artículo le guiará sobre cómo utilizar Trend Micro RansomBuster en su computadora.

Cómo prevenir el ransomware en su computadora

Paso 1:

Haga clic en el enlace siguiente para descargar e instalar el software Trend Micro RansomBuster en su computadora.

- https://ransombuster.trendmicro.com/

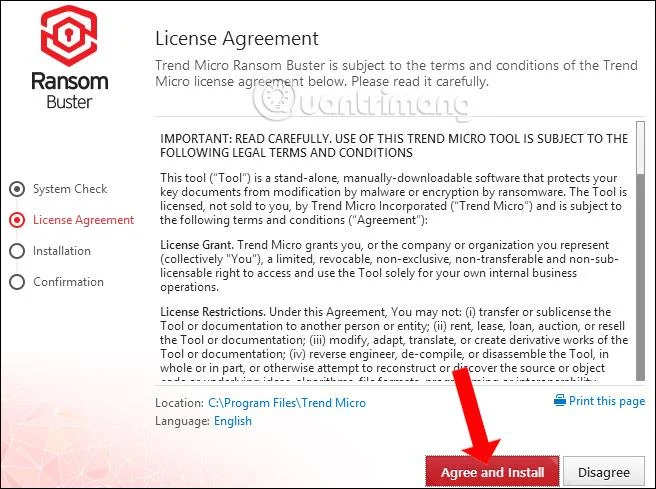

Paso 2:

Espere a que aparezca la herramienta de verificación del sistema, luego haga clic en Aceptar e instalar para aceptar los términos.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

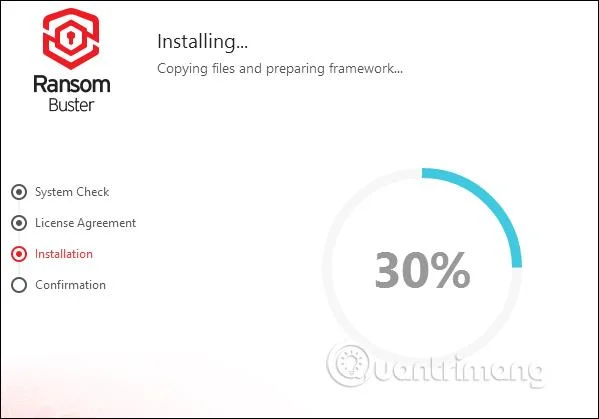

Espere a que se complete el proceso de instalación del software Trend Micro RansomBuster.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

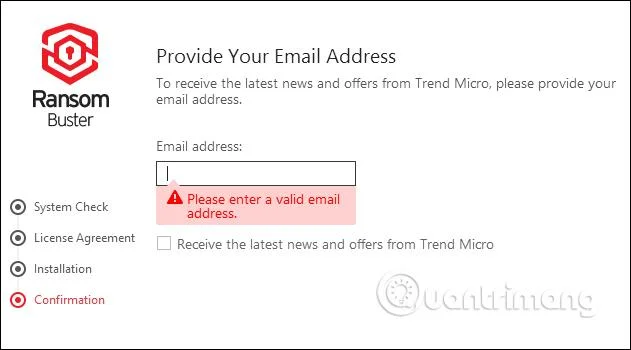

La herramienta pedirá a los usuarios que ingresen su dirección de correo electrónico para confirmar su cuenta y recibir nueva información del fabricante. Ingrese la dirección de correo electrónico y luego haga clic en Finalizar a continuación.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Paso 3:

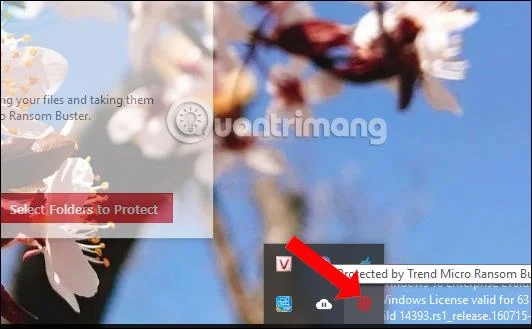

El programa se ejecutará automáticamente al inicio y se encuentra en la bandeja del sistema de la computadora.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

En la interfaz principal del software, haga clic en Seleccionar carpetas para proteger . De forma predeterminada, el software protegerá todos los archivos y carpetas ubicados dentro de la carpeta Documentos.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

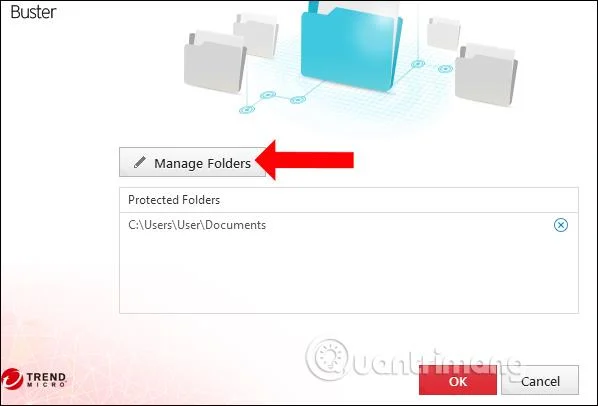

Para agregar una nueva carpeta, haga clic en Administrar carpetas .

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Etapa 4:

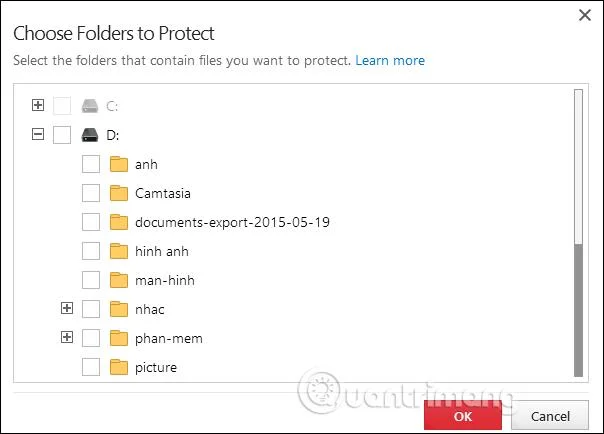

Muestra la interfaz para seleccionar carpetas. Haga clic en el ícono más para expandir la selección. Marque la casilla para seleccionar la carpeta que desea proteger y luego haga clic en Aceptar a continuación.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

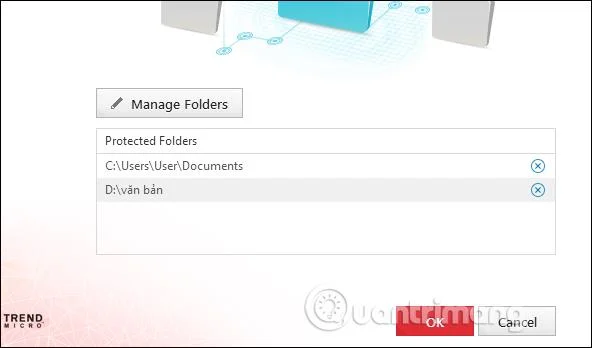

Como resultado, verá la carpeta que se muestra en la interfaz de Trend Micro RansomBuster. Si desea destruir la carpeta que desea proteger, haga clic en el ícono X. Haga clic en Aceptar para continuar

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Paso 5:

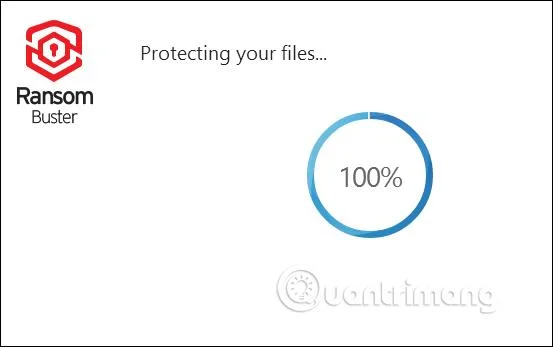

Luego, la herramienta procederá a configurar el modo de seguridad para la carpeta seleccionada.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

La cantidad total de archivos en la carpeta segura se mostrará en la interfaz del software.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Paso 6:

Además, si confía en determinadas aplicaciones, puede agregar permisos para permitir que estas aplicaciones accedan a archivos o carpetas protegidos en la sección Lista de programas de confianza .

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

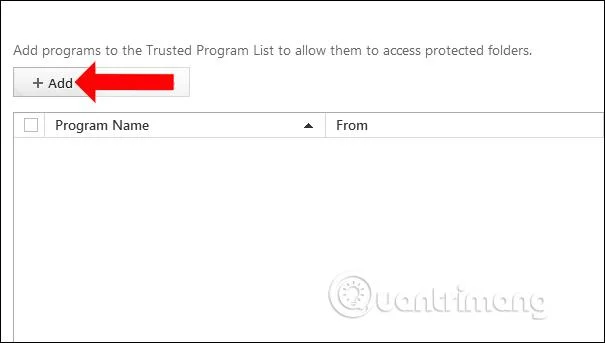

Paso 7:

Despliega la interfaz para agregar aplicaciones, presiona el botón Agregar .

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

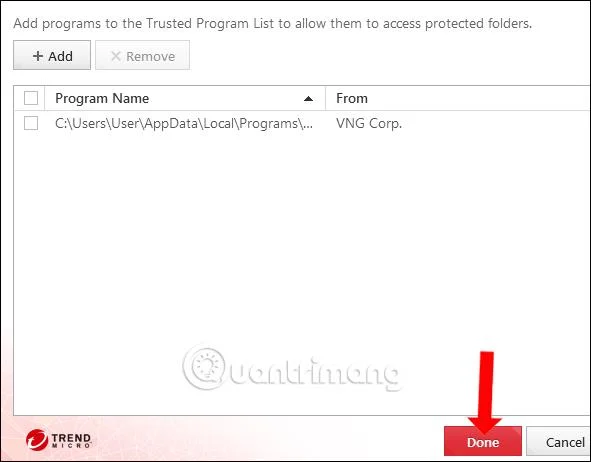

Haga clic en el botón Examinar para encontrar la aplicación que se está instalando en su computadora.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Luego, el usuario verá el archivo de instalación de la aplicación en la carpeta. Haga clic en Listo para guardar. En caso de que desee eliminar una aplicación confiable, seleccione el archivo y haga clic en Eliminar para eliminar el archivo.

![Cómo utilizar Trend Micro RansomBuster para bloquear ransomware Cómo utilizar Trend Micro RansomBuster para bloquear ransomware]()

Trend Micro RansomBuster funcionará automáticamente en segundo plano en el sistema para buscar software extraño que acceda a archivos o carpetas protegidos. Luego tendrá más opciones para bloquear el acceso a la aplicación o colocar ese programa en una aplicación confiable para acceder.

Ver más:

¡Te deseo éxito!