DNS significa Sistema de nombres de dominio y ayuda al navegador a encontrar la dirección IP de un sitio web para poder cargarlo en su computadora. La caché de DNS es un archivo en su ISP o en su computadora que contiene una lista de direcciones IP de sitios web de uso frecuente. Este artículo explica qué son el envenenamiento de la caché de DNS y la suplantación de la caché de DNS.

Envenenando la caché DNS

Cada vez que un usuario ingresa la URL de un sitio web en su navegador, el navegador contactará con un archivo local (caché DNS) para ver si hay entradas similares a la dirección IP del sitio web. Los navegadores necesitan las direcciones IP de los sitios web para poder conectarse a ellos. No es posible utilizar simplemente la URL para conectarse directamente al sitio web. Debe estar conectado a una dirección IP IPv4 o IPv6 adecuada . Si el registro está ahí, el navegador web lo utilizará; de lo contrario, irá a un servidor DNS para obtener la dirección IP. Esto se llama búsqueda de DNS.

Se crea una caché de DNS en su computadora o en el servidor DNS de su ISP para reducir la cantidad de tiempo dedicado a consultar el DNS de una URL. Básicamente, las cachés DNS son pequeños archivos que contienen las direcciones IP de diferentes sitios web utilizados habitualmente en ordenadores o redes. Antes de comunicarse con el servidor DNS, las computadoras de la red se comunican con el servidor local para ver si hay entradas en la caché de DNS. Si es así, la computadora lo usará. De lo contrario, el servidor se comunicará con el servidor DNS y obtendrá esa dirección IP. Luego actualizará la caché DNS local con la última dirección IP del sitio web.

Cada entrada en la caché de DNS tiene un límite de tiempo, según el sistema operativo y la precisión de la resolución de DNS. Después del vencimiento, la computadora o servidor que contiene el caché DNS se comunicará con el servidor DNS y actualizará la entrada para que la información sea correcta.

Sin embargo, hay personas que quieren envenenar la caché de DNS con fines maliciosos.

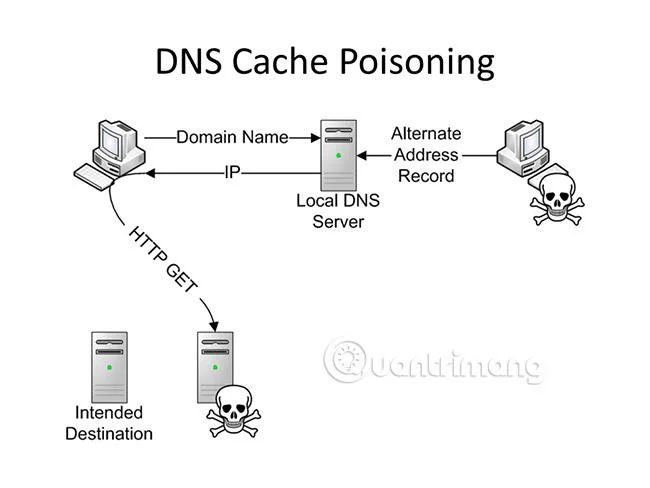

El envenenamiento de la caché significa cambiar el valor real de la URL. Por ejemplo, los ciberdelincuentes pueden crear un sitio web parecido a xyz.com e importar sus registros DNS a su caché DNS. Por lo tanto, cuando escribe xyz.com en la barra de direcciones de su navegador, el segundo navegador obtiene la dirección IP del sitio web falso y lo lleva allí, en lugar del sitio web real. Esto se llama Pharming. Con este método, los ciberdelincuentes pueden detectar sus credenciales de inicio de sesión y mucha otra información, como detalles de la tarjeta, número de seguro social, número de teléfono, etc., para robar datos individuales. El envenenamiento de la caché de DNS también se realiza para introducir malware en su computadora o red. Cuando visita un sitio web falso con un caché DNS infectado, los delincuentes pueden hacer lo que quieran.

A veces, en lugar de un caché local, los delincuentes también pueden configurar servidores DNS falsos para que, cuando se les solicite, puedan emitir direcciones IP falsas . Este es un alto nivel de envenenamiento de DNS y corrompe la mayoría de las cachés de DNS en una región en particular, afectando así a más usuarios.

Suplantación de caché de DNS

![Obtenga más información sobre la suplantación de caché de DNS y el envenenamiento de caché de DNS Obtenga más información sobre la suplantación de caché de DNS y el envenenamiento de caché de DNS]()

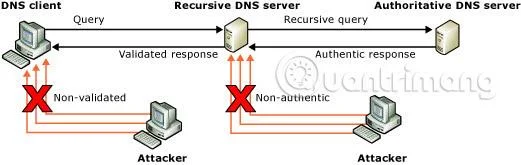

La suplantación de DNS es un tipo de ataque que implica suplantar las respuestas del servidor DNS para presentar información falsa. En un ataque de suplantación de identidad, un pirata informático intenta adivinar que un cliente o servidor DNS ha enviado una consulta DNS y está esperando una respuesta DNS. Un ataque de suplantación de identidad exitoso inserta una respuesta DNS falsa en la caché del servidor DNS. Este proceso se llama envenenamiento de caché. Un servidor DNS fraudulento no tiene forma de verificar que los datos DNS sean auténticos y responderá desde su caché utilizando información falsificada.

La suplantación de caché de DNS parece similar al envenenamiento de caché de DNS, pero hay una ligera diferencia. La suplantación de caché de DNS es un conjunto de métodos utilizados para envenenar un caché de DNS. Esto puede ser una entrada forzada al servidor de la red informática para modificar y controlar la caché de DNS. Esto puede configurar un servidor DNS falso para enviar respuestas falsas cuando se le solicite. Hay muchas formas de envenenar una caché de DNS y una de las más comunes es la suplantación de caché de DNS.

Medidas para prevenir el envenenamiento de la caché de DNS

![Obtenga más información sobre la suplantación de caché de DNS y el envenenamiento de caché de DNS Obtenga más información sobre la suplantación de caché de DNS y el envenenamiento de caché de DNS]()

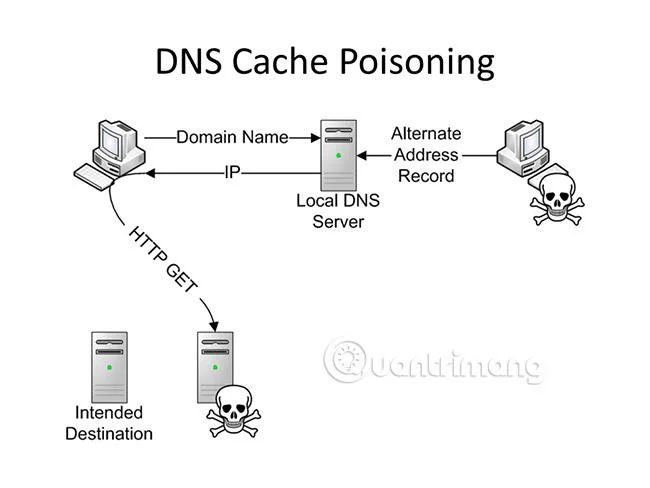

No existen muchos métodos que puedan prevenir el envenenamiento de la caché de DNS. El mejor enfoque es ampliar su sistema de seguridad para que ningún atacante pueda comprometer su red y afectar la caché DNS local. El uso de un buen firewall puede detectar ataques de envenenamiento de la caché de DNS. Limpiar su caché de DNS con regularidad también es una opción que puede considerar.

Además de ampliar los sistemas de seguridad, los administradores deben actualizar su hardware y software para mantener seguros los sistemas existentes. El sistema operativo debe tener errores corregidos con las últimas actualizaciones y no debe tener enlaces salientes de terceros. El servidor debe ser la única interfaz entre la red e Internet y debe estar protegido por un buen firewall .

Las relaciones de confianza de los servidores de la red deben aumentarse para que no soliciten la resolución DNS de ningún otro servidor . De esa manera, sólo los servidores con certificados genuinos pueden comunicarse con los servidores de la red mientras resuelven los servidores DNS.

El intervalo de tiempo para cada entrada en la caché DNS debe ser corto para que los registros DNS se obtengan y actualicen con más frecuencia. Esto también puede significar intervalos más largos al conectarse a sitios web (sólo ocasionalmente), pero reducirá el riesgo de utilizar un caché contaminado.

El bloqueo de caché de DNS debe configurarse al 90% o más en su sistema Windows. El bloqueo de caché en Windows Server le permite controlar si se sobrescribe la información en el caché de DNS.

Utilice DNS Socket Pool porque permite que un servidor DNS utilice aleatoriamente el puerto de origen al emitir consultas DNS. Esto proporciona una seguridad mejorada contra ataques de envenenamiento de caché (según TechNet).

Extensiones de seguridad del sistema de nombres de dominio (DNSSEC) : extensiones de seguridad del sistema de nombres de dominio: es un conjunto de extensiones para Windows Server que agregan seguridad adicional al protocolo DNS.

Ver más: