Estás navegando por la web, revisando tu correo electrónico, cuando de repente aparece una notificación. Su computadora y sus datos están bloqueados y cifrados por ransomware . No podrás acceder hasta que se pague el rescate. La mayoría de la gente sabe cómo funciona un ransomware, por lo que los creadores de ransomware siempre están buscando formas de investigar y crear nuevos ransomware para hacerte pagar. A continuación se muestran algunos tipos nuevos de ransomware que debe conocer.

1. ransomware Cerber

Si su computadora está infectada con el ransomware Cerber (generalmente atacado a través de archivos adjuntos de correo electrónico colocados debajo de documentos de Microsoft Office), sus datos se cifrarán y cada archivo tendrá una nueva extensión .cerber .

Nota: A menos que se encuentre en Rusia, Ucrania u otros países exsoviéticos como Armenia, Azerbaiyán, Bielorrusia, Georgia, Kirguistán, Kazajstán, Moldavia, Turkmenistán, Tayikistán o Uzbekistán, el ransomware Cerber no lo atacará.

Sabes que Cerber te ha atacado cuando recibes una notificación en la pantalla de tu computadora. Además, en cada carpeta se incluirán instrucciones sobre cómo pagar en formato TXT y HTML. Además, puede encontrar un archivo VBS (Visual Basic Script) para guiarlo a través del proceso de pago. Este ransomware le dirá cómo pagar el rescate y descifrar los datos.

2. ransomware PUBG

En abril de 2018, muchas personas vieron a PUBG Ransomware adoptar un enfoque diferente para cifrar las computadoras de los usuarios a cambio de un rescate. En lugar de pedir dinero para desbloquear archivos, los programadores detrás de este extraño malware te ofrecen dos opciones:

- Juega el videojuego GameUnknown's Battlegrounds (disponible por $29,99 en Steam).

- Simplemente pegue el código que los estafadores le han proporcionado en su pantalla.

En realidad, esto no es malware, aunque tiene el potencial de ser molesto y parecer un ransomware real. PUBG Ransomware es solo una herramienta promocional para PlayerUnknown's Battlegrounds.

Ver más: Consejos para convertirte en el último superviviente en el juego de arena de vida o muerte PlayerUnknown's Battlegrounds

Parece que este ransomware no es tan malo, ¿verdad? Sí, pero cifra el archivo y cambia la extensión del archivo a .pubg. En definitiva, si te aparecen dos opciones: pegar el código y comprar el shooter, deberás elegir la acción adecuada. Si se trata de ransomware real, tendrás que pagar al menos 10 veces el importe del juego. Sin embargo, este es uno de los ransomware más fáciles de resolver.

3. ransomware rompecabezas

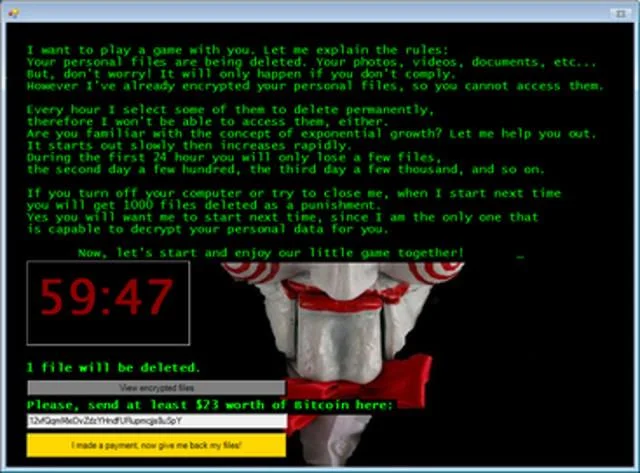

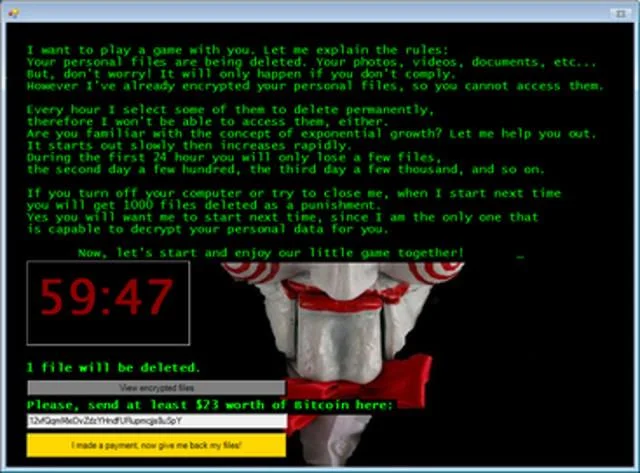

Originalmente conocido como BitcoinBlackmailer, este ransomware Jigsaw obtuvo un nuevo nombre gracias a la aparición de Billy the Puppet.

Descubierto por primera vez en abril de 2016, Jigsaw se propaga a través de correos electrónicos no deseados y archivos adjuntos infectados con ransomware. Cuando se activa, Jigsaw bloquea los datos del usuario y el Master Boot Record (MBR) del sistema y luego muestra el mensaje adjunto.

Esto es esencialmente una amenaza: si el rescate (en Bitcoin) no se paga dentro de una hora, se eliminará un archivo de su computadora. Con cada hora de retraso, la cantidad de archivos eliminados aumentará y reiniciar o intentar finalizar el proceso dará como resultado 1000 archivos eliminados. Las nuevas versiones de Jigsaw también amenazan con revelar información confidencial de las víctimas si no pagan.

4. ransomware ransomware

Estamos familiarizados con el funcionamiento del ransomware. Está infectado con malware que cifra datos importantes o toda su computadora y luego lo obliga a pagar una suma de dinero para descifrar los datos mediante una clave de descifrado.

El ransomware normal será así, pero Ranscam es diferente. No cifra datos para pedir rescate, pero sus datos se eliminarán permanentemente.

5. ransomware FLocker

En junio de 2016, se descubrió que el ransomware FLocker (ANDROIDOS_FLOCKER.A) se había estado propagando en teléfonos y tabletas Android. Se han agregado televisores inteligentes con Android a su lista de objetivos.

Probablemente hayas oído hablar de Flocker aunque no sepas su nombre. Este es uno de los tipos de ransomware que muestra una advertencia de "aplicación de la ley", notificándole que ha visto este material ilegal en el sistema. Además, se dirige a usuarios de Europa occidental y América del Norte; prácticamente todos excepto aquellos en Rusia, Ucrania o cualquier otro país ex soviético.

A la víctima se le pide que pague mediante un vale de iTunes, que suele ser el objetivo de los estafadores, y cuando recibe el dinero, recupera el control de su teléfono o televisor Android.

6. ransomware falso

Es sorprendente saber que algunos ransomware en realidad no hacen nada. A diferencia de PUBG Ransomware, estos ransomware son simplemente anuncios falsos que afirman tener control sobre su computadora.

Este tipo de ransomware es fácil de resolver, pero el "poder" del ransomware es suficiente para hacerlo rentable. Las víctimas pagan sin saber que en realidad no lo necesitan porque sus datos no están cifrados.

Este tipo de ataque de ransomware suele aparecer en la ventana del navegador. Cuando aparece no puedes cerrar la ventana y dice "tus archivos han sido cifrados, paga 300 USD en Bitcoin, esta es la única solución".

Si desea comprobar si el ransomware que encuentra es real o simplemente una estafa, presione Alt + F4 en Windows y Cmd + W en Mac. Si la ventana se cierra, actualice su software antivirus inmediatamente y escanee la computadora.

7. Cómo se disfraza el ransomware

Finalmente, veamos cómo el ransomware engaña a las víctimas a través de su apariencia. Ya sabes que los archivos adjuntos de correos electrónicos falsos suelen contener ransomware. En este caso el archivo adjunto aparecerá como un archivo DOC válido, enviado por correo electrónico spam y solicitando dinero, este archivo adjunto es la factura del dinero. Una vez descargado, su sistema es pirateado.

Sin embargo, hay otro disfraz, por ejemplo, el ransomware DetoxCrypto (Ransom.DetoxCrypto) se hace pasar por el famoso software Malwarebytes Anti-Malware con un pequeño cambio de nombre Malwerbyte. También existe una variante de Cryptolocker que se hace pasar por Windows Update.

Crees que sabes todo sobre el ransomware, pero no es así, piénsalo de nuevo. Los estafadores no pararán hasta obtener su dinero y siempre presentan nuevos diseños.

Si le preocupa el ransomware, pruebe algunas medidas preventivas, como realizar copias de seguridad periódicas de sus datos, actualizar su computadora, mantenerse alejado de archivos sospechosos y extraños, utilizar filtrado de correo electrónico y ejecutar algo de seguridad en Internet.

Ver más: