Muchos enrutadores ofrecen WPA2-PSK (TKIP), WPA2-PSK (AES) y WPA2-PSK (TKIP/AES). La privacidad equivalente por cable (WEP), el acceso protegido Wi-Fi (WPA) y el acceso protegido Wi-Fi II (WPA2) son los principales algoritmos de seguridad que verá al configurar una red inalámbrica. WEP es el algoritmo de seguridad Wifi más antiguo por lo que tiene más agujeros de seguridad. WPA ha tenido muchas mejoras de seguridad, pero ahora también se considera vulnerable. Si bien WPA2 no es perfecto, actualmente es la opción más segura. El Protocolo de integridad de clave temporal (TKIP) y el Estándar de cifrado avanzado (AES) son dos tipos diferentes de cifrado que se utilizan en redes protegidas con WPA2. Veamos en qué se diferencian y qué es mejor para ti.

Comparar AES y TKIP

TKIP y AES son dos tipos diferentes de cifrado utilizados por las redes Wifi. TKIP es en realidad un antiguo protocolo de cifrado introducido con WPA para reemplazar el muy inseguro cifrado WEP en ese momento. TKIP es similar al cifrado WEP. TKIP ya no se considera seguro, por lo que no debes utilizarlo.

AES es un protocolo de cifrado más seguro introducido por WPA2. AES tampoco es un estándar desarrollado específicamente para redes Wifi. Sin embargo, se trata de un estándar de cifrado global que incluso ha sido aprobado por el gobierno de Estados Unidos. Por ejemplo, al cifrar un disco duro con TrueCrypt, puede utilizar cifrado AES. AES generalmente se considera bastante seguro y su principal debilidad es su ataque de fuerza bruta (que se evita mediante el uso de contraseñas Wifi seguras ).

La versión corta TKIP es un estándar de cifrado más antiguo utilizado bajo el estándar WPA. AES es una nueva solución de cifrado Wifi impulsada por el nuevo y seguro estándar WPA2. Sin embargo, dependiendo de su enrutador , es posible que simplemente seleccionar WPA2 no sea suficiente.

Si bien se dice que WPA2 usa AES para una seguridad óptima, también puede usar TKIP para compatibilidad con dispositivos más antiguos. En tal estado, los dispositivos que admitan WPA2 se conectarán a WPA2 y los dispositivos que admitan WPA se conectarán a WPA. Entonces "WPA2" no siempre significa WPA2-AES. Sin embargo, en dispositivos sin la opción "TKIP" o "AES", WPA2 suele ser sinónimo de WPA2-AES.

"PSK" significa "clave precompartida", que es una contraseña de cifrado. A diferencia de WPA-Enterprise, utiliza un servidor RADIUS para generar contraseñas en grandes redes Wifi corporativas o gubernamentales .

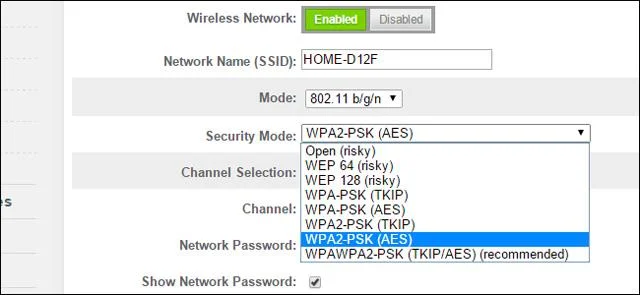

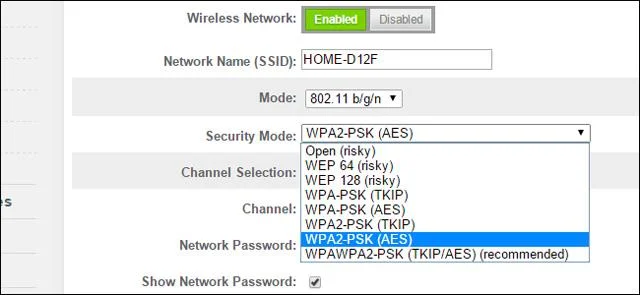

Modos de seguridad Wifi explicados

![Seguridad wifi: ¿debería utilizar WPA2-AES, WPA2-TKIP o ambos? Seguridad wifi: ¿debería utilizar WPA2-AES, WPA2-TKIP o ambos?]()

A continuación se detallan las opciones que los usuarios pueden ver en su enrutador:

- Abierto (arriesgado) : abre la red Wifi sin contraseña. Los usuarios no deben configurar redes Wifi abiertas.

- WEP 64 ( arriesgado ) : el antiguo protocolo estándar WEP es vulnerable y realmente no deberías usarlo.

- WEP 128 (arriesgado) : este también es el protocolo WEP, pero con mejor cifrado. Sin embargo, en realidad no es mejor que WEP 64.

- WPA-PSK (TKIP) : Utiliza la versión original del protocolo WPA (principalmente WPA1). Ha sido reemplazado por WPA2 y no es seguro.

- WPA-PSK (AES) : utiliza el protocolo WPA original, pero reemplaza TKIP con un cifrado AES más moderno. Se proporciona como recurso provisional. Sin embargo, los dispositivos que admiten AES casi siempre admiten WPA2, mientras que los dispositivos que requieren WPA rara vez admiten el cifrado AES. Entonces esta opción no tiene sentido.

- WPA2-PSK (TKIP) : utiliza el estándar WPA2 moderno con cifrado TKIP más antiguo. Este estándar tampoco es seguro y sólo es ideal si tiene dispositivos más antiguos que no pueden conectarse a redes WPA2-PSK (AES).

- WPA2-PSK (AES) : Esta es la opción más segura. Utiliza WPA2, el último estándar de cifrado Wifi y el protocolo de cifrado AES. Deberías utilizar esta opción.

- WPAWPA2-PSK (TKIP/AES) : algunos dispositivos ofrecen e incluso recomiendan esta opción de modo mixto. Esta opción permite el uso de WPA y WPA2, tanto con TKIP como con AES. Esto proporciona la máxima compatibilidad para cualquier dispositivo heredado, pero también permite a los atacantes comprometer la red al descifrar los protocolos WPA y TKIP, más vulnerables.

La certificación WPA2 está disponible desde 2004, hace 10 años. En 2006, la certificación WPA2 se volvió obligatoria. Cualquier dispositivo fabricado después de 2006 con el logotipo "Wifi" debe admitir el cifrado WPA2.

Debido a que su dispositivo con capacidad Wi-Fi puede tener entre 8 y 10 años menos, elija solo WPA2-PSK (AES). Seleccione esa opción y vea si funciona. Si el dispositivo no funciona, puedes cambiarlo. En caso de que le preocupe la seguridad de Wifi , debe comprar un dispositivo nuevo fabricado desde 2006.

WPA y TKIP ralentizarán W si

Las opciones de compatibilidad WPA y TKIP también pueden ralentizar las redes Wifi. Muchos enrutadores Wifi modernos admiten 802.11n y estándares más nuevos; los estándares más rápidos reducirán las velocidades a 54 mbps si WPA o TKIP están habilitados. Esto garantizará que sean compatibles con dispositivos más antiguos.

El estándar 802.11n admite hasta 300 Mbps si se utiliza WPA2 con AES. En teoría, 802.11ac proporciona una velocidad máxima de 3,46 Gbps en condiciones óptimas. En la mayoría de los enrutadores que vemos, las opciones suelen ser WEP, WPA (TKIP) y WPA2 (AES), posiblemente WPA (TKIP) + WPA2 (AES).

Si hay un enrutador que ofrece WPA2 con TKIP o AES, elija AES. Dado que casi todos los dispositivos definitivamente funcionarán con él, y es más rápido y seguro.