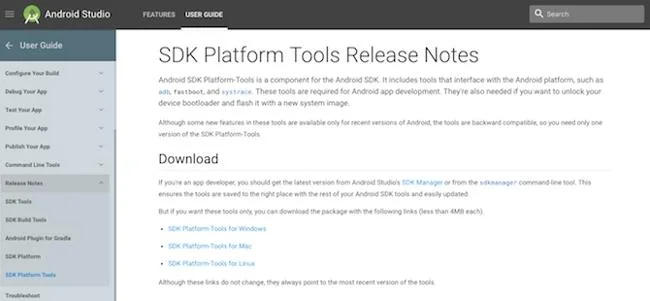

Uno de los métodos populares para configurar máquinas con Microsoft Windows es utilizar la Política de grupo. Se trata de configuraciones relacionadas con el registro en la computadora, la configuración de los parámetros de seguridad y el comportamiento al operar la máquina. La política de grupo se puede abrir desde Active Directory (desde el cliente) o configurarse directamente en la máquina (local). Las máquinas con Windows 8.1 y Windows Server 2012 R2 tienen más de 3700 configuraciones para el sistema operativo.

A continuación se muestran 10 configuraciones importantes de políticas de grupo a las que debe prestar atención. No se limite a estas 10 configuraciones porque cada configuración razonable ayuda a reducir el riesgo. Pero estas 10 opciones decidirán casi todo.

Si configura estos 10 nombres correctamente, creará un entorno de Windows más seguro. Todos se encuentran en Configuración de la computadora/Configuración de Windows/Configuración de seguridad.

1. Cambie el nombre de la cuenta de administrador local

Si los malos no conocen el nombre de la cuenta de administrador, les llevará más tiempo hackearla. Cambiar el nombre de la cuenta de administrador no se puede hacer automáticamente, debe hacerlo usted mismo.

2. Deshabilite la cuenta de invitado

Una de las peores cosas que puedes hacer es activar esta cuenta. Otorga múltiples derechos de acceso a máquinas con Windows y no requiere contraseña. Afortunadamente, existe una opción para desactivar esta función de forma predeterminada.

Configure la Política de grupo correctamente para garantizar la seguridad de su máquina Windows

3. Deshabilite LM y NTLM v1

Los protocolos de autenticación LM (LAN Manager) y NTLM v1 son vulnerables. Utilice NTLM v2 y Kerberos. De forma predeterminada, la mayoría de las máquinas con Windows aceptan los cuatro protocolos. A menos que tenga una máquina antigua (más de 10 años) y no haya sido parcheada, rara vez se recomienda utilizar el protocolo antiguo. Se pueden desactivar de forma predeterminada.

4. Desactivar el almacenamiento LM

Los hashes de contraseñas de LM se convierten fácilmente a texto sin formato. No permita que Windows los guarde en el disco, donde los piratas informáticos pueden usar herramientas para encontrarlos. Está deshabilitado de forma predeterminada.

5. Longitud mínima de la contraseña

La longitud de la contraseña para usuarios normales debe ser de al menos 12 caracteres; 15 caracteres o más para cuentas de nivel superior. Las contraseñas de Windows no son muy seguras si tienen menos de 12 caracteres. Para estar más seguro en el mundo de la autenticación de Windows, debería ser 15. Esto cerrará casi todas las puertas traseras.

Desafortunadamente, la antigua configuración de la Política de grupo solo tenía un máximo de 14 caracteres. Utilice políticas de contraseña detalladas: Aunque no es fácil de instalar y configurar en Windows Server 2008 R2 (y versiones anteriores), es muy fácil con Windows Server 2012 y versiones posteriores.

6. Vida útil máxima de la contraseña

Las contraseñas con 14 caracteres o menos no se pueden utilizar por más de 90 días. La duración máxima predeterminada de la contraseña de Windows es de 42 días, por lo que puedes usar este número o aumentarlo a 90 días si lo deseas. Algunos expertos en seguridad dicen que está bien usar una contraseña por hasta un año si tiene 15 caracteres o más. Sin embargo, recuerde que cuanto más largo sea el plazo, mayor será el riesgo de que alguien lo robe y lo use para acceder a otra cuenta de la misma persona. El uso a corto plazo es aún mejor.

7. Registros de eventos

Muchas víctimas de ataques podrían haber sido detectadas tempranamente si hubieran activado los registros de eventos y adquirido el hábito de verificarlos. Asegúrese de utilizar la configuración recomendada en la herramienta Microsoft Security Compliance Manager y utilice Subcategorías de auditoría.

8. Desactivar la asistencia SID anónima

Los identificadores de seguridad (SID - identificador de seguridad) son números asignados a cada usuario, grupo y objeto de seguridad en Windows o Active Directory. En las primeras versiones de Windows, los usuarios no autenticados podían consultar estos números para identificar usuarios importantes (como administradores) y grupos, que a los piratas informáticos les encantaba explotar. Esta asistencia se puede desactivar de forma predeterminada.

9. No permitas que cuentas anónimas estén en el grupo de todos.

Esta configuración y la anterior, cuando están mal configuradas, permitirán que una persona anónima acceda al sistema más allá de lo permitido. Ambas configuraciones están habilitadas de forma predeterminada (deshabilitar el acceso anónimo) desde el año 2000.

10. Habilite el control de cuentas de usuario (UAC)

Desde Windows Vista, UAC es la herramienta de protección número uno al navegar por la web. Sin embargo, muchas personas lo desactivan debido a información antigua sobre problemas de compatibilidad de software. La mayoría de estos problemas han desaparecido; los que quedan se pueden resolver utilizando la utilidad gratuita de detección de incompatibilidad de Microsoft. Si desactiva UAC, corre un mayor riesgo en Windows NT que en los sistemas operativos más nuevos. UAC está habilitado de forma predeterminada.

![10 configuraciones importantes de política de grupo en Windows que deben realizarse de inmediato 10 configuraciones importantes de política de grupo en Windows que deben realizarse de inmediato]()

Las nuevas versiones del sistema operativo tienen muchas configuraciones predeterminadas correctas

Si prestas atención, verás que 7 de cada 10 de estas configuraciones se han configurado correctamente en Windows Vista, Windows Server 2008 y versiones posteriores. No es necesario perder el tiempo aprendiendo las 3700 configuraciones de políticas de grupo, simplemente configure las 10 configuraciones anteriores correctamente y listo.