En tan solo unas pocas horas, el malware WannaCry se ha extendido ampliamente por todo el mundo, incluido Vietnam, convirtiéndose en la amenaza más peligrosa debido a su capacidad de propagarse rápidamente, especialmente por el nivel de daño que provoca WannaCry y que trae consigo una gran pesadez.

Según las recomendaciones, los usuarios deben evitar hacer clic en enlaces extraños y archivos adjuntos de correos electrónicos. Además, es necesario actualizar periódicamente el software antivirus y el software de firewall del ordenador. Además, los usuarios deben actualizar los parches oficiales de Microsoft para los sistemas operativos Windows y actualizar el sistema a la última versión.

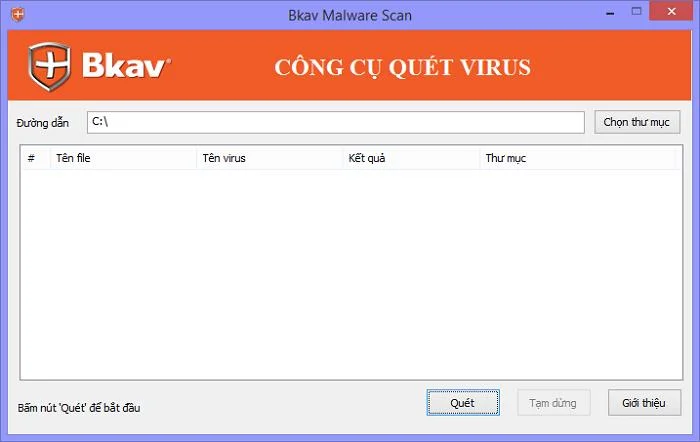

1. Herramienta de prueba de malware WanaCry de Bkav:

Ante esa peligrosa situación, Bkav Technology Group ha lanzado una herramienta de prueba de malware WannaCry completamente gratuita . Esta herramienta le ayudará a escanear el estado actual de su computadora para ver si está infectada con el malware WannaCry o no. En particular, esta herramienta comprobará y advertirá a los usuarios cuando el ordenador contenga la vulnerabilidad EternalBlue . Esta es la vulnerabilidad que aprovecha el malware WannaCry para infiltrarse en los ordenadores y atacar datos. Los lectores descargan el enlace para buscar malware WannaCry a continuación.

Esta herramienta se llama CheckWanCry , es de tamaño relativamente liviano, no requiere instalación y se puede iniciar para escanear. Si alguien usa Bkav Pro o Bkav Endpoint, no será necesario realizar la instalación debido a la función de protección automática.

Cuando se escanea la computadora con la herramienta CheckWanCry, si se identifica una vulnerabilidad de EternalBlue, recibirá una notificación de inmediato. En ese momento, los usuarios necesitan hacer una copia de seguridad urgente de todos los datos importantes en la computadora. A continuación, busque los parches más recientes para Windows visitando Windows Update > Buscar actualizaciones .

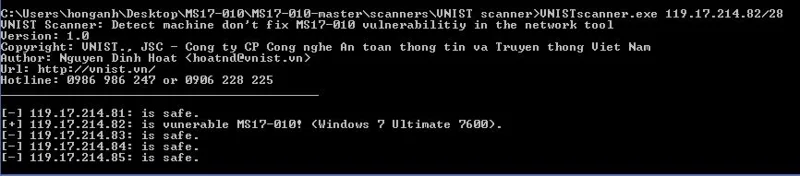

2. Herramienta de prueba de vulnerabilidad de malware WannaCry de VNIST:

Según Vietnam Information and Communications Security Technology Joint Stock Company (VNIST), para evitar que las computadoras se infecten con el malware WannaCry, las computadoras deben actualizar el parche de vulnerabilidad Ms17-010 de Microsoft que se publicó el 14 de marzo de 2017 (KB4012598). Esta es la vulnerabilidad que utiliza WannaCry para propagarse rápidamente de un ordenador a otro.

VNIST ha proporcionado a los usuarios una herramienta para buscar vulnerabilidades MS17-010 en bandas de red, verificar la seguridad de las computadoras en el sistema y luego ofrecer actualizaciones de parches o métodos de prevención.

Paso 1:

Los usuarios descargan la herramienta desde el siguiente enlace. Esta herramienta se llama VNISTscanner. Procede a extraer esta herramienta después de descargarla.

Paso 2:

Luego determinamos la dirección IP o la solución de red que está utilizando la computadora.

Paso 3:

A continuación, procede a escanear su computadora usando la línea de comando a través de la dirección IP CMD VNISTscanner.exe . Por ejemplo, la dirección IP de la computadora es 192.168.1.1/24, la línea de comando a ejecutar es VNISTscanner.exe 192.168.1.1/24 .

Etapa 4:

Finalmente verá aparecer los resultados del análisis de VNIST. Habrá 2 casos de escaneo utilizando la herramienta VNISTscanner.

Caja de computadora segura:

Aparecen direcciones IP con la frase es seguro , lo que significa que la computadora no se ve afectada por vulnerabilidades, lo que reduce la posibilidad de ataques del malware WannaCry.

Caso peligroso:

Si marca la frase peligroso , esa dirección IP no se ha actualizado con el último parche, lo que crea una vulnerabilidad para que el malware WannaCry ataque, penetre y se propague rápidamente a otras computadoras.

![Descargue ahora la herramienta gratuita de comprobación de malware WannaCry Descargue ahora la herramienta gratuita de comprobación de malware WannaCry]()

Actualizar los últimos parches para el sistema operativo Windows es esencial, ya que la versión WannaCrypt 2.0 tiene capacidades de ataque mucho más potentes que la versión WannaCry 1.0.