Un consejo para usted es que tenga cuidado al navegar por la Web. Nunca dejes que tu curiosidad sea la causa de errores innecesarios. En su navegador, bloquee y elimine todas las cookies de seguimiento. Especialmente "manténgase alejado" del software inseguro y desconocido (tenga cuidado con el software gratuito) y manténgase alejado de los enlaces "sospechosos" enviados a su correo electrónico o de los enlaces que aparecen en las fuentes de noticias de los sitios de redes sociales.

Los lectores pueden consultar aquí algunos métodos que utilizan los piratas informáticos para atacar y robar datos de los usuarios cuando utilizan Wifi público.

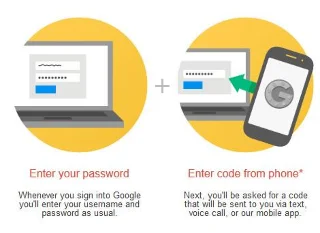

1. Verificación de contraseñas en 2 pasos

![Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público]()

Según TechRepublic, combinar la verificación en dos pasos y la VPN ayuda a aumentar la seguridad de la información "confidencial" de forma más segura. Esta capa de seguridad también es útil para proteger la información personal. La VPN "dificultará" que los piratas informáticos lean su contraseña.

Por lo tanto, debe habilitar la verificación en dos pasos para todos sus servicios web , como correo electrónico, cuentas de redes sociales, etc. Se puede entender aproximadamente que al iniciar sesión en cualquier sitio web, el sitio web le enviará un mensaje de texto que contiene un código de confirmación para usted debe ingresar en el cuadro correspondiente para agregar a su contraseña.

Una vez que haya habilitado la verificación en dos pasos, si los piratas informáticos ya tienen su contraseña, no podrán hacer nada.

2. Tenga cuidado al navegar por la Web

Un consejo para usted es que tenga cuidado al navegar por la Web. Nunca dejes que tu curiosidad sea la causa de errores innecesarios. En su navegador, bloquee y elimine todas las cookies de seguimiento . Especialmente "manténgase alejado" del software inseguro y desconocido (tenga cuidado con el software gratuito) y manténgase alejado de los enlaces "sospechosos" enviados a su correo electrónico o de los enlaces que aparecen en las fuentes de noticias de los sitios de redes sociales.

3. Utilice datos móviles en su dispositivo

Si te suscribes a paquetes de datos móviles (3G,...) en tu dispositivo, es mejor utilizar estos paquetes de suscripción en lugar de utilizar Wifi público. Porque al utilizar datos móviles, las conexiones serán más seguras y privadas, lo que hará "difícil" el ataque de los piratas informáticos.

Y por supuesto, al utilizar datos móviles, tendrás que pagar una tarifa y la capacidad de la batería también consumirá más.

4. Cifra tus datos

![Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público]()

Cuando utiliza una red Wi-Fi pública, su computadora o teléfono móvil envía datos al enrutador en forma de ondas de radio. Puede proteger sus datos con cifrado de radio . Una vez que los datos se han cifrado, otras personas no pueden verlos con sus ojos.

Los sitios web utilizan tecnología de cifrado HTTPS para su conexión. Algunos sitios como Facebook, Paypal y Google protegen su conexión a HTTPS (no HTTP). Y los ataques de intermediarios rara vez ocurren en estos sitios web.

Muchos sitios web todavía utilizan HTTP, uno de los protocolos vulnerables a los ataques de intermediario. Supongamos que https://www.facebook.com no se conecta mediante HTTPS. Un pirata informático puede redirigir a las "víctimas" a sitios web de piratas informáticos disfrazados de Facebook. Luego, el pirata informático recopilará la información de la víctima mediante este método de ataque Man-in-the-middle.

En computadoras y portátiles, y en el navegador Chrome para dispositivos Android y el navegador Safari para dispositivos iOS, puede verificar fácilmente que un sitio esté protegido mediante HTTPS con un ícono verde ubicado al lado de la URL. Y puede resultar difícil saber qué aplicaciones están cifradas, a pesar de que Apple está impulsando el uso de HTTPS de forma predeterminada.

La razón es que esta conexión ocurre dentro de las aplicaciones, por lo que es difícil decir si la aplicación es segura o no. Incluso si una aplicación utiliza HTTPS, no se puede garantizar si no se hace correctamente. Por ejemplo, las aplicaciones se pueden configurar para aceptar cualquier número de certificados y, por lo tanto, la aplicación puede ser vulnerable a ataques MITM.

5. Cifre la conexión con VPN

![Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público Aquí le mostramos cómo evitar que los piratas informáticos roben sus datos cuando utiliza Wifi público]()

Un servicio de red privada virtual (VPN) actúa como intermediario entre su computadora y el resto de Internet. Durante el proceso de conexión, la red privada virtual cifrará sus datos. Si estás utilizando una conexión Wi-Fi pública y eres víctima de un ataque MITM, el hacker tendrá que dedicar mucho tiempo y energía a descifrar tus datos debido al cifrado de la VPN.

Las VPN son bastante resistentes al rastreo de paquetes. Una VPN cifrará sus paquetes de datos para que los piratas informáticos no puedan leerlos. Con una VPN, su computadora envía paquetes a los servidores de la VPN antes de ser redirigidos a su destino. Las VPN cifran cada paquete individualmente, por lo que los piratas informáticos no pueden leer los datos entre su computadora y el servidor VPN y los sitios web que está visitando.

Si su computadora ha sido pirateada, una VPN no podrá proteger sus datos. Por ejemplo, si el software espía ingresa a su computadora, los piratas informáticos pueden leer los datos antes de que una VPN tenga la oportunidad de cifrarlos. Por lo tanto, puede protegerse de los ataques de software espía con software antivirus y cortafuegos.

Consulte algunos artículos más a continuación:

- ¿Cómo saber si tu computadora está siendo "atacada" por hackers?

- Cómo establecer una contraseña de iPhone súper segura que haga que incluso los piratas informáticos se "rindan"

- 50 trucos de registro que le ayudarán a convertirse en un verdadero "hacker" de Windows 7/Vista (Parte 1)

¡Buena suerte!