No importa qué plataforma esté utilizando, computadora, tableta o teléfono inteligente, recuerde actualizar siempre las actualizaciones disponibles para actualizar la versión de su dispositivo. Las actualizaciones serán parcheadas y garantizarán un nivel de seguridad más seguro.

Si no quiere ser víctima de Ransomware o no quiere que sus datos importantes "se vayan volando", siga los pasos básicos que se indican a continuación. Para obtener información más detallada y saber qué es el ransomware, puede consultar aquí .

Medidas para prevenir el ransomware

1.Haga copias de seguridad de sus datos periódicamente

Esto es Ransomware Defense 101. Los estafadores quieren "restringir" el acceso a sus datos y, una vez que sus datos son atacados, es seguro que se perderán. Por lo tanto, debe hacer una copia de seguridad y sincronizar los datos importantes en su sistema.

Organice y administre sus datos importantes en una única ubicación y haga copias de seguridad periódicas de todos ellos para que, en caso de un ataque, sus datos sigan disponibles y puedan restaurarse fácilmente.

En cuanto a la frecuencia de las copias de seguridad, se recomienda realizar copias de seguridad de sus datos con regularidad.

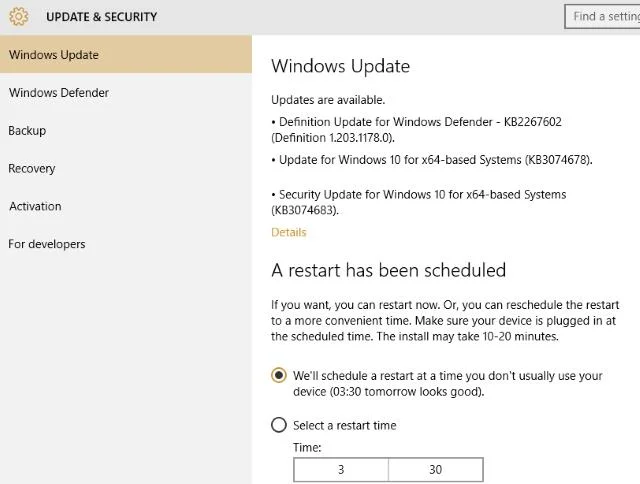

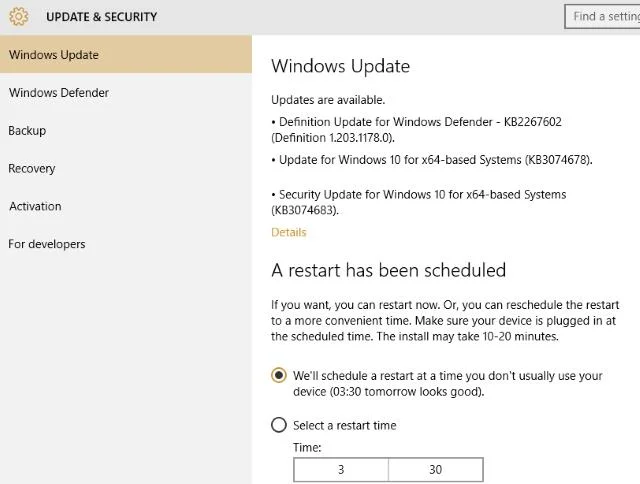

2. Actualiza siempre las actualizaciones

No importa qué plataforma esté utilizando, computadora, tableta o teléfono inteligente, recuerde actualizar siempre las actualizaciones disponibles para actualizar a la última versión en su dispositivo. Las actualizaciones (actualizaciones) serán actualizadas por el desarrollador, corrigiendo parches y garantizando un mayor nivel de seguridad.

3. Manténgase alejado de archivos sospechosos, habilite las extensiones de archivo

Una de las formas sencillas y eficaces de combatir el ransomware (y otro malware ) es utilizar la vista. Muchas herramientas maliciosas tienen extensiones de archivo como .PDF.EXE, que puede confirmar inmediatamente que son archivos maliciosos.

Por lo tanto, para determinar qué archivos peligrosos debe evitar o eliminar, la única forma es habilitar las extensiones de archivo en Windows. Puedes consultar el artículo 8 formas de identificar archivos con formatos extraños .

4. Utilice filtros de correo electrónico

Hasta ahora, todavía no hay forma de prevenir ataques de malware y phishing, por lo que para limitarlos, debe utilizar un cliente de correo electrónico para buscar mensajes maliciosos enviados a su correo electrónico. De lo contrario, al menos deberías configurar una regla de filtrado de correo electrónico y eliminar los archivos de correo electrónico EXE.

Además, una regla inmutable es nunca abrir ni enviar correos electrónicos que usted sienta "sospechosos". Esos son los trucos que siempre utilizan los hackers y la parte más sencilla es engañar a otros para que lancen archivos ejecutables que los hackers envían con iconos "falsos" y formatos como DOC o PDF para difundir códigos maliciosos y desde allí penetrar y controlar el ordenador.

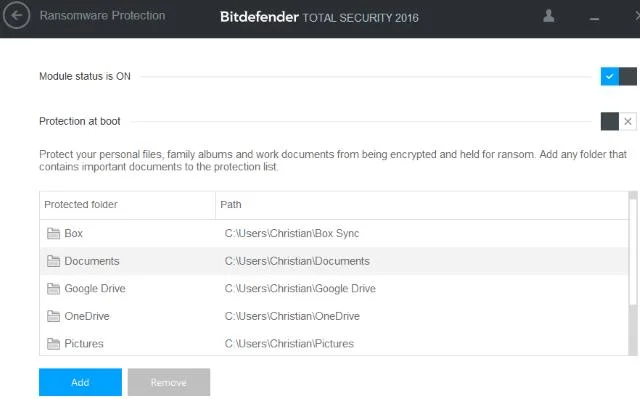

5. Utilice software de seguridad de Internet

La solución para proteger sus datos de ataques de Ransomware es utilizar software de seguridad . Si bien las herramientas gratuitas de seguridad en Internet también son bastante buenas, suficientes para escanear directamente y actuar como un firewall , al usar la versión paga el nivel de seguridad será mayor.

![Si no quieres ser víctima de Ransomware, lee este artículo Si no quieres ser víctima de Ransomware, lee este artículo]()

6. Verifique periódicamente el nivel de seguridad del sistema.

En los términos más simples y comprensibles, debe verificar periódicamente su sistema utilizando software y programas antivirus. Algunos software y programas antivirus eficaces que puede utilizar son Kaspersky Virus Removal Tool, AVG Anti-Virus, Microsoft Security Essentials, MalwareBytes, etc.

Además, puede consultar aquí algunos de los programas antivirus más eficaces para ordenadores con Windows.

Durante el proceso de escaneo, si se detecta una amenaza, estos programas y software antivirus la "pondrán en cuarentena" y la eliminarán por usted.

7. Utilice una utilidad de firewall moderna

![Si no quieres ser víctima de Ransomware, lee este artículo Si no quieres ser víctima de Ransomware, lee este artículo]()

Los firewalls desempeñan un papel importante a la hora de limitar la propagación de todo el malware, incluido el ransomware. Aunque el ransomware normalmente infecta a través de archivos adjuntos de correo electrónico, anuncios maliciosos o medios infectados como unidades USB, también puede viajar a través de la red a velocidades increíbles. Para evitar la infección de Ransomware, debe asegurarse de bloquear el puerto 445, que es un puerto interno que ayuda a evitar que todos los dispositivos de la red transmitan Ransomware y otro malware.

Aunque este puerto suele estar bloqueado por defecto, para garantizar la seguridad debes comprobarlo con atención. Además, debe tener en cuenta que la mayoría del ramsomware se comunica con un servidor remoto, por lo que debe actualizar periódicamente los cortafuegos para limitar este acceso.

8. No uses la cuenta de administrador todos los días.

Los usuarios suelen utilizar la cuenta principal de la computadora con derechos administrativos para realizar operaciones cómodamente, pero el ransomware puede aprovechar esto para causar daños a la computadora. Por lo tanto, para el uso diario, debe utilizar una cuenta de invitado para limitar los derechos administrativos, impedir la instalación de software, etc.

Con esta medida de "prevención", podrá evitar que se instalen en el sistema todo tipo de malware y Ransomware. Cuando desee instalar software o actualizar el sistema operativo, debe cerrar sesión, cambiar a una cuenta de administrador y realizar la instalación o actualización.

9. Desactive las macros en Microsoft Office

Otra forma que utiliza el malware para atacar a los usuarios de Windows es a través de Microsoft Office. Aunque esta suite ofimática es bastante segura, las macros (especialmente en Microsoft Excel ) no lo son.

Aunque esta función de macro está desactivada de forma predeterminada, aun así debes verificarla para garantizar la seguridad. Para desactivar la función de macro, vaya a Archivo > Opciones > Centro de confianza > Configuración del Centro de confianza . En Configuración de macros , seleccione Desactivar todas las macros excepto las firmadas digitalmente .

10. Configure la seguridad del navegador, busque actualizaciones y elimine extensiones no seguras

Si no actualiza periódicamente su navegador o sus extensiones, el riesgo de que su computadora se infecte con ransomware es bastante alto. Esto no es un problema para navegadores como Google Chrome , Mozilla Firefox y Microsoft Edge porque se actualizan automáticamente, pero en otros navegadores debes estar atento a las actualizaciones periódicas.

En cuanto a los complementos o extensiones, también debes actualizarlos periódicamente o desinstalar utilidades innecesarias. Además, debe desactivar Adobe Flash y volver a activarlo si el sitio web lo requiere.

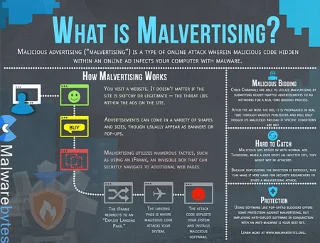

11. Evite los anuncios dañinos

![Si no quieres ser víctima de Ransomware, lee este artículo Si no quieres ser víctima de Ransomware, lee este artículo]()

El ransomware está oculto en anuncios maliciosos, por lo que debes mantenerte alejado de ciertos sitios web. Estos sitios web suelen proporcionar archivos de descarga o enlaces de descarga a materiales ilegales que contienen anuncios maliciosos.

Por lo tanto, debe tener cuidado al acceder a estos sitios web. Si bien puedes usar bloqueadores de anuncios , hay sitios que ofrecen contenido gratuito que dependen de los anuncios para mantener el sitio, por lo que debes buscar otras opciones para controlar cómo se muestran los anuncios.

Consulte algunos artículos más a continuación:

¡Buena suerte!