Scareware es un programa informático malicioso diseñado para engañar a los usuarios haciéndoles creer que es una aplicación legítima y le pide que gaste dinero en algo que no hace nada. El disfraz más común de Scareware es el software antivirus. Se le notificará que su computadora está infectada con un virus.

1. ¿Qué es el scareware?

Scareware es un programa informático malicioso diseñado para engañar a los usuarios haciéndoles creer que es una aplicación legítima y le pide que gaste dinero en algo que no hace nada.

El disfraz más común de Scareware es el software antivirus. Se le notificará que su computadora está infectada con un virus. Los piratas informáticos le sugerirán que descargue programas antivirus para eliminar los virus de su computadora. Cuando intente eliminar virus a través de este software, le pedirá que compre la versión completa antes de que pueda limpiar el sistema por usted.

La mayoría de los programas antivirus gratuitos y legítimos no requerirán que compre la versión completa para eliminar virus. Si un software requiere una actualización, puede considerarlo como una aplicación Scareware.

2. ¿Cómo funciona el Scareware?

Los piratas informáticos crean Scareware con el propósito de hacerte hacer clic en la ventana emergente para instalar su programa. Una vez que estos estafadores tengan acceso a su dispositivo, le notificarán que su computadora está infectada con un virus y le pedirán que compre la versión completa del programa antivirus antes de que esté disponible para poder limpiar su sistema por usted.

Cuando compras este software y los resultados son:

- Parece que su dispositivo está protegido de manera incorrecta: aunque compró software para proteger su dispositivo, no parece ser así y su dispositivo puede incluso estar en riesgo.

- Información de la tarjeta de crédito: cuando ingresa la información de la tarjeta de crédito para comprar el programa, la información de su tarjeta de crédito también se encuentra en un estado "inseguro".

Algunos ejemplos de Scareware

Una de las primeras cosas que las personas deben hacer para protegerse contra el Scareware y otras amenazas cibernéticas es aprender a reconocer estas amenazas cuando las ven. Saber cómo son los ataques de Scareware puede ayudar a las personas a mantenerse alejadas y tomar las medidas adecuadas para minimizar los riesgos.

Para ayudar a mejorar la concientización de las personas, aquí hay algunos ejemplos de Scareware para aprender:

Scareware por correo electrónico

![¿Qué es el scareware? ¿Cómo eliminar Scareware? ¿Qué es el scareware? ¿Cómo eliminar Scareware?]()

Scareware por correo electrónico

Esta es una táctica de ataque de ingeniería social en la que el atacante envía un correo electrónico urgente solicitando una acción inmediata por parte del destinatario. En muchos casos, el correo electrónico utilizará una dirección de remitente o un dominio de correo electrónico falso para que parezca que proviene de una fuente legítima.

Los correos electrónicos de scareware pueden solicitar a los destinatarios que hagan clic en un enlace de descarga para obtener software antivirus que ayude a eliminar una amenaza específica o que compartan información de acceso para recibir soporte tecnológico para solucionar el problema.

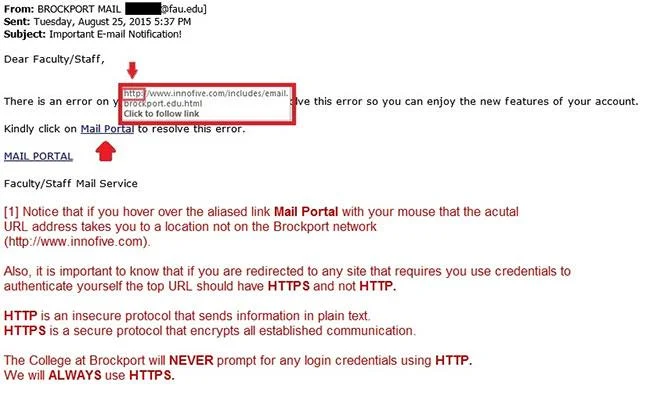

Ventanas emergentes de scareware en sitios web

![¿Qué es el scareware? ¿Cómo eliminar Scareware? ¿Qué es el scareware? ¿Cómo eliminar Scareware?]()

Ventanas emergentes de scareware en sitios web

Esta es una de las formas más comunes de Scareware, que a menudo se puede encontrar en sitios web muy promocionados en redes sociales como Facebook. En este caso, aparece una ventana publicitaria que parece un aviso de un programa antivirus, intentando engañar al usuario haciéndole creer que hay malware en su ordenador o smartphone.

El propósito de esto es que los usuarios hagan clic en el enlace del anuncio y descarguen una “solución” que resuelva el problema. El problema es que este enlace es un caballo de Troya , está cargado con un programa malicioso que puede causar daños. Muchas de estas ventanas emergentes son muy persistentes y no hay una manera fácil de cerrarlas más que presionar CTRL++ y finalizar el proceso en el Administrador ALTde tareas (e incluso eso no es suficiente).DEL

Llamada de soporte técnico de Scareware

Llamar a esto Scareware puede ser un poco exagerado, ya que el malware no participa en esta estrategia de ataque. Pero se basa en asustar al objetivo y revelar información o permitir que el atacante acceda a sistemas sensibles, por lo que es importante estar atento a ataques como este.

En este caso, el atacante llama al objetivo y se hace pasar por un empleado de soporte técnico (o de las fuerzas del orden), afirmando que se ha rastreado la actividad sospechosa hasta la computadora de la víctima. A partir de ahí, el atacante intenta convencer al objetivo de que le dé acceso a la computadora o a la cuenta de usuario remoto. Una vez que el objetivo ha sido engañado, el atacante utiliza el nuevo acceso para realizar más malos comportamientos.

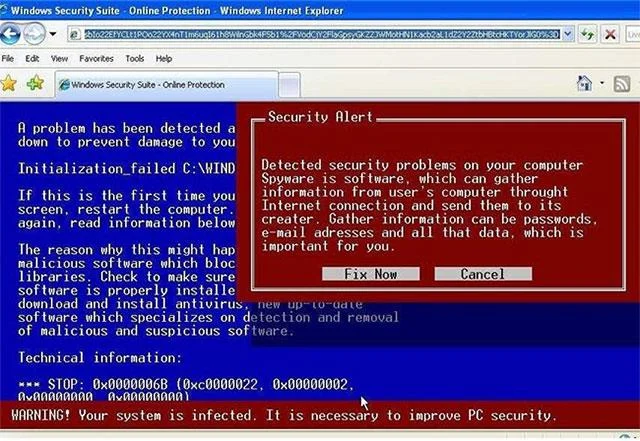

3. ¿Qué hacer si aparece una ventana emergente de Scareware?

![¿Qué es el scareware? ¿Cómo eliminar Scareware? ¿Qué es el scareware? ¿Cómo eliminar Scareware?]()

Para proteger su computadora del Scareware, puede aplicar algunas de las siguientes soluciones:

- Nunca haga clic en ventanas emergentes: en lugar de hacer clic en Cancelar o hacer clic en la X para cerrar la ventana emergente, haga clic con el botón derecho en el icono de la ventana en la barra de tareas y luego seleccione Cerrar para cerrar la ventana emergente nuevamente sin hacer clic en ningún lugar de esa ventana emergente.

- Instalar programas de bloqueo de ventanas emergentes: cuando ocurre un ciberataque, su sistema siempre es la víctima. Por lo tanto, la mejor manera es instalar programas de bloqueo de ventanas emergentes que los piratas informáticos utilizan para estafar.

- Tenga cuidado con los programas antivirus "gratuitos": Hay decenas de programas antivirus gratuitos en Internet, pero entre ellos también hay software y programas maliciosos que los usuarios no conocen. Si accidentalmente hace clic para descargar e instalar un programa malicioso, no podrá predecir lo que sucederá. Por lo tanto, la mejor manera es descargar y comprar software antivirus de desarrolladores de software confiables.

- Además, la mayoría de los programas antivirus gratuitos y legales no requerirán que compre la versión completa para eliminar los virus. Si un software requiere una actualización, entonces puede pensar que es una aplicación Scareware y mantenerse alejado de ese software.

Consulte algunos artículos más a continuación:

- Trollea a tus amigos creando virus "falsos" en el Bloc de notas

¡Deseo que tengas momentos de diversión!