La tecnología de reconocimiento facial ha pasado rápidamente de ser algo que solo se encontraba en películas de ciencia ficción a una realidad. En los últimos años, las empresas se han apresurado a lanzar productos con funciones de reconocimiento facial. Ahora puedes desbloquear tu teléfono, subir a un avión y entrar a tu casa sin mover un dedo.

Los organismos encargados de hacer cumplir la ley de todo el mundo también siguieron rápidamente la tendencia del reconocimiento facial y comenzaron a implementar productos de vigilancia. Pero, con el vertiginoso desarrollo actual y la falta de regulación, ¿acabarán las tecnologías de reconocimiento facial con la privacidad personal?

¿La tecnología de reconocimiento facial acabará con la privacidad?

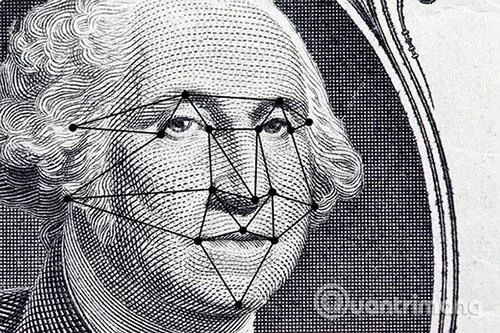

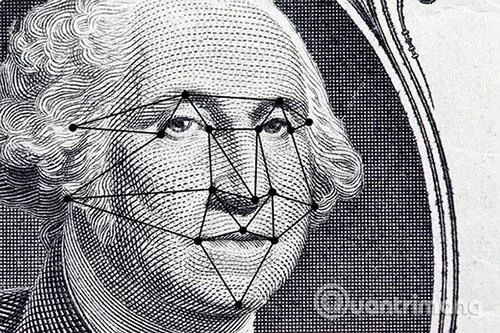

¿Cómo funciona el reconocimiento facial?

La presencia de cámaras de seguridad y equipos de videovigilancia es más común que nunca, desde que se lanzaron algunos de los primeros modelos de CCTV a mediados de la década de 1990. Estas cámaras registran eventos, ayudan a detectar y procesar a delincuentes y hacen que más personas se sientan más seguras.

Durante las décadas en que el hardware y el software de las computadoras mejoraron rápidamente. Luego vino la popularidad de los teléfonos inteligentes, que utilizamos para tomar y publicar millones de fotos y vídeos todos los días.

Los sistemas de reconocimiento facial utilizan esta gran cantidad de datos de imágenes. Las fotos y los vídeos se analizan mediante software, que a menudo contiene elementos relacionados con el aprendizaje automático y la inteligencia artificial (IA) . Estos algoritmos buscan, analizan y almacenan información de reconocimiento facial.

Así como su navegador web puede usarse para identificarlo, también pueden hacerlo los datos faciales. Esta información se almacena en una base de datos de reconocimiento facial y se utiliza para comparar con nuevas imágenes y videos. Estas bases de datos suelen ser controvertidas porque no hay forma de deshacerse de ellas usted mismo. Las bases de datos pueden ser operadas por empresas u organizaciones privadas.

Toma fotos y etiquétalas.

![¿Cómo destruye el reconocimiento facial tu privacidad? ¿Cómo destruye el reconocimiento facial tu privacidad?]()

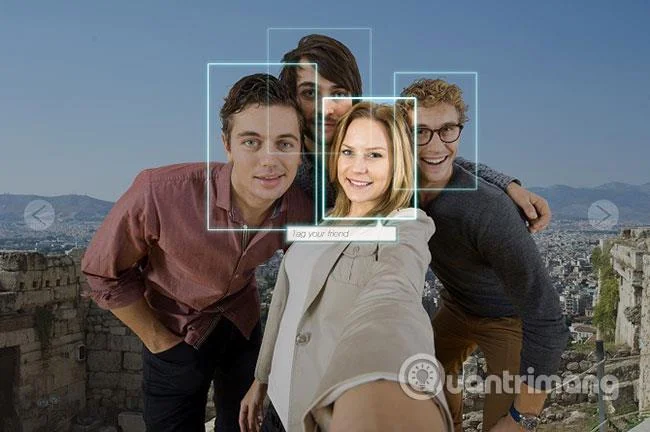

Facebook fue uno de los primeros sitios en popularizar la idea de etiquetar a alguien en una foto. Al principio, este era un proceso manual en el que tenías que hacer clic en tus fotos e ingresar el nombre de cada amigo.

La empresa pronto se dio cuenta de que podía hacerlo automáticamente para los usuarios. Facebook ha acumulado una gran base de datos de rostros, etiquetados como individuos específicos, que pueden analizarse. Ahora, si subes una foto a Facebook, la red social sugerirá automáticamente quién está en la foto usando la función de búsqueda por reconocimiento facial de Facebook.

Algunos han visto esto como una invasión de la privacidad, ya que los usuarios se inscriben automáticamente en la función. La UE incluso dictaminó que Facebook debe desactivar la función en los estados miembros de la organización.

Sin embargo, después de que la UE implementara el RGPD en 2018, Facebook volvió a activar la función. Si no te gusta que Facebook reconozca tu rostro, quizás quieras consultar la configuración de privacidad de Facebook que los usuarios deben conocer .

Facebook no es la única gran empresa de tecnología que prueba el reconocimiento facial en tus fotos. Apple y Google ofrecen funciones similares en su almacenamiento de fotografías en la nube. Sin embargo, una de las principales diferencias es que Facebook identifica personas en las fotos, mientras que Google y Apple agrupan caras similares para que puedas asignarles nombres.

Reconocimiento facial en los negocios

![¿Cómo destruye el reconocimiento facial tu privacidad? ¿Cómo destruye el reconocimiento facial tu privacidad?]()

Recientemente, el reconocimiento facial también ha comenzado a abrirse camino en la vida fuera de línea. El minorista más grande del mundo, Amazon, se ha expandido a las tiendas físicas con la adquisición de las tiendas de comestibles Whole Foods y Amazon Go. Las tiendas Amazon Go no tienen cajas registradoras y, aunque dependen de cámaras, al parecer no utilizan reconocimiento facial.

Esta empresa ha desarrollado un producto de reconocimiento facial, llamado Amazon Rekognition. Amazon ha presentado una solicitud para licenciar este producto ante las agencias policiales de Estados Unidos y esto se ha debatido, incluso cuando el Congreso considera redactar regulaciones sobre el uso de funciones de reconocimiento facial.

Los grupos de libertades civiles presionaron fuertemente contra la adopción de tal sistema. Sin embargo, esto parece haber sido infructuoso. Al momento de esta publicación, el Congreso se negó a moderar el uso del reconocimiento facial y la junta directiva de Amazon votó a favor de continuar vendiendo el software Amazon Rekognition. La falta de transparencia coloca a Amazon en la lista de empresas a las que realmente no les importa la seguridad de los usuarios.

El reconocimiento facial también se utiliza en locales de música en vivo. Se aplicó un sistema de reconocimiento facial durante el concierto Rose Bowl de Taylor Swift en mayo de 2018. Según Rolling Stone, se instaló un quiosco que permitía a los fanáticos ver una grabación del ensayo de Swift, hay una cámara de reconocimiento facial escondida en el interior.

Cada rostro fue enviado al mando en Nashville. Allí se realizó una búsqueda por reconocimiento facial, basada en una base de datos de conocidos acosadores de Taylor Swift. Hablar abiertamente sobre el uso de esta tecnología puede haber reducido su utilidad, pero no plantea las cuestiones éticas que surgen al aplicar el reconocimiento facial sin informar al público que la gran mayoría de los fanáticos son escaneados.

¿Puedes protegerte del reconocimiento facial?

Por sí solos, los sistemas de reconocimiento facial parecen útiles. En teoría, podrían ayudar a identificar delincuentes, permitir a los usuarios iniciar sesión sin problemas en sus dispositivos y organizar automáticamente colecciones de fotografías. Sin embargo, sin regulación, pueden contribuir a erosionar la privacidad de los usuarios. El rápido ritmo del cambio tecnológico dificulta que los reguladores puedan mantenerse al día.

Los productos que aplican funciones de reconocimiento facial a menudo se venden a los usuarios con el pretexto de seguridad. Sin embargo, quizás se pregunte si vale la pena sacrificar su privacidad por la compensación actual.

Si no desea que se escanee su rostro en ningún lugar, considere utilizar una de estas técnicas para evitar el reconocimiento facial en línea y en público .