Si abre cualquier documento individual y ve que ese documento tiene la extensión [8_random_characters]-[4_random_characters]-[4_random_characters]-[8_random_characters]-[12_random_characters].osiris . Es muy posible que su computadora haya sido atacada por Locky ransomware.

Para comprender mejor el ransomware, los lectores pueden consultar más información aquí.

Locky es un ransomware de cifrado de archivos, cifrará los documentos personales que detecte en las computadoras de las "víctimas" atacadas por él, utilizando la clave RSA-2048 (algoritmo de cifrado AES CBC 256-bit), luego mostrará un mensaje que dice que para descifrar los datos que necesita para pagar alrededor de 2,5 Bitcoins, o aproximadamente $1880.

Las instrucciones están "empaquetadas" en las computadoras de las víctimas en 3 archivos: OSIRIS.html, OSIRIS_[4_digit_number].html y OSIRIS.bmp.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

1. ¿Cómo ataca el ransomware Locky OSIRIS a su computadora?

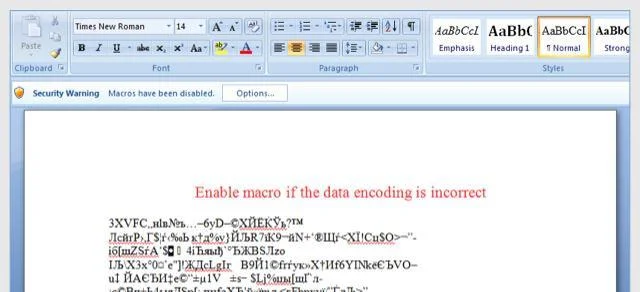

Locky ransomware se "distribuye" a través de correos electrónicos no deseados que contienen archivos adjuntos o enlaces a sitios web maliciosos. Los ciberdelincuentes envían correos electrónicos no deseados con información de encabezado falsa, que engañan a los usuarios haciéndoles creer que se trata de un correo electrónico de las empresas DHL o FedEx.

O al instalar cierto software, los usuarios instalan de forma invisible software falso adicional sin su conocimiento.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

2. ¿Qué es OSIRIS – Locky ransomware?

Locky ransomware se dirige a todas las versiones de Windows, incluidas Windows 10, Windows Vista, Windows 8 y Windows 7. Este tipo de ransomware utiliza una forma bastante especial de cifrar los archivos del usuario: utiliza métodos de cifrado AES-265 y RSA que garantizan que las víctimas no tengan elección.

Cuando Locky ransomware se instala en su computadora, crea nombres ejecutables aleatorios en la carpeta %AppData" o %LocalAppData" . Este ejecutable se inicia y comienza a escanear todas las unidades de su computadora para cifrar archivos de datos.

Ransomeware Lock buscará archivos con extensiones específicas para cifrar. Los archivos que cifra incluyen documentos y archivos importantes como .doc, .docx, .xls, .pdf y algunos otros. Cuando se detectan archivos, agrega nuevas extensiones a los nombres de los archivos (ezz, .exx, .7z.encrypted).

A continuación se muestra una lista de extensiones de archivo a las que se dirige el ransomware:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

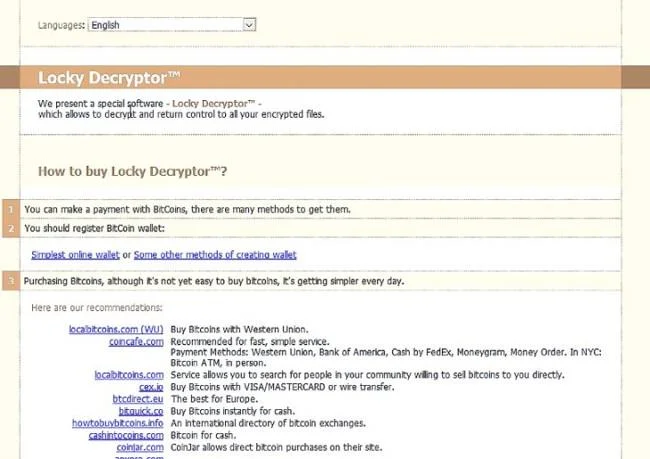

Después de cifrar los archivos con la extensión .osiris, el ransomware Locky puede crear un archivo OSIRIS.html , OSIRIS_[4_digit_number].html u OSIRIS.bmp para cada carpeta con archivos cifrados y en computadoras con Windows.

Estos archivos se encuentran en cada carpeta que contiene archivos cifrados, así como en la carpeta Inicio, que contiene programas que se muestran automáticamente cuando los usuarios inician sesión. Estos archivos contendrán información sobre cómo acceder a los sitios de pago y recibir sus archivos.

En la mayoría de los casos, el ransomware Locky secuestrará la extensión .EXE, cuando inicie un ejecutable intentará eliminar las instantáneas de volumen de la computadora.

Después de completar el cifrado de los archivos de datos, se eliminarán todas las instantáneas de volumen de su computadora. No permite a los usuarios utilizar instantáneas de volumen para restaurar archivos cifrados.

3. ¿Su computadora ha sido atacada por Locky - OSIRIS ransomware?

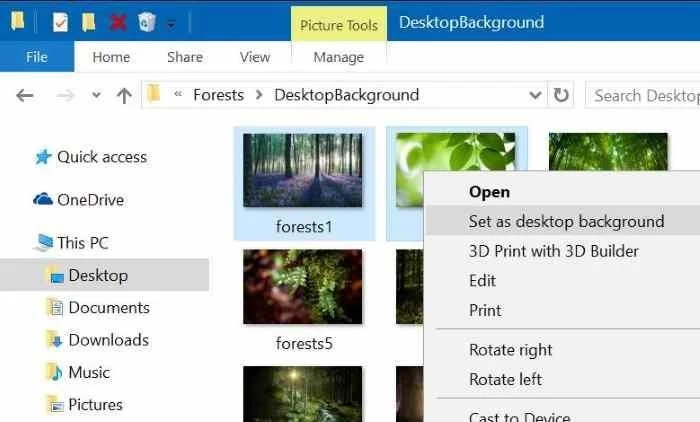

Cuando el ransomware Lock ataca su computadora, escanea todas las unidades del sistema para encontrar los archivos a los que apunta, los cifra y agrega la extensión .osiris a los archivos.

Una vez que los archivos se hayan cifrado, ya no podrá abrirlos con los mismos programas con los que normalmente los abre. Además, cuando Locky ransomware termine de cifrar los archivos de la víctima, también cambiará el fondo de pantalla en la computadora de la víctima.

También mostrará una nota de rescate como HTML en su navegador predeterminado. Estas notas incluyen instrucciones sobre cómo conectarse al Servicio Decrypt, donde puede obtener más información sobre lo que sucedió con sus archivos y cómo pagar.

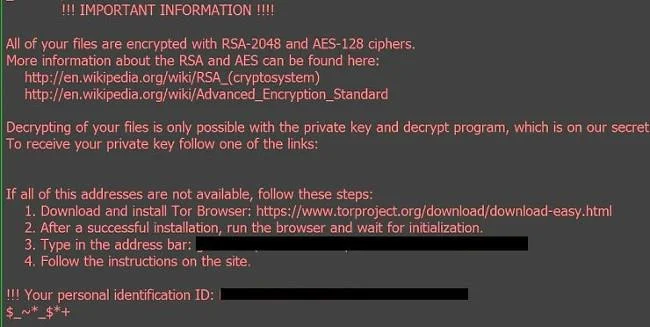

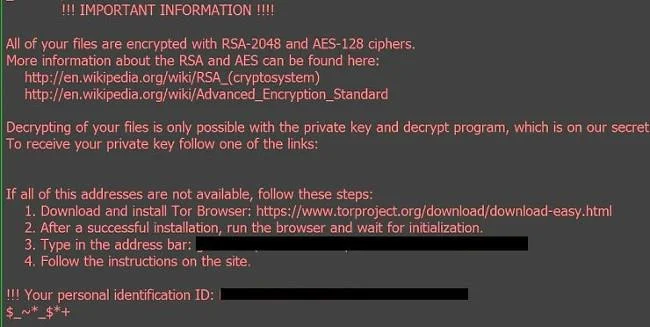

Ransomware Locky mostrará el siguiente mensaje:

INFORMACIÓN IMPORTANTE !!!!

Todos sus archivos están cifrados con cifrados RSA-2048 y AES-128.

Puede encontrar más información sobre RSA y AES aquí:

hxxps://en.wikipedia.org/wiki/RSA_(criptosistema)

hxxps://en.wikipedia.org/wiki/Advanced_Encryption_Standard

El descifrado de sus archivos sólo es posible con la clave privada y el programa de descifrado, que se encuentra en nuestro servidor secreto.

Para recibir su clave privada siga uno de los enlaces:

[editado]

Si todas estas direcciones no están disponibles, siga estos pasos:

1. Descargue e instale el navegador Tor: hxxps://www.torproject.org/download/download-easy.html

2. Después de una instalación exitosa, ejecute el navegador y espere la inicialización.

3. Escriba en la barra de direcciones: [editado]

4. Siga las instrucciones del sitio.

!!! Su identificación personal: [editado]

4. ¿Es posible descifrar archivos cifrados por Locky ransomware?

Por ahora, no es posible recuperar archivos cifrados con la extensión .osiris.

La característica más notable del ransomware Locky es la forma en que cifra los archivos del usuario. Específicamente, utiliza métodos de cifrado AES-265 y RSA para garantizar que el usuario "atacado" no tenga otra opción que comprar la clave privada.

La clave pública RSA se puede descifrar con su correspondiente clave privada. El motivo es que, debido a que la clave AES está oculta cuando se utiliza el cifrado RSA y la clave RSA privada no está disponible, no es posible descifrar los archivos.

Y como se requiere una clave privada para desbloquear archivos cifrados, que están disponibles a través de delitos cibernéticos, las víctimas pueden verse inducidas a comprar y pagar tarifas exorbitantes.

4.1. Utilice el software para recuperar archivos cifrados por Locky ransomware

Opción 1: utilice ShadowExplorer para recuperar archivos cifrados por Locky ransomware

1. Descargue ShadowExplorer a su computadora e instálelo.

Descarga ShadowExplorer a tu dispositivo e instálalo aquí.

2. Después de descargar e instalar ShadowExplorer, puede consultar las instrucciones para restaurar archivos con ShadowExplorer en el siguiente vídeo:

Opción 2. Utilice un software de recuperación de archivos para recuperar archivos cifrados con la extensión .osiris

Cuando la extensión .osiris cifra cualquier archivo, primero copia ese archivo, cifra el archivo que copia y elimina el archivo original. Por lo tanto, para reparar archivos cifrados con la extensión .osiris, puede utilizar software de recuperación de archivos como:

Descargue Recuva en su dispositivo e instálelo aquí .

Consulte los pasos para recuperar archivos cifrados con Recuva en el siguiente vídeo:

- Asistente de recuperación de datos de EaseUS gratuito:

Descargue EaseUS Data Recovery Wizard gratis en su computadora e instálelo aquí.

Descargue R-Studio en su dispositivo e instálelo aquí.

5. ¿Cómo eliminar la extensión .osiris?

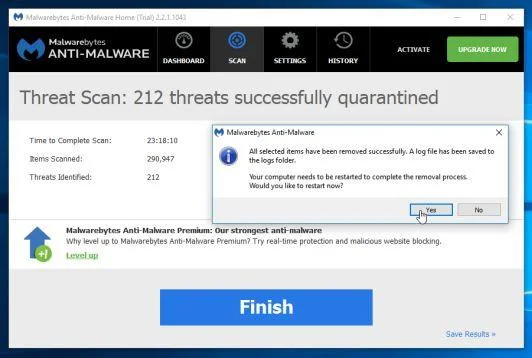

Paso 1: Utilice Malwarebytes Anti-Malware Free para eliminar el virus "Sus archivos personales están cifrados"

Malwarebytes Anti-Malware Free es un software gratuito que ayuda a detectar y eliminar rastros de software malicioso (malware), incluidos gusanos, troyanos, rootkits, piratas, marcadores, software espía y algún otro software.

Es importante que Malwarebytes Anti-Malware se ejecute junto con otro software antivirus sin conflictos.

1. Descargue Malwarebytes Anti-Malware gratis en su computadora e instálelo.

Descargue Malwarebytes Anti-Malware gratis en su dispositivo e instálelo aquí.

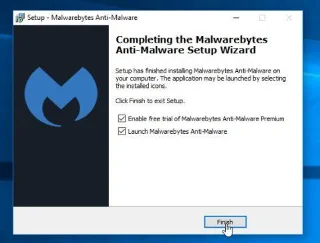

2. Una vez que se complete la descarga, cierre todos los programas, luego haga doble clic en el ícono llamado mbam-setup para iniciar el proceso de instalación de Malwarebytes Anti-Malware.

En este momento, aparecerá el cuadro de diálogo Control de cuentas de usuario en la pantalla preguntándole si desea ejecutar el archivo o no. Haga clic en Sí para continuar.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

3. Al iniciar el proceso de instalación, aparece en la pantalla la ventana del Asistente de configuración de Malwarebytes Anti-Malware. Siga las instrucciones que aparecen en pantalla para instalar Malwarebytes Anti-Malware.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

Para instalar Malwarebytes Anti-Malware, haga clic en el botón Siguiente hasta que aparezca la última ventana, haga clic en Finalizar.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

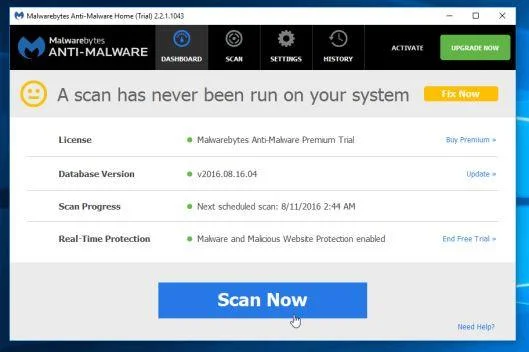

4. Una vez completada la instalación, Malwarebytes Anti-Malware se abrirá automáticamente. Para iniciar el proceso de escaneo del sistema, haga clic en el botón Escanear ahora.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

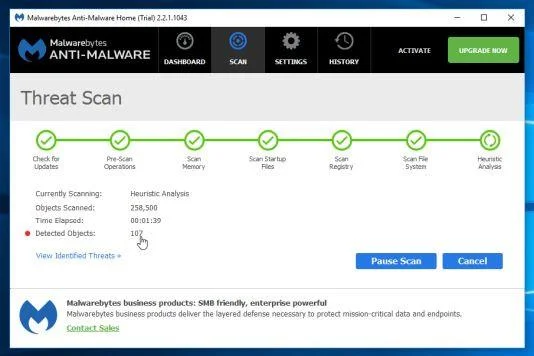

5. Malwarebytes Anti-Malware comenzará a escanear su computadora para encontrar y eliminar el malware .osiris.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

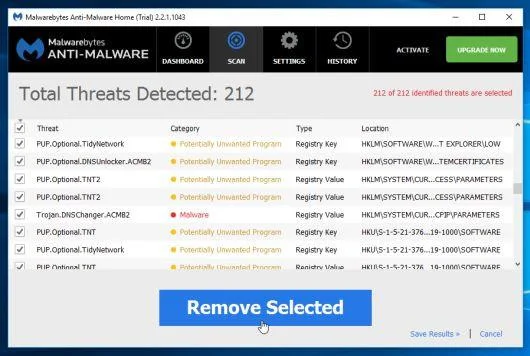

6. Una vez finalizado el proceso, aparecerá una ventana en la pantalla que muestra el software malicioso (malware) detectado por Malwarebytes Anti-Malware. Para eliminar software y programas maliciosos detectados por Malwarebytes Anti-Malware, haga clic en el botón Eliminar seleccionados .

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

7. Malwarebytes Anti-Malware "pondrá en cuarentena " todos los archivos maliciosos y claves de registro que detecte el programa. Durante el proceso de eliminación de estos archivos, Malwarebytes Anti-Malware puede solicitarle que reinicie su computadora para completar el proceso. Su tarea es reiniciar su computadora para completar el proceso.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

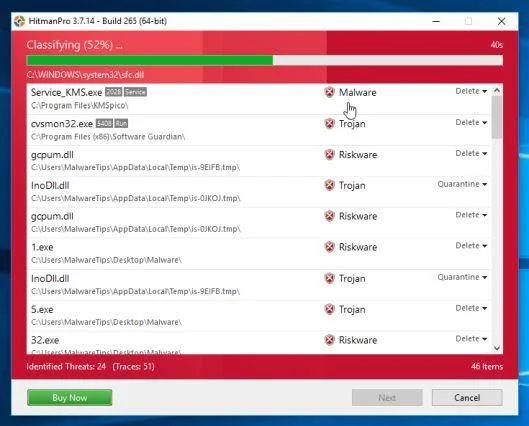

Paso 2: utilice HitmanPro para eliminar Locky ransomware

HitmanPro está diseñado para " rescatar " su computadora de malware como virus, troyanos, rootkits,...) que ingresan ilegalmente al sistema. HitmanPro está diseñado para funcionar en paralelo con otro software de seguridad sin causar conflictos. El programa escaneará su computadora en 5 minutos y no la ralentizará.

1. Descargue HtmanPro a su computadora e instálelo.

Descargue HtmanPro a su dispositivo e instálelo aquí.

2. Haga doble clic en el archivo llamado " HitmanPro.exe " (si usa la versión de Windows de 32 bits) o " HitmanPro_x64.exe " (si usa la versión de Windows de 64 bits).

Haga clic en Siguiente para instalar HitmanPro en su computadora.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

3. HitmanPro comenzará a escanear su computadora para buscar y eliminar archivos maliciosos.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

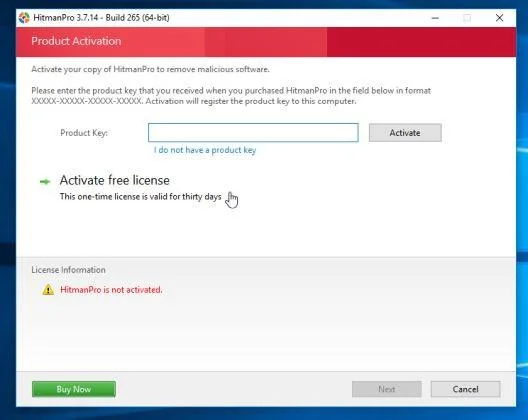

4. Una vez finalizado el proceso, aparecerá una ventana en la pantalla que contiene una lista de todos los programas maliciosos que encontró HitmanPro. Haga clic en Siguiente para eliminar el malware de su sistema.

5. Haga clic en el botón Activar licencia gratuita para probar el programa gratis durante 30 días y eliminar todos los archivos maliciosos de su computadora.

![¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus? ¿Cómo eliminar completamente *.OSIRIS - Ransomware Locky virus?]()

6. ¿Cómo proteger su computadora del ransomware Locky?

Para proteger su computadora del ransomware Locky, lo mejor es instalar programas antivirus en su computadora y realizar copias de seguridad periódicas de sus datos personales. Además, puede utilizar algunos programas como HitmanPro.Alert para evitar que programas y software maliciosos (malware) cifren archivos en el sistema.

Consulte los pasos para descargar e instalar HitmanPro.Alert en el vídeo a continuación:

Consulte aquí algunos de los programas antivirus más eficaces para computadoras con Windows .

Consulte algunos artículos más a continuación:

- ¿Qué hacer para solucionar el error "No hay Internet después de la eliminación del malware"?

¡Buena suerte!