Los paquetes de datos transmitidos hacia y desde puertos de red numerados están asociados con direcciones IP y puntos finales específicos, utilizando protocolos TCP o UDP. Todos los puertos corren el riesgo de ser atacados, ningún puerto es absolutamente seguro.

El Sr. Kurt Muhl, consultor de seguridad líder de RedTeam, explicó: "Cada puerto y servicio subyacente tiene un riesgo. El riesgo proviene de la versión del servicio, incluso si está configurado correctamente o establece una contraseña para el servicio, ¿esa contraseña es segura? ¿Suficiente? Otros factores incluyen: ¿el puerto elegido por los piratas informáticos para atacar? ¿Está permitiendo que el malware pase por el puerto? En resumen, hay muchos factores que determinan la seguridad de un puerto o servicio".

CSO examina el riesgo de las puertas de enlace de red basadas en aplicaciones, vulnerabilidades y ataques asociados, proporcionando múltiples enfoques para proteger a las empresas de piratas informáticos malintencionados que abusan de estas vulnerabilidades.

¿Qué hace que las puertas de enlace de red sean peligrosas?

Hay un total de 65.535 puertos TCP y otros 65.535 puertos UDP, veremos algunos de los puertos más peligrosos. El puerto TCP 21 conecta servidores FTP a Internet. Estos servidores FTP tienen muchas vulnerabilidades importantes, como autenticación anónima, cruce de directorios y secuencias de comandos entre sitios, lo que hace que el puerto 21 sea un objetivo ideal para los piratas informáticos.

Si bien algunos servicios vulnerables continúan usando la utilidad, los servicios heredados como Telnet en el puerto TCP 23 eran inherentemente inseguros para empezar. Aunque su ancho de banda es muy pequeño, sólo unos pocos bytes a la vez, Telnet envía datos de forma completamente pública en texto sin cifrar. Austin Norby, científico informático del Departamento de Defensa de EE. UU., dijo: "Los atacantes pueden escuchar, ver certificados, inyectar comandos a través de ataques [de intermediario] y, finalmente, realizar ejecuciones remotas de código (RCE). (Esta es su propia opinión, no representa los puntos de vista de ninguna agencia).

Mientras que algunos puertos de red crean agujeros fáciles para que los atacantes entren, otros crean rutas de escape perfectas. El puerto TCP/UDP 53 para DNS es un ejemplo. Una vez que se han infiltrado en la red y han logrado su objetivo, todo lo que el hacker debe hacer para obtener los datos es utilizar el software existente para convertir los datos en tráfico DNS. "El DNS rara vez se monitorea y rara vez se filtra", dijo Norby. Cuando los atacantes roban datos de una empresa segura, simplemente envían los datos a través de un servidor DNS especialmente diseñado que los traduce a su estado original.

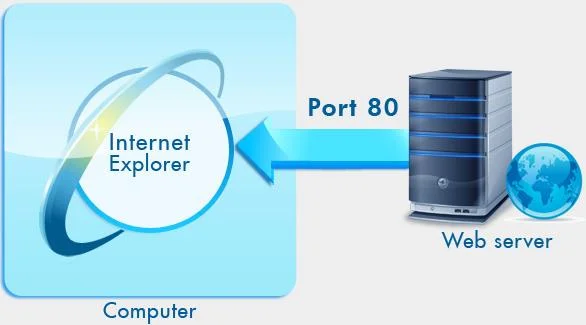

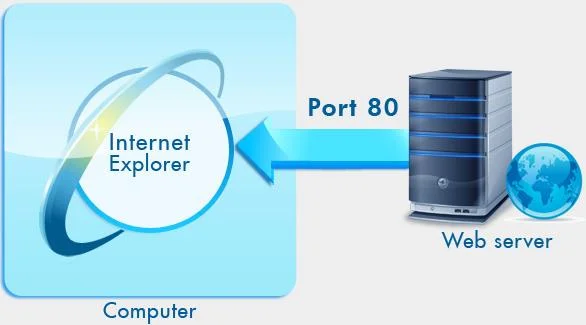

Cuantos más puertos se utilicen, más fácil será introducir ataques furtivos en todos los demás paquetes. El puerto TCP 80 para HTTP admite el tráfico web recibido por el navegador. Según Norby, los ataques a clientes web a través del puerto 80 incluyen hacks de inyección SQL, falsificación de solicitudes entre sitios, secuencias de comandos entre sitios y desbordamiento de búfer.

Los atacantes configurarán sus servicios en puertos separados. Utilizan el puerto TCP 1080, utilizado para el socket que protege los servidores proxy "SOCKS", en apoyo de malware y operaciones. Los caballos de Troya y los gusanos como Mydoom y Bugbear han utilizado el puerto 1080 en sus ataques. Si un administrador de red no configura un proxy SOCKS, su existencia es una amenaza, dijo Norby.

Cuando los piratas informáticos tienen problemas, utilizan números de puerto que pueden recordar fácilmente, como la serie de números 234, 6789 o el mismo número que 666 o 8888. Algunos software de puerta trasera y caballo de Troya se abren y utilizan el puerto TCP 4444 para escuchar. , comunicarse, reenviar tráfico malicioso desde el exterior y enviar cargas útiles maliciosas. Algunos otros programas maliciosos que también utilizan este puerto incluyen Prosiak, Swift Remote y CrackDown.

El tráfico web no sólo utiliza el puerto 80. El tráfico HTTP también utiliza los puertos TCP 8080, 8088 y 8888. Los servidores que se conectan a estos puertos son en su mayoría cajas antiguas que no están administradas ni protegidas, lo que las hace vulnerables. La seguridad aumenta con el tiempo. Los servidores en estos puertos también pueden ser servidores proxy HTTP; si los administradores de red no los instalan, los servidores proxy HTTP pueden convertirse en un problema de seguridad en el sistema.

Los atacantes de élite utilizaron los puertos TCP y UDP 31337 para la famosa puerta trasera Back Orifice y otros programas maliciosos. En el puerto TCP podemos mencionar: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night y el cliente BO, por ejemplo en el puerto UDP está Deep BO. En "leetspeak", un idioma que utiliza letras y números, 31337 es "eleet", que significa Élite.

Las contraseñas débiles pueden hacer que SSH y el puerto 22 sean vulnerables a ataques. Según David Widen, ingeniero de sistemas de BoxBoat Technologies: Puerto 22: el puerto Secure Shell permite el acceso a shells remotos en hardware de servidor vulnerable, porque aquí la información de autenticación suele ser el nombre de usuario y la contraseña predeterminada, fácil de adivinar. Las contraseñas cortas, de menos de 8 caracteres, utilizan frases familiares con una cadena de números que son demasiado fáciles de adivinar para los atacantes.

Los piratas informáticos todavía están atacando el IRC que se ejecuta en los puertos 6660 al 6669. Widen dijo: En este puerto hay muchas vulnerabilidades de IRC, como Unreal IRCD que permite a los atacantes realizar ataques remotos, pero generalmente son ataques normales, no de mucho valor.

Algunos puertos y protocolos permiten a los atacantes tener un mayor alcance. Por ejemplo, el puerto UDP 161 atrae a los atacantes debido al protocolo SNMP, que es útil para administrar computadoras en red, sondear información y enviar tráfico a través de este puerto. Muhl explica: SNMP permite a los usuarios consultar el servidor para obtener nombres de usuario, archivos compartidos en la red y más información. SNMP suele venir con cadenas predeterminadas que actúan como contraseñas.

Proteger puertos, servicios y vulnerabilidades

Según Widen, las empresas pueden proteger el protocolo SSH utilizando autenticación de clave pública, deshabilitando el inicio de sesión como root y moviendo SSH a un número de puerto más alto para que los atacantes no puedan encontrarlo. Si un usuario se conecta a SSH en un número de puerto de hasta 25.000, será difícil para un atacante determinar la superficie de ataque del servicio SSH.

Si su empresa ejecuta IRC, active un firewall para protegerla. No permita que ningún tráfico externo a la red se acerque al servicio IRC, añadió Widen. Sólo permita que los usuarios de VPN en la red utilicen IRC.

Los números de puerto repetitivos y especialmente las secuencias de números rara vez representan un uso adecuado de los puertos. Cuando vea que se utilizan estos puertos, asegúrese de que estén autenticados, dice Norby. Monitoree y filtre DNS para evitar fugas y deje de usar Telnet y cierre el puerto 23.

La seguridad en todos los puertos de la red debe incluir una defensa en profundidad. Norby dice: cierre todos los puertos que no utilice, utilice firewalls basados en host en todos los servidores, ejecute el último firewall basado en red, monitoree y filtre el tráfico de puertos. Realice un escaneo regular del puerto de red para asegurarse de que no se pierdan vulnerabilidades en el puerto. Preste especial atención a los proxies SOCKS o cualquier otro servicio que aún no haya configurado. Parchee, repare y fortalezca cualquier dispositivo, software o servicio conectado al puerto de red hasta que no queden vulnerabilidades en su red. Sea proactivo cuando aparezcan nuevas vulnerabilidades en el software (tanto antiguo como nuevo) a las que los atacantes puedan acceder a través de puertos de red.

Utilice las últimas actualizaciones para cualquier servicio que admita, configúrelo correctamente y utilice contraseñas seguras y listas de control de acceso que le ayudarán a limitar quién puede conectarse a puertos y servicios, dice MuHl. Además añadió que: Los puertos y servicios deben ser controlados periódicamente. Cuando utiliza servicios como HTTP y HTTPS, hay mucho espacio para la personalización, lo que puede provocar fácilmente una mala configuración y vulnerabilidades de seguridad.

Puerto seguro para puertos de riesgo

Los expertos han elaborado diferentes listas de puertos de alto riesgo en función de diferentes criterios como el tipo o gravedad de las amenazas asociadas a cada puerto o el nivel de vulnerabilidad de los servicios en determinados puertos. Pero hasta el momento todavía no existe una lista completa. Para seguir investigando, puede comenzar con las listas de SANS.org, SpeedGuide.net y GaryKessler.net.

Artículo resumido de "Seguridad de puertos de red riesgosos" publicado por CSO.