Hoy en día, los chips RFID se encuentran en muchas cosas: tarjetas de crédito, libros de la biblioteca, comestibles, etiquetas de seguridad, registros médicos, pasaportes, etc. Aunque esto es muy conveniente, los piratas informáticos pueden aprender mucho sobre usted a través de las etiquetas RFID.

A continuación se detallan los conceptos básicos sobre cómo se puede piratear la RFID y qué hacer para mantenerse a salvo.

¿Con qué facilidad se pueden escanear los chips RFID?

Los piratas informáticos que atacan la RFID han demostrado lo fácil que es capturar información en chips RFID. Dado que algunos chips se pueden reescribir, los piratas informáticos incluso tienen la capacidad de borrar o reemplazar la información RFID con sus propios datos.

No es demasiado difícil para los piratas informáticos crear sus propios escáneres RFID si así lo desean. Los componentes del escáner se pueden comprar fácilmente y, una vez construidos, cualquiera puede escanear etiquetas RFID y recuperar información de ellas. Esto crea cierta preocupación sobre si vale la pena correr el riesgo por la conveniencia de la RFID.

Mantener información en chips RFID es muy fácil

Preocupación n.º 1: escaneo de tarjetas de crédito

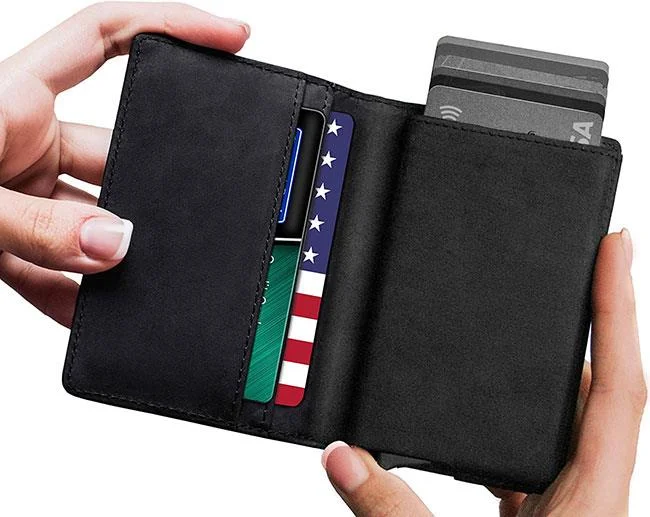

Uno de los mayores temores sobre la piratería RFID tiene que ver con las tarjetas de crédito y débito. Mientras la tarjeta RFID permanece segura en su billetera, un pirata informático puede escanearla sin su conocimiento. Luego, el atacante puede drenar silenciosamente sus fondos o robar su información.

Ataques como estos suenan bastante aterradores, y se han creado productos de billetera con bloqueo RFID para brindar tranquilidad a las personas. Estas billeteras bloquean las ondas de radio que utiliza RFID y evitan que otros roben su información.

Pero aquí está la parte divertida de los ataques con etiquetas basadas en RFID. Si bien hay pruebas innegables de que ataques como este podrían ocurrir, en realidad no han ocurrido. Informes independientes sobre cómo los piratas informáticos robaron 1,18 millones de libras esterlinas (2,2 millones de dólares) mediante ataques sin contacto, en un plazo de 10 meses, allá por 2018.

¿Cómo prevenir el hackeo de RFID?

Si quiere mantenerse seguro, ¿cómo bloquear las señales RFID? En general, el metal y el agua son la mejor manera de bloquear las señales de radio hacia y desde los chips RFID. Cuando bloquea esta señal, la etiqueta RFID no se puede leer.

Equipe carteras y bolsos que bloqueen las señales RFID

Una forma económica de bloquear las señales RFID es utilizar papel de aluminio. Puedes utilizar un trozo de papel de aluminio o combinarlo con cartón para crear tu propio bloqueador de señales RFID. Sin embargo, el papel de aluminio no puede bloquear todas las señales y puede desgastarse con el tiempo. Definitivamente no es una solución ideal.

También vale la pena mencionar que muchas personas venden dongles RFID que son esencialmente trozos de papel de aluminio. Tenga cuidado con estos, ya que no pueden protegerlo por completo.

![¿Cómo se puede hackear la RFID? ¿Cómo se puede hackear la RFID?]()

Las carteras con bloqueo RFID pueden ayudarle a mantenerse más seguro

Los accesorios de bloqueo RFID más eficaces del mercado son aquellos que utilizan una jaula de Faraday (conducto hueco, en cuyo interior el campo eléctrico en todos los puntos es nulo) con una piel exterior.

Sin embargo, es importante recordar que las billeteras con bloqueo RFID no pueden ayudar si pierde su tarjeta por descuido. En resumen, continúe tomando medidas de seguridad para las tarjetas de crédito incluso si tiene una billetera con bloqueo RFID.

Verifique dos veces la seguridad RFID

También asegúrese de que sus medidas de seguridad no dependan únicamente de RFID. Por ejemplo, comuníquese con la compañía de la tarjeta de crédito y vea si pueden desactivar las compras solo con RFID en su tarjeta. Si es posible, cuando alguien copie la etiqueta RFID de su tarjeta, seguirá estando seguro. Otro ejemplo es no depender de pases de puerta RFID en la oficina para garantizar que haya otro sistema de seguridad sólido.

Si todavía se siente ansioso por la presencia de RFID, puede crear su propio lector RFID y probarlo periódicamente en casa para ver qué se puede leer y verificar que sus medidas de protección RFID estén implementadas y qué tan bien funciona. Si está demasiado preocupado, puede realizar exploraciones periódicas para ver si algo cambia.