Los virus biológicos siempre han sido una fuerte amenaza para la humanidad. No es de extrañar que los virus se hayan convertido en el modelo de arma ideal en un mundo completamente diferente: el mundo de la programación. Los primeros virus informáticos se crearon en los años 1970 . Lo que comenzó como una simple broma, el virus ha evolucionado y se ha convertido en una gran amenaza para la estabilidad de las redes informáticas en todo el mundo. Cuando observas de cerca los virus biológicos y los virus informáticos, verás que son asombrosamente similares.

No sabemos qué desafíos crearán estos dos virus en el futuro. Pero comprender cómo se transmiten, los síntomas, cómo se propaga el virus y los daños que pueden causar nos ayudará a adoptar las respuestas adecuadas.

Los fundamentos de los virus informáticos y la biología.

Empecemos con lo básico:

¿Cómo se ve un virus?

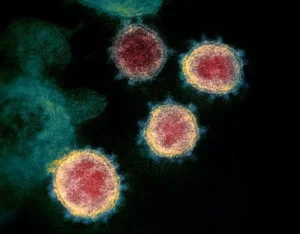

Virus biológicos

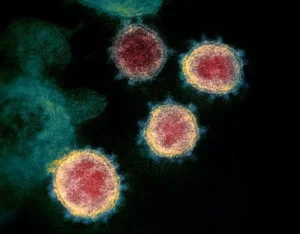

Esta es una imagen de microscopio electrónico de las moléculas del SARS-CoV-2 que causan la pandemia de Cororna.

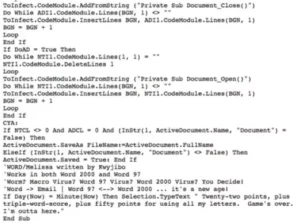

Virus de computadora

![¿Cuáles son las diferencias entre virus informáticos y virus biológicos? ¿Cuáles son las diferencias entre virus informáticos y virus biológicos?]()

Este es un fragmento de código de Melissa, un famoso virus informático que se propagó por correo electrónico en 1999.

Pueden parecer muy diferentes, pero son esencialmente una sola cadena de código. En ambos casos, este código es una instrucción que seguirán los virus.

¿Cuáles son las otras similitudes?

Virus biológicos

- Sólo se replica dentro de las células de un organismo vivo.

- Se regenera dentro de un organismo durante un período de tiempo sin ningún síntoma; llamado período de incubación.

- Puede crear copias mutantes resistentes a anticuerpos y fármacos.

- Puede atacar y/o comprometer el sistema inmunológico para protegerse.

Virus de computadora

- Se reproduce copiándose a sí mismo en otros programas informáticos.

- Se puede programar para causar daño solo después de un evento determinado, como el inicio de una aplicación.

- El código de las copias se puede cambiar para evitar la detección por parte del software antivirus.

- Puede bloquear software antivirus, como GandCrab.

Ambos virus son sólo una de las amenazas en sus respectivos mundos. Junto a los virus biológicos, también existen bacterias, hongos y muchos otros tipos de gérmenes. De manera similar, los virus informáticos son sólo un tipo de malware: programas informáticos peligrosos. Sin embargo, la gente suele llamar a todos los programas dañinos con la palabra común virus. En realidad, los virus clásicos no son muy comunes. Muchos ciberataques notorios son causados por gusanos informáticos, parientes cercanos de los virus, que son más infecciosos e independientes.

¿Qué tan similares son los dos virus del brote?

Ha habido muchos brotes de enfermedades causadas por virus informáticos y malware a lo largo de la historia (algunos causaron daños terribles). Por supuesto, las epidemias causadas por virus biológicos tienen un impacto más grave. La viruela, la gripe española, el SIDA, el ébola y el COVID-19 son sólo algunas de las enfermedades virales que sacudieron al mundo.

Aunque los virus informáticos no son mortales, no dejan consecuencias graves y pueden ser peligrosos a nivel mundial. Por ejemplo, en 2010, el virus Stuxnet causó daños importantes al programa nuclear de Irán. En 2008, el gusano Conficker infectó la red informática de la Armada francesa y obligó a sus aviones a aterrizar. El gusano MyDoom causó daños por más de 38 mil millones de dólares, comparables a los 40 mil millones de dólares en pérdidas económicas globales causados por el brote del virus SARS en 2002-2004.

Si analizamos los momentos en que se propagan virus biológicos y malware en las computadoras, podemos ver algunas similitudes. Ambos virus se transmiten a través de algún tipo de contacto, dando lugar a un gran número de contagios:

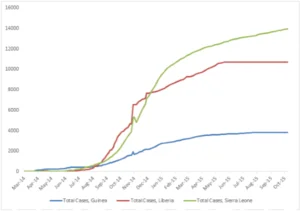

Brote de virus biológico

![¿Cuáles son las diferencias entre virus informáticos y virus biológicos? ¿Cuáles son las diferencias entre virus informáticos y virus biológicos?]()

Estos son los casos de ébola durante la epidemia de 2014-2015 en Guinea, Liberia y Sierra Leona.

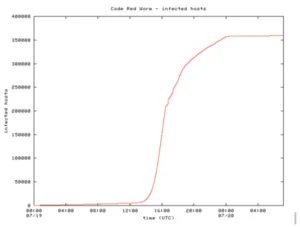

Brote de virus informáticos

![¿Cuáles son las diferencias entre virus informáticos y virus biológicos? ¿Cuáles son las diferencias entre virus informáticos y virus biológicos?]()

Estos son casos de infección por el virus Código Rojo durante el primer brote en 2001.

En los ejemplos anteriores, el virus Code Red infectó más de 350.000 computadoras en menos de 24 horas, mientras que el virus Ébola afectó a más de 25.000 personas en más de un año. Si bien las tasas de infección no son las mismas, el patrón general es similar: las infecciones comienzan en puntos únicos y rápidamente se generalizan (puede ver un crecimiento exponencial en los dos gráficos anteriores).

El factor importante es detener el virus en primer lugar, reduciendo significativamente el daño. Esto nos lleva a algunas conclusiones importantes.

Concluir

Aunque los virus biológicos y los virus informáticos tienen similitudes, por supuesto, tienen diferencias significativas en su comportamiento y en los métodos utilizados para tratarlos.

Es importante recordar que los humanos tienen una resistencia a los virus que la mayoría de los dispositivos no tienen. Nuestro sistema inmunológico es una herramienta eficaz para derrotar la mayoría de los ataques virales.

Para los dispositivos, debemos equiparlos con nuestro propio sistema de protección, como un software antivirus confiable . Al mismo tiempo, preste siempre atención a las actualizaciones importantes para garantizar que el software pueda funcionar sin problemas y seguir siendo eficaz contra los virus más recientes.