Los delincuentes informáticos utilizan una variedad de software malicioso (malware) diferente para atacar los sistemas. A continuación se detallan algunos de los tipos de malware más comunes y cómo prevenirlos.

Los profesionales de la seguridad de TI suelen utilizar términos genéricos sin definir exactamente lo que significan. Eso puede hacer que los usuarios se pregunten preguntas básicas como ¿ qué es el malware? ¿O en qué se diferencian el malware y los virus? ¿Qué tienen en común Crimemare y el malware? ¿Y qué es exactamente el software espía (ransomware)? En el siguiente artículo responderemos a todas estas preguntas.

Entonces, ¿qué es el malware?

Malware es esencialmente la abreviatura de software malicioso. Básicamente, el malware es software que no desea que aparezca en su computadora o dispositivo móvil. Es evidente que se trata de un gran grupo de software que incluye muchos tipos diferentes de malware. El malware incluye virus, gusanos, troyanos, adware y ransomware...

Las secciones siguientes proporcionarán definiciones para algunos de los tipos de malware más comunes.

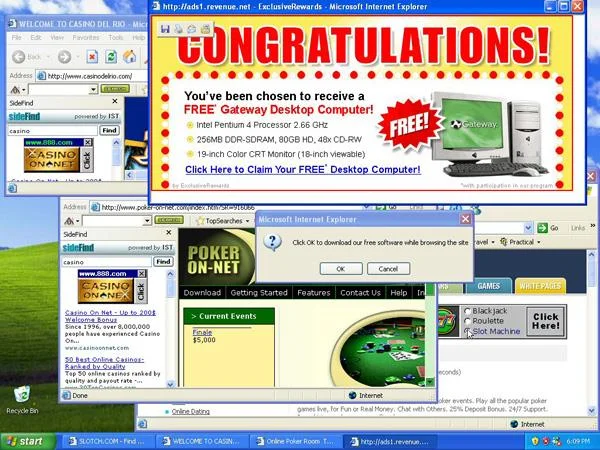

software publicitario

El adware es un tipo de malware que descarga o muestra anuncios emergentes en el dispositivo de un usuario. Normalmente, el adware no roba datos del sistema, pero obliga a los usuarios a ver anuncios que no quieren en el sistema. Algunas formas de publicidad que resultan extremadamente molestas para los usuarios son la creación de ventanas emergentes en el navegador que no se pueden cerrar. En ocasiones los usuarios se infectan con adware que se instala por defecto al descargar otras aplicaciones sin siquiera saberlo.

Entonces, ¿cómo bloquear estos programas publicitarios?

La solución es instalar un antimalware que bloquee el adware. Deshabilite las ventanas emergentes en las páginas del navegador y observe la instalación de nuevo software, asegurándose de desmarcar las casillas predeterminadas de instalación de software adicional.

Puerta trasera

Una puerta trasera es un programa secreto que puede acceder al dispositivo o la red de un usuario. A menudo, los fabricantes de dispositivos o software crean puertas traseras en sus productos o permiten intencionalmente que los empleados de la empresa ingresen al sistema mediante prácticas de cifrado. Las puertas traseras también pueden ser instaladas por otro malware, como virus o rootkits.

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

Cómo prevenir puertas traseras

Las puertas traseras son una de las mayores amenazas difíciles de prevenir. Los expertos dicen que la mejor estrategia de protección es instalar firewalls, software antimalware, monitoreo de red, prevención de intrusiones y protección de datos.

Bots y redes de bots

En general, un bot es un software que ejecuta tareas automáticamente, aunque también existen muchos tipos de bots útiles. Por ejemplo, los programas que rastrean Internet e indexan páginas para motores de búsqueda y chatbots a veces también responden a las preguntas de los clientes en los sitios web de la empresa.

Sin embargo, cuando se habla de seguridad informática, a menudo se utiliza bot para referirse a un dispositivo que ha sido infectado con malware que puede dañar una computadora sin el conocimiento o permiso del usuario. Bonet es un gran grupo de bots reunidos para realizar una misma tarea. Los atacantes suelen utilizar bots para enviar spam masivo y mensajes de phishing o realizar ataques distribuidos de denegación de servicio (DDoS) en sitios web. Recientemente, los atacantes han comenzado a incorporar dispositivos de Internet de las cosas (IoT) en sus ataques de bots.

Instrucciones sobre cómo luchar contra las botnets.

Las organizaciones pueden ayudar a evitar que las computadoras se conviertan en parte de bots instalando software antimalware, usando firewalls, actualizando software constantemente y obligando a los usuarios a usar contraseñas seguras. Además, el software de monitoreo de red puede ser útil para determinar si un sistema se ha convertido en parte de un bot. Además, también debes cambiar periódicamente la contraseña predeterminada de cualquier dispositivo IoT que instales.

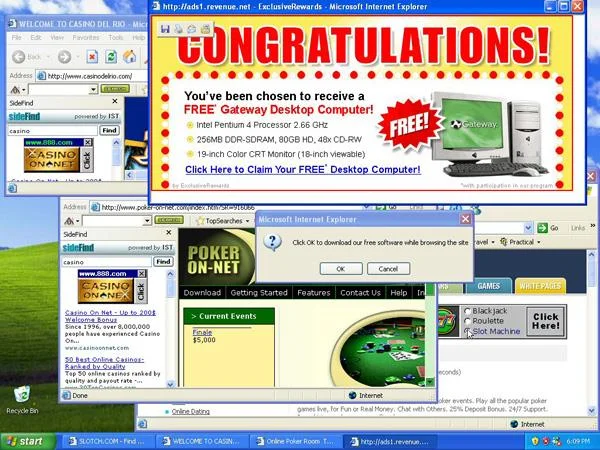

Secuestrador de navegador

El secuestrador de navegador, también conocido como Hijackware, puede cambiar el comportamiento de su navegador web, por ejemplo, enviando a los usuarios una nueva página de búsqueda, cambiando la página de inicio, instalando barras de herramientas, redirigiendo a los usuarios a sitios web no deseados y mostrando anuncios que los usuarios no quieren ver. . Los atacantes suelen ganar dinero con este tipo de malware mediante tarifas de publicidad. También pueden utilizar navegadores secuestrados para redirigir a los usuarios a sitios web que descargan más malware en el sistema.

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

Cómo prevenir los secuestradores del navegador

Tenga mucho cuidado al instalar software nuevo en su sistema porque muchos secuestradores de navegador agregarán software adicional al software que ha instalado, como el adware. Además, debe instalar y ejecutar software antimalware en su sistema y configurar la seguridad de su navegador a un nivel superior.

Bicho

Error es un término general que se refiere a una falla en un fragmento de código. Todo el software tiene errores que pasan desapercibidos o que sólo causan molestias menores. Sin embargo, hay ocasiones en las que un error representa una vulnerabilidad de seguridad grave y se utiliza software que contiene este tipo de error para atacar el sistema del usuario.

Cómo prevenir errores

La mejor manera de evitar que los ataques aprovechen las vulnerabilidades de seguridad del software es actualizarlo continuamente. Cuando los atacantes se dan cuenta de las vulnerabilidades, los proveedores suelen publicar rápidamente un parche para evitar daños a los sistemas de los clientes.

Las organizaciones que quieran evitar fallas de seguridad en el software que escriben deben implementar prácticas de codificación segura y corregir errores lo antes posible. También recompensarán a los investigadores que encuentren vulnerabilidades de seguridad en sus productos.

software criminal

Algunos proveedores utilizan el término "crimeware" para referirse al malware utilizado para cometer un delito, normalmente un delito que implica una ganancia financiera. Al igual que el malware, el crimeware es una categoría amplia que incluye una variedad de otros programas maliciosos.

¿Cómo prevenir el crimeware?

Para proteger sus sistemas contra el crimeware, debe implementar las mejores prácticas de seguridad, incluido el uso de firewalls, prevención de intrusiones, monitoreo de redes y registros, y protección de datos e información confidencial, sistema de monitoreo de seguridad de redes (SIEM) y herramientas de seguridad inteligentes. También debes utilizar contraseñas seguras y actualizarlas periódicamente.

registrador de teclas

Un keylogger es un registrador de teclas que registra todas las teclas que presiona un usuario, incluidos correos electrónicos, documentos y contraseñas ingresadas para ciertos propósitos. Normalmente, los atacantes suelen utilizar este tipo de malware para robar contraseñas e irrumpir en sistemas de red o cuentas de usuario. Sin embargo, los empleadores a veces también utilizan registradores de pulsaciones de teclas para determinar si sus empleados han cometido algún delito dentro de los sistemas de la empresa.

Cómo prevenir los registradores de teclas

Cambiar las contraseñas es una de las mejores formas de prevenir o mitigar los daños causados por los keyloggers. Recuerde utilizar contraseñas seguras y actualizarlas periódicamente. Además, también debería utilizar un firewall de red y una solución antimalware.

Aplicaciones móviles maliciosas

No todas las aplicaciones disponibles en App Store de Apple o Google Play son seguras. Aunque los operadores de aplicaciones han intentado impedir las aplicaciones maliciosas, algunas todavía escapan. Estas aplicaciones pueden robar información del usuario, extorsionar dinero o intentar acceder a las redes de la empresa, obligar a los usuarios a ver anuncios no deseados o participar en otras actividades no deseadas.

Cómo bloquear aplicaciones móviles maliciosas

Educar a los usuarios es una de las formas más sólidas de prevenir las aplicaciones móviles maliciosas porque los usuarios pueden evitar este software si no descargan ni acceden a tiendas de aplicaciones de terceros y tienen cuidado al descargar nuevas aplicaciones a su dispositivo móvil. Las aplicaciones antimalware móviles también ayudan a los usuarios a evitar estas aplicaciones malas.

Las organizaciones pueden bloquear estas aplicaciones maliciosas creando políticas sólidas de seguridad móvil e implementando soluciones de seguridad móvil para hacer cumplir esas políticas.

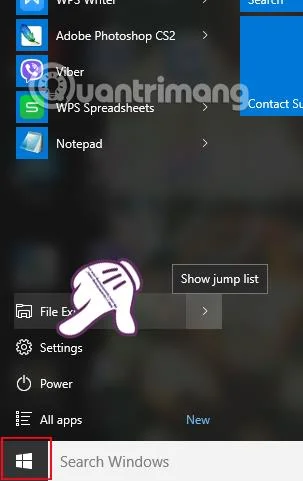

Suplantación de identidad

El phishing es un tipo de ataque por correo electrónico que engaña a los usuarios para que revelen sus contraseñas, descarguen archivos adjuntos o accedan a un sitio web que tiene malware instalado en su sistema. Spear phishing es una campaña de phishing dirigida a usuarios u organizaciones específicas.

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

Cómo prevenir el phishing

Dado que el phishing se basa en técnicas de ingeniería social (un término de seguridad para engañar a los usuarios para que hagan algo), dotar a los usuarios de conocimientos es una de las mejores medidas para evitar ser atacados. Los usuarios deben implementar soluciones antispam y antimalware y no deben revelar información personal ni contraseñas de correo electrónico. Además, se les debe advertir que tengan cuidado al descargar archivos adjuntos o hacer clic en enlaces en mensajes, incluso si parecen provenir de una fuente popular, porque los atacantes a menudo se hacen pasar por una empresa o alguien que el usuario conoce. El correo electrónico también suele ser un objeto de ransomware activo.

Secuestro de datos

En los últimos años, el ransomware se ha convertido rápidamente en uno de los tipos de malware más populares. De hecho, según un informe de Malwarebytes, los incidentes causados por Ransomware aumentaron un 267% desde mediados de enero hasta noviembre de 2016. Estas variantes de software más comunes bloquean el sistema, bloqueando cualquier operación realizada hasta que la víctima pague un rescate a los atacantes. . Otras formas de ransomware amenazarán con revelar públicamente información desagradable sobre el usuario, como las actividades del usuario en sitios web para adultos, si el usuario no paga el rescate.

Cómo prevenir infecciones por ransomware

A menudo, las organizaciones pueden mitigar los ataques actualizando las copias de seguridad. Además, las organizaciones deben capacitar a los usuarios sobre las amenazas, parchear el software cuando sea necesario y establecer prácticas de seguridad comunes. Sin embargo, algunos tipos de Ransomware se consideran muy difíciles de bloquear, por lo que muchas personas y organizaciones han tenido que perder dinero injustamente.

Software de seguridad fraudulento

El software de seguridad fraudulento a menudo se describe como una forma de ransomware y scareware. Este software engaña a los usuarios haciéndoles creer que su sistema informático tiene problemas de seguridad y les sugiere que compren software de seguridad falso para resolver el problema. De hecho, en lugar de proporcionar funciones de seguridad, el software falso suele instalar más software malicioso en el sistema.

Cómo prevenir el software de seguridad fraudulento

Como ocurre con la mayoría de los demás programas maliciosos, puede bloquear el software de seguridad falso instalando un firewall o utilizando métodos de prevención como el phishing.

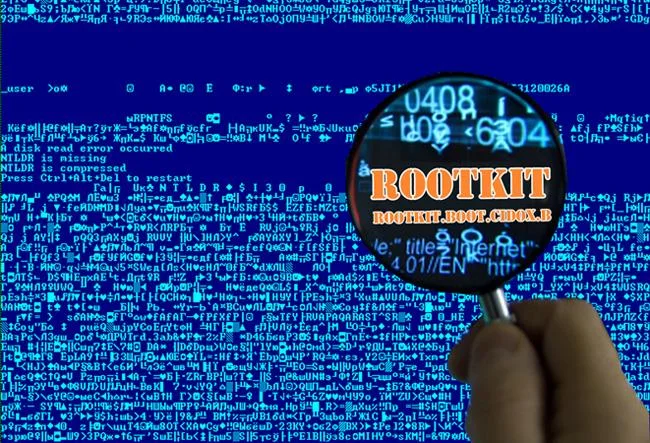

rootkits

Los rootkits son uno de los tipos de malware más peligrosos porque permiten a los atacantes obtener acceso de nivel de administrador al sistema sin el conocimiento del usuario. Una vez que los atacantes acceden al sistema, pueden hacer cualquier cosa con él, incluido registrar actividades, cambiar la configuración del sistema, acceder a datos y atacar otros sistemas. Ataques famosos como Stuxnet y Flame son dos excelentes ejemplos de rootkits.

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

Prevención

La forma de prevenir los rootkits es similar a la de los tipos de malware anteriores. Sin embargo, una cosa que vale la pena señalar es que si un rootkit infecta el sistema, es muy difícil para los usuarios detectarlo y eliminarlo. En muchos casos, tienes que limpiar el disco duro y empezar desde cero para deshacerte de él.

Correo basura

En seguridad informática, el spam son los correos electrónicos no deseados. Normalmente, el spam incluye anuncios innecesarios, pero también puede contener enlaces o archivos adjuntos que instalan malware en el sistema del usuario.

Como prevenir

La mayoría de las soluciones o servicios de correo electrónico incluyen funciones antispam. Usar esos métodos es el mejor método para evitar que aparezcan mensajes de spam en el sistema.

software espía

El software espía es un software que recopila información sobre los usuarios sin su conocimiento o consentimiento. Por ejemplo, los sitios web que permiten que las cookies rastreen la navegación web de los usuarios pueden considerarse una forma de software espía. Otros tipos de software espía pueden robar información personal o comercial. A veces, las agencias gubernamentales y las fuerzas policiales también utilizan este software espía para investigar sospechosos o gobiernos extranjeros.

Prevención

Puede instalar software antispyware en su computadora o paquetes antivirus y antimalware que también contengan funciones antispyware. Del mismo modo, también debes utilizar un firewall y tener cuidado al instalar software en el sistema.

troyano

En la mitología griega, algunos guerreros del ejército griego se escondieron dentro de un caballo de madera en las afueras de Troya y luego retiraron todas sus tropas. Cuando los troyanos trajeron este caballo a la ciudad pensando que era un trofeo, los guerreros griegos salieron del vientre del caballo y abrieron las puertas de la ciudad para que los griegos atacaran y capturaran Troya. En seguridad informática, un caballo de Troya, también conocido como troyano, es un software malicioso que se esconde como un programa inofensivo pero que en realidad tiene un propósito maligno. Por ejemplo, un troyano puede aparecer como un juego gratuito, pero una vez instalado, puede destruir su disco duro, robar datos, instalar puertas traseras de malware o realizar otras acciones dañinas.

Como prevenir

Similar a otros métodos de prevención de malware.

Virus

A veces la gente utiliza las palabras "virus" y "malware" indistintamente, pero un virus es en realidad un tipo específico de malware. Para ser considerado un virus, el malware debe infectar otros programas y otros sistemas. Los virus también suelen realizar algunas actividades no deseadas en los sistemas infectados, como combinar sistemas en botnets, enviar spam, robar información de tarjetas de crédito, contraseñas o bloquear sistemas.

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

- Los 7 virus informáticos "notorios" más terroríficos

La forma de prevenirlo es similar a la de otros programas maliciosos.

Gusano

Los gusanos se crean de manera similar a los virus porque se propagan solos, pero la diferencia es que no infectan otros programas. Más bien, es una pieza independiente de malware que se propaga de una máquina a otra o de una red a otra. Puede causar los mismos tipos de daños que los virus en el sistema.

- Colección de los "gusanos de virus" más aterradores en los sistemas informáticos

![¿Cuántos tipos de malware conoces y sabes cómo prevenirlos? ¿Cuántos tipos de malware conoces y sabes cómo prevenirlos?]()

Prevención

Al igual que los virus, la mejor forma de evitar infectarse con Worms es utilizar un software antivirus o antimalware . Al igual que con otros tipos de malware, los usuarios sólo deben hacer clic en enlaces o archivos adjuntos de correo electrónico cuando realmente conozcan el contenido.

Si hay algún tipo popular de malware que LuckyTemplates no haya mencionado en el artículo, ¡puedes dar tu opinión comentando a continuación! LuckyTemplates espera que este artículo le brinde información útil.