El sistema de nombres de dominio o sistema DNS es un servicio de Internet que convierte nombres de dominio en direcciones digitales de protocolo de Internet (IP). Estas direcciones IP numéricas son utilizadas por las computadoras para conectarse entre sí.

Cuando escribe un nombre de dominio en la barra de direcciones de su navegador, su computadora contacta con los servidores DNS. Luego descubrirá la dirección IP de ese sitio web. Una vez hecho esto, su computadora utilizará esta dirección IP para conectarse al sitio web.

Cambiador de DNS

La Oficina Federal Alemana para la Seguridad de la Información recomendó recientemente a los usuarios de ordenadores que comprobaran si la configuración del servidor DNS o la red doméstica de su ordenador han sido pirateadas. Esto es en respuesta al éxito del FBI en acabar con las botnets . La botnet Ghost-Klick DNSChanger ha infectado alrededor de 4 millones de computadoras en más de 100 países. Este troyano redirigía las solicitudes de los ordenadores infectados a sitios web maliciosos cambiando las direcciones de los servidores DNS (según lo informado por blog.eset.com).

Por ejemplo, en este caso, puede ingresar a https://quantrimang.com y desear visitar este sitio web, ¡pero de repente puede encontrarse visitando otro sitio web! Esto se debe a la manipulación y envenenamiento de la caché DNS .

Aunque todos los servidores DNS maliciosos fueron reemplazados por el sistema operativo correcto durante el proceso de eliminación, este puede ser el momento adecuado para ver si su PC está realmente comprometida.

Para hacerlo puedes visitar grc.com . En este sitio web puedes comprobar si la configuración DNS de tu red doméstica o de tu ordenador ha sido modificada o manipulada. Aquí también puede verificar si su computadora está comprometida por este malware y cambia la configuración de DNS en su computadora o red doméstica. Si cree que ha sido víctima de DNSChanger, también puede verificar e informar su IP al FBI en https://forms.fbi.gov/check-to-see-if-your-computer-is-using-rogue- DNS#googtrans(vi) .

La botnet cambió la configuración DNS de los usuarios de computadoras y los dirigió a sitios web maliciosos. Los servidores DNS maliciosos proporcionarán respuestas falsas y dañinas, alterarán las búsquedas de los usuarios y promocionarán productos falsos y peligrosos. Debido a que cada búsqueda web comienza con DNS, el malware muestra a los usuarios una versión alterada de Internet. Esta forma de fraude ha ayudado a los piratas informáticos a robar más de 14 millones de dólares (según el FBI).

Cómo saber si su computadora está infectada con DNSChanger

Si desea saber si su configuración de DNS está comprometida, puede hacer lo siguiente:

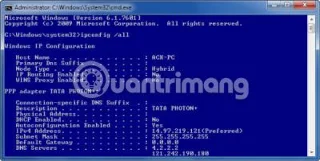

Abra CMD y en la ventana de comando escriba ipconfig /all y presione Enter.

![¿El DNSChanger falso cambió su configuración de DNS? ¿El DNSChanger falso cambió su configuración de DNS?]()

Ahora busque entradas que comiencen con " Servidores DNS... ". Muestra las direcciones IP de sus servidores DNS en el formato ddd.ddd.ddd.ddd, donde ddd es un dígito entre 0 y 225. Registre las direcciones IP de los servidores DNS. Compárelos con los números mencionados en la siguiente tabla que contiene direcciones IP falsas conocidas. Si coincide, su computadora está usando DNS falso.

![¿El DNSChanger falso cambió su configuración de DNS? ¿El DNSChanger falso cambió su configuración de DNS?]()

Si su computadora está configurada para usar uno o más servidores DNS falsos, puede estar infectada con el malware DNSChanger. Luego debe hacer una copia de seguridad de sus archivos y escanear toda su computadora con Windows con su software antivirus .

Herramienta de eliminación de DNSChanger

Puede utilizar la herramienta de eliminación de DNSChanger para solucionar este problema. Si necesita más ayuda, puede contactarnos en cualquier momento.

Ver más: