El problema del anonimato y la evasión del control por parte de las autoridades en Internet se conoce desde hace bastante tiempo. Muchas herramientas y redes virtuales están diseñadas para cumplir este propósito. Entre ellos, Tor, I2P y VPN son software y redes privadas virtuales populares en la actualidad. ¡Descubramos detalles sobre estas 3 redes con LuckyTemplates y veamos cuál es más segura!

Colina

El nombre Tor proviene del nombre de un proyecto de software libre: The Onion Router. El software Tor dirige el tráfico web a través de un sistema mundial de "nodos" de retransmisión de conexión. Esto se llama protocolo de enrutamiento cebolla porque sus datos deben pasar por muchas capas.

Además de las capas, Tor también cifra todo el tráfico de la red, incluida la dirección IP del siguiente nodo. Los datos cifrados pasan a través de múltiples retransmisiones seleccionadas al azar, y solo una capa contiene la dirección IP del nodo que se descifra en tránsito.

El nodo de retransmisión final decodifica el paquete completo y envía los datos al destino final sin revelar la dirección IP de origen.

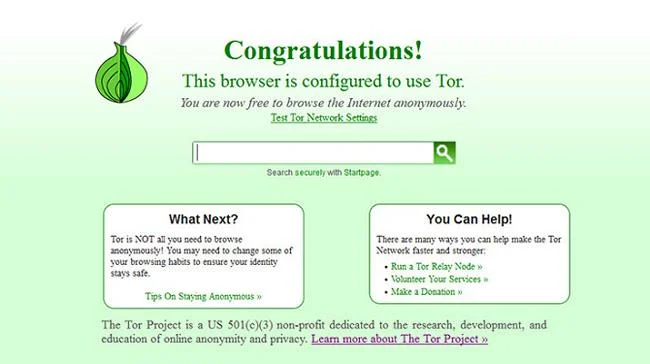

Cómo usar Tor

Usar el navegador Tor es la única forma de utilizar este software. Descargue e instale el navegador como lo haría con otro software. La configuración continuará después de que abras el Navegador Tor por primera vez. Luego navegas por la web como de costumbre. Será un poco más lento de lo habitual porque enviar datos a través de múltiples retransmisiones llevará algún tiempo.

¿Por qué utilizar Tor?

Tor Browser cifra todas las transmisiones de datos. Como tal, hay muchas personas que lo utilizan, como delincuentes, piratas informáticos, agencias gubernamentales y muchos otros. De hecho, Tor comenzó su vida como un proyecto de Investigación Naval de EE. UU. y DARPA (Agencia de Proyectos Avanzados de Defensa de EE. UU.).

Tor Browser es también uno de los enlaces más directos a la web oscura (que no debe confundirse con la web profunda).

¿Tor protege la privacidad?

La respuesta es sí. El diseño de Tor protege la privacidad desde abajo hacia arriba. Si solo usas Tor Browser para navegar por Internet, no alertarás a nadie ni a ningún lugar. El programa XKeyscore de la Agencia de Seguridad Nacional (NSA) registra a todos los usuarios que visitan sitios web Tor y descargan el navegador Tor.

Tor sólo cifra los datos enviados y recibidos en el navegador Tor (u otro navegador que utilice software Tor). No cifra la actividad de la red para todo su sistema.

I2P

El Proyecto de Internet Invisible (I2P - proyecto de Internet invisible) es un protocolo de enrutamiento de ajo (traducido aproximadamente como protocolo de enrutamiento de ajo). Esta es una variación del protocolo de enrutamiento cebolla utilizado por Tor.

I2P es una red informática anónima. El protocolo de enrutamiento Garlic codifica varios mensajes juntos para analizar el tráfico de datos y, al mismo tiempo, aumenta la velocidad del tráfico de la red. Cada mensaje cifrado tiene sus propias instrucciones de entrega y cada punto de terminación actúa como un código de confirmación criptográfico.

![¿Es más seguro usar Tor, I2P o VPN? ¿Es más seguro usar Tor, I2P o VPN?]()

Cada enrutador cliente I2P construye una serie de conexiones de "túnel" entrantes y salientes: una red directa de igual a igual (P2P). La gran diferencia entre I2P y otras redes P2P que usted utilizó es la selección de cada túnel. La longitud del El túnel, así como la lista de enrutadores que participan en el túnel, serán decididos por la parte iniciadora.

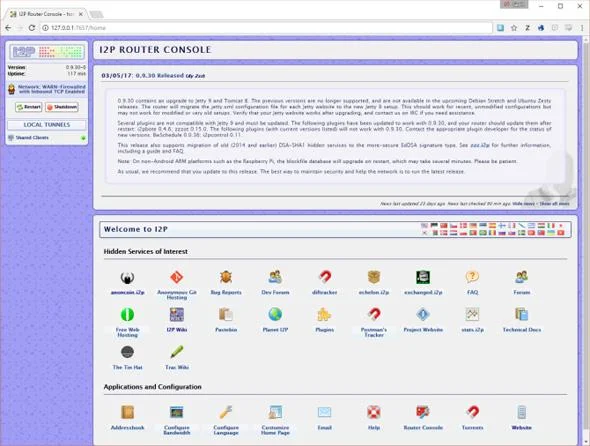

Cómo utilizar I2P

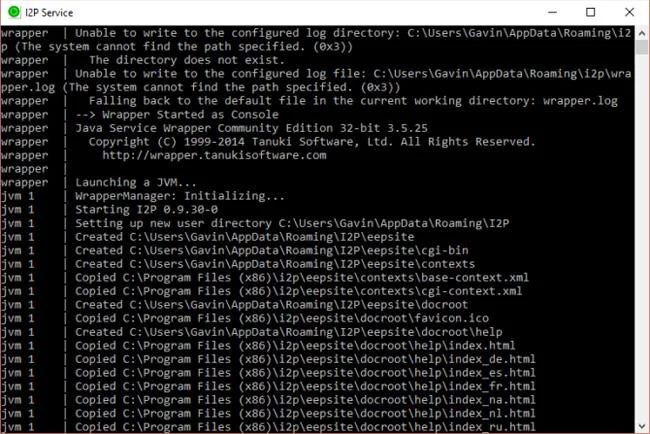

La forma más sencilla de utilizar I2P es descargar e instalar el paquete de instalación oficial. Una vez instalado, abra Iniciar I2P . Esto abrirá un sitio web almacenado localmente en Internet Explorer, el navegador predeterminado de I2P (puede cambiar esta configuración más adelante). Esta es la Consola del enrutador I2P, o en otras palabras, un enrutador virtual utilizado para mantener su conexión I2P. También puedes ver la ventana de comandos del Servicio I2P, pero ignórala y déjala ejecutarse en segundo plano.

El Servicio I2P puede tardar unos minutos en ponerse en funcionamiento, especialmente durante el primer inicio. Tómese el tiempo para configurar sus ajustes de ancho de banda.

![¿Es más seguro usar Tor, I2P o VPN? ¿Es más seguro usar Tor, I2P o VPN?]()

I2P permite a los usuarios crear y alojar sitios web ocultos llamados "eepsites". Si desea acceder a un sitio eeps, debe configurar su navegador para utilizar un proxy I2P específico.

¿Por qué utilizar I2P?

I2P y Tor ofrecen experiencias de navegación similares. Dependiendo de la configuración del ancho de banda I2P, probablemente será un poco más rápido que el Navegador Tor y se ejecutará cómodamente desde su navegador actual. I2P está lleno de servicios ocultos, la mayoría de ellos más rápidos que las aplicaciones basadas en Tor. Una gran ventaja para I2P si te frustra usar la red Tor.

I2P se ejecuta junto con su conexión habitual a Internet, cifrando el tráfico de su navegador. Sin embargo, I2P no es la mejor herramienta para la navegación web anónima. El número limitado de proxys externos (donde su tráfico se reincorpora al tráfico normal de Internet) significa que es menos anónimo cuando se utiliza de esta manera.

¿I2P protege la privacidad del usuario?

Por supuesto, I2P protegerá muy bien la privacidad del usuario, a menos que lo utilice para navegar por la web con regularidad. Porque cuando lo usa regularmente, I2P consumirá importantes recursos para aislar su tráfico web. I2P utiliza un modelo P2P para garantizar la recopilación de datos y estadísticas. Además, el protocolo de enrutamiento del ajo cifra varios mensajes juntos, lo que complica mucho el análisis del tráfico.

Los túneles I2P que mencionamos anteriormente son unidireccionales: los datos solo fluyen en una dirección, un túnel de entrada y otro de salida. Esto proporciona un gran anonimato para todos los pares. I2P sólo cifra los datos enviados y recibidos a través de un navegador configurado. No cifra la actividad de la red para todo el sistema.

vpn

Por último, quiero mencionar la Red Privada Virtual (VPN). Las redes VPN funcionan de manera bastante diferente a Tor e I2P. En lugar de centrarse únicamente en cifrar el tráfico del navegador, las VPN cifran todo el tráfico de red entrante y saliente. En consecuencia, es para usuarios que quieran acceder a él con regularidad, porque puede proteger fácilmente sus datos.

¿Cómo funciona la VPN?

Normalmente, cuando envía una solicitud (por ejemplo, haciendo clic en un enlace en un navegador web o activando Skype para una videollamada), su solicitud se envía al servidor de almacenamiento de datos especificado y le envía una respuesta. Las conexiones de datos a menudo no son seguras; cualquier persona con suficientes conocimientos informáticos puede acceder a ellas (especialmente si utiliza el estándar HTTP en lugar de HTTPS ).

Una VPN se conecta a un servidor (o servidores) predeterminado, creando una conexión directa llamada "túnel" (aunque las VPN se utilizan con frecuencia, este término no se ve con frecuencia). La conexión directa entre el sistema y el servidor VPN se cifrará, al igual que todos sus datos.

Se accede a las VPN a través de un cliente que instala en su computadora. La mayoría de las VPN utilizan cifrado de clave pública. Cuando abre el cliente VPN e inicia sesión con sus credenciales, intercambia una clave pública, confirmando la conexión y protegiendo el tráfico de su red.

¿Por qué deberías usar VPN?

Las VPN cifran el tráfico de su red. Todo lo relacionado con la conexión a Internet de su sistema estará seguro. La VPN es cada vez más popular, es especialmente útil en:

- Protege los datos de los usuarios en conexiones Wi-Fi públicas.

- Acceda a contenido restringido por región.

- Agregue una capa adicional de seguridad al acceder a información confidencial.

- Proteja la privacidad del usuario de gobiernos u otras agencias que invadan la información.

Al igual que Tor e I2P, una VPN también protegerá su privacidad. Sin embargo, existen muchos proveedores de servicios VPN gratuitos, pero no protegen tan a fondo como cree.

Sin embargo, una VPN sigue siendo un excelente navegador que recupera fácilmente la privacidad sin cambiar su navegador ni sus hábitos normales de navegación y uso de Internet.

Compara Tor, I2P y VPN

Si desea navegar por la web en modo privado, acceda a la web oscura, elija Tor.

Si desea acceder a servicios ocultos y herramientas de mensajería ocultas dentro de una red distribuida de pares, elija I2P.

Finalmente, si desea cifrar todo el tráfico de red entrante y saliente, elija una VPN.

Actualmente, las VPN contribuyen de manera importante a la tecnología de seguridad, por lo que todos deberían considerarlas y aprenderlas detenidamente.

¿Prefieres usar Tor, I2P o VPN? ¿Cómo protege sus actividades en línea? ¡Háganos saber su opinión comentando a continuación!

Ver más: