Cada vez que te registras en un nuevo servicio, puedes elegir crear un nombre de usuario y contraseña o simplemente iniciar sesión con Facebook o Twitter . Iniciar sesión con su cuenta de Google suele ser también una opción. Es muy rápido y fácil. ¿Pero deberías hacerlo?

¿Cómo funciona iniciar sesión con una cuenta de red social?

Iniciar sesión con su cuenta de redes sociales utiliza un protocolo llamado OAuth, que permite que una aplicación o servicio (una aplicación que solicita o un servicio al que se suscribe) se conecte a la aplicación o servicio otro (el proveedor de servicios o la red en la que está conectado actualmente). en) y actuar en su nombre. Esto se hace emitiendo "tokens" a la aplicación solicitante. Estos tokens actúan como su nombre de usuario y contraseña, porque le dan a la aplicación solicitante acceso a un servicio protegido con contraseña (por ejemplo, Facebook).

Lo importante aquí es que su nombre de usuario y contraseña reales nunca se intercambian entre aplicaciones, y la aplicación solicita acceso solo a una parte limitada de su cuenta protegida con contraseña.

Veamos un ejemplo rápido: digamos que estás usando Blurb para imprimir una foto de Facebook. Accedes a Blurb (aplicación solicitante) y le dices que quieres imprimir fotos desde Facebook. Blurb lo llevará de regreso a Facebook (el proveedor de servicios), donde ingresará su información de inicio de sesión (enviada directamente a Facebook, no a Blurb) y le pedirá que le informe a Facebook que permite que Blurb acceda a la sección de sus fotos. Ahora, Blurb puede descargar esas fotos para imprimirlas. Si Blurb intenta acceder a tu línea de tiempo, se lo negarán porque el token solo permite el acceso a tu perfil público y a tus fotos.

OAuth nunca comparte su nombre de usuario o contraseña con la aplicación solicitante, porque mantener su nombre de usuario y contraseña en secreto ayuda a mantenerlos seguros. Y para evitar que una aplicación o servicio solicite acceso a su cuenta, todo lo que tiene que hacer es hacer clic en " revocar acceso " para revocar el acceso, en lugar de cambiar su contraseña.

¿Es seguro iniciar sesión con una cuenta de red social?

Este proceso parece bastante simple. ¿Pero qué tan seguro es? ¿Deberíamos preocuparnos por la seguridad de los sitios OAuth?

Desde el punto de vista de la seguridad, OAuth parece bastante seguro. El peor de los casos aún no resulta en la divulgación de las contraseñas de sus cuentas de redes sociales. Y la capacidad de revocar instantáneamente el acceso a cualquier aplicación con un token significa que incluso si el sitio es pirateado o el token tiene problemas, simplemente puede presionar el botón de revocar acceso y ya no podrán acceder a sus sitios de redes sociales.

La realidad es que sólo compartes el acceso a un subconjunto específico de datos en tu sitio de redes sociales. Si alguien piratea Snapfish y quiere acceder a tus fotos de Facebook, no deberías preocuparte demasiado.

![¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social? ¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social?]()

A pesar del reciente descubrimiento de una falla de seguridad en OAuth, el sistema sigue siendo bastante bueno.

Sin embargo, la seguridad en línea implica mucho más que solo cifrado y tokens. Una de las mejores maneras de garantizar su seguridad en línea es utilizar una contraseña segura . Y OAuth ayuda mucho con eso, al iniciar sesión con la misma cuenta de Twitter o Google, y no es necesario crear otra contraseña y recordarla. Si tiene una contraseña de Facebook muy segura, puede usarla para acceder a varias cosas sin usar la misma contraseña para muchos sitios web diferentes.

Esta es una ventaja particular de OAuth y, de hecho, tiene sentido limitar la cantidad de sitios con la misma contraseña.

Lo que debe tener en cuenta es que los sitios web que acceden a su perfil de redes sociales no pueden realizar ninguna acción importante, como no pueden eliminar su cuenta, cambiar su contraseña ni realizar ningún otro cambio importante, por lo que puede estar tranquilo.

¿Qué riesgos corre el riesgo de encontrar?

Desafortunadamente, nada es sencillo cuando se trata de seguridad en línea. Existen algunos riesgos al utilizar OAuth, principalmente relacionados con la privacidad.

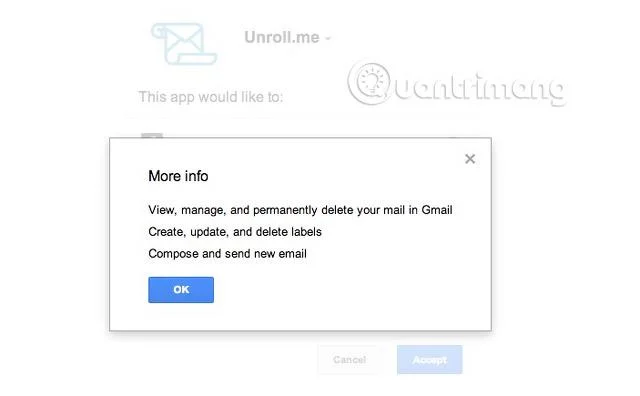

Por ejemplo, ¿con qué frecuencia te tomas el tiempo para revisar los permisos que otorgas cuando usas Facebook Connect ? Si bien las aplicaciones solo deberían solicitar acceso a la información que necesitan para brindarle un mejor servicio, a menudo solicitan más. Estas aplicaciones a menudo quieren acceder a su línea de tiempo, información de amigos y capacidades de publicación, por ejemplo.

A veces esto es algo bueno, por ejemplo, cuando desea integrar Twitter en sus contactos o en su aplicación de lectura de noticias. O quizás quieras publicar los resultados de tu entrenamiento desde RunKeeper o MapMyFitness. Pero ningún permiso impedirá que las aplicaciones o servicios publiquen lo que quieran. No existe la opción "publicar sólo los resultados de la encuesta". Y puedes confiar en que la aplicación solo publicará lo que quieras.

![¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social? ¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social?]()

Y es posible que pierda más información de la que cree. A quién le importa si tu tienda favorita ve lo que publicas en Facebook, ¿verdad? Es posible que reciban más información de la que imaginas.

Por ejemplo, en una conferencia de 2012, una empresa japonesa habló sobre cómo utilizar la información de los perfiles de Facebook de los usuarios para inferir su "etapa de vida" (si están casados o solteros), embarazadas, a dieta, planeando una fiesta, etc. .), "hogar" (si tiene hijos, padres ancianos, mascotas, apartamento, etc.) y "personalidad" (realiza voluntariado, adivinación, comida, viajes, deportes, etc.) del cliente.

Un miembro del equipo de marketing dice que el equipo "puede comprender los antecedentes de la vida del cliente: su estilo de vida y su psicología. Luego podemos orientar la empresa para que se adapte a cada tipo de audiencia demográfica del cliente. Y podemos predecir cuánto necesita alguien un producto. Según lo que dicen en las redes sociales."

No pensaste que revelarías tanta información, ¿verdad?

Por supuesto, usted tiene control total sobre lo que comparte con una empresa que utiliza sus credenciales de redes sociales y cuánta información pueden recopilar sobre usted, pero solo si se toma el tiempo para leer los derechos que solicitan. Y no dé acceso a cosas que desee mantener privadas. Pero eso no siempre es fácil, porque algunas aplicaciones y servicios ahora usan inicios de sesión de Facebook o Twitter únicamente, lo que significa que si no acepta sus términos, no podrá iniciar sesión. Puede utilizar los servicios que brindan.

Entonces, ¿qué debería hacer?

Como ocurre con la mayoría de las cosas, el problema al iniciar sesión con una cuenta de red social es doble. En general, es bastante seguro y realmente tienes bastante control sobre la cantidad de información que compartes.

![¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social? ¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social?]()

Por otro lado, puedes revelar mucha información si no la controlas con cuidado. Entonces, ¿qué deberías hacer en este caso?

Lea la solicitud de permiso antes de otorgar el permiso:

Esto es importante y lo será aún más a medida que los servicios web se integren más. Si no desea que se recopilen datos sobre sus amigos de Facebook, no permita el acceso a Facebook.

Revisa periódicamente los permisos de la aplicación que estás utilizando:

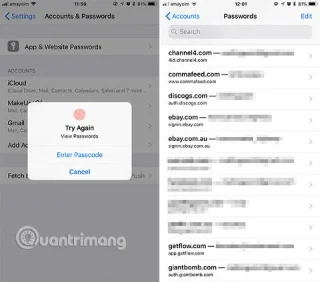

En Facebook, vaya a la pestaña Aplicaciones en la pantalla Configuración . En Twitter haces lo mismo. Google es un poco más complicado. Debe ir a account.google.com , luego hacer clic en Seguridad y luego hacer clic en Ver todo en Permisos de la cuenta . Vea qué aplicaciones tienen acceso a sus datos y revoque el acceso a cualquier aplicación que ya no utilice. Si ve una aplicación con muchos permisos de acceso, debería considerar revocar el acceso y ver si puede iniciar sesión en ese servicio usando un nombre de usuario y contraseña tradicionales.

Para acelerar el proceso, puedes utilizar MyPermissions, una herramienta que te ayuda a administrar tus permisos en Facebook, Twitter, Google, Yahoo, LinkedIn, Foursquare, Instagram , Dropbox y más.

Denegar permisos y establecer objetos compartidos.

Si una aplicación solicita permiso para compartir en su nombre a través de una red social, no puede otorgarlo (lo verá en Facebook cuando vea el botón "Omitir"). Si es algo para lo que tienes una opción, ¡úsala! También puede configurar los objetos que se pueden compartir. Por ejemplo, puedes compartir con todos tus amigos, una audiencia personalizada o solo contigo.

Otorgue diferentes derechos de acceso para cada cuenta:

¿Qué publicas en Instagram? ¿Qué publicas en Twitter? Solicitar leer sus publicaciones de Foursquare puede ser menos intimidante que otorgar privilegios de “ Redactar y enviar correo nuevo ” en su cuenta de Gmail.

![¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social? ¿Por qué debería pensarlo detenidamente antes de iniciar sesión con una cuenta de red social?]()

Cambie su contraseña periódicamente:

Cuando cambie su contraseña, algunos tokens de OAuth se invalidarán inmediatamente, lo que requerirá que vuelva a iniciar sesión y aprobar el token. Gmail y Facebook invalidan los tokens cuando cambias tu contraseña, pero Twitter y Google+ no. Para servicios como este, es necesario revocar el acceso y luego volver a concedérselo.

Iniciar sesión en sitios y servicios con sus credenciales de redes sociales agrega mucha comodidad e incluso ayuda un poco con la seguridad. Pero puede suponer un riesgo para la privacidad. Pero puedes solucionar este problema con los 5 consejos anteriores.

¿Con qué frecuencia utiliza su información de inicio de sesión en redes sociales en otro sitio web? ¿Te sientes seguro haciéndolo? ¿Lees y vuelves a comprobar los permisos de acceso con regularidad? ¡Comparte tus pensamientos en la sección de comentarios a continuación!

Ver más: