Cuando piensas en los piratas informáticos, probablemente te imaginas a los fanáticos de las computadoras al estilo de Hollywood tratando de derrotar el sistema de defensa de tu computadora. Sin embargo, el ataque de canal lateral permite a los piratas informáticos extraer información del dispositivo sin tocar la parte de seguridad del sistema.

Echemos un vistazo a qué es un ataque de canal lateral y qué significa para usted.

¿Qué es un ataque de canal lateral?

¿Qué es el ataque de canal lateral (SCA)?

ide-Channel Attack permite a los piratas informáticos extraer información sin alterar el dispositivo

Digamos que vives con un amigo que llama a alguien con frecuencia. Para ello utilizan teléfonos fijos con botones físicos. Ese compañero de cuarto era muy reservado sobre quién llamaba, pero esto te despertó mucha curiosidad.

Puede controlar cuándo la persona marca el número, pero hay una manera de evitarlo. De alguna manera puedes obtener el número desde el que llama la persona si sigues las señales de forma no intuitiva. ¿Como lo haras?

Una solución es escuchar el tono de marcar cada vez que su amigo presione la tecla. Debido a que cada tecla produce un sonido diferente, puede invertir el sonido a la tecla correspondiente presionada.

También puedes medir el tiempo que le toma a la persona mover su dedo de una tecla a una tecla adyacente. Luego, cuando tu amigo marque el número, calcula el tiempo entre cada pulsación de tecla.

Si ese tiempo es igual al tiempo que lleva mover el dedo de una tecla a una tecla adyacente, entonces el número que esa persona acaba de presionar es adyacente al número más cercano. Un retraso mayor significa que el siguiente número no es adyacente, mientras que dos pulsaciones rápidas indican que el mismo número se pulsa dos veces. Luego puede calcular todos los números que se ajustan al patrón de tiempo y usar los datos para determinar qué número podría ser.

Puede aprender cómo suena cada tecla cuando se presiona. Por ejemplo, la tecla número 3 tiene un sonido más pesado y la tecla número 9 emite un ligero silbido. Cuando su compañero de cuarto marca, puede controlar el ruido y averiguar qué números se marcaron.

Estos métodos definen qué es un ataque de canal lateral. Esta es una forma de extraer datos sin ingresar directamente al dispositivo. En realidad, los ataques de canal lateral contra computadoras van mucho más allá de escuchar las pulsaciones de botones.

Tipos de ataques de canal lateral

![¿Qué es el ataque de canal lateral (SCA)? ¿Qué es el ataque de canal lateral (SCA)?]()

Hay muchos tipos de ataques de canal lateral

Ahora que sabes cómo funciona un ataque de canal lateral, veamos algunos de los diferentes tipos de ataques que pueden utilizar los piratas informáticos.

Explora algoritmos con Timing Attack

Primero, Timing Attacks analiza la cantidad de tiempo que tarda en completarse un proceso. Esto es similar a contar el tiempo de llamada de tu compañero de cuarto y compararlo con lo que sabes arriba.

Los piratas informáticos alimentarán al algoritmo con diferentes entradas y verán cuánto tiempo lleva procesarlo. A partir de estos datos, pueden hacer coincidir algoritmos potenciales con los datos de tiempo y encontrar una solución.

Los ataques de sincronización son una parte clave del exploit Meltdown, ya que analizan la rapidez con la que se lee el caché y utilizan los resultados para leer los datos.

Verifique el uso del procesador mediante análisis de energía

Un pirata informático puede controlar cuánta energía está utilizando un componente para ver qué está haciendo. Si un componente utiliza más energía de lo habitual, es posible que esté calculando algo importante. Si consume menos energía, es posible que esté pasando a la siguiente etapa de cálculo.

Un pirata informático podría incluso utilizar las características de uso de energía para ver qué datos se envían.

Escuche pistas a través del análisis de sonido.

El análisis de audio ocurre cuando un pirata informático escucha muestras de audio provenientes de un dispositivo y usa esos resultados para reunir información.

En el ejemplo del teléfono anterior, escuchar un tono de marcar o presionar un botón es un ataque acústico (un ataque basado en el análisis del sonido).

Se han realizado algunos estudios que examinan la viabilidad de un ataque acústico. Un estudio escuchó el sonido de una impresora para evaluar lo que se estaba imprimiendo y logró una tasa de precisión del 72%. La precisión puede ser de hasta el 95%, si el atacante sabe aproximadamente de qué trata el documento.

Otro estudio, llamado SonarSnoop, convirtió los teléfonos en dispositivos de sonar (una técnica que utiliza la propagación del sonido para encontrar movimiento, comunicarse o detectar otros objetos). La investigación provocó que el teléfono emitiera sonidos inaudibles para el oído humano a través del altavoz y registrara el eco a través del micrófono. El eco del sonar le indicará al atacante dónde está el dedo de la víctima en la pantalla mientras dibuja el patrón de desbloqueo, revelando así cómo desbloquear el teléfono.

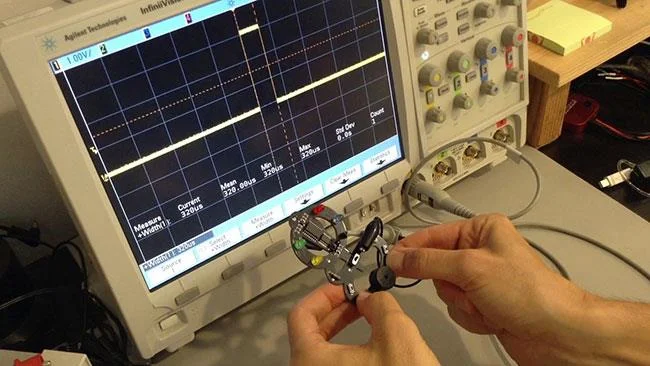

Monitoreo de ondas de fondo con análisis electromagnético.

El análisis electromagnético (EM) monitorea las ondas emitidas por el dispositivo. A partir de esta información, un atacante puede decodificar lo que está haciendo el dispositivo. Como mínimo, podrás saber si hay un dispositivo cerca. Por ejemplo, puedes usar tu teléfono para encontrar cámaras de vigilancia ocultas buscando sus ondas electromagnéticas.

Existe un estudio sobre los dispositivos IoT y sus emisiones EM. La teoría es que los equipos de vigilancia pueden monitorear los dispositivos sospechosos sin tener que piratearlos. Esto es importante, ya que permite a las fuerzas del orden monitorear actividades sospechosas sin dejar rastro.

Cómo protegerse de los ataques de canal lateral

![¿Qué es el ataque de canal lateral (SCA)? ¿Qué es el ataque de canal lateral (SCA)?]()

No existe una manera fácil de hacer que una PC sea invulnerable a los ataques de canal lateral

Desafortunadamente, no existe una manera fácil de hacer que una PC sea invulnerable a los ataques de canal lateral. Mientras una PC consuma energía, emita radiación y haga ruido durante su funcionamiento, seguirá estando sujeta al análisis de los piratas informáticos.

Sin embargo, lo que sí puedes hacer es evitar que los piratas informáticos lleven a cabo el ataque. Tomemos como ejemplo el programa SonarSnoop que puede detectar patrones de inicio de sesión telefónico. Este programa puede tener canales de distribución como cualquier otro malware . Se encontrará oculto en aplicaciones y programas maliciosos esperando a que alguien lo descargue.

Así, si bien no se puede evitar que los dispositivos emitan señales, sí se puede impedir la instalación de software programado para monitorear dichas señales. Mantenga sus herramientas antivirus actualizadas y practique buenas prácticas de ciberseguridad y todo estará bien.