Universal Serial Bus (USB) es el dispositivo portátil de almacenamiento de datos más conveniente en la actualidad. Pero debes tener cuidado con esa linda unidad USB. Además de contener malware, el USB también puede actuar como un USB Killer y dañar permanentemente su PC.

¿Cómo funciona USB Killer y qué puedes hacer para detenerlo?

¿Qué es el asesino USB?

Como sugiere el término, un USB Killer es una unidad USB modificada que puede dañar o destruir un dispositivo cuando lo inserta en el puerto USB de un dispositivo .

Para lograr su objetivo, USB Killer proporciona continuamente picos de voltaje (210 - 220 V) al dispositivo conectado. Dado que el puerto USB está diseñado para manejar solo 5 V, esta sobretensión repetida de alto voltaje dañará el sistema eléctrico del dispositivo host sin posibilidad de reparación.

Se dice que el primer USB Killer fue creado por un investigador informático ruso que trabajaba bajo el seudónimo de "Dark Purple". Y la idea detrás de su diseño era probar qué tan bien un dispositivo digital puede soportar sobrecargas de energía.

Sin embargo, los fabricantes de ordenadores y los probadores de penetración no utilizan asesinos de USB para este fin.

En lugar de ello, los ciberdelincuentes utilizan programas USB Killer para dañar los ordenadores de las víctimas. Pueden comprar fácilmente un USB Killer por tan sólo 3 dólares (alrededor de 70.000 VND).

Peor aún, los ciberdelincuentes pueden modificar fácilmente purificadores de aire iónicos simples para que actúen como asesinos de USB.

¿Cómo funciona el asesino USB?

El dispositivo USB Killer tiene muchos condensadores para ahorrar energía eléctrica. Cuando lo conectas a tu computadora, obtiene energía del puerto USB para llenar sus capacitores.

Una vez que el dispositivo USB Killer esté completamente encendido, consumirá toda la energía (200 V o más) a la vez a través de las líneas de datos del mismo puerto USB. Esto destruirá el dispositivo host porque los pines de datos están diseñados para manejar una cantidad muy pequeña de voltaje, lo suficiente para enviar y recibir señales.

Hoy en día, los dispositivos USB Killer han evolucionado desde simples dispositivos plug-and-zap hasta potentes dispositivos Killer con funcionalidad avanzada.

Por ejemplo, los ciberdelincuentes ahora pueden comprar asesinos de USB con baterías recargables en su interior. Un USB Killer de este tipo puede destruir el dispositivo host incluso cuando el dispositivo está apagado.

Algunos métodos de ataque avanzados de USB Killer en la actualidad incluyen:

- Disparador remoto: alguien puede iniciar un ataque mediante control remoto.

- Ataques programados: los ciberdelincuentes pueden programar una fecha y hora para desencadenar un ataque.

- Habilitación del uso de teléfonos inteligentes: se pueden gestionar ataques a través de teléfonos inteligentes Android o Apple.

Además, los actores de amenazas pueden obtener fácilmente varios adaptadores para destruir dispositivos a través del puerto de pantalla, puerto HDMI, micro USB, etc.

Un alumno estadounidense de St. Rose destruyó 59 computadoras y 7 monitores de computadora usando USB Killer. Su crimen dañó equipos por valor de 51.109 dólares. Y el tiempo que lleva encontrar y reemplazar el equipo dañado cuesta $7,362.

Los asesinos de USB se venden comercialmente en línea, por lo que la gente puede conseguirlos rápidamente. Por lo tanto, tome las medidas necesarias para proteger su dispositivo de ataques asesinos de USB.

¿Es posible detectar dispositivos USB Killer?

placa USB

Desafortunadamente, no se puede distinguir una unidad USB normal de un USB Killer con solo mirarla. Tienes que abrir la caja USB para tomar esa decisión. Un USB Killer típico tiene varios condensadores para almacenar energía del puerto USB.

Si desea evaluar si una unidad USB es un USB Killer o no sin abrir su carcasa, necesitará un dispositivo de detección de USB Killer.

Sin embargo, ese USB que acabas de encontrar en tu garaje podría haber sido dejado allí intencionadamente para realizar un USB Drop Attack .

Por lo tanto, no conecte una unidad USB desconocida a su computadora, incluso si la detección del USB Killer del dispositivo descarta la posibilidad de que sea dañina.

Cómo protegerse contra el ataque USB Killer

A continuación se muestran algunas formas de proteger su hardware de ataques USB Killer.

Absolutamente no utilices USB desconocido

![¿Qué es el ataque USB Killer? ¿Qué es el ataque USB Killer?]()

Las unidades USB desconocidas representan una grave amenaza a la seguridad tanto para empresas como para particulares. Sin embargo, la gente todavía conecta USB que encuentra al azar.

Investigadores de la Universidad de Michigan, la Universidad de Illinois Urbana-Champaign y Google distribuyeron aproximadamente 297 unidades flash USB en los campus universitarios. En sus resultados publicados, informaron que el 45% de los USB fueron recogidos y abiertos.

Por lo tanto, no sorprende que los ciberdelincuentes utilicen USB para llevar a cabo ataques USB Drop Attrack y USB Killer. Y la mejor manera de protegerse contra estas amenazas relacionadas con USB es prohibir a sus empleados abrir USB de origen desconocido.

Cubra los puertos USB con la tapa USB.

Cerrar los puertos USB físicos es una solución de baja tecnología para prevenir ataques USB Killer. Sólo así se puede evitar que se inserten memorias USB dañinas en el dispositivo.

Los empleados que necesiten conectar un dispositivo USB de la empresa deben notificarlo a TI y pedirle al administrador de TI que retire la cubierta. Cuando no sea necesario abrir el puerto USB, se reposicionará la cubierta USB.

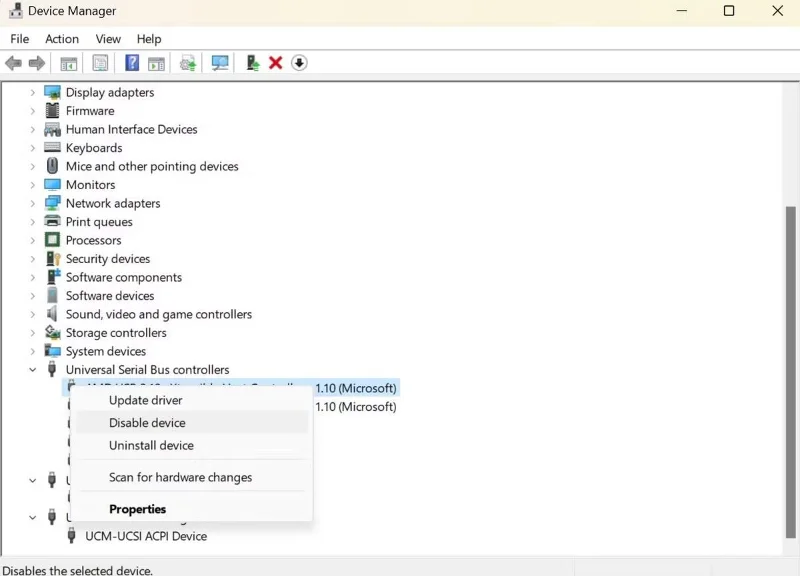

Aunque deshabilitar los puertos USB no previene los ataques USB Killer, puede ser una buena estrategia para prevenir otros ataques USB. Así es como puedes desactivar los puertos USB en tu PC con Windows:

- Presione Windows + X y luego haga clic en la pestaña Administrador de dispositivos .

- Haga doble clic en la opción Controladores de bus serie universal para expandirla.

- Haga clic derecho en el puerto USB para abrir el menú contextual. Luego, haga clic en la opción Desactivar.

![¿Qué es el ataque USB Killer? ¿Qué es el ataque USB Killer?]()

La ventana del Administrador de dispositivos muestra cómo desactivar el puerto USB

Vaya a Administrador de dispositivos> Controlador de bus serie universal y haga clic derecho en el puerto USB para abrir el menú contextual. Seleccione la opción Habilitar para volver a habilitar los puertos USB en su PC.

Si debe dejar un puerto USB abierto, utilice un puerto tipo C, ya que proporciona autenticación criptográfica para garantizar que no se transfiera energía o datos inadecuados al dispositivo.

El último sistema operativo de Apple bloquea automáticamente la comunicación de nuevos dispositivos USB-C con el sistema operativo hasta que el usuario apruebe el dispositivo.

Capacita a tu personal

Sus empleados desempeñan el papel más importante a la hora de evitar que los USB Killers dañen su PC.

Por ello, organiza periódicamente programas de formación en materia de concienciación en ciberseguridad en tu empresa. Haga comprender a sus empleados lo peligroso que es conectar USB desconocidos a los ordenadores de la empresa.

Deberían conocer los asesinos de USB disfrazados, como los purificadores de aire iónicos. Además, puede comprobar periódicamente la preparación de sus empleados para luchar contra los USB Killers intentando dejar unidades USB en las instalaciones de la empresa.