Uno de los métodos de seguridad de datos más seguros y más utilizados en la era digital actual es el cifrado de datos. Sin embargo, no todo el mundo comprende claramente qué es el cifrado de datos, cuáles son sus funciones y cómo se lleva a cabo el proceso de cifrado. En este artículo, LuckyTemplates le ayudará a adquirir los conocimientos básicos del cifrado de datos.

1. ¿Qué es el cifrado de datos?

El cifrado de datos consiste en convertir datos de un formulario a otro o a un formato de código que solo las personas con acceso a la clave de descifrado o contraseña puedan leer. Los datos cifrados a menudo se denominan texto cifrado, los datos normales y no cifrados se denominan texto sin formato.

Actualmente, el cifrado de datos es uno de los métodos de seguridad de datos más populares y eficaces, en el que confían muchas organizaciones e individuos. De hecho, el cifrado de datos no evitará que se roben datos, pero sí evitará que otros puedan leer el contenido de ese archivo, porque se ha convertido en un personaje diferente, o contenido diferente.

Cómo usar Bitlocker para cifrar datos en Windows 10 (Parte 1)

Existen dos tipos principales de cifrado de datos: cifrado asimétrico, también conocido como cifrado de clave pública, y cifrado simétrico.

2. Función principal del cifrado de datos.

El propósito del cifrado de datos es proteger los datos digitales cuando se almacenan en sistemas informáticos y se transmiten a través de Internet u otras redes informáticas. Los algoritmos de cifrado suelen proporcionar elementos de seguridad clave, como autenticación, integridad y no revocación. La autenticación permite verificar el origen de los datos, la integridad demuestra que el contenido de los datos no ha cambiado desde que fueron enviados. Ninguna revocación garantiza que la persona no pueda cancelar el envío de datos.

El cifrado transforma el contenido en una nueva forma, añadiendo así una capa adicional de seguridad a los datos. Entonces, incluso si le roban sus datos, descifrarlos es extremadamente difícil, consume muchos recursos informáticos y lleva mucho tiempo. Para las empresas y organizaciones, es necesario utilizar el cifrado de datos. Esto evitará daños cuando la información confidencial quede expuesta accidentalmente y será difícil decodificarla inmediatamente.

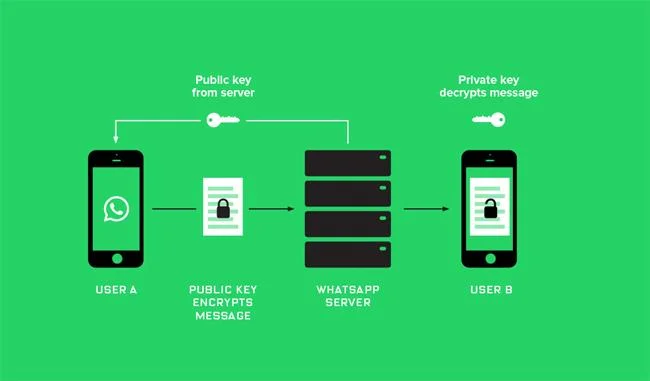

Actualmente, existen muchas aplicaciones de mensajería que utilizan cifrado para proteger los mensajes de los usuarios. Podemos mencionar Facebook y WhatsApp con el tipo de cifrado utilizado llamado End-to-End.

![¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos ¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos]()

3. Proceso de cifrado de datos

Los datos o el texto sin formato se cifran con un algoritmo de cifrado y una clave de cifrado, creando un texto cifrado. Los datos después del cifrado solo se pueden ver en su forma original si se descifran con las claves correctas.

El cifrado simétrico utiliza la misma clave secreta para cifrar y descifrar datos. El cifrado simétrico es mucho más rápido que el cifrado asimétrico, porque con el cifrado asimétrico el remitente debe intercambiar claves de cifrado con el receptor antes de que este pueda descifrar los datos. Debido a que las empresas necesitan distribuir y administrar de forma segura una gran cantidad de claves, la mayoría de los servicios de cifrado de datos reconocen esto y utilizan cifrado asimétrico para intercambiar claves secretas después de usar un algoritmo simétrico para cifrar los datos.

El algoritmo de cifrado asimétrico, también conocido como cifrado de clave pública, utiliza dos claves diferentes, una pública y otra privada. Conoceremos estas dos claves en la siguiente sección.

4. ¿Qué es el cifrado de datos de un extremo a otro?

El cifrado de extremo a extremo (E2EE) es un método de cifrado en el que solo el destinatario y el remitente pueden comprender el mensaje cifrado. Nadie sabrá el contenido que estamos transmitiendo, incluidos los proveedores de servicios de Internet.

Este método de cifrado utiliza una clave entre el destinatario y el remitente que participa directamente en el proceso de envío de datos. A menos que un tercero conozca esta clave, será imposible descifrarla.

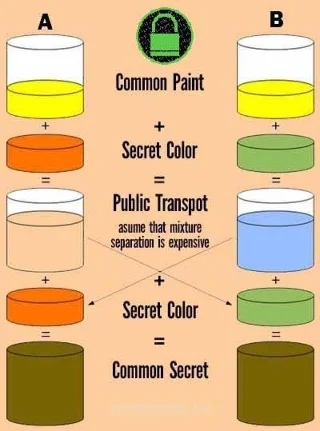

El mecanismo de funcionamiento del cifrado de extremo a extremo es a través del protocolo de intercambio de claves Diffie-Hellman. Podemos entender mediante el ejemplo de enviar un mensaje que dos personas enviarán una clave pública y una clave secreta. Luego, el mensaje se cifrará utilizando la clave secreta combinada con la clave pública. Y luego el destinatario utilizará la clave secreta para decodificar la información y el contenido del mensaje.

Entonces, ¿qué son las claves privadas y las claves públicas?

![¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos ¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos]()

5. ¿Clave privada y clave pública en cifrado de extremo a extremo?

Estos dos tipos de claves se crean a partir de secuencias aleatorias de números. La clave pública se compartirá con todos, pero la clave secreta debe estar protegida, recaerá íntegramente en la persona que tiene derecho a descifrarla. Estos 2 códigos funcionan con tareas completamente diferentes. La clave pública cifrará los datos y cambiará el contenido del documento. La clave secreta se encargará de descifrar el contenido.

Entonces, cuando el remitente de un mensaje cifra datos con la clave pública, el destinatario los descifrará con la clave secreta y viceversa.

El algoritmo Rivest-Sharmir-Adleman (RSA) es un sistema de cifrado de clave pública, ampliamente utilizado para proteger datos confidenciales, especialmente cuando se envían a través de una red insegura como Internet. La popularidad de este algoritmo se debe a que tanto sus claves públicas como privadas pueden cifrar datos y garantizar la confidencialidad, integridad, autenticidad e irrevocabilidad de los datos y las comunicaciones técnicas numéricas mediante el uso de firmas digitales.

![¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos ¿Qué es el cifrado de datos? Cosas que debe saber sobre el cifrado de datos]()

6. Desafíos del cifrado de datos contemporáneo

El método de ataque más básico en cifrado hoy en día es la fuerza bruta (prueba y error continuo) y probar claves aleatorias hasta encontrar la clave correcta. La probabilidad de desbloqueo se puede minimizar aumentando la longitud y complejidad de la clave. Cuanto más fuerte sea el cifrado, más recursos se necesitarán para realizar los cálculos y más tiempo y recursos se necesitarán para descifrar el código.

¿Cómo se pueden descifrar las contraseñas de Windows? Parte 1

Otros métodos para romper el cifrado incluyen ataques de canal lateral y criptoanálisis. Los ataques de canal lateral ocurren después de que se completa el cifrado en lugar de atacar directamente el cifrado. Es probable que estos ataques tengan éxito si hay errores en el diseño o implementación del sistema. Asimismo, el criptoanálisis encontrará debilidades en el cifrado y las explotará. Este tipo de ataque puede tener éxito si existen vulnerabilidades en la criptografía.

En general, el cifrado de datos es necesario para que podamos aumentar la seguridad de los documentos, especialmente los confidenciales y la información de cuentas personales. Actualmente, el cifrado de datos se puede realizar a través de varias herramientas en línea como Whisply o Nofile.io .

¡Espero que el artículo anterior te sea útil!

Ver más: Resumen de tipos comunes de ciberataques en la actualidad