La privacidad en línea es la necesidad del momento. Especialmente, cuando hay un aumento continuo en el número de técnicas para robar datos de los usuarios. Al reconocer esta necesidad, los principales servicios de mensajería en línea utilizan una técnica llamada cifrado de extremo a extremo para asegurar y proteger las conversaciones de los usuarios.

Pero, ¿qué significa el cifrado de extremo a extremo y cómo funciona realmente? ¡Encontremos la respuesta a través del siguiente artículo!

Aprenda los conceptos básicos de codificación

Cifrar significa convertir información en código, ocultando el verdadero significado de la información.

Decodificar significa convertir este código nuevamente a la información original y devolverle su significado. Es el mecanismo inverso del cifrado.

¿Por qué necesitas cifrado?

Cuando publicas algo en línea, ya sea un mensaje, un comentario o una imagen, contienen cierta "información". Lo que debemos entender es que este mensaje o imagen no tiene valor en sí mismo, pero tiene valor por la información que proporciona. Es valioso por la información que uno puede interpretar cuando la ve. Entonces, ¿qué pasa si el mensaje o la imagen que estás enviando también lo ve una tercera persona a través de Internet? Ellos sabrán la información que estás tratando de transmitir. ¿Qué pasa con el uso de cifrado y descifrado? Aquí es donde entra en juego el cifrado de extremo a extremo.

¿Qué es el cifrado de extremo a extremo?

Cifras el mensaje/imagen que deseas enviar y viaja a través de Internet como un código "secreto". Sólo el destinatario puede entonces decodificar este código "secreto". Este proceso se llama cifrado de extremo a extremo.

Encriptado de fin a fin

En términos más simples, el cifrado de extremo a extremo garantiza una comunicación confidencial entre el remitente y el receptor, evitando que terceros accedan a esta información. Las herramientas y tecnologías que hacen posible este proceso están diseñadas en las aplicaciones de mensajería y otro software que los usuarios (pueden) usar.

¿Cómo funciona el cifrado de un extremo a otro?

El objetivo del cifrado de extremo a extremo es evitar que intrusos roben información entre el remitente y el receptor. Volviendo a la situación mencionada anteriormente: estás enviando un mensaje a otra persona.

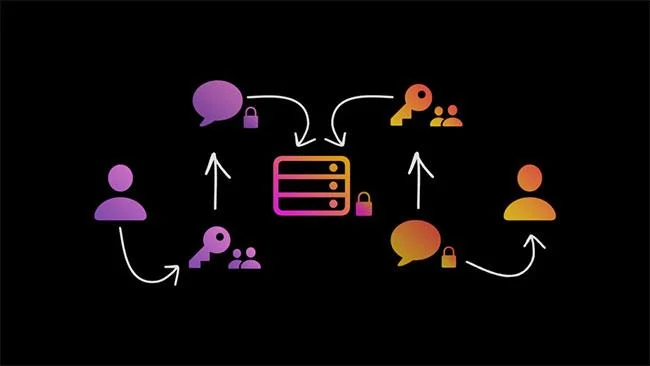

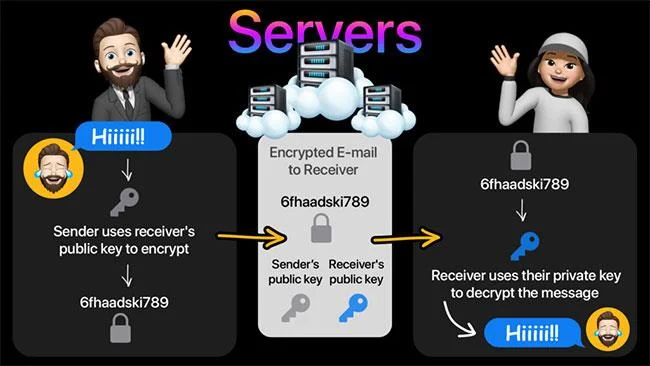

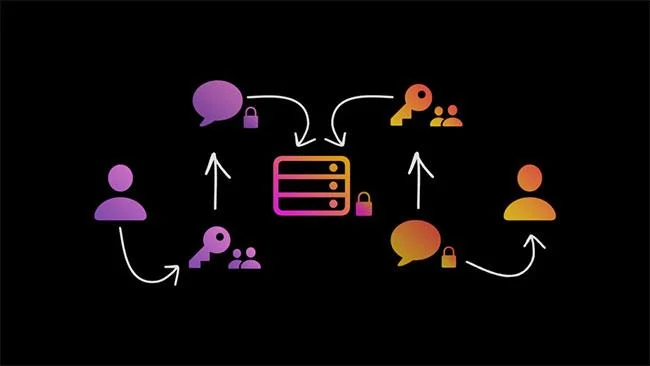

Cuando utiliza un servicio de cifrado de extremo a extremo, se le proporciona un par de claves públicas y privadas. Estas claves le ayudan a cifrar y descifrar. Además de eso, la aplicación de mensajería tiene un algoritmo que incluye funciones matemáticas utilizadas para cifrar o descifrar datos.

Cuando envía un mensaje a otra persona, se le proporcionará una clave pública que se asigna al cuadro de chat de esa persona. La clave pública se utiliza para cifrar mensajes, utilizando algoritmos que se encuentran en las aplicaciones de mensajería. Esta clave pública le ayuda a reconocer el dispositivo del destinatario y el hecho de que recibirá el mensaje.

![¿Qué es el cifrado de extremo a extremo? ¿Como funciona? ¿Qué es el cifrado de extremo a extremo? ¿Como funciona?]()

Se proporciona un par de claves pública y privada para cifrado y descifrado.

Ahora, el destinatario utilizará la clave privada, que ayuda a descifrar el mensaje e interpretar la información del mensaje que envió. Esta clave privada sólo está disponible y es exclusiva para el dispositivo del destinatario. Por lo tanto, nadie más podrá descifrar el mensaje; ahora el cifrado de extremo a extremo se realizó correctamente.

Este es el principio operativo básico del cifrado de un extremo a otro. Sin embargo, no todos los servicios utilizan cifrado de extremo a extremo. Algunas herramientas suelen utilizar técnicas de cifrado de capa de transporte. Entonces, ¿cuál es la diferencia entre estas dos técnicas?

¿En qué se diferencian el cifrado de extremo a extremo y el cifrado de la capa de transporte?

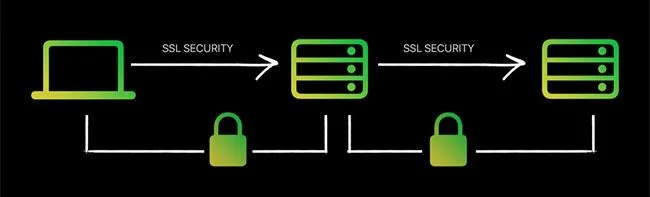

Como se mencionó anteriormente, no todos los servicios están cifrados de un extremo a otro. Pero eso no significa que no tengan ningún medio de cifrado. La forma más común de cifrado para sitios web es TLS: cifrado de seguridad de la capa de transporte.

La única diferencia entre este tipo de cifrado y el cifrado de extremo a extremo es que en TLS, el cifrado se realiza en el dispositivo del remitente y se descifra en el servidor. Por lo tanto, no está realmente cifrado de extremo a extremo, pero proporciona un buen nivel de seguridad y es capaz de proteger la información del usuario.

![¿Qué es el cifrado de extremo a extremo? ¿Como funciona? ¿Qué es el cifrado de extremo a extremo? ¿Como funciona?]()

TSL: donde ocurre el descifrado en el servidor, en la etapa final

También se le conoce como cifrado en tránsito. Esto significa que el proveedor de servicios puede acceder a todos sus mensajes a través de sus servidores. Es por eso que puedes ver fácilmente tus mensajes antiguos de Instagram cuando vuelves a descargar la aplicación, pero no en WhatsApp . Solo puede restaurar mensajes descargando el archivo de copia de seguridad y descifrándolo en su dispositivo.

Pros y contras del cifrado de extremo a extremo

A continuación se presentan algunas ventajas del cifrado de extremo a extremo.

- Cada paso está totalmente protegido.

- Los servidores de los servicios de mensajería no pueden acceder a los mensajes ni a la información relacionada.

- Personas no autorizadas en línea no pueden acceder a la información.

- No puede restaurar mensajes mediante un nuevo inicio de sesión, a menos que haya una copia de seguridad cifrada. Considere el ejemplo de Instagram Messenger y WhatsApp Messenger explicados anteriormente.

Algunas desventajas del cifrado de extremo a extremo incluyen:

- Los metadatos como la fecha, la hora y los nombres de los participantes no están cifrados.

- Si los puntos finales (remitente o receptor) son vulnerables, entonces el cifrado de extremo a extremo es de poca utilidad.

- En algunos casos, puede ocurrir un ataque Man-in-the-Middle a pesar de la presencia de cifrado de extremo a extremo. Por lo tanto, si alguien decide hacerse pasar físicamente por el remitente o el destinatario, los mensajes y la información pueden ser leídos por personas no deseadas.

Estos son todos los pros y los contras del cifrado de extremo a extremo. Si todavía se pregunta si es una buena idea habilitar el cifrado de extremo a extremo incluso si no envía mensajes secretos, la respuesta es sí. ¿Por qué permitir que otros accedan a sus datos?

Algunas aplicaciones de mensajería tienen cifrado de extremo a extremo popular

Estas son algunas de las mejores aplicaciones de mensajería cifrada de extremo a extremo para iPhone y Android. Puede utilizar cualquiera de los métodos siguientes para agregar una capa de seguridad a sus mensajes.

1. Herramienta de mensajería WhatsApp

La muy popular herramienta de mensajería WhatsApp admite el cifrado de extremo a extremo. Puede utilizar los enlaces a continuación para descargar e instalar tanto para iPhone como para Android.

2. Herramienta de mensajería privada Signal

Signal es otra aplicación de mensajería cifrada de extremo a extremo con muchas funciones para iPhone y Android. Ofrece una interfaz de usuario de aspecto más moderno en comparación con WhatsApp.

Descargar Signal para iPhone Descargar Signal para Android

3. iMessage

iMessage, como todos sabemos, es la aplicación de mensajería básica para todos los usuarios de Apple. Todos los mensajes y archivos de iMessage están cifrados de extremo a extremo. Sin embargo, no es multiplataforma y por tanto no está disponible para Android.

4. Telegrama

Telegram es otra aplicación de mensajería con muchas funciones que todos queremos usar como nuestra aplicación de mensajería principal y deseamos que todos los usuarios de WhatsApp migren a ella. Ofrece cifrado de extremo a extremo, aunque de forma opcional. Esta opción se llama "chat secreto".

Esas son todas las aplicaciones populares que el artículo puede recomendar para mensajería privada con cifrado.

Aquí encontrará todo lo que necesita saber sobre el cifrado de extremo a extremo. ¡Espero que este artículo te haya resultado útil!