¿Qué es el escaneo de puertos? El proceso es similar a un ladrón que recorre su vecindario y revisa cada puerta y ventana de cada casa para ver cuáles están abiertas y cuáles cerradas.

TCP (Protocolo de control de transmisión) y UDP (Protocolo de datagramas de usuario) son dos de los protocolos que componen el conjunto de protocolos TCP/IP , comúnmente utilizados para la comunicación en Internet. Cada protocolo tiene puertos disponibles del 0 al 65535, por lo que esencialmente hay más de 65.000 puertas para bloquear.

¿Cómo funciona el escaneo de puertos?

El software de escaneo de puertos, en su estado más básico, envía solicitudes de conexión a la computadora de destino en cada puerto de manera secuencial y anota qué puertos han respondido o parecen abiertos para un análisis más profundo.

Port Scanning es similar a un ladrón que recorre su vecindario y revisa cada puerta y ventana de cada casa para ver cuáles están abiertas y cuáles cerradas.

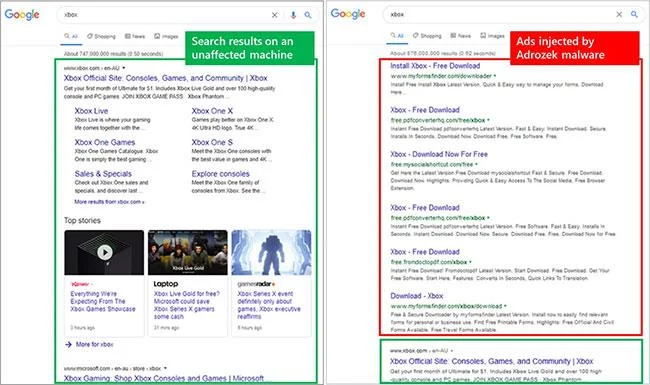

Si el escaneo de puertos se realiza con intenciones maliciosas, el intruso a menudo quiere pasar desapercibido. Puede configurar aplicaciones de seguridad de red para alertar a los administradores si detectan solicitudes de conexión en varios tipos de puertos desde un único host.

Para resolver este problema, un intruso puede realizar un escaneo de puertos en modo estroboscópico o sigiloso. Strobe limita los puertos a un conjunto más pequeño de objetivos en lugar de escanear los 65536 puertos completos. Stealth utiliza técnicas como ralentizar el proceso de escaneo. Al escanear puertos durante un largo período de tiempo, se reduce la probabilidad de que un objetivo active una alarma.

Al configurar indicadores TCP o enviar diferentes tipos de paquetes TCP, el escaneo de puertos puede producir diferentes resultados o localizar puertos abiertos de diferentes maneras.

Un escaneo SYN le dice al escáner de puertos qué puertos están escuchando y cuáles no, según el tipo de respuesta generada. El escaneo FIN generará respuestas de los puertos cerrados, pero aquellos que están abiertos y escuchando no responderán, por lo que el escáner de puertos podrá determinar qué puertos están abiertos y cuáles no.

Existen varios métodos diferentes para realizar el análisis de puertos real, así como trucos para ocultar el origen del análisis de puertos.

Cómo monitorear el escaneo de puertos

Puede monitorear el escaneo de puertos en su red. El truco, como ocurre con la mayoría de las cosas en seguridad de la información, es encontrar el equilibrio adecuado entre rendimiento y seguridad de la red.

Puede monitorear el escaneo SYN registrando cualquier intento de enviar un paquete SYN a un puerto que no esté abierto o escuchando. Sin embargo, en lugar de recibir una alerta cuando se produzca cada intento, decida los umbrales para activar la alerta. Por ejemplo, se activará una alerta si más de 10 paquetes SYN intentan llegar a puertos que no escuchan en un determinado número de minutos.

Puede diseñar filtros y trampas para detectar una variedad de métodos de escaneo de puertos, observar picos en paquetes FIN o una cantidad inusual de intentos de conexión a un rango de puertos o direcciones IP desde una fuente IP.

Para ayudar a garantizar que su red esté protegida y segura, es posible que desee realizar su propio escaneo de puertos. Una nota clave aquí es asegurarse de contar con la aprobación de todos los poderes establecidos antes de embarcarse en este proyecto; de lo contrario, se encontrará en el lado equivocado de la ley.

![¿Qué es el escaneo de puertos? ¿Qué es el escaneo de puertos?]()

NMap le brinda control sobre casi todos los aspectos del proceso de escaneo

Para obtener los resultados más precisos, realice un escaneo de puertos desde una ubicación remota utilizando un dispositivo no corporativo y un ISP diferente. Con software como Nmap, puede escanear una variedad de direcciones IP y puertos y descubrir qué vería un atacante si escaneara sus puertos de red. En particular, NMap le permite controlar casi todos los aspectos del proceso de escaneo y realizar diferentes tipos de escaneo de puertos para satisfacer sus necesidades.

Una vez que descubra qué puertos responden cuando se abren mediante el escaneo de puertos de red, puede comenzar a trabajar para determinar si se accede a esos puertos desde fuera de la red.

Si no son necesarios, debe desactivarlos o bloquearlos. Si son necesarios, puede comenzar a investigar a qué tipos de vulnerabilidades y exploits está abierta su red , accediendo a estos puertos y aplicando parches o mitigaciones apropiados para proteger la red tanto como sea posible.