El 8 de enero de 2019, los usuarios vieron la primera versión del malware Clipper en Google Play Store. Se disfrazó de una aplicación inofensiva para engañar a las personas para que la descargaran y luego comenzó a redirigir criptomonedas al propietario del malware.

Pero, ¿qué es el malware Clipper, cómo funciona y cómo se pueden evitar los ataques de este malware?

Más información sobre el malware Clipper

¿Qué es el malware Clipper?

Clipper apunta a direcciones de billeteras de criptomonedas en una sola transacción. Esta dirección de billetera es como la versión en criptomoneda de un número de cuenta bancaria. Si desea que alguien le pague con criptomonedas, debe proporcionarle una dirección de billetera y el pagador la ingresa en sus datos de pago.

Clipper secuestra transacciones de criptomonedas intercambiando direcciones de billetera reales con aquellas que pertenecen a la billetera del creador de Clipper. Cuando los usuarios realizan pagos desde cuentas de criptomonedas, pagan al creador de Clipper en lugar del destinatario original.

Esto puede causar daños financieros graves si el malware logra secuestrar una transacción de alto valor.

Cómo funciona Clíper

Clipper realiza este intercambio monitoreando el portapapeles (donde se almacenan los datos copiados) de un dispositivo infectado con Clipper. Cada vez que un usuario copia datos, Clipper verifica si el portapapeles contiene direcciones de billetera de criptomonedas. Si es así, Clipper la intercambiará con la dirección del creador del malware.

Ahora, cuando los usuarios pegan una dirección, pegan la dirección del atacante en lugar de la dirección legítima.

Clipper explota la naturaleza compleja de las direcciones de billetera. Se trata de largas cadenas de números y letras aparentemente elegidas al azar. Es muy poco probable que el pagador se dé cuenta de que la dirección ha sido intercambiada, a menos que haya utilizado la dirección de la billetera varias veces.

Peor aún, su complejidad hace que los usuarios sean más propensos a copiar y pegar la dirección en lugar de ingresarla ellos mismos usando el teclado. ¡Esto es exactamente lo que quería Clipper!

¿Cuánto tiempo ha existido Clipper?

Clipper en sí no es nada nuevo. Apareció alrededor de 2017 y se centró principalmente en computadoras con Windows. Desde entonces, Clipper dirigido a Android se ha desarrollado y vendido en el mercado negro. Las aplicaciones infectadas se pueden encontrar en sitios web sospechosos.

Estos sitios fueron la base del malware Gooligan de 2016, que infectó a más de 1 millón de dispositivos.

Esta es la primera versión de la aplicación en Google Play Store, oficialmente infectada con Clipper. Cargar con éxito una aplicación infectada con malware en la tienda oficial de aplicaciones es un escenario de ensueño para los distribuidores de malware. Las aplicaciones descargadas de Google Play Store brindan una cierta sensación de seguridad, lo que las hace más confiables que las aplicaciones que se encuentran en un sitio web aleatorio.

Esto significa que la gente suele descargar e instalar aplicaciones desde aquí sin lugar a dudas, que es exactamente lo que quieren los creadores de malware.

¿Qué aplicaciones contienen Clipper?

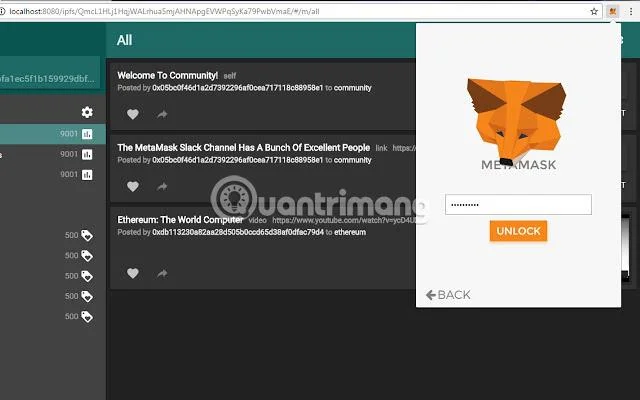

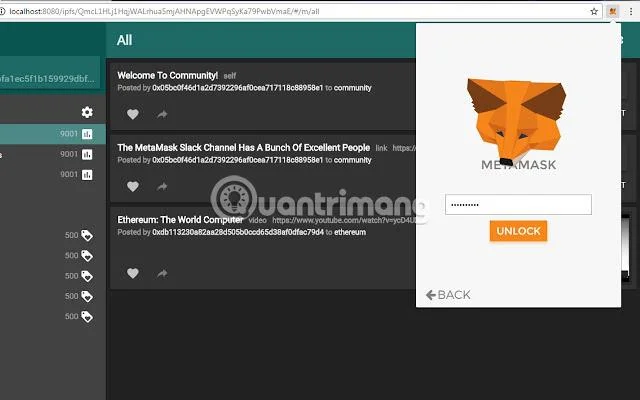

Clipper está en una aplicación llamada MetaMask. Es un servicio que en realidad permite aplicaciones distribuidas basadas en navegador para la criptomoneda Ethereum . MetaMask actualmente no tiene una aplicación oficial para Android, por lo que los creadores del malware aprovecharon esto para hacer creer a la gente que se había lanzado la versión oficial.

Esta aplicación falsa de MetaMask hizo más que intercambiar direcciones de criptomonedas en el portapapeles. También solicitó los detalles de la cuenta Ethereum de los usuarios como parte de la configuración de la cuenta falsa. Una vez que el usuario haya ingresado sus datos, el creador del malware tendrá toda la información que necesita para iniciar sesión en la cuenta.

Afortunadamente, una empresa de seguridad descubrió Clipper antes de que causara demasiado daño. La aplicación MetaMask falsa se subió el 1 de febrero de 2019, pero se informó y eliminó poco más de una semana después.

Aumento de los ataques con criptomonedas

Aunque este tipo de ataque es bastante nuevo, no resulta demasiado sorprendente. Las criptomonedas son un gran negocio hoy en día y, con ellas, existe el potencial de ganar enormes sumas de dinero. Si bien la mayoría de las personas se conforman con ganar dinero por medios legales, siempre habrá quienes opten por explotar ilegalmente el dinero de otros.

Las criptomonedas son el objetivo favorito de los creadores de malware en todo el mundo. Secuestran el procesador del dispositivo y lo convierten en criptomonedas sin ser detectados por el usuario principal.

Al igual que este ejemplo de malware Clipper, las empresas de seguridad han encontrado nefastos mineros de criptomonedas que infectan aplicaciones en Google Play Store con malware. Como tal, esto podría ser solo el comienzo del malware basado en criptomonedas que ataca a los usuarios de teléfonos Android.

¿Cómo evitar un ataque de Clipper?

Esto puede parecer muy aterrador, pero evitar un ataque de Clipper es bastante sencillo. Clipper depende de que los usuarios ignoren su existencia e ignoren las señales de advertencia. Comprender cómo funciona Clipper es importante para derrotarlo. ¡Al leer este artículo, has completado el 90% del trabajo!

Primero, asegúrese siempre de descargar la aplicación desde Google Play Store. Si bien Google Play no es perfecto, es mucho más seguro que otros sitios sospechosos de Internet. Intente evitar los sitios que actúan como tiendas de aplicaciones de terceros para Android, ya que es mucho más probable que contengan malware que Google Play.

![¿Qué es el malware Clipper? ¿Cómo afecta a los usuarios de Android? ¿Qué es el malware Clipper? ¿Cómo afecta a los usuarios de Android?]()

Al descargar aplicaciones en Google Play, verifique el total de descargas de la aplicación antes de instalarla. Si una aplicación existe desde hace mucho tiempo y tiene un número bajo de descargas, la descarga puede ser riesgosa. Del mismo modo, si una aplicación afirma ser una versión móvil de un servicio popular, vuelva a verificar el nombre del desarrollador.

Si el nombre es diferente (aunque sea ligeramente diferente) del nombre oficial del desarrollador, es una señal de advertencia importante de que algo no está bien.

Incluso si un teléfono está infectado con Clipper, los usuarios pueden evitar un ataque siendo más cautelosos. Verifique nuevamente cada dirección de billetera que se pegará para asegurarse de que no se haya modificado a mitad de camino. Si la dirección que pegó es diferente de la dirección copiada, significa que Clipper está al acecho en el sistema.

Ejecute un análisis antivirus completo de Android y elimine cualquier aplicación sospechosa instalada recientemente.

Clipper puede ser perjudicial para cualquiera que maneje grandes cantidades de criptomonedas. La naturaleza compleja de las direcciones de billetera, combinada con la tendencia típica de los usuarios a copiar y pegar, le da a Clipper la oportunidad de atacar.

¡Es posible que muchas personas ni siquiera se den cuenta de lo que han hecho hasta que sea demasiado tarde!

Afortunadamente, derrotar al malware Clipper es simple: nunca descargue aplicaciones sospechosas y verifique todos los enlaces de la billetera antes de confirmar las transacciones.