El troyano de acceso remoto (RAT) es un tipo de malware que permite a los piratas informáticos monitorear y controlar la computadora o la red de una víctima. Pero, ¿cómo funcionan las RAT, por qué las utilizan los piratas informáticos y cómo se puede evitar este malware? ¡Descubrámoslo con Quantrimang.com a través del siguiente artículo!

Conozca más sobre RAT: malware que accede remotamente a las computadoras

¿Qué es el virus RATA?

El virus RAT es un tipo de malware que crea una puerta trasera virtual en su computadora. Esta puerta trasera brinda a los piratas informáticos acceso remoto a su sistema cuando quieran aprovecharla.

Es similar a los programas legítimos de acceso remoto que puede utilizar el soporte técnico, pero no está regulado y es muy inseguro.

Si bien el malware en sí no es del todo un problema, la forma en que convierte a las computadoras en presa fácil de ataques es muy peligrosa.

El virus RAT es un tipo de malware que crea una puerta trasera virtual en su computadora

¿Cómo funciona RAT?

El malware RAT abre todos los puertos y métodos de acceso en la computadora, por lo que los piratas informáticos pueden controlar fácilmente su computadora o teléfono de forma remota.

Si no se toca, no representará una amenaza, pero hay muchas posibilidades de que los piratas informáticos encuentren su computadora "abierta" y accedan a ella, luego roben archivos valiosos, contraseñas y datos bancarios en línea y causen graves perturbaciones en las computadoras. Los piratas informáticos pueden incluso borrar su disco duro o realizar actividades ilegales en su nombre.

Es importante que elimine la amenaza rápidamente para que fuentes nefastas no accedan indebidamente a su sistema.

¿Cómo saber si está infectado con el virus RAT?

Los virus RAT son muy difíciles de detectar una vez instalados en el ordenador. Esto se debe a que normalmente no aparecen en la lista de programas o tareas que se ejecutan en el sistema. Además, rara vez ralentizan su computadora y la mayoría de los piratas informáticos no eliminan archivos ni mueven el cursor mientras mira la pantalla. Por lo que es muy probable que tu PC o smartphone lleve muchos años infectado con este virus.

Por eso es importante ejecutar un software antivirus habitual o utilizar herramientas de detección de malware para detectar cualquier problema potencial.

¿Qué tan peligrosa es la RATA?

RAT permite a los piratas informáticos acceder de forma remota al ordenador de la víctima

Si alguna vez ha tenido que llamar al soporte técnico de su PC, probablemente esté familiarizado con el concepto de acceso remoto. Con el acceso remoto habilitado , las computadoras y servidores autorizados pueden controlar todo lo que sucede en su PC. Las computadoras autorizadas pueden abrir documentos, descargar software e incluso mover el cursor en la pantalla en tiempo real.

Los RAT son un tipo de malware muy similar a los programas legítimos de acceso remoto. Por supuesto, la principal diferencia es que el RAT se instala en la computadora sin el conocimiento del usuario. La mayoría de los programas legítimos de acceso remoto se crean con fines de soporte técnico y uso compartido de archivos, mientras que los RAT se crean para espiar, tomar control o destruir computadoras.

Como la mayoría de los demás programas maliciosos, los RAT se "esconden" debajo de archivos que parecen legítimos. Los piratas informáticos pueden adjuntar un RAT a un documento en un correo electrónico o en un paquete de software grande, como un videojuego. Los anuncios y los sitios web nefastos también pueden contener RAT, pero la mayoría de los navegadores tienen funciones que impiden las descargas automáticas de los sitios web o notifican a los usuarios cuando detectan un sitio web no seguro.

A diferencia de otros malware y virus, puede resultar difícil saber cuándo ha descargado el RAT incorrecto en su computadora. En general, las RAT no ralentizan su computadora y los piratas informáticos no son fáciles de detectar eliminando archivos o moviendo el cursor por la pantalla. En algunos casos, los usuarios llevan años infectados con RAT sin siquiera saberlo. Pero ¿por qué RAT es tan buena escondiéndose? ¿Qué utilidad tienen para los hackers?

RAT funciona mejor cuando pasa desapercibido

La mayoría de los virus informáticos se crean con un único propósito. Los keyloggers registran automáticamente todo lo que escribe, el ransomware restringe el acceso a su computadora o a sus archivos hasta que pague el rescate y el adware inyecta anuncios sospechosos en su computadora para obtener ganancias.

Pero RAT es muy especial. Proporcionan a los piratas informáticos un control completo y anónimo sobre los ordenadores infectados. Como puedes imaginar, un hacker con una RAT puede hacer cualquier cosa, siempre y cuando el objetivo no sea sospechoso.

![¿Qué es el malware RAT? ¿Por qué es tan peligroso? ¿Qué es el malware RAT? ¿Por qué es tan peligroso?]()

En la mayoría de los casos, las RAT se utilizan como software espía . Un hacker hambriento de dinero (o francamente espeluznante) podría usar una RAT para robar pulsaciones de teclas (pulsaciones de teclas que se presionan en el teclado, como al ingresar una contraseña) y archivos de una computadora infectada. Estas pulsaciones de teclas y archivos pueden contener información bancaria, contraseñas, fotografías confidenciales o conversaciones privadas. Además, los piratas informáticos pueden utilizar RAT para activar discretamente la cámara web o el micrófono de una computadora. Ser rastreado por personas anónimas es bastante molesto, pero no es nada comparado con lo que hacen algunos piratas informáticos a través de RAT.

Debido a que las RAT brindan a los piratas informáticos acceso de administrador a las computadoras infectadas, los piratas informáticos pueden cambiar o descargar libremente cualquier archivo. Esto significa que un pirata informático en posesión de una RAT puede borrar el disco duro , descargar contenido ilegal de Internet a través del ordenador de la víctima o instalar malware adicional. Los piratas informáticos también pueden controlar de forma remota las computadoras para cometer acciones ilegales en línea en nombre de la víctima o utilizar la red doméstica como servidor proxy para cometer delitos anónimos.

Un pirata informático también puede utilizar una RAT para tomar el control de una red doméstica y crear una botnet . Básicamente, las botnets permiten a los piratas informáticos utilizar recursos informáticos para tareas muy extrañas (y a menudo ilegales), como ataques DDOS , minería de Bitcoin , alojamiento de archivos y descarga de torrents . A veces, esta técnica es utilizada por grupos de hackers en beneficio de los ciberdelincuentes y creando una guerra cibernética. Una botnet formada por miles de ordenadores puede generar una gran cantidad de Bitcoin o destruir grandes redes (o incluso países enteros) mediante ataques DDOS.

¡No te preocupes porque la RAT es muy fácil de prevenir!

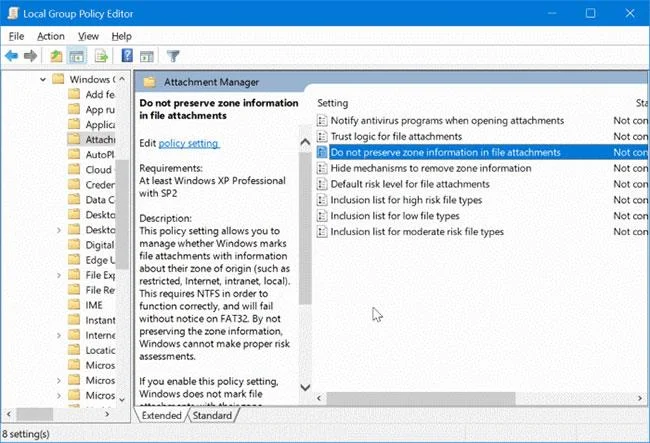

Si desea evitar RAT, no descargue archivos de fuentes en las que no confíe. No debes abrir archivos adjuntos de correo electrónico de extraños, no debes descargar juegos o software de sitios web divertidos o archivos torrent a menos que provengan de una fuente confiable. Mantenga su navegador y sistema operativo actualizados con parches de seguridad.

![¿Qué es el malware RAT? ¿Por qué es tan peligroso? ¿Qué es el malware RAT? ¿Por qué es tan peligroso?]()

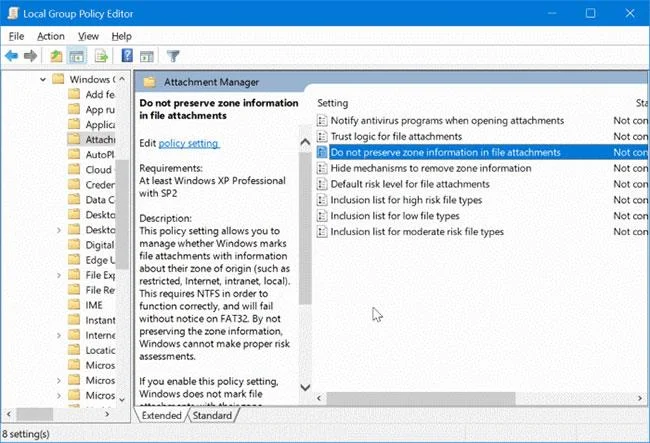

Por supuesto, también debes habilitar el software antivirus . Windows Defender integrado en su PC es realmente un excelente antivirus, pero si cree que necesita algunas medidas de seguridad adicionales, puede descargar un antivirus comercial como Kaspersky o Malwarebytes .

Utilice software antivirus para encontrar y destruir RAT

Es muy probable que el ordenador no esté infectado con una RAT. Si no ha notado ninguna actividad extraña en su computadora o no le han robado su identidad recientemente, probablemente esté a salvo. Pero revise periódicamente su computadora para asegurarse de que su sistema no esté infectado con una RAT.

Dado que la mayoría de los piratas informáticos utilizan RAT conocidas (en lugar de desarrollar las suyas propias), el software antivirus es la mejor (y más sencilla) forma de encontrar y eliminar RAT de su computadora. Kaspersky o Malwarebytes tienen bases de datos RAT bastante grandes y en constante expansión, por lo que no necesita preocuparse de que el software antivirus esté desactualizado.

Si ha ejecutado un programa antivirus, pero aún le preocupa que el RAT aún esté en su PC, vuelva a formatear su computadora . Esta es una medida drástica pero tiene una tasa de éxito del 100%, ya que elimina por completo el malware que puede haber estado incrustado en el firmware UEFI de su computadora . Se necesita mucho tiempo para crear nuevos programas maliciosos RAT que no han sido descubiertos por el software antivirus y, a menudo, se reservan para "tratar" con grandes corporaciones, celebridades, funcionarios gubernamentales y personas adineradas. Si su software antivirus no encuentra ninguna RAT, es probable que su sistema siga siendo muy seguro.