Si utiliza Office 365 Threat Intelligence, puede configurar su cuenta para ejecutar simulaciones de ataques de phishing en tiempo real en su red corporativa. Le ayuda a tomar medidas para prepararse para posibles ataques futuros. Puede capacitar a sus empleados para que identifiquen dichos ataques utilizando el Simulador de ataques de Office 365. Este artículo presentará varios métodos para simular ataques de phishing .

Los tipos de ataques que puede simular con Office 365 Attack Simulator incluyen los siguientes.

- Ataque de phishing

- Ataque de pulverización de contraseña

- Ataque de contraseña de fuerza bruta

Puede acceder a Attack Simulator en Gestión de amenazas en el Centro de seguridad y cumplimiento . Si no está disponible allí, es probable que no lo hayas instalado.

Tenga en cuenta lo siguiente:

- En muchos casos, las suscripciones más antiguas no incluirán automáticamente Office 365 Threat Intelligence. Debe adquirirse como un complemento independiente.

- Si está utilizando un servidor de correo personalizado en lugar de Exchange Online normal , el emulador no funcionará.

- La cuenta que utilice para ejecutar el ataque debe utilizar autenticación multifactor en Office 365 .

- Debe iniciar sesión como administrador global para lanzar el ataque.

Simulador de ataques para Office 365

Debes ser creativo y pensar como un hacker al realizar simulaciones de ataque adecuadas. Uno de los ataques de phishing enfocados es el ataque de phishing. En general, aquellos que quieran experimentar con el phishing selectivo deben investigar un poco antes de atacar y utilizar un nombre para mostrar que les parezca familiar y confiable. Estos ataques se llevan a cabo principalmente para recopilar credenciales de usuario.

Cómo realizar ataques de phishing usando Attack Simulator Office 365

El método para realizar ataques de phishing con Attack Simulator Office 365 depende del tipo de ataque que desee realizar. Sin embargo, la interfaz de usuario es fácil de entender y, por lo tanto, es muy sencillo agregar una simulación de ataque.

- Comience con Gestión de amenazas > Simulador de ataques .

- Nombrar el proyecto con una frase significativa le ayudará más adelante, a la hora de procesar los datos.

- Si desea utilizar una plantilla existente, puede hacerlo haciendo clic en Usar plantilla .

- En el cuadro debajo de la sección Nombre, seleccione la plantilla de correo electrónico que desea enviar al destinatario de destino.

- Haga clic en Siguiente.

- En esta pantalla, especifique el destinatario de destino; puede ser individual o grupal

- Haga clic en Siguiente.

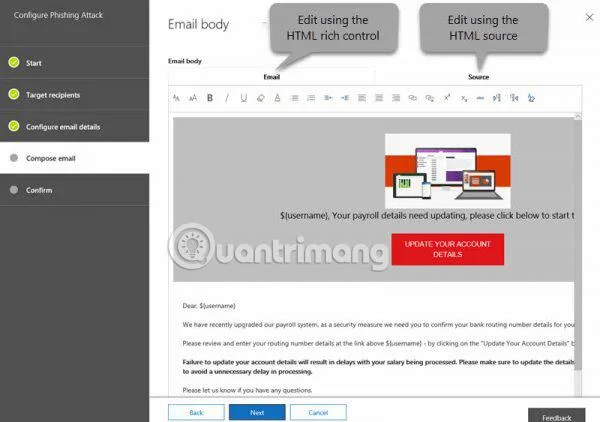

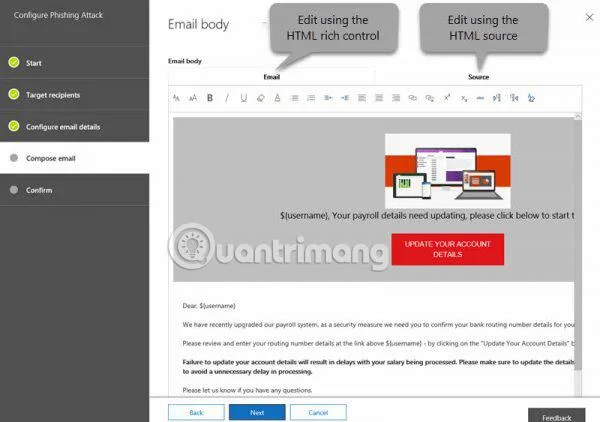

- La tercera pantalla permite la configuración de los detalles del correo electrónico; Aquí es donde se especifica el nombre para mostrar, el ID de correo electrónico, la URL de inicio de sesión de phishing, la URL de la página de destino personalizada y el asunto del correo electrónico.

- Haga clic en Finalizar para iniciar el ataque de phishing.

Hay varios otros tipos de ataques disponibles en Office 365 Attack Simulator, como los ataques Password-Spray y Brute-Force. Puede descubrirlas simplemente agregando o ingresando una o más contraseñas comunes y ver si la red tiene posibilidades de verse comprometida por piratas informáticos.

Los ataques simulados le ayudarán a formar a sus empleados sobre diferentes tipos de ataques de phishing . También puedes utilizar los datos más adelante para resolver otras cosas en tu oficina.

Si tiene alguna pregunta sobre Attack Simulator en Office 365, ¡deje un comentario en la sección de comentarios a continuación! ¡Buena suerte!

Ver más: