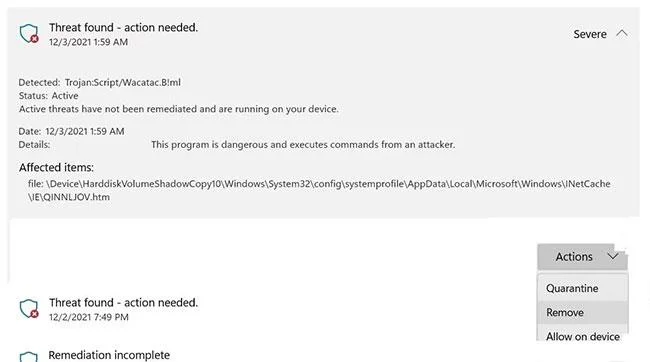

Windows Defender le advierte durante los análisis de seguridad de rutina que ha detectado una amenaza llamada troyano: Script/Wacatac.B. ¿Ml? ¿Le han dicho que Windows Defender intentó solucionar la amenaza pero no tuvo éxito y que es necesario tomar más medidas?

Si es así, su computadora está infectada con el troyano Wacatac que Windows Defender no puede eliminar automáticamente. En este artículo, Quantrimang.com discutirá con los lectores con más detalle sobre el troyano Wacatac, cómo infecta su computadora y qué debe hacer cuando aparece este troyano.

¿Qué es el troyano Wacatac.B!ml?

Wacatac.B!Ml está clasificado como troyano por Windows Defender porque se infiltra en el sistema operativo Windows engañando a los usuarios para que ejecuten un archivo que parece legítimo.

En el momento en que infecta su sistema, este troyano lo pone en riesgo de sufrir robo de identidad, infección de datos y pérdidas financieras. Además, consumirá muchos recursos en segundo plano sin su conocimiento, lo que provocará un rendimiento lento del sistema.

Por lo tanto, debes eliminarlo inmediatamente. Incluso Microsoft Defender te advierte sobre los peligros de este troyano en su sección de advertencia y te insta a tomar medidas de inmediato. La pregunta es ¿cómo apareció Wacatac.B!Ml en tu computadora?

¿Cómo llega el troyano Wacatac.B!Ml al PC?

Para entender cómo el troyano Wacatac entró en su PC, hágase las siguientes preguntas:

- ¿Descargas la versión crackeada del programa o la utilizas para activar el software premium de forma gratuita?

- ¿Descargaste versiones antiguas de algún software o programa de un sitio web sospechoso?

- En los últimos días, ¿ha recibido un correo electrónico que parece auténtico (tal vez una factura de envío que no recuerda haber configurado), pero cuando hace clic en el archivo adjunto del correo electrónico, ejecuta un script y desaparece de repente?

- ¿Descargas una película o canción usando un archivo torrent para evitar pagar?

- ¿Apagó Windows Defender o su programa antivirus durante unos días, luego volvió a escanear su computadora y encontró esta amenaza?

Si respondió afirmativamente a cualquiera de las preguntas anteriores, habrá descubierto cómo el troyano Wacatac llegó a su computadora. ¿Pero podría ser una falsa alarma? También existe una posibilidad, por lo que primero debes descartarla.

Asegúrese de que la advertencia del troyano Wacatac.B!Ml sea correcta

¿Detectó una infección troyana después de ejecutar un análisis de seguridad aleatorio? Debe asegurarse de que la advertencia del troyano Wacatac sea precisa. Siga los pasos a continuación:

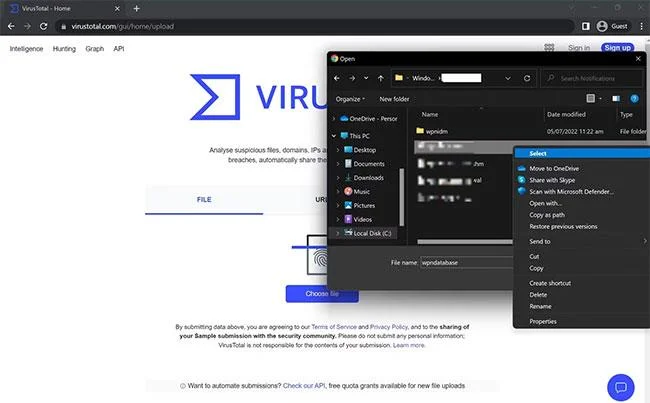

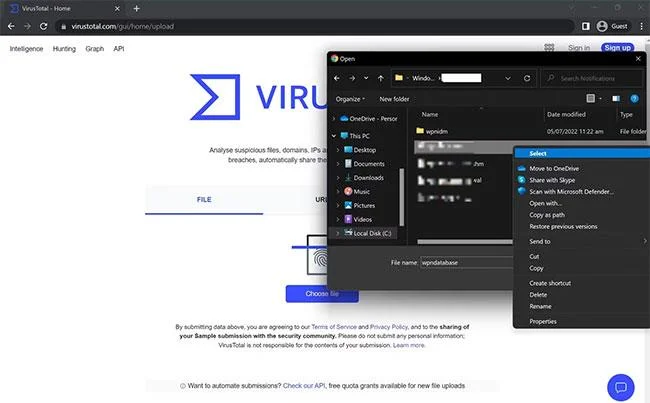

1. Visita el sitio web de VirusTotal . Haga clic en el botón Elegir archivo en el sitio web de VirusTotal.

2. Navegue hasta la ruta del elemento afectado donde Windows Defender detectó el troyano. En casi todos los casos, el camino será el siguiente:

C:\WINDOWS\System32\config

ystemprofile\AppData\Local\Microsoft\Windows\INetCache\IE\QINNLJOV.htm

3. Seleccione el archivo infectado y cárguelo.

Cargue archivos infectados en el sitio web de VirusTotal

Si la exploración no arroja resultados, puede ser una falsa alarma. Sin embargo, ya sea que el archivo esté limpio o que el análisis detecte troyanos o malware, es mejor escanearlos y eliminarlos.

Cómo eliminar el troyano Wacatac.B!Ml de su dispositivo

Si está seguro de que la amenaza Wacatac no es una falsa alarma y solo desea asegurarse de que su dispositivo no esté infectado o que el análisis muestre que el archivo que analizó está infectado, debe realizar los siguientes pasos:

1. Eliminar archivos infectados

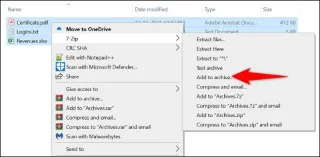

El primer paso es eliminar el archivo infectado que Windows Defender afirma que está infectado. Por lo tanto, navegue hasta la misma ruta mencionada anteriormente, haga clic derecho en el archivo y seleccione Eliminar.

![¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows? ¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows?]()

Elimine el archivo infectado después de localizarlo navegando a la ruta en el Explorador de archivos

Después de eliminar el archivo, ejecute nuevamente la verificación de seguridad en su computadora. Si el troyano continúa apareciendo en el sistema, pase a la siguiente solución.

Si el archivo que Windows Defender detecta como una amenaza es un archivo del sistema operativo Windows, debes tener cuidado antes de eliminarlo. De lo contrario, es posible que su computadora no pueda arrancar.

2. Eliminar la amenaza manualmente

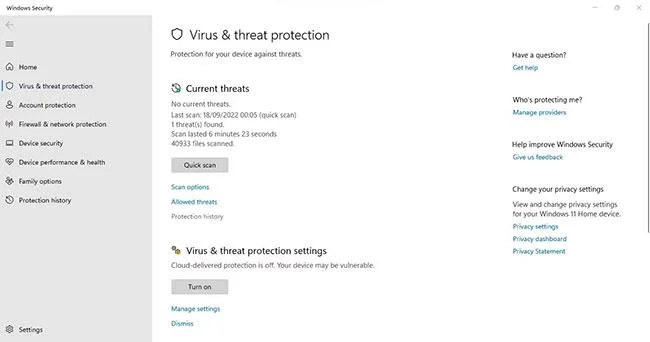

Seguridad de Windows facilita la eliminación de amenazas manualmente. Estos son los pasos a seguir:

- Presione Win + I para abrir la aplicación Configuración .

- En la barra lateral izquierda, haz clic en Privacidad y seguridad .

- En el panel derecho, haga clic en Seguridad de Windows.

![¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows? ¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows?]()

Abra la configuración de seguridad de Windows

- Haga clic en Protección contra virus y amenazas .

- Luego haga clic en Historial de protección.

![¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows? ¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows?]()

Haga clic en Historial de protección en Protección contra virus y amenazas.

- Haga clic en la amenaza Wacatac .

- Abra el menú desplegable Acciones y seleccione Eliminar.

![¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows? ¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows?]()

Elimine la amenaza Wacatac haciendo clic en el botón Eliminar en el menú desplegable Acciones

Vuelva a ejecutar el escaneo. Si la amenaza no se elimina, siga los mismos pasos y seleccione Cuarentena en el menú desplegable Acciones . Esto evitará que el virus se propague más. Vaya al siguiente paso.

3. Ejecute un análisis de malware en modo seguro

Normalmente, la presencia de malware impedirá que Windows Defender elimine los archivos infectados. Para evitar que esto suceda, primero debes iniciar tu dispositivo en Modo seguro . De esta forma, el malware no interferirá con la eliminación de archivos infectados.

Luego deberías realizar un análisis completo con Windows Defender. Recuerde que un análisis antivirus completo puede tardar más de una hora, así que tenga paciencia y deje que el proceso se complete. Una vez que se complete el análisis, verifique si Windows Defender todavía informa amenazas. Si es así, ejecute un análisis de malware con un programa antivirus de terceros.

A veces, Windows Defender no elimina completamente el malware o continúa dando advertencias incorrectas a pesar de eliminar virus. El software de terceros puede ayudarle a determinar si existe una amenaza y eliminarla si es así. Si aún no tiene éxito, reinicie la computadora.

4. Restablecer el sistema operativo

Cuando ninguna de las correcciones funciona, puede restablecer Windows como último recurso. Durante el proceso de reinicio, Windows eliminará todas las aplicaciones instaladas y restaurará las personalizaciones a los valores predeterminados, pero sus archivos permanecerán intactos (si decide hacerlo). Quantrimang.com tiene instrucciones sobre cómo restablecer los valores de fábrica de su dispositivo Windows si no sabe cómo hacerlo.

¿Aparece la advertencia del troyano Wacatac al descargar el archivo?

¿Le aparece una advertencia del troyano Wacatac al descargar un archivo específico de Internet? Si es así, desconecta temporalmente tu dispositivo de Internet. Desconectar su PC de Internet evitará que el troyano infecte su sistema si intenta ingresar.

Luego, escanee su computadora en busca de malware con Windows Defender para ver si detecta el troyano. Cuando no muestra ningún troyano pero luego muestra una advertencia al descargar el archivo, confirme que no es una advertencia falsa.

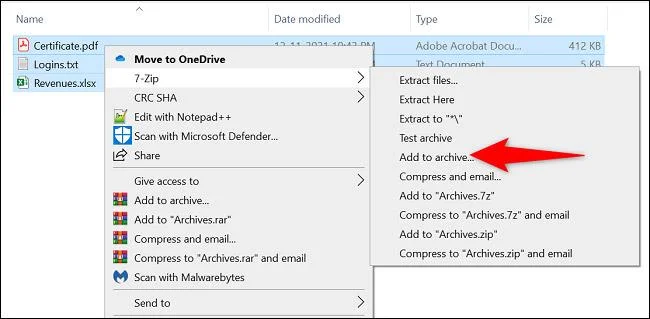

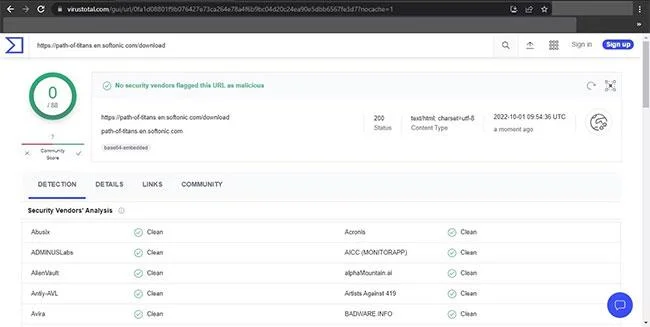

Se ha informado que a veces aparecen advertencias del troyano Wacatac al descargar archivos comprimidos, especialmente con la extensión .RAR, incluso de fuentes legítimas. Si ese es tu caso, sigue los pasos a continuación:

- Copie el enlace de descarga del archivo que desea descargar.

- Visite el sitio web de VirusTotal.

- Ingrese la URL en el escáner de URL.

- Presione Entrar.

![¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows? ¿Qué es el troyano Wacatac.B!ml? ¿Cómo eliminarlo de Windows?]()

Escanear archivos con VirusTotal

Si el escáner VirusTotal arroja resultados limpios, puede descargar el archivo sin preocupaciones. Simplemente agregue una lista blanca a Windows Defender para excluir este archivo y listo. Si la herramienta detecta malware, es mejor no descargarlo.

Ahora comprende mejor el troyano Wacatac. Si tu dispositivo está infectado con un virus, eliminarlo ahora será más sencillo. Además, utilice software antivirus de terceros junto con Windows Defender para garantizar aún más la seguridad del sistema.