IPSec, abreviatura de Internet Protocol Security, es un conjunto de protocolos criptográficos que protegen el tráfico de datos a través de redes de Protocolo de Internet (IP).

Las redes IP, incluida la World Wide Web, carecen de cifrado y protección de la privacidad. Las VPN IPSec abordan esta debilidad al proporcionar un marco para la comunicación privada y cifrada en la web.

A continuación se ofrece un vistazo más de cerca a IPSec y cómo funciona con túneles VPN para proteger datos en redes no seguras.

Una breve historia de IPSec

Cuando se desarrolló el Protocolo de Internet a principios de los años 80, la seguridad no era una alta prioridad. Sin embargo, a medida que el número de usuarios de Internet sigue creciendo, también aumenta la necesidad de una alta seguridad.

Para abordar esta necesidad, la Agencia de Seguridad Nacional patrocinó el desarrollo de protocolos de seguridad a mediados de los años 80, bajo el programa Secure Data Network Systems. Esto llevó al desarrollo del Protocolo de seguridad de capa 3 y, finalmente, al Protocolo de seguridad de capa de red. Muchos ingenieros trabajaron en este proyecto a lo largo de los años 90 y IPSec surgió de estos esfuerzos. IPSec es ahora un estándar de código abierto y forma parte de IPv4.

Cómo funciona IPSec

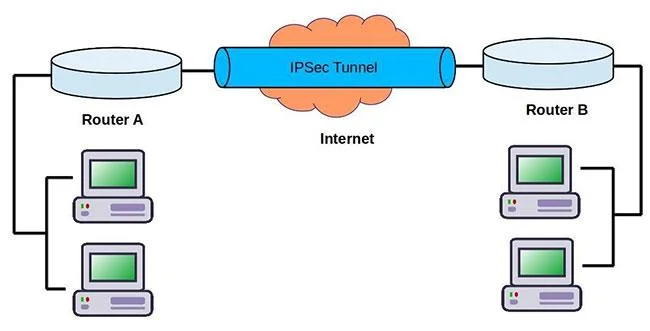

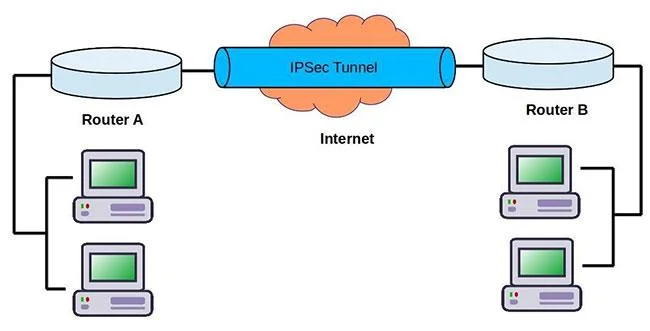

IPSec trabaja con túneles VPN para establecer conexiones bidireccionales privadas entre dispositivos

Cuando dos computadoras establecen una conexión VPN , deben acordar un conjunto de protocolos de seguridad y algoritmos de cifrado, e intercambiar claves criptográficas para desbloquear y ver datos cifrados.

Aquí es donde entra en juego IPSec. IPSec trabaja con túneles VPN para establecer conexiones bidireccionales privadas entre dispositivos. IPSec no es un protocolo único; en cambio, es un conjunto completo de protocolos y estándares que trabajan juntos para ayudar a garantizar la confidencialidad, integridad y autenticidad de los paquetes de datos de Internet que pasan a través de un túnel VPN.

Así es como IPSec crea un túnel VPN seguro:

- IPSec autentica los datos para garantizar la integridad del paquete durante la transmisión.

- IPSec cifra el tráfico de Internet a través de túneles VPN para que los datos no se puedan ver.

- IPSec protege los datos de los ataques de reproducción, que pueden provocar inicios de sesión no autorizados.

- IPSec permite el intercambio seguro de claves criptográficas entre computadoras.

- IPSec proporciona dos modos de seguridad: Túnel y Transporte.

IPSec VPN protege los datos transmitidos de host a host, de red a red, de host a red y de puerta de enlace a puerta de enlace (llamado modo túnel, cuando todo el paquete IP está cifrado y autenticado).

Protocolos IPSec y componentes de soporte

El estándar IPSec se divide en varios protocolos centrales y componentes de soporte.

Protocolo central IPSec

- Encabezado de autenticación IPSec (AH) : este protocolo protege las direcciones IP de las computadoras que participan en el proceso de intercambio de datos, para garantizar que los bits de datos no se pierdan, cambien o corrompan durante el proceso de transmisión. AH también verifica que la persona que envía los datos realmente los envió, protegiendo el túnel de intrusiones de usuarios no autorizados.

- Carga útil de seguridad encapsulada (ESP) : el protocolo ESP proporciona la parte de cifrado de IPSec, lo que garantiza la seguridad del tráfico de datos entre dispositivos. ESP cifra paquetes de datos/carga útil, autentica la carga útil y su origen dentro del conjunto de protocolos IPSec. Este protocolo codifica eficazmente el tráfico de Internet, de modo que cualquiera que mire hacia el túnel no puede ver nada en él.

ESP cifra y autentica datos, mientras que AH solo autentica datos.

Componentes que soportan IPSec

- Asociaciones de seguridad (SA) : Las asociaciones y políticas de seguridad establecen diversos acuerdos de seguridad, utilizados en los intercambios. Estos acuerdos pueden determinar el tipo de cifrado y algoritmo hash que se utilizará. Estas políticas suelen ser flexibles y permiten que los dispositivos decidan cómo quieren manejar las cosas.

- Intercambio de claves de Internet (IKE) : para que el cifrado funcione, las computadoras involucradas en el intercambio de comunicaciones privadas deben compartir una clave de cifrado. IKE permite que dos computadoras intercambien y compartan claves de cifrado de forma segura al establecer una conexión VPN.

- Algoritmos de cifrado y hash : las claves criptográficas funcionan utilizando valores hash, generados mediante un algoritmo hash. AH y ESP son muy generales y no especifican un tipo de codificación específico. Sin embargo, IPsec suele utilizar Message Digest 5 o Secure Hash Algorithm 1 para el cifrado.

- Protección contra ataques de reproducción : IPSec también incorpora estándares para evitar la reproducción de cualquier paquete de datos que forme parte de un proceso de inicio de sesión exitoso. Este estándar evita que los piratas informáticos utilicen información reproducida para copiar ellos mismos la información de inicio de sesión.

IPSec es una solución de protocolo VPN completa y también puede servir como protocolo de cifrado en L2TP e IKEv2.

Modos de tunelización: Túnel y Transporte

![¿Qué es IPSec? ¿Qué es IPSec?]()

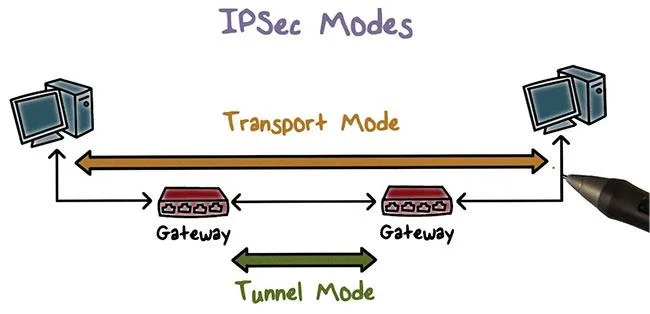

IPSec envía datos usando el modo Túnel o Transporte

IPSec envía datos mediante el modo Túnel o Transporte. Estos modos están estrechamente relacionados con el tipo de protocolo utilizado, AH o ESP.

- Modo túnel : en modo túnel, todo el paquete está protegido. IPSec envuelve el paquete de datos en un paquete nuevo, lo cifra y agrega un nuevo encabezado IP. Se utiliza comúnmente en configuraciones de VPN de sitio a sitio.

- Modo de transporte : en el modo de transporte, el encabezado IP original permanece y no está cifrado. Sólo se cifran la carga útil y el trailer ESP. El modo de transporte se utiliza habitualmente en configuraciones de VPN de cliente a sitio.

Para las VPN, la configuración IPSec más común que verá es ESP con autenticación en modo Túnel. Esta estructura ayuda a que el tráfico de Internet se mueva de forma segura y anónima dentro del túnel VPN a través de redes no seguras.

Entonces, ¿cuál es la diferencia entre el modo Túnel y Transporte en IPsec?

El modo túnel en IPsec se utiliza entre dos enrutadores dedicados, donde cada enrutador actúa como un extremo de un "túnel" virtual a través de la red pública. En el modo Túnel, el encabezado IP inicial contiene el destino final del paquete cifrado, junto con la carga útil del paquete. Para que los enrutadores intermedios sepan dónde reenviar paquetes, IPsec agrega un nuevo encabezado IP. En cada extremo del túnel, los enrutadores decodifican los encabezados IP para entregar los paquetes a su destino.

En el modo Transporte, la carga útil de cada paquete está cifrada, pero el encabezado IP inicial no. Por lo tanto, los enrutadores intermedios pueden ver el destino final de cada paquete, a menos que se utilice un protocolo de túnel separado (como GRE).

¿Qué puerto utiliza IPsec?

Un puerto de red es la ubicación virtual donde van los datos dentro de la computadora. Los puertos son la forma en que la computadora realiza un seguimiento de los diferentes procesos y conexiones. Si los datos van a un determinado puerto, el sistema operativo de la computadora sabe a qué proceso pertenecen. IPsec suele utilizar el puerto 500.

¿Cómo afecta IPsec a MSS y MTU?

MSS y MTU son dos medidas del tamaño de paquete. Los paquetes solo pueden alcanzar un cierto tamaño (en bytes) antes de que las computadoras, enrutadores y conmutadores no puedan procesarlos. MSS mide el tamaño de la carga útil de cada paquete, mientras que MTU mide el paquete completo, incluidos los encabezados. Los paquetes que exceden la MTU de la red pueden fragmentarse, es decir, dividirse en paquetes más pequeños y luego volverse a ensamblar. Los paquetes que superan el MSS simplemente se descartan.

El protocolo IPsec agrega una serie de encabezados y finales a los paquetes, los cuales ocupan unos pocos bytes. Para las redes que utilizan IPsec, el MSS y la MTU deben ajustarse en consecuencia; de lo contrario, los paquetes se fragmentarán y se retrasarán ligeramente. Normalmente, la MTU de una red es de 1500 bytes. El encabezado IP normal tiene una longitud de 20 bytes y el encabezado TCP también tiene 20 bytes, lo que significa que cada paquete puede contener 1460 bytes de carga útil. Sin embargo, IPsec agrega un encabezado de autenticación, un encabezado ESP y avances relacionados. Añaden entre 50 y 60 bytes a un paquete o más.